2017年5月12日にランサムウェア「WannaCry」による大規模なサイバー攻撃が世界中で広がりました。サポートの終了している「Windows XP」等について、マイクロソフトより緊急で修正パッチの配信が行われていることからも事件の重大性が大きいことがわかります。

今回の緊急セミナーでは、AIを活用し新種・亜種のマルウェア問わず、非常に高い精度で検知が可能な「プロテクトキャットPowered by Cylance」で、いかに「WannaCry」を始めとする未知の攻撃への対策が可能かご紹介しました。

今回は、そのセミナーのレポートをお届けします。

<セミナープログラム>

Session1『ランサムウェアとは?そしてWannaCryとは!? CylancePROTECTによる亜種の検知』

Cylance Japan株式会社

脅威リサーチ 植村 悠輔 氏

Session2『人工知能と流入経路追跡で実現する標的型攻撃・ランサムウェア対策』

エムオーテックス株式会社

営業本部 営業推進部 アライアンス課 浅妻 久遠

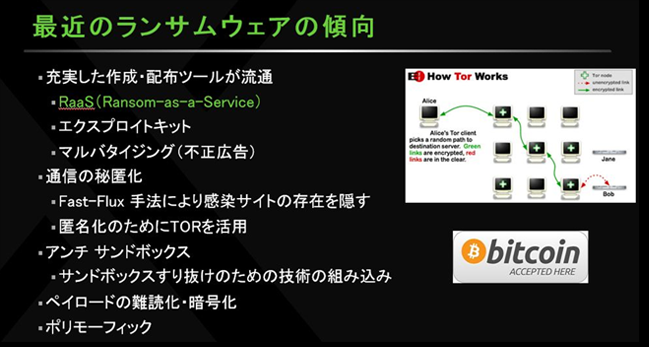

ランサムウェアは「分業」が流行ってきている

Session1で登壇したCylance Japan社の植村氏は冒頭で、最近のランサムウェアの傾向として、分業が流行ってきていると説明しました。

ランサムウェアとはユーザーを脅して金銭を要求するマルウェアです。感染経路はフィッシングメールやWeb閲覧、リムーバブルメディアからなど様々です。一昔前は有名になりたいからという理由でほとんどが単独犯でしたが、現在では組織化されています。誰でもランサムウェアを作成でき、お金を請求するような仕組みまでが提供されているのです。

もしシグネチャベースで2017年5月12日を迎えていたら…

ちょうど2017年5月10日~12日までCylanceJapan社はイベントに出展しており、毎日CylancePROTECTと、各社のシグネチャベースの環境を入れている環境を保持していました。そしてWannaCryが攻撃を始めた5月12日。イベントで使ったWannaCryのパターンファイルがアップデートされていないその環境でランサムウェアを実行してみました。

結果、各社50個のランサムファイルに対して、1個しか検知できていなかったのです。ですが、6月2日の本セミナー開催日でパターンファイルをアップデートしたところ、50個中49個を検知することができました。

CylancePRTECTは2016年のエンジンですべてを検知

Cylance PROTECTはシグネチャに頼っていない製品です。お客様からは「パターンファイルを用意していなくて大丈夫なのか?」というお声を頂くこともありましたが、Cylance PROTECTはオフラインの状態でかつ2016年のエンジンにて、すべてのファイルを検知しました。それができるのもAIが作成したデータモデル(計算式)によりファイル構造から予測して防御ができるからです。

「良いファイル」と「悪いファイル」から、それぞれのファイルに存在している特徴を元に機会学習させ、計算式を作っています。その計算式を他のファイルにも当てはめて見ると、「良いファイル」か「悪いファイル」かがわかるのです。また、WannaCry検知テストのオンライン記事で、Cylanceがすべての検体を検知したとも発表されています。

■TITAN SI Tests[参照元:Enterpreise IT NEWS(英語)]

http://www.enterpriseitnews.com.my/titan-si-tests-wannacry-ransomware-vs-8-av-solutions/

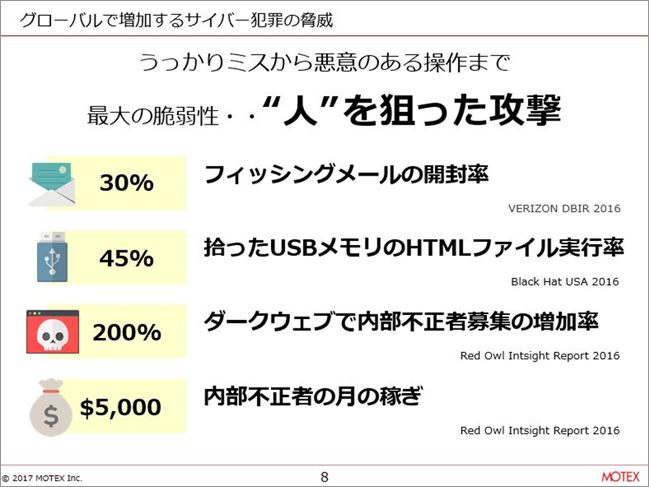

人の脆弱性を狙った攻撃が増えている

セッション2では弊社浅妻が冒頭に市場動向を語りました。サイバー攻撃はグローバルで増加しており、感染元は「人を狙った攻撃」が一番多いといわれています。

Cylance PROTECTでは、未知のマルウェア・ランサムウェアからの感染を未然に防ぐことができます。しかし、上記からもわかるように、そもそもの大きな感染原因である「人を狙った攻撃」への対策、つまり上記で示したような「人により発生した脆弱性」への対策が必要です。人への対策を施さない限り、企業は様々な脅威にさらされ続けることになるのです。対策には監視・制御・証跡・教育などが必要で、それにはログの活用が非常に効果的です。

MOTEXでは、Cylance PROTECTをプロテクトキャットの検知エンジンに採用し、高い検知率を実現。さらに元来LanScope Catが得意とするログ監視を融合させることで、Cylance PROTECTでは出せなかった価値を付加して、「人を狙った攻撃」を対策できる製品としてご提供しています。

| インターネット非接続環境で管理可能 | |

|---|---|

| 自治体を中心にネットワークの分離が進んでいます。その様な環境でもプロテクトキャットで利用が可能です。 | |

| IT資産管理機能で環境を整備(修正パッチの適用) | |

| そもそも、クライアントPCにマルウェアを検知するためのプログラムをインストールする必要があり、プロテクトキャットを導入できたかどうかをLanScope Catでは管理が可能です。また、WannaCryの問題でもマイクロソフト社から提供されているパッチを当てていれば良かったことから、LanScope Catではパッチ適用を支援する機能があります。 | |

| 操作履歴による原因究明 | |

| マルウェアを検知・駆除することはCylancePROTECTで可能ですが、なぜマルウェアがPCに入ってきたのかを知るには、LanScope Catがないとわかりません。 | |

他にもランサムウェア対策セミナーが続々登場

当日参加できなかった方や、記事以上にもっと詳しく知りたい方は、以下のセミナーを是非ご検討ください。

● 最新の市場動向を含め、プロテクトキャットを知りたい

多層防御でサイバー攻撃、ランサムウェアに立ち向かう!セミナー(東京)

https://www.lanscope.jp/endpoint-manager/on-premises/seminar/seminar20170628/

● 実際にプロテクトキャットやLanScope Catを触りたい

ハンズオンで学ぶ!未知の脅威対策(東名阪)

https://www.lanscope.jp/endpoint-manager/on-premises/seminar/handson-threatseminar201607/

ハンズオンで学ぶ!PC資産管理と情報漏えい対策(東名阪)

https://www.lanscope.jp/endpoint-manager/on-premises/seminar/handson-seminar201604/

※本記事に関するLanScope Catの製品仕様・画面は掲載日時点の情報です。

この記事を書いた人

松村 達也

2005年入社。LanScope Catのアライアンスやセミナーを担当。2012年よりソフトウェア資産管理のコンサルタントとして多くの導入を支援。趣味は野球で、今年はフルマラソンにも挑戦。