Written by WizLANSCOPE編集部

目 次

「サプライチェーン強化に向けたセキュリティ対策評価制度(以下、SCS評価制度)」は、サプライチェーンを構成する各企業の立ち位置に応じて必要なセキュリティ対策を提示・可視化するための制度です。

本制度では、企業・組織のセキュリティ対策状況を客観的に評価する仕組みとして、「三つ星(★3)」「四つ星(★4)」「五つ星(★5)」の3段階の評価基準を設けることが予定されています。

本記事では、この星の取得に必要となる要求事項と評価基準について、現時点で公表されている内容をもとにわかりやすく解説します。

▼本記事でわかること

- SCS評価制度の「星」とは

- 星の段階別の要求事項・評価基準

- 制度開始までに取り組むべきこと

2026年度末に運用開始が予定されているSCS評価制度への対応を検討している企業・組織の方は、ぜひご一読ください。

サプライチェーン強化に向けたセキュリティ対策評価制度とは

経済産業省が主導する「SCS評価制度」は、企業・組織のセキュリティ対策状況を客観的に評価する仕組みとして、「三つ星(★3)」「四つ星(★4)」「五つ星(★5)」の3段階の評価基準を設けることが予定されています。

これにより、これまで各社の自己申告に依拠する部分が多かったセキュリティ対策について、共通の基準に基づく客観的な評価・証明が可能となります。

発注企業にとっては、取引先の安全性を把握しやすくなるとともに、セキュリティ対策状況を取引判断の条件とすることで、サプライチェーン全体のセキュリティ水準の底上げが図れるようになります。

制度の全体像についてまず知りたい方は、下記の記事もあわせてご確認ください。

SCS評価制度の評価段階(★3〜★5)

SCS評価制度では、「SECURITY ACTION」で設けられていた一つ星・二つ星とは別に、三つ星・四つ星・五つ星という3段階の評価が新たに設けられます。

「SECURITY ACTION」が企業による自己宣言を基本とした制度であるのに対し、SCS評価制度は、定められた基準への適合状況を確認・認定する仕組みです。

そのため、専門家や評価機関による客観的な評価スキームが用意されています。

| 成熟度 | 対策の基本的な考え方 | 評価スキーム |

|---|---|---|

| 三つ星(★3) | ・最低限実装すべきセキュリティ対策 | 専門家確認付き自己評価 |

| 四つ星(★4) | ・標準的に目指すべきセキュリティ対策 | 第三者評価 |

| 五つ星(★5) | ・到達点として目指すべきセキュリティ対策 | 第三者評価 |

出典:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)の概要」

なお、2026年度末頃の運用開始が予定されているのは、このうち三つ星と四つ星です。五つ星については、現在も検討が進められています。

評価段階の選び方

どの段階の星を取得するかは、事業継続リスクと情報管理リスクという2つの主要なリスクに着目し、発注企業が判断します。

事業継続リスクとは、取引先の業務が停止した場合に、自社の業務に対して許容しがたい遅延や損害が生じるかどうかという観点です。

例えば、特定の取引先からの供給が止まると代替調達が困難で在庫確保も難しいケースなど、依存度が高い関係性にある場合は、その取引先のリスクを厳しく管理する必要があります。

一方で情報管理リスクとは、取引先がサイバー攻撃を受けた場合に、自社の機密情報が取引先を経由して外部に漏えいする可能性があるかどうかを判断する観点です。

取引先が自社の重要情報にアクセスできる立場にある場合や、自社のシステム・ネットワークへの接続経路が存在する場合には、情報漏えいリスクが高いと判断されます。

経済産業省が示している考え方では、重要な取引先に対しては四つ星の取得を求めるケースが想定されています。

参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」

SCS評価制度の要求事項・評価基準

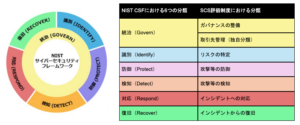

SCS評価制度では、NIST サイバーセキュリティフレームワーク(CSF)に対応した6つの分類に、取引先管理に重点を置いた独自分類を加えた、合計7つの分類をもとに評価を行います。

出典:The NIST Cybersecurity Framework (CSF) 2.0

この7分類において、星の段階ごとに達成すべき要求事項と評価基準が定められています。

三つ星では、26項目の要求事項に対して83項目の評価基準が定められており、四つ星では44項目の要求事項に対して157項目の評価基準が設定されています。

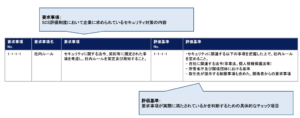

要求事項とは、「SCS評価制度において企業に求めているセキュリティ対策の内容」を指し、評価基準とは、「要求事項が実際に満たされているかを判断するための具体的なチェック項目」を指します。

※「★3・★4要求事項及び評価基準案」より一部項目を抜粋

星の取得にあたっては、各段階で定められた評価基準をすべて満たすことが前提となっており、1項目でも抜け漏れがあれば取得できません。

そのため、対策を網羅的かつ体系的に整備・運用していくことが求められます。

ここでは、7つの分類ごとに、三つ星および四つ星の要求事項と評価基準について解説します。

特定の分類のみ確認したい場合は、下記の表の見出しをクリックしてご確認ください。

| SCS評価制度における分類 | 評価のポイント |

|---|---|

| ガバナンスの整備 | ・セキュリティに関する責任体制や方針を組織として明確になっているか |

| 取引先管理 | ・委託先や取引先のセキュリティ状況を把握し、適切に管理できているか |

| リスクの特定 | ・社内の情報資産を洗い出し、どのようなリスクが存在するかを把握できているか |

| 攻撃等の防御 | ・外部からの不正なアクセスや侵入を防ぐための対策が整備できているか |

| 攻撃等の検知 | ・システムの異常な動作や不正な操作を早期に検知できる体制が整備できているか |

| インシデントへの対応 | ・セキュリティインシデントが発生した場合の報告体制や対応手順などが整備できているか |

| インシデントからの復旧 | インシデントが発生した場合、迅速に業務を回復できる体制が整備できているか |

なお、要求事項および評価基準については、サイバーセキュリティを取り巻く動向を踏まえ、定期的に見直されることが想定されています。

本記事で表形式で示している内容は、組織的対策として求められる要求事項および評価基準の一例であり、2025年12月に公表された「要求事項・評価基準案」を基に作成しています。

ガバナンスの整備

ガバナンスの整備とは、セキュリティに関する責任体制や方針を組織として明確にする取り組みです。

三つ星では、企業として最低限のリスク管理体制を整えることが求められます。

具体的には、社内でセキュリティ対応を担う担当者を明確にし、自社としてどのようにセキュリティに取り組むかという基本方針を策定し、周知する必要があります。

担当者や責任範囲が曖昧なまま運用していると、問題が発生した際の対応が遅れる原因となる恐れがあります。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 1-2-1 | セキュリティ推進活動を担当する部署、役員及び従業員を決定し、責任及び権限を割り当てること。 | ・セキュリティを統括する役員(例えば、CISOを設置する会社の場合は、当該CISO)及びセキュリティ担当部署の役割・責任を定めること。 |

| 1-3-1 | 自社のセキュリティ対応方針を策定し、周知すること。 | ・自社のセキュリティ対応方針を定めること。 |

四つ星では、管理体制の整備に加えて、セキュリティ対策を継続的に改善していく仕組みの構築が求められます。

そのため、セキュリティの状況を経営層へ定期的に報告し、問題が見つかった場合には速やかに改善につなげる運用を組織内に定着させることが重要です。

セキュリティを現場だけの問題として扱うのではなく、経営レベルで管理していく姿勢が四つ星には求められています。

四つ星では、次のような要求事項・評価基準が示されています。

四つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 1-4-1 | 各年度のセキュリティ対策推進計画を策定し、定期的に経営層へ対策実施状況に関する報告を行うと共に、報告結果を対策の推進に反映すること。 | ・セキュリティ担当部署は、年1回以上、対策点検の結果を踏まえたセキュリティ対策の実態と今後の対策推進計画を、セキュリティ統括役員および関係部門に報告し、その結果を社内で共有すること。 |

取引先管理

取引先管理では、サプライチェーンにおける脆弱性に対処するため、委託先や取引先のセキュリティ状況を把握し、適切に管理することが求められます。

三つ星では、取引先との間で最低限定めておくべきルールを明確にすることが示されています。

例えば、他社との間での機密情報の取扱い方法の整理や、自社の機密情報を扱う外部情報サービスの管理などが挙げられます。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 2-1-2 | 他社との間で、機密情報の取扱い方法を明確にすること。 | ・自社の機密情報を共有する取引先との間で、業務開始前に機密情報の取扱いについて、機密情報の定義や取扱い、廃棄などの事項について取り交わすこと。 |

| 3-1-3 | 自社の機密情報を扱う外部情報サービスを管理すること。 | ・外部情報サービスの利用にあたって、セキュリティ要件を定めた利用ルールを整備すること ・サービスが要件を満たしていることを確認したうえで、自社の役員または従業員が承認すること。 |

四つ星では、取引先と自社のビジネスまたはシステム上の関係性を把握した上で、重要な取引先のセキュリティ対策状況を確認し、インシデント発生時の役割分担まで明確にすることが求められます。

自社だけではセキュリティ対策は完結しないという前提のもと、取引先との連絡体制や責任分界点をあらかじめ整理しておくことが重要です。

四つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 2-1-1 | 取引先と自社とのビジネス又はシステム上の関係を把握すること。 | ・自社の機密情報を共有している取引先について、受発注などの情報のやり取りの方法や、取引に伴って授受・利用される情報資産とその取り扱いを把握する仕組みを整備すること。 |

| 2-1-3 | 重要な機密情報を取り扱う取引先のセキュリティ対策状況を把握すること。 | ・自社の重要な機密情報を共有している、または事業継続上重要であるなど、一定の条件に該当する子会社や取引先を対象に、年1回以上、制度取得状況の確認や訪問点検等により、セキュリティ対策状況を把握すること。 |

| 2-1-4 | セキュリティインシデント発生時の他社との役割及び責任を明確にすること。 | ・機密情報を共有する子会社又は取引先との間で、セキュリティインシデント発生時の役割および責任を明確にし、通知義務や連絡先、再発防止策の協議方法などを定めること。 |

リスクの特定

リスクの特定では、企業内の情報資産を洗い出し、どのようなリスクが存在するかを把握することが重要です。

三つ星では、社内の情報資産やネットワーク構成を把握したうえで、外部サービスの利用状況も含めた現状の整理が求められます。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 3-1-1 | ハードウェア、OS及びソフトウェアに関する情報を把握すること。 | ・適用範囲内のパソコン及びシンクライアントの製造元、OS及び台数を把握するための仕組みを整備すること。 |

| 3-1-2 | ネットワークの情報に関する一覧を作成すること。 | ・適用範囲内のネットワークを把握するための仕組みを整備すること。 ・その際、把握すべき情報の中に各ネットワークの所在地及び目的に関する情報を含めること。 |

| 3-1-3 | 自社の機密情報を扱う外部情報サービスを管理すること。 | ・外部情報サービスの利用にあたって、セキュリティ要件を定めた利用ルールを整備すること。 |

四つ星では、情報資産の把握に加え、脆弱性管理体制の構築や管理プロセスの明確化までが求められます。

そのため、単発の棚卸し(情報洗い出し)だけで終わらせるのではなく、脆弱性情報や脅威情報を継続的に収集・対応する担当部署を定め、必要な対策につなげていく仕組みを整備することが重要です。

四つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 3-2-1 | 脆弱性の管理体制、管理プロセスを定め、それに基づく管理を行うこと。 | ・脆弱性情報や脅威情報の収集から対応までを行う担当部署の役割・責任を定めること。 ・脆弱性情報・脅威情報を収集する情報源、ツール及び頻度を定めること。 |

攻撃等の防御

攻撃等の防御では、外部からの不正なアクセスや侵入を防ぐための対策が評価のポイントとなります。

三つ星では、ユーザーIDの管理手続きやアクセス権限の設定、推測されにくいパスワードの運用など、不正侵入につながる可能性のある認証やアクセス管理を適切に行うことが重視されます。

また、社内外ネットワークの境界を分離して守ることや、デバイスやサーバーを最新状態に保つことも含まれます。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 4-1-1 | ユーザIDの発行・変更・削除の手続を定め、適切に運用すること。 | ・ユーザIDの付与・変更・削除は、申請・承認制にすること。 |

| 4-1-4 | 社内システムを構成する端末にアカウントロック制御を行うこと。 | ・業務で利用する端末のログオンにおいて、可能であれば、試行失敗時の間隔延長や一定回数以上の失敗によるアカウントロックなどの制御を設定すること。 |

| 4-1-5 | パスワード設定に関するルールを定め、周知すること。 | ・推測されやすいパスワードの設定を避けるため、社内ルールを定めること。 ・パスワード認証を利用する場合、多要素認証やアカウントロックなどの制御を併用すること。 |

| 4-5-1 | 内外のネットワークを適切に分離し、境界部分を防護すること。 | ・すべてのファイアウォールやルータについて、デフォルトの管理パスワードを強固で固有のものに変更するか、リモート管理アクセスを完全に無効化すること。 |

| 4-4-1 | ハードウェア、OS及びソフトウェアの安全な構成を確立し、維持すること。 | ・パソコン、サーバ及びスマートデバイスで利用を許可していないソフトウェアをすべて削除又は無効化すること。 |

四つ星では、単一の対策ではなく、複数の防御策を組み合わせる多層防御によって、侵入リスクを低減することが重要になります。

具体的には、データの暗号化や安全な保管ルールの整備、ログの収集と定期的な分析、社内から社外への不審な通信を遮断する仕組みの導入などが求められます。

四つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 4-3-1 | 情報機器及び情報システムの保管データを適切に暗号化するようルールを定め、周知すること。 | ・社外に持ち出すパソコン及び記憶媒体の機密情報を暗号化するルールを定め、周知すること。 |

| 4-3-2 | 重要データを適切な場所に保管するようルールを定め、周知すること。 | ・マルウェア被害が発生した場合に、業務に支障をきたす可能性のある重要なデータは、パソコンではなく、社内ネットワーク上の比較的安全なサーバに保管するルールを定め、周知すること。 |

| 4-4-3 | 情報機器及びシステムに関するログを取得し、異常を検知するため、定期的にレビューを行うこと。 | ・インシデント発生時に調査に備えて、ファイアウォール、プロキシサーバ、認証サーバなどのログを取得し、6か月保管すること。 |

| 4-5-2 | 社内から社外への不正な通信を遮断する対策を実施すること。 | ・社内から不正なサーバへの通信を遮断する仕組みを導入すること。 |

攻撃等の検知

攻撃等の検知では、システムの異常な動作や不正な操作を早期に検知できる体制が整っているかが問われます。

三つ星では、ネットワーク接続やデータの動きを継続的に監視し、不正アクセスなどの異常な挙動をリアルタイムで検知・遮断する仕組みを導入することが求められます。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 5-1-1 | ネットワーク上の適切な場所でネットワーク接続及びデータ転送を監視すること。 | ・社内外ネットワークの境界又は端末において、インターネットから社内への通信及び社内から不正なサーバへの通信の双方について、不正アクセスをリアルタイム検知・遮断する仕組みを導入すること。 |

四つ星では、ネットワークの監視に加えて、情報機器の状態や挙動を継続的に監視し、異常を迅速に検知・分析できる体制の整備が求められます。

また、検知の精度だけでなく、アラート通知から一次対応につながるまでの運用手順が整備されているかどうかも重要なポイントとなります。

四つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 5-1-2 | ハードウェア及びソフトウェアの状態及び挙動を監視すること。 | ・会社支給のパソコンについて、利用を許可するソフトウェアの一覧を作成し、利用不可のソフトウェアを自由にインストールできないように社内ルールを定めること。 ・外部から受け取ったファイル安全性を確認するために、マルウェア対策ソフトのリアルタイムスキャンを実行する、または仮想環境上で安全性を確認するシステムを導入すること。 |

インシデントへの対応

インシデント対応では、セキュリティインシデントが発生した場合の報告体制や対応手順などが整備されているかが評価のポイントとなります。

三つ星では、セキュリティインシデント発生時の対応手順を定め、誰がどのような役割を担うのかをあらかじめ明確にしておくことが求められます。

例えば、連絡先一覧や切り分け手順、外部支援を要請する条件などを整理し、役割分担や報告方法を明確にしておくことが重要です。

こうした体制を年に一度でも見直すことで、実際にインシデントが発生した際にも機能する対応体制を維持できます。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 6-1-1 | セキュリティインシデントへの対応手順、対応体制等を定めること。 | ・セキュリティインシデントへの対応手順(発見報告、 初動、調査・対応、復旧、最終報告)を定めること。 ・インシデントの判断基準や社内外の連絡体制、セキュリティ統括役員および担当部署の役割・責任を明確にすること。 ・年1回以上の頻度で、セキュリティインシデント発生時の体制について点検すること。 ・セキュリティインシデントの報告フォーマットを整備し、年1回以上、インシデント事例及びその対応策を社内部署へ共有すること。 |

四つ星の取得において、この分類では三つ星からの追加要求事項は設けられていません。

インシデントからの復旧

インシデントからの復旧では、システムの復旧やバックアップからのデータの復元など、万が一インシデントが発生した場合でも、迅速に業務を回復できる体制が整っているかが問われます。

三つ星では、復旧のための対策を整え、業務を最低限再開できる状態を作ることが求められます。

三つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 7-1-1 | 事業上重要なシステムについて、事業継続の要件に沿う復旧に必要な準備を行うこと。 | ・事業継続上重要なシステムについて、サイバー攻撃を想定した目標復旧レベルを定め、そのレベルまで業務を回復するために必要な対策を整備すること。 |

四つ星では、復旧ポイントや復旧時間といった目標を満たすための具体的な手順を整備し、実際に復旧できる見込みを示すことが求められます。

四つ星の要求事項・評価基準

| 要求事項No. | 要求事項 | 評価基準 |

|---|---|---|

| 7-1-1 | 事業上重要なシステムについて、事業継続の要件に沿う復旧に必要な準備を行うこと。 | ・事業継続上重要なシステムについて、サイバー攻撃想定し、復旧可能なバックアップおよびトランザクションログを保管すること。 ・定められたリストア手順書に基づき、求められる復旧時間内に復元できることを確認すること。 |

各分類において求められる基準の整理

ここまで確認してきた7分類における三つ星・四つ星に求められる評価基準について、改めて簡単に整理します。

| 分類 | 三つ星で求められる基準 | 四つ星で求められる基準 |

|---|---|---|

| ガバナンスの整備 | ・セキュリティ対応方針の策定や担当者の明確化など、企業として最低限のリスク管理体制を整えること | ・体制の整備に加え、セキュリティ対策を継続的に改善していく仕組みを整備すること |

| 取引先管理 | ・サプライチェーンにおける脆弱性を防ぐため、他社との機密情報の取扱い方法を明確にしたり、外部情報サービスを適切に管理したりすること | ・取引先のセキュリティ対策状況を把握したうえで、インシデント発生時の役割分担までを明確にすること |

| リスクの特定 | ・社内および外部サービス含めた情報資産を洗い出し、どのようなリスクが存在するか把握すること | ・情報資産の把握に加え、脆弱性管理体制の構築や管理プロセスまでを明確にすること |

| 攻撃等の防御 | ・不正アクセスや侵入を防ぐために、アクセス権限の設定やパスワード管理、ソフトウェア管理を適切に行うこと | ・単一の対策ではなく、複数の防御を組み合わせて侵入リスクを低減すること |

| 攻撃等の検知 | ・システムの異常や不正操作を早期に検知するために、ネットワーク接続やデータ転送を監視すること | ・ネットワーク監視に加えて、情報機器の状態や挙動を継続的に監視し、異常を迅速に検知・分析できる運用体制を整備すること |

| インシデントへの対応 | ・セキュリティインシデントが発生した際に迅速に対応するために、対応手順を定め、セキュリティ統括役員および担当部署の役割・責任を明確にすること | |

| インシデントからの復旧 | ・インシデントが発生した際に業務を最低限再開できるように、復旧のための対策を整えること | ・インシデントが発生した際に復旧ポイント・復旧時間を満たすために手順を整備すること |

このように、三つ星では企業として最低限実装すべき基本的なセキュリティ対策や体制を整備が重視されています。

一方で四つ星では、三つ星の評価基準を踏まえて、組織ガバナンスや取引先管理、システムの防御・検知、インシデント対応などを含めた包括的なセキュリティ対策を継続的に運用・改善していくことが求められます。

参考:経済産業省「サプライチェーン強化に向けたSCS評価制度 に関する制度構築方針(案)(令和7年12月)」

星獲得を目指す上でのポイント

ここまで、段階別の要求事項・評価基準について確認してきました。

ここからは、実際に星の取得を目指す際に押さえておきたいポイントを4つ紹介します。

SCS評価制度を有効に活用するうえで重要な内容のため、ぜひ参考にしてください。

評価基準を正しく理解する

星の取得に向けてまず取り組むべきことは、要求事項・評価基準の内容を正確に理解することです。

SCS評価制度では、星の取得にあたり、段階別に定められた要求事項・評価基準をすべて満たすことが求められます。

そのため、1項目でも対応漏れがある場合、認定を受けることはできません。

特に四つ星の審査では、実際の運用状況を確かめる実施審査や、システムの安全性を技術的に検証する技術検証が行われます。

そのため、制度の要件を表面的に理解するだけでは不十分であり、自社の実態に照らし合わせて、どのような内容が求められているのかを深く理解しておくことが重要です。

評価基準を誤って解釈したまま対策を進めてしまうと、審査の段階で手戻りが発生し、時間やコストの面で大きな負担につながる可能性があります。

そのため、まずは経済産業省の公表資料や専門家の解説などを参考に、各段階の要件を正しく読み解くことが、着実な星取得への第一歩となります。

継続的なセキュリティ対策体制を構築する

SCS評価制度は更新制を採用しており、各段階に対して有効期間が設けられています。

| 段階 | 有効期間 |

|---|---|

| 三つ星(★3) | 1年 |

| 四つ星(★4) | 3年 |

| 五つ星(★5) | 未定 |

そのため、星の維持には、定期的な見直しや継続的な対策の実施が求められます。

継続的な取り組みを進めるには、経営層の理解と関与のもと、担当部門だけでなく、一般従業員も含めた組織全体でセキュリティ対策に取り組む体制を整えることが重要です。

評価基準においても、セキュリティに関する社内ルールの策定と周知や、年1回以上の頻度でセキュリティ意識向上のための教育や研修を実施することが求められています。

こうした継続的な体制整備こそが、評価の維持と実質的な安全性の両方を支える基盤となります。

対策にかかるコストの価格交渉を検討する

セキュリティ対策の強化には、システムの整備や専門家への依頼など、一定のコストが伴います。

セキュリティ対策に十分に取り組めていない企業の中には、費用や人的リソースの不足が課題となっているケースも少なくありません。

こうした状況を踏まえ、経済産業省および公正取引委員会は、サプライチェーン全体のセキュリティ強化を目的として、発注企業と受注企業がパートナーシップのもとで、セキュリティ対策を進めることの重要性を示しています。

その中では、セキュリティ対策の実施やそれに伴う費用負担について、必要性を説明したうえで、取引先と協議することなどが、独占禁止法および取適法の観点からも問題とならない想定事例として整理されています。(以下記載)

- 取引の目的である製品・サービスにおけるサイバーセキュリティ対策を要請する場合

- 取引の相手方における組織体としてのサイバーセキュリティ対策を要請する場合

そのため受注企業としても、セキュリティ対策にかかるコストを自社だけで抱え込むのではなく、対策の必要性を発注企業と共有しながら、費用負担のあり方を含めた協議や価格交渉を検討することが推奨されます。

出典:サプライチェーン全体のサイバーセキュリティ向上のための取引先とのパートナーシップの構築に向けて(令和4年10月28日経済産業省・公正取引委員会)を踏まえた想定事例について(解説)

制度開始前から準備を進める

制度運用が開始すれば、星の取得を取引条件とする発注企業が増えることが想定されます。

このような状況を見据えると、制度開始後にいち早く星を取得することは、競合優位性の確保につながる可能性があります。

一方で、制度開始後に急いで対応しようとしても、審査に必要な書類整備や体制構築が間に合わず、結果として受注機会を星を取得済みの競合他社に奪われてしまう可能性もあります。

このような事態を避けるためには、制度開始前の段階から着実に準備を進めておくことが重要です。

制度開始に向けて取り組むべき具体的な内容は、次章で解説します。

2026年度の制度開始に向けて取り組むべきこと

SCS評価制度の運用開始に向けて、企業・組織には、いまから段階的な準備を進めていくことが推奨されます。

その第一歩として、まずは制度の内容を正しく理解することが重要です。

本記事で解説した要求事項・評価基準をはじめ、審査方法やスケジュールなどを正確に把握し、自社に求められる水準を明確にしましょう。

制度を十分に理解しないまま対策を進めてしまうと、必要な取り組みの方向性がずれてしまう恐れがあるため、注意が必要です。

次に、現在の自社のセキュリティ対策状況を客観的に確認し、求められる水準との間にどの程度のギャップがあるのかを明らかにします。

求められる水準とのギャップが明らかになれば、優先的に対応すべき課題や項目を絞り込むことができます。

特に、社内の規程やルールの見直しといった「組織的な対策」は、運用の定着までに時間を要することが多いため、早期に着手することが重要です。

こうした準備を早期に進めておくことで、制度開始後もスムーズに対応を進めることができるでしょう。

SCS評価制度にいまから本気で取り組むなら「ガイドライン対応サポートアカデミー」

![]()

改めて、SCS評価制度とは、サプライチェーンを構成する各企業の立ち位置に応じて必要なセキュリティ対策を提示し、その実施状況を可視化するための制度です。

制度における星の取得は、自社のセキュリティ水準を客観的に示す指標となり、セキュリティ対策の実践状況を対外的に証明する際の手段として活用することが想定されています。

本記事でも紹介した通り、星の取得には、要求事項・評価基準をすべて満たしたうえで、専門家や第三者評価機関による審査をクリアする必要があります。

特に、四つ星の取得においては、実施審査や技術検証が想定されており、実際のシステムへアクセスしたうえで、要件に沿った適切な設定・運用が行われているかが確認されます。

つまり、企業が実施すべき適切なセキュリティ対策を正しく理解し、適切に実施・運用できていなければ、星の獲得は困難であると言えます。

しかし実際には、「自社だけでは制度への対応が難しい」「そもそも何から始めればよいかわからない」といった課題を抱える企業・組織も少なくありません。

こうした課題をお持ちの企業・組織の方に向けて、本記事では、LANSCOPE プロフェッショナルサービスが提供する「ガイドライン対応サポートアカデミー」をご紹介します。

「ガイドライン対応サポートアカデミー」は、お客様のセキュリティレベルの向上をアカデミー形式で支援するコンサルティングパッケージです。

「ガイドラインの内容が難しくてわからない」「前提となるセキュリティ対策の知識が足りない」といったお悩みに対して、コンサルタントによる伴走支援をはじめ、解説動画の提供や個別相談などを通じて、実践的な対策の実行をサポートします。

SCS評価制度への対応に関しても、認定要件への適合状況を専門的な視点でチェックし、星の取得に向けた具体的なアドバイスを提供します。※

「ガイドライン対応サポートアカデミー」についてより詳しく知りたい方は、以下のページまたは資料をご確認ください。

「SCS評価制度(セキュリティ対策評価制度)」への対策、何から始める?

経済産業省は2026年に「サプライチェーン強化に向けたセキュリティ対策評価制度」の運用開始を予定しています。制度開始後にいち早く認定を受けるためにいますぐに始められる対策を解説します。

※本サービスの支援内容は2025年12月に経済産業省が「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」で公表した「【参考資料】★3・★4要求事項案・評価基準案」をもとにしています。

まとめ

本記事では「SCS評価制度の要求事項」をメインテーマに、要求事項・評価基準の詳細や制度開始に向けて取り組むべきことなどを解説しました。

▼本記事のまとめ

- SCS評価制度とは、サプライチェーンを構成する各企業の立ち位置に応じて必要なセキュリティ対策を提示し、その実施状況を可視化するための制度

- SCS評価制度では、「SECURITY ACTION」で設けられていた一つ星・二つ星とは別に、三つ星・四つ星・五つ星という3段階の評価が新たに設けられる

- SCS評価制度では、要求事項と評価基準が定められており、星取得には、定められた項目をすべて満たす必要がある

- 星の取得においては、「評価基準を正しく理解する」ことや「継続的なセキュリティ対策体制を構築する」が重要である

SCS評価制度における星取得には、三つ星では、26項目の要求事項に対して83項目の評価基準が定められており、四つ星では44項目の要求事項に対して157項目の評価基準が設定されています。

すべての項目に抜け漏れなく対応するためには、要求事項・評価基準の内容を正しく理解することが欠かせません。

ぜひ本記事の内容を参考に、段階別の要求事項・評価基準への理解を深めてください。

なお、「自社だけでは制度への対応に不安がある」「専門家のアドバイスを受けながら、効率的に準備を進めたい」という企業・組織の方は、本記事で紹介した「ガイドライン対応サポートアカデミー」の活用もご検討ください。

「SCS評価制度(セキュリティ対策評価制度)」への対策、何から始める?

経済産業省は2026年に「サプライチェーン強化に向けたセキュリティ対策評価制度」の運用開始を予定しています。制度開始後にいち早く認定を受けるためにいますぐに始められる対策を解説します。

おすすめ記事