Written by WizLANSCOPE編集部

「トロイの木馬」の偽警告対策には「LANSCOPE サイバープロテクション」

偽警告に対する根本的な対策としては、高精度なアンチウイルスの導入が有効。「LANSCOPE サイバープロテクション」では、悪質なマルウェアを迅速に検知・ブロックする2種類のAIアンチウイルスを提供しています。

3分でわかる!

インシデント対応パッケージ

「サイバー攻撃を受けた後」に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

目 次

Webサイトを閲覧している際、「トロイの木馬に感染しました」という警告が、突然表示されることがあります。

しかし、これらの警告の多くは偽物であり、実際にはトロイの木馬に感染していないことがほとんどです。

たとえば、以下の特徴に該当する警告が表示された場合は、指示に従わずに速やかにブラウザを閉じるようにしましょう。

- ユーザーの不安をあおるような文言が記載されている

- 警告画面が次々と表示される

- 実在する企業(Microsoft など)の名称やロゴが使用されている

- URLが公式と異なる

- 電話番号が記載されている

- 大音量で警告音が鳴る

- 画面が簡単に閉じられないような細工がされている

偽警告が表示される原因は、「アドウェア」というマルウェアが、Webブラウザにインストールされることに起因します。

本記事では、「トロイの木馬に感染しました」という偽警告の消し方や対処法などについて解説します。

▼本記事の要約

- Webサイトを閲覧している際に表示される「トロイの木馬に感染しました」という警告は、偽物のケースが多い

- 偽警告の指示に従ってしまうと、端末が乗っ取られたり、マルウェアに感染したりなどの被害が想定される

- 偽の警告画面が表示された場合は、キーボードの「Esc」を長押ししてブラウザを閉じるか、「Ctrl」+「Alt」+「Delete」を同時に押して強制再起動させる

- 本物のトロイの木馬は、無害なプログラムを装ってコンピューターシステムに侵入し、ユーザーに気づかれずに悪意のある活動を行うマルウェア

また、「トロイの木馬に感染しました」の偽広告や、本物の「トロイの木馬」への対策方法として、「LANSCOPE サイバープロテクション」のAIアンチウイルスについても紹介します。

セキュリティ強化を目指す企業・組織の方はぜひご確認ください。

「トロイの木馬に感染しました」という警告は、ほとんどが偽物

Webサイトを閲覧している際に、「トロイの木馬に感染しました」という警告が突然表示されることがあります。

こうした警告のほとんどは偽物で、もし偽警告の指示に従ってしまうと、以下のような被害にあう可能性があります。

- 端末が乗っ取られる

- マルウェアに感染する

- 金銭をだまし取られる

- 個人情報が窃取される

「トロイの木馬に感染しました」という偽警告が表示される主な原因は、アドウェアと呼ばれる悪質なソフトウェアがWebブラウザにインストールされていることです。

アドウェアは、広告を表示させて収入を得ることを目的としており、無害なものと、ユーザーに対して不正な操作を行う有害なアドウェアの、2種類が存在します。

有害なアドウェアは、不正なプログラムが組み込まれたWebサイトにユーザーがアクセスすることで、知らない間にPCへとインストールされます。誤ってアドウェアをインストールすると、悪意ある警告や広告を表示し、ユーザーを騙して不正な操作を行わせようとします。

偽警告の特徴

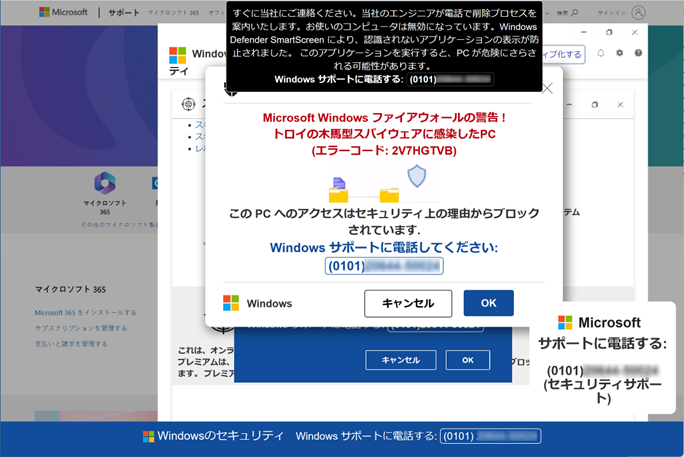

出典:IPA│サポート詐欺の偽セキュリティ警告はどんなときに出るのか?(2024年2月27日)

「トロイの木馬に感染しています」という警告文が表示されると動揺してしまいますが、多くの場合、このような警告は偽物です。

万が一、偽警告に遭遇しても冷静に対処できるよう、以下の特徴を覚えておきましょう。

▼偽警告の特徴

- ユーザーの不安をあおるような文言が記載されている

- 警告画面が次々と表示される

- 実在する企業(Microsoft など)の名称やロゴが使用されている

- URLが公式と異なる

- 電話番号が記載されている

- 大音量で警告音が鳴る

- 画面が簡単に閉じられないような細工がされている

偽警告は、あくまでブラウザ上で表示されるポップアップであり、表示されたからと言ってウイルスに感染しているわけではありません。

しかし、偽警告の指示に従ってしまうと、実際にウイルスに感染するリスクがあります。

そのため、こうした偽警告に遭遇した場合には絶対に指示に従わず、速やかに警告画面やブラウザを閉じるようにしましょう。

「トロイの木馬」の偽警告対策には「LANSCOPE サイバープロテクション」

偽警告に対する根本的な対策としては、高精度なアンチウイルスの導入が有効。「LANSCOPE サイバープロテクション」では、悪質なマルウェアを迅速に検知・ブロックする2種類のAIアンチウイルスを提供しています。

「トロイの木馬に感染しました」という偽警告の消し方

ここからは、偽警告を消すための具体的な方法をご紹介します。

- 「Esc」を長押しする

- 強制再起動する

- キャッシュとCookieを削除する

1.「Esc」を長押しする

キーボードの「Esc(エスケープキー)」を長押しすると、画面右上に「×」ボタンが現れるので、それをクリックすることで警告を閉じることができます。

偽警告の中には、全画面に警告を表示させ、マウス操作で閉じられないよう細工されているものもありますが、警告の多くは「Esc」を長押しで対処できます。

2.強制再起動する

キーボードの「Ctrl」+「Alt」+「Delete」を同時に押し、表示された画面から電源ボタンをクリックして再起動させる方法もあります。

再起動すると、開いていたアプリケーションやブラウザが閉じられるため偽警告も消去できますがし、保存していないデータが失われる可能性もあります。

また、ブラウザを再起動した際に「ページの復元」を促すメッセージが表示されることがありますが、「復元」をクリックしないよう注意しましょう。

3. キャッシュとCookieを削除する

ブラウザのキャッシュとCookieの削除によって、偽警告を消すことができます。ここでは、「Google Chrome」と「Safari」を利用している場合の、削除方法について紹介します。

Google Chromeの場合

- Chrome ブラウザを開く

- 右上の「その他」アイコン(縦三点)をクリック

- 「閲覧履歴データを削除」を選択

- 期間を選択(例:「全期間」「1時間以内」)

- 「閲覧履歴」「Cookie と他のサイトデータ」「キャッシュされた画像とファイル」にチェック

- 「データを削除」をクリック

期間の選択は、該当Cookieの取りこぼしがないように全期間を選択するのが安全です。

参考:Googleアカウントヘルプ│キャッシュと Cookie の削除

Safariの場合

- Safari を開く

- 上部メニューから「Safari」→「設定」を選択

- 「プライバシー」タブをクリック

- 「Webサイトデータを管理」をクリック

- 「すべてを削除」または特定のサイトを選択して削除

これらの手順に従うことで、ブラウザのキャッシュとCookieを効果的に削除し、偽警告の再表示リスクを軽減できます。ただし、この操作によってログイン情報などが削除される可能性があるため、必要に応じて重要な情報をメモしておくとよいでしょう。

参考:Apple サポート (日本)│iPhone、iPad、iPod touch で Safari から閲覧履歴、キャッシュ、Cookie を消去する

「トロイの木馬」の偽警告対策には「LANSCOPE サイバープロテクション」

偽警告に対する根本的な対策としては、高精度なアンチウイルスの導入が有効。「LANSCOPE サイバープロテクション」では、悪質なマルウェアを迅速に検知・ブロックする2種類のAIアンチウイルスを提供しています。

「トロイの木馬に感染しました」という偽警告の指示に従ってしまった場合の対処法

ここでは、以下のような状況に応じた対処法を解説します。

- 偽警告の指示に従ってソフトをインストールしてしまった場合

- 個人情報やクレジットカード情報を伝えてしまった場合

ソフトをインストールしてしまった場合

偽警告の指示に従って不正なソフトウェアをインストールしてしまった場合、以下の手順で削除を行いましょう。

- タスクバー検索ボックスに「コントロールパネル」と入力して選択

- 「プログラム」→「プログラムの機能」の順に選択

- 不正なソフトウェアを長押し(または右クリック)し、アンインストール

ただし、悪意のあるソフトウェアは非表示にされていたり、「セキュリティアップデート」などの名称を装っていたりする場合もあるので、注意が必要です。

個人情報やクレジットカード情報を伝えてしまった場合

個人情報やクレジットカード情報を以下の方法で提供してしまった場合、速やかに対応しましょう。

- 偽警告に記載されているURLから遷移した先のサイトで入力した

- 偽警告に記載されている電話番号に電話をかけ、口頭で伝えた

このような場合は、クレジットカード会社や銀行に速やかに連絡し、カードや口座の利用停止を依頼してください。

すでに金銭的被害が発生している場合は、証拠を収集し、警察に被害届を提出しましょう。

また、利用しているオンラインサービスが不正アクセスを受ける可能性もあるため、すべてのオンラインサービスにて、パスワードを変更しましょう。

「法人」が被害にあった場合

法人の場合は、個人情報保護法に基づく対応が必要です。2022年4月に施行された個人情報保護法により、個人情報保護委員会への報告が義務付けられているためです。

報告は、事態の認知から3〜5日以内の速報、30日以内の確報(不正行為の場合は60日以内)が求められます。

報告には以下の内容が含まれます

- 発生日時

- 漏洩したデータの種類と影響を受けた人数

- 原因および調査内容

- 二次被害の可能性

- 通知・公表の状況

- 再発防止策

「トロイの木馬に感染しました」という偽警告への対策は「LANSCOPE サイバープロテクション」にお任せ

「トロイの木馬に感染しました」という偽警告は、多くの場合「アドウェア」と呼ばれるマルウェアがWebブラウザにインストールされることで発生します。

この偽警告に対する根本的な対策としては、高精度なアンチウイルスの導入が有効です。

「LANSCOPE サイバープロテクション」では、悪質なマルウェアを迅速に検知・ブロックする2種類のAIアンチウイルスを提供しています。

▼2種類のアンチウイルスソリューション

- アンチウイルス×EDR×監視サービス(MDR)をセットで利用できる「Aurora Managed Endpoint Defense(旧:CylanceMDR)」

- 各種ファイル・デバイスに対策できる次世代型アンチウイルス「Deep Instinct」

「トロイの木馬」の偽警告対策には「LANSCOPE サイバープロテクション」

偽警告に対する根本的な対策としては、高精度なアンチウイルスの導入が有効。「LANSCOPE サイバープロテクション」では、悪質なマルウェアを迅速に検知・ブロックする2種類のAIアンチウイルスを提供しています。

1. アンチウイルス✕EDR✕監視サービスをセットで利用可能な「Aurora Managed Endpoint Defense」

「LANSCOPE サイバープロテクション」では、EDRのマネージドサービス「Aurora Managed Endpoint Defense」を提供しています。

「Aurora Managed Endpoint Defense 」は、アンチウイルスとEDRを併用し、エンドポイントを内外から保護するセキュリティソリューションです。

高度なエンドポイントセキュリティ製品を導入しても、適切に運用できなければ意味がありません。

「Aurora Managed Endpoint Defense」は、下記の2種類のセキュリティソリューションの運用を、お客様の代わりにセキュリティのスペシャリストが実施するMDRサービスです。

- 脅威の侵入をブロックするAIアンチウイルス「Aurora Protect」

- 侵入後の脅威を検知し対処するEDR「Aurora Focus」

セキュリティのスペシャリストが徹底したアラート管理をおこなうため、お客様にとって本当に必要なアラートのみを厳選して通知することが可能になり、不要なアラートに対応する必要がなくなります。

また、緊急時にはお客様の代わりにサイバー攻撃へ即時で対応するため、業務負荷を減らし、安心して本来の仕事へ集中していただけます。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記のページをご確認ください。

2. 各種ファイル・端末に対策できるNGAV「Deep Instinct」

「LANSCOPE サイバープロテクション」では、 AI(ディープラーニング)を活用した次世代ウイルス対策ソフト「Deep Instinct」を提供しています。

下記のようなセキュリティ課題をお持ちの企業・組織の方は、 検知率99%以上のアンチウイルス製品「Deep Instinct」の利用がおすすめです。※

- 未知のマルウェアも検知したい

- 実行ファイル以外のファイル形式(Excel、PDF、zipなど)にも対応できる製品が必要

- 手頃な価格で高性能なアンチウイルスを導入したい

近年の攻撃者は、セキュリティ製品から検知を逃れるため、実行ファイルだけでなくExcelやPDF・zipなど、多様な形式のマルウェアを仕掛けてきます。

「Deep Instinct」は、形式を問わずにさまざまなファイルに対応しているため、多様な形式のマルウェアを検知可能です。

「Deep Instinct」は、手ごろな価格設定も魅力です。詳細は以下よりご覧ください。

※Unit221B社調べ

万が一マルウェアに感染した場合は「インシデント対応パッケージ」にお任せください

「マルウェアに感染したかもしれない」「サイトに不正ログインされた痕跡がある」など、「サイバー攻撃を受けた後」に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

「LANSCOPE サイバープロテクション」のインシデント対応パッケージは、フォレンジック調査の専門家がお客様の環境を調査し、感染状況や影響範囲を特定します。

また、マルウェアや脅威の封じ込めから復旧支援、さらに今後の対策に関するアドバイスまでを提供します。

インシデント対応パッケージについて詳しく知りたい方は、下記のページをご確認ください。

3分でわかる!

インシデント対応パッケージ

「サイバー攻撃を受けた後」に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

本物のトロイの木馬について

本物の「トロイの木馬」について、その概要や感染経路などをご紹介します。

トロイの木馬とは、一見無害なプログラムに見せかけてコンピューターシステムに侵入し、ユーザーに気づかれないまま悪意のある活動を行うマルウェアの一種です。

画像や音楽ファイル、アプリケーションなどに組み込まれていることが多いため、検知が難しく、感染してもバックグラウンドで動作するため気づきづらい、という厄介な特徴をもっています。

トロイの木馬に感染した場合、以下のような被害が発生する可能性があります。

- 個人・機密情報の流出する

- データが破壊される

- 新たなマルウェアをダウンロードさせられる

- サイバー攻撃に加担させられる

本物のトロイの木馬についてより詳しく知りたい方は、下記のページをご確認ください。

トロイの木馬の種類

トロイの木馬にはいくつかの種類があります。以下に代表的なものを紹介します。

| 種類 | 特徴 |

|---|---|

| バックドア型 | ・システムに不正侵入できる出入口「バックドア」を設置し、攻撃者による遠隔操作を可能にする ・外部からファイルのダウンロードやコマンドの実行が可能 |

| ダウンローダー型 | ・標的の端末に侵入し、トロイの木馬以外のマルウェアを気づかれないようにダウンロードする |

| キーロガー型 | ・標的の端末で入力されたキーボード操作を記憶し、バックドアを通じて外部にデータを送信する |

| クリッカー型 | ・ブラウザ設定を勝手に改変したり、レジストリ(Windowsの設定、ユーザー情報などPCに関するさまざまな情報が記録されているファイル)を変更したりして、特定のWebサイトへ強制的にアクセスさせる |

| パスワード窃盗型 | ・IDやパスワード、IPアドレスなどの重要な情報を収拾して攻撃者へ送信する |

| プロキシ型 | ・感染したPCなどのネットワーク設定を変更し、サイバー攻撃の踏み台にして第三者へ攻撃を行う |

| ボット型 | ・侵入した標的の端末でボットとして活動する ・ボットを集約する攻撃者の指示に従い、DDoS攻撃(複数端末から大量のアクセスを送り、対象のサーバーやシステムをダウンさせるサイバー攻撃)などの活動に参加させる |

トロイの木馬は、その目的や機能によってさまざまな種類に分類されます。

それぞれ異なる攻撃手法を持つことから、総合的なセキュリティ対策が不可欠と言えるでしょう。

トロイの木馬の感染経路

トロイの木馬の主な感染経路は以下の通りです。

- メールに添付されたファイル

- SMS

- 不審なWebサイト

- 共有ファイル

- SNS

中でも特に多いのが、メールやSMS経由の感染です。

攻撃者は、ターゲットの取引先や公的機関など「信頼できる発信元」になりすまし、トロイの木馬を仕込んだ添付ファイル付きのメールを送り付け、添付ファイルを開封させて感染させます。

あるいはメールやSMSのメッセージに「トロイの木馬が仕掛けられたWebサイト」のURLを貼り、サイトに誘導することで感染させます。

また、企業でも個人でも「クラウドストレージ」を使うことが一般的になった近年では、ファイル共有を通じて、トロイの木馬に感染する事例も増えてきています。 攻撃者は、クラウドストレージの「アクセス権限」の設定不備につけこんで不正アクセスし、トロイの木馬を仕込んだファイルを、クラウド上に保存します。

ターゲットが、保存された「不正なファイル」を知らずにダウンロードすると、トロイの木馬へ感染してしまうのです。

本物のトロイの木馬に感染した場合の被害

本物の「トロイの木馬」に感染した場合、以下のような被害が想定されます。

- 個人情報・機密情報の流出

- データの破壊や改ざん

- 他のマルウェアのインストール

- サイバー攻撃の踏み台にされる

- SNS

トロイの木馬に端末が感染すると、攻撃者により、システムにバックドアが設置される可能性があります。

バックドアとは、システムへ不正侵入した攻撃者が、容易に再侵入するために設置する「侵入口」のことです。

バックドアを設置することで、攻撃者はいつでも該当のシステムに不正侵入することが可能です。ターゲットは継続的に情報を盗まれたり、システムやWebサイトを不正に改ざんされたりする危険性があります。

さらに、攻撃者はバックドアを通じて、コンピューターの遠隔操作が可能になるため、新たなマルウェアのインストールや、その他のサイバー攻撃の踏み台に悪用するリスクなども考えられます。

本物のトロイの木馬に感染しないための対策

トロイの木馬に感染しないためにも、以下の対策を講じるようにしましょう。

- メールの添付ファイルやSMS内のリンクを不用意に開かない

- 不審なアプリケーションやソフトウェアをダウンロードしない

- OSやアプリケーションを常に最新に保つ

- エンドポイントセキュリティの強化する

トロイの木馬の主な感染経路は、メールの添付ファイルやSMS内のリンクです。そのため、不審なメールやSMSには十分注意を払いましょう。怪しいと感じた場合は、添付ファイルやリンクを開かず、速やかに削除することが重要です。

企業においては、セキュリティポリシーの見直しや従業員へのセキュリティ教育を通じて、このようなリスクを周知徹底することが大切です。

また、開発元が不明なアプリケーションやソフトウェアには、トロイの木馬などのマルウェアが仕込まれている可能性があります。特に業務用端末では、許可されたソフトウェアやアプリ以外を使用しないように心がけましょう。

さらに、エンドポイントセキュリティを強化することも効果的です。高性能なアンチウイルスソフトやEDR(Endpoint Detection and Response)システムを導入することで、マルウェアの検知・防御能力を向上させることができます。

まとめ

本記事では、「トロイの木馬に感染しました」という偽警告の消し方・対処法について解説しました。

▼本記事のまとめ

- Webサイトを閲覧している際に表示される「トロイの木馬に感染しました」という警告はほとんどが偽物で、実際には感染していない

- 偽警告の指示に従うと、「端末が乗っ取られる」「マルウェアに感染する」「金銭をだまし取られる」「個人情報が窃取される」といった被害が想定される

- 偽警告は、大音量で警告音が鳴ったり、画面が簡単に閉じられないよう細工されていたりする

- もし偽の警告画面が表示された場合は、キーボードの「Esc」を長押ししてブラウザを閉じるか、「Ctrl」+「Alt」+「Delete」を同時に押して強制再起動させる

- 本物のトロイの木馬は、無害なプログラムを装ってコンピューターシステムに侵入し、ユーザーに気づかれずに悪意のある活動を行うマルウェア

- トロイの木馬の感染対策には、「メールの添付ファイル・SMS内のリンクを不用意に開かない」「不審なアプリやソフトウェアをダウンロードしない」といった基本的な対策に加え、「OSやアプリケーションのアップデート」「エンドポイントセキュリティの強化」なども有効

もし、あなたのPC画面で大音量の警告音が鳴ったり、警告が簡単に閉じられないよう細工がされていたりする場合、それは「偽警告」の可能性が高いです。

突然の警告にも慌てずに対処できるよう、偽警告の特徴や対処法を事前に理解しておきましょう。

また本記事で紹介した通り、「トロイの木馬に感染しました」という偽警告の対策には、高精度なアンチウイルスの導入が効果的です。

近年、マルウェアは高度化・巧妙化が見られ、従来の対策方法では防ぎきれなくなっています。

「LANSCOPE サイバープロテクション」が提供する高精度なアンチウイルスを活用し、ぜひセキュリティ強化を目指してください。

また、最新のマルウェアの手口と社員向けセキュリティ教育テストを同時に確認できる資料をご用意しました。

ぜひ社内のセキュリティ強化にご活用ください。

おすすめ記事