1995年に京セラ株式会社の情報システム部門が分離独立して事業を開始し、現在ではICT、エンジニアリング(通信・環境エネルギー)、経営コンサルティングの分野で事業を展開している京セラコミュニケーションシステム株式会社(以下KCCS)。

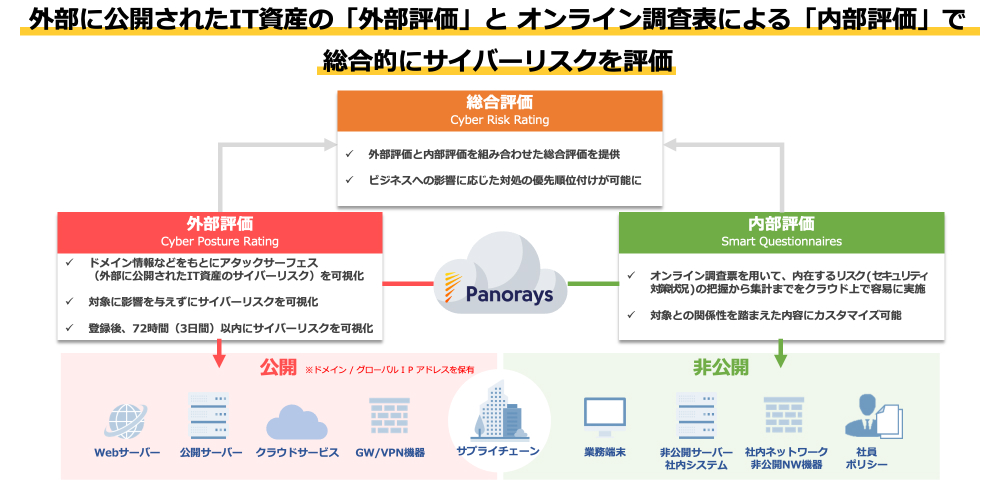

同社では、アフターコロナ下の働き方に伴う環境の変化や、昨今サイバーセキュリティが経営課題としてよりクローズアップされるようになったという背景から、情報システム部門・CSIRTとしてグループ全体のセキュリティ体制の底上げに取り組んでいた。そのスタートラインとして、グループ各社が最低限のセキュリティ対策を実施できているかを調査したり、その後も各社の状況に配慮しながら効率的に必要な対策強化を推進していくため、サプライチェーンリスク評価サービス「Panorays」を導入した。

導入の経緯や効果について、KCCS 管理本部 情報システム部 東京情報システム課 副課長 小松 佳昭 氏に話を聞いた。なお、取材には、小松氏とともにCSIRT(※)としてグループセキュリティを担当しており、Panorays提供元として導入支援・運用サポートも手掛けているエムオーテックス(以下MOTEX)の佐藤・河野・田野も同席した。

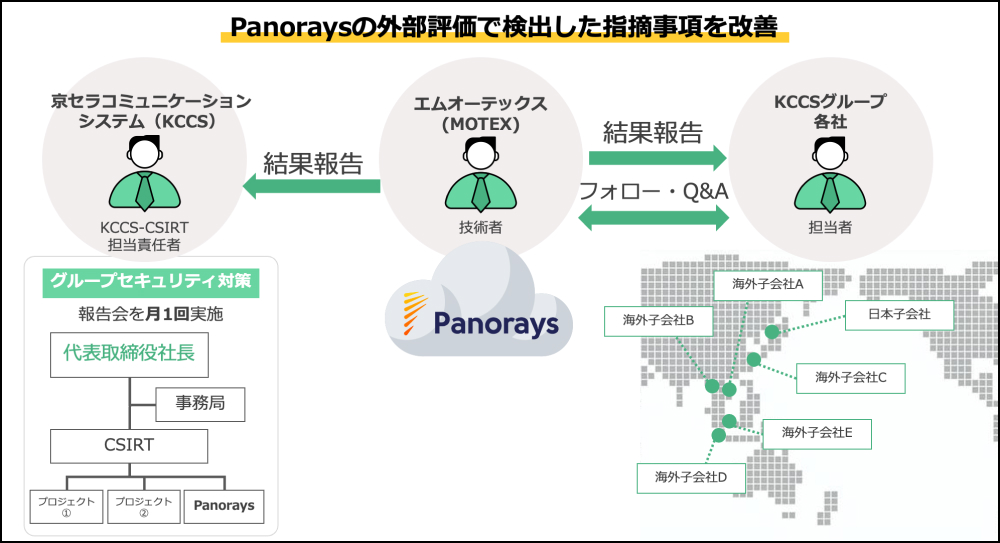

※MOTEXはKCCSグループに属している。「LANSCOPE プロフェッショナルサービス」としてPanoraysやSOC(Security Operation Center)サービスを提供しているセキュリティエンジニアが、KCCS-CSIRTにも参加しており、Panoraysの運用をサポートしている。

Panorays導入の背景として、小松氏は、まず「会社を取り巻く環境の変化」を挙げた。

「外部的な要因としては、働き方の変化が一番大きかったと感じている。弊社ではオリンピック開催にあわせ、東京エリアで在宅勤務の準備を進めていたが、新型コロナウイルス感染拡大により、その準備が整う前に全国で在宅勤務を導入せざる負えない状況になった」と、小松氏はここ数年の動きを振り返った。これにより、それまでは「境界型」で守られていたセキュリティ環境も、従業員が各家庭から接続するなど、社外からの接続が多い状況に一変し、そうした環境を信頼して問題ないのかという懸念が高まっていたという。

そして、社内的な要因として、「サイバーセキュリティは経営課題」であるとして、経営層によりクローズアップされるようになったことも挙げた。

「KCCSグループはセキュリティ事業(MOTEX)を行っているため、もともと経営層を含め高い意識を保持していたと思う。しかし、昨今のEmotet流行やランサムウェア攻撃の増加など経て、より一層敏感になってきた」とのことだ。

グループ内・社内のセキュリティ体制に関しては、以前から小松氏が在籍する情報システム部門が担っており、ここ数年は毎月、経営層にCSIRTの活動報告をメインに報告会も実施している。小松氏によると、「私たちからの『こういう状況なので、こういう対策が必要だと考えている』というボトムアップだけでなく、経営層からの『こういう部分は大丈夫なのか?』といったトップダウンもある状態」とのことで、セキュリティ事業を行うグループとしてインシデントは信用問題に直結することを強く念頭に置き、最善を尽くして、できる限りリスクを軽減する意識を高く持っているという。

例えば、前述のEmotet流行やランサムウェア攻撃の増加を受け、経営層や情報システム部門ではメール攻撃のリスクをより警戒するようになり、従来実施していた年1回のメール訓練(※1)の回数を増やし、いま世間で話題になっている事例を用いて全従業員に注意を促している。社員教育方針のもと、社内外の事件・事故を参考にコンテンツを内製し、年に1回eラーニングも実施しているが、そこに、メール訓練で疑似不正メールを開いてしまった従業員向けに別途教育を追加したり、メール訓練後の社員アンケートの結果を深掘りし、より実情を落とし込んだ教育や、朝礼などで日頃から手軽に実施できる親しみやすい教育なども立案しているとのことだ。

情報システム部門とともに活動しているCSIRTの通信監視チームもより感度を上げており、異常な通信を検知した際には(※2)、即座に該当端末の利用者に連絡を取ってヒアリングをするといった対応を取っているという。

※1 メール訓練:実際に発生した攻撃を模したメールを予告なく組織のメンバーに送付し、受信者が不審なメールだと気づかずにリンクや添付ファイルを開いてしまわないかを確認する取り組み

※2 通信監視:MOTEXが提供・運用支援するNDR(Network Detection and Response)製品であるAI型ネットワーク脅威検知ソリューション「Darktrace」を利用

「あと、環境の変化としてもう1つ、サプライチェーン攻撃が流行りはじめた、という点がある」と小松氏。

昨今、目標とする企業には直接攻撃を仕掛けず、セキュリティが脆弱な関連会社や取引先を攻撃し、そこを踏み台にターゲットの企業に侵入する「サプライチェーン攻撃」の手口が増加している。こうした時勢を受け、KCCSでも「自社単体を強固に守る」から「グループ全体を守る」に意識が変化したという。

「グループ全体のセキュリティレベルをいかに上げていくのか? グループ会社には規模の大小もあり、一斉に同じレベルを要求するのも無理があるので、バラバラな状態をどうカバーしていくのかが大きな課題だった」と小松氏は説明した。

加えて、多くの企業・組織で課題となっている「セキュリティ人材の確保」について、同社でも課題に感じている部分があるという。

小松氏が在籍する情報システム部門は、セキュリティ以外のネットワークや環境的な部分も主管しており、セキュリティに特化した人材は確保しづらい。そのため、セキュリティ強化に充分なリソースを割けない部分は、SOCを提供するメンバー(グループ会社であるMOTEX)が加わることでCSIRTを運営している。

CSIRTには、前述のメール訓練や、脆弱性対応といったチームがあり、さまざまな役割を分担しているとのことだ。「この中に、グループセキュリティを担当するチームもあり、各グループ会社にヒアリングを実施し、何に不安を感じていて、どういう支援が必要なのかを把握し、対策をアドバイスしている。この手の業務は、親会社の言うことは絶対という雰囲気になりがちなので、できるだけそのような空気を作らないよう、コミュニケーションの仕方を模索しながら進めている。」(小松氏)

一番の目的はグループ全体のセキュリティの底上げであるので、親会社から子会社への一方通行ではなく、「一緒に協力しながら」という姿勢を重視しているとのことだ。

「Panoraysは、グループセキュリティ底上げのスタートラインとして、各社、果たして必要なセキュリティの最低基準は満たせているのかを調査する必要があり、MOTEXから紹介いただいた」と小松氏は話す。

導入の決め手として、「他のセキュリティ製品を購入するより、比較的導入しやすい価格帯という印象を受けた」と小松氏。「Panoraysの機能はリスク評価で、攻撃を防御するものではない。防御のためのツールは高価になりがちだが、Panoraysはセキュリティの穴があれば教えてくれるので、その穴を一つひとつ塞いでいけば、グループ全体を攻撃しづらい対象に変えていくことはできる」と評価した。

CSIRTにおいて、小松氏とともにグループ各社のセキュリティ対策を確認しているMOTEX 佐藤は、「外部公開されたIT資産情報を自動収集するPanoraysの機能は、口頭のヒアリングの裏取りのような役割で使うことができる」と話す。

関連会社のセキュリティ対策状況を確認する場合、各社の担当者に「御社のセキュリティ対策を教えてください」「対策はしていますか?」といったアンケートやヒアリングを実施する手法が一般的だ。しかし、こうした人を介したやりとりでは、「性善説で間違いなく対策できていると信じ切ってよいのか?という問題がある。例えば、本当に全部のサーバーにおいて問題がない状況なのか?など、根本的な懸念は払拭できない」と、佐藤は従来の方法での限界を指摘した。

「その点、機械的かつ網羅的にリスク評価を行うことできるPanoraysであれば、自己申告に頼らない機械的な方法で客観性を担保できる。」(佐藤)

同じくCSIRTでPanoraysを運用しているMOTEX 河野も、Panoraysによる運用効率化やグループセキュリティ推進の加速を評価している。

「グループ会社は規模の大小さまざまで、国内・海外のロケーションの違いや、セキュリティ担当者の有無、セキュリティに対するリテラシーなどにもばらつきがある。佐藤が指摘する通り、従来の人による確認では、特に海外拠点など、実態を正確に把握できない部分も多い。その点、Panoraysは、サプライヤーとしてドメイン登録すれば、IT資産を自動検出してくれるので、そこが一番便利で使いやすいところだ。」(河野)

KCCSでは、Panoraysの管理コンソールに上がってきた指摘事項を月次でとりまとめ、各社の担当者に対応を依頼している。「急に親会社あるいは情シスから『是正しなさい』と言われても、『こっちは忙しいのに…』となる現場側の気持ちにも配慮し、そうならないよう、Panoraysの指摘事項をより分かりやすく説明するよう工夫している」と河野は述べる。CSIRTチームが意図したスピードで改善対応が進まないこともあるが、サプライチェーンの弱点が見える化・明確化することで、少しずつでも確実に改善が進み、結果は着実にPanoraysが示すスコアに反映されてきているということだ。

「評価側としては管理画面で改善が見て取れるし、グループ各社を横並びで比べれば、親会社として、どこにより手厚い支援をすべきか、また、特定の指摘事項が複数社に共通して出ている場合はグループとしての傾向を見ることができる。数年前からは、Panoraysで上がった評価を経営層への定例会議での報告に活用している」と河野は運用方法を説明した。

こうした経営層への報告や、グループ会社に対するヒアリングやアドバイスの場にも参加しているKCCS 小松氏は、「セキュリティのプロフェッショナルであるMOTEXのメンバーには、Panoraysの指摘事項を含め、不明点や詳細を調べて説明してもらったり、対策の進め方について相談に乗ってもらっている」と、MOTEXの運用支援・サポート(※)を評価した。

小松氏が導入前に意図していた「ボトムアップ」に関しては100%達成できているということで、効果が現れてきている実感を語った。

※Panorays提供元であるMOTEXでは、「LANSCOPE プロフェッショナルサービス」を提供するセキュリティエンジニア(情報処理安全確保支援士などの難関国家資格の有資格者)が各種サポートを提供している。初期設定・操作説明などの導入支援から、Panoraysで検出された指摘事項に対する技術的なサポート、導入後の運用を支えるアセット(IT資産)精査やチューニング、セキュリティ診断サービス(グループセキュリティレポーティングサービス/サイバーリスク健康診断)など。

また、「Panoraysのユーザーとして、MOTEXのサポートを最大限に活用すると同時に、今後も率直な意見や要望を伝え、MOTEXにノウハウを蓄積してもらい、サポートにフィードバックしてもらいたい」と小松氏。

今後の展望については、現在グループ各社で使用しているウイルスチェックなどのセキュリティ製品は各社バラバラな状況を踏まえ、「理想の話だが、同じセキュリティ製品を使って環境を整えることができれば、親会社として、あるいはCSIRTとして、有事の際に対応しやすいし、ノウハウも蓄積できるのではないかと考えている」と構想を述べた。

Panorays導入後の次のステップとして、Panoraysを利用して得たリスク評価を、より効率的に改善に結び付けていくための環境づくりを検討していきたいという。

「内部統制的なルールの統一などに軸足を置きつつ、引き続きPanoraysでモニタリングを実施し、改善を継続してリスクを下げ続け、グループ各社のセキュリティレベルの平均値を上げ続ける取り組みをしていきたい。」(小松氏)

さらに、現在はグループ会社のリスク管理にPanoraysを活用しているが、今後、徐々にパートナー企業や委託先にも広げていきたいという。「例えば、弊社には通信キャリアの基地局建設や再生エネルギー発電所の設計・施工などを手掛けるエンジニアリング事業の部門もあり、大小多くのパートナー企業様と連携していて、いわゆる『サプライチェーン』を形成している。グループ会社とは違い、強い申し入れは難しいが『ここに穴があるので改善してくださいね』と伝えていくことができればよい」と、小松氏は将来的な構想にも触れ、締めくくった。

Panorays 国内総代理店

SOMPOリスクマネジメント株式会社

URL:

https://www.sompocybersecurity.com/service/panorays.html

サプライチェーンリスク評価サービス「Panorays」は、イスラエルで設立され米国に本社を置くPanorays社が開発し、SOMPOリスクマネジメント株式会社が国内の総代理店としてローカライズを行っています。MOTEXは、SOMPOリスクマネジメントのパートナーとして、MOTEXが提供するセキュリティ診断・ソリューション「LANSCOPE プロフェッショナルサービス」のラインナップの1つにPanoraysを加え、お客様のビジネスにおけるサプライチェーンセキュリティの課題解決を支援しています。

※本事例は2023年12月取材当時の内容です。