Written by WizLANSCOPE編集部

「Hardening 2025 Invisible Divide」は、セキュリティ技術とビジネススキルの両方が問われる実践型のイベントです。

参加者はチームを組み、架空のWebサイトを運営し、実行委員会から仕掛けられる攻撃やインシデントに対応しながら、8時間にわたってサービスを止めることなく、売上の最大化を目指します。

評価は、「防御・運用・収益」の3軸で行われ、技術力に加えて、意思決定のスピードやチームでの連携なども求められます。

エムオーテックス株式会社(以下、MOTEX)からは、2名が本イベントに参加しました。

本記事では、イベント参加を通じて得られた学びや、事前に行った準備についてレポートします。

参考:Hardening 2025 Invisible Divide 開催概要

はじめに

2025年10月8日~10日にかけて沖縄で開催された「Hardening 2025 Invisible Divide」に、MOTEXから2名が参加しました。

Hardeningは、サービス運営会社の立場でシステムを運用しながら、レッドチームからの攻撃やさまざまなインシデントに対応し、サービス継続とビジネス継続の両立を目指す実践型のセキュリティ競技です。

ECサイトや業務システムが構築された仮想環境において、システムの安定稼働を維持しつつインシデント対応を行い、売上の最大化を目指します。

技術的な対策にとどまらず、優先順位の判断やチーム内での役割分担、顧客対応など、実際のシステム運用に近い状況での対応が求められる点が特徴です。

今回の競技会には12チーム101名が参加し、そのうち約9割が初参加でした。

テーマである 「Invisible Divide(見えざる分断)」 は、技術や役割、経験の違いによって生じる認識のズレを乗り越え、協力して対応することの重要性を示しているものだと感じました。

本記事では、競技当日の対応の様子やチームでの取り組み、そして参加を通じて得られた学びについて振り返ります。

(応募は個人単位のため、2人はそれぞれ別のチームで参加しました)

スケジュール

競技は以下のスケジュールで進行しました。

| 日付 | 内容 |

|---|---|

| 8月18日 | 参加応募締め切り |

| 8月22日 | 応募結果発表、チーム編成発表 |

| 8月29日 | キックオフ(Breaking Out Meeting) |

| 9月19日 | 懇親会 |

| 10月5日 | 競技資料の初公開 |

| 10月7日 | 資料更新 |

| 10月8日 | Hardening Day(本番) |

| 10月9日 | Analysis Day(競技の振り返り・発表資料作成)、懇親会 |

| 10月10日 | Softening Day(全体振り返り・成果発表・表彰式) |

| 11月29日 | 参加者振り返り会 |

| 1月27日 | WASNight 2026 Kick-Off(関連イベント) |

8月22日のチーム編成発表から10月8日の本番までは準備期間となります。この期間中は、チームビルディングやセキュリティ対応の戦略検討・演習などを進めていきます。

また、イベント後には競技会の内容を参加者全員で振り返る「Softening Day」も実施されました。

事前準備

参加決定から本番当日までに約1ヶ月半の準備期間が設けられているため、結果を左右する重要な要素として、事前準備を計画的に進めました。

まず、チーム内での役割を 「ビジネス」「テクニカル」「マネジメント」 の3つに分類しました。

Discordやオンライン会議を活用し、主に以下のようなタスクを整理・実施しました。

- チーム紹介資料の作成

- ネットワーク構成と攻撃経路の予測

- スクリプトや手順書、操作マニュアルの作成

- Marketplaceの詳細確認およびドラフト順位の検討

- インシデント報告書などのテンプレート整備

また、タスク管理にはNotionを利用し、各メンバーが役割と優先事項を把握しながら準備を進めました。

Hardening Day

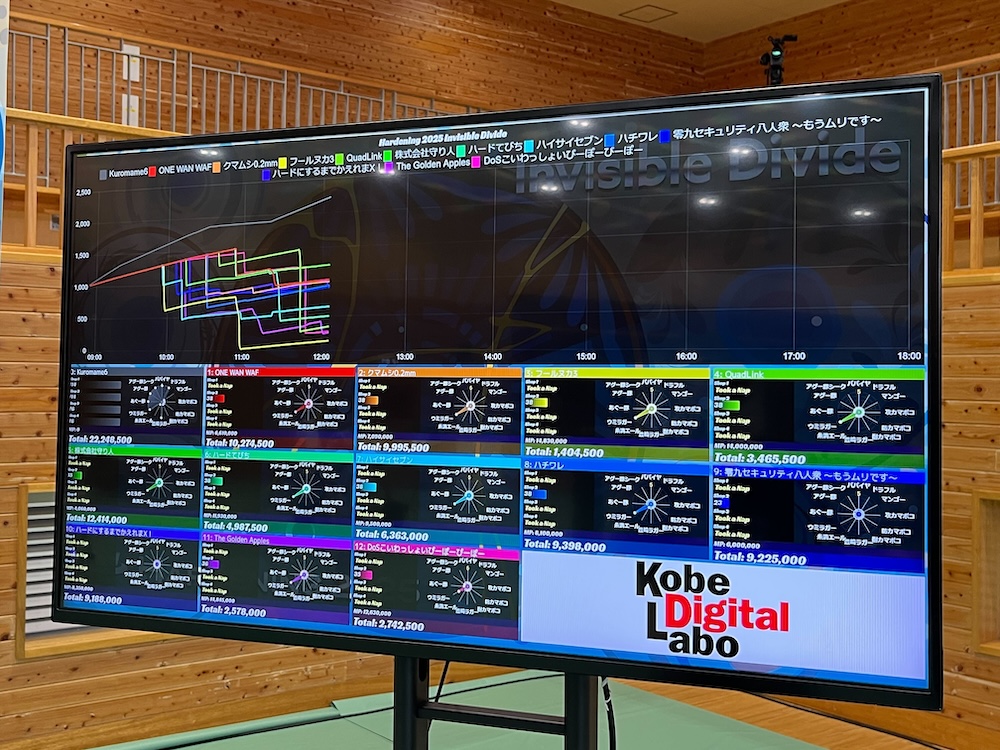

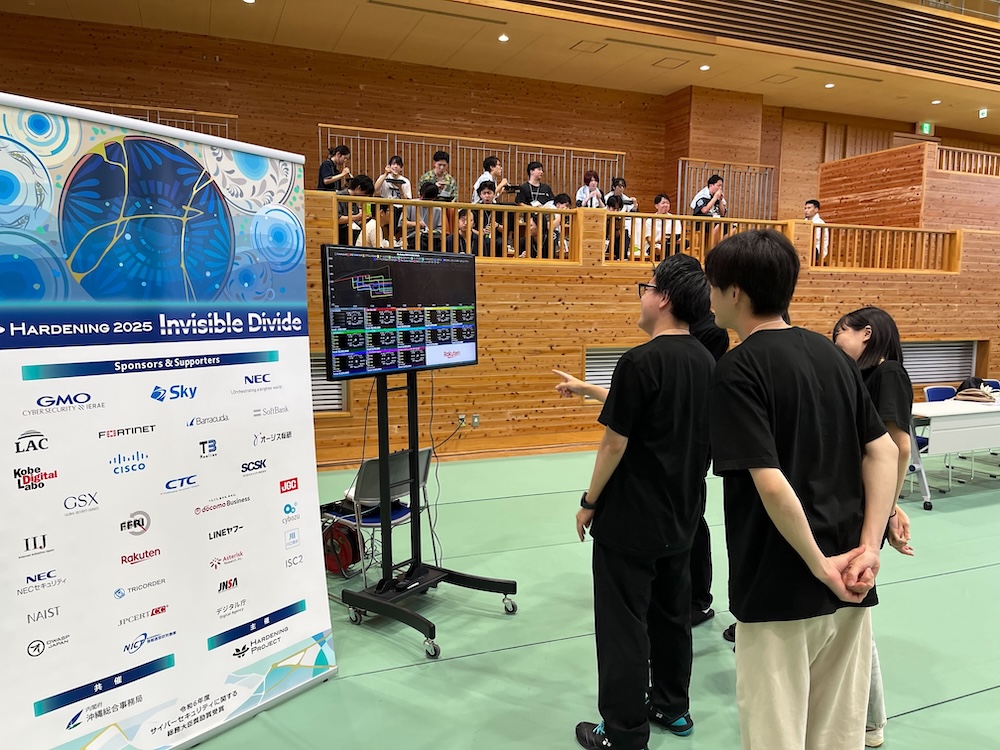

(Hardening競技当日の様子、スクリーンには競技終了までの時間が表示されます)

Hardening Day当日には、8時間にわたって連続で競技が行われました。

各チームは、サーバ群やECサイトを運営しながら、レッドチーム「kuromame6」(実行委員会)からの多様な攻撃やインシデントへの対応を行います。

MOTEXから参加した2名は、ビジネス領域とテクニカル領域を担当しました。

それぞれの領域では、主に以下の内容を実施しました。

| ビジネス領域 |

|

|---|---|

| テクニカル領域 |

|

ビジネス領域では、技術担当がシステム対応に追われる中で、「どの対応を優先すべきか」「売上への影響はどの程度か」といった意思決定を求められる場面が多くありました。

特に、複数のインシデントが同時に発生した場面ではチーム内でも判断が分かれ、対応方針をすり合わせるのに時間を要することもありました。

(HardeningDay競技中の様子、リアルタイムでスコアが可視化されていました)

一方、テクニカル領域では、システム運用と堅牢化対応に加え、レッドチームからの攻撃によって発生するインシデント対応に追われました。

サービス停止や不審ファイルの作成、アカウントの不正利用など、複数のインシデントが連続して発生する状況でした。

これらのインシデントは、修正が完了する前に次々と発生するため、常に優先順位の判断が求められます。

ビジネス担当と連携しながら、サービスを停止させることなく、売上への影響や顧客対応の状況を踏まえて優先順位を決定し、対応を進めました。

また、ログ調査や設定変更の過程で新たな問題が発見されることもあり、限られた時間の中で対応を進める難しさを実感しました。

(8時間にわたる長丁場のため、昼食やスイーツも提供されました)

Marketplaceの活用

競技には「Marketplace」という仕組みがあり、各チームは競技内通貨を用いて、セキュリティ製品や外部サービスを購入できます。

実際に、Marketplaceで購入した製品を活用することで、インシデントの早期検知や防御強化に成功した場面もありました。

このように、限られたリソースの中で外部ツールを適切に活用し、不足部分を補う戦略の重要性を実感しました。

Analysis Day / Softening Day

競技翌日に実施された「Analysis Day」では、対応ログや対応過程を振り返り、改善点の整理を行いました。

さらに翌日の「Softening Day」では、他チームの発表を聞き、ユニークな対応手法や戦略を学ぶことができました。

特に印象的だったのは、優勝チームが攻撃を防御するだけではなく、他チームが処理しきれていない注文も処理し、ビジネス面でも成果を上げていた点です。

Hardeningでは、技術力だけでなく、状況に応じたビジネス判断も競技結果に大きく影響することを改めて実感しました。

今回の学び

((HardeningDay競技中の様子、スコアの確認も戦略決定に必要な作業でした)

今回の「Hardening 2025 Invisible Divide」を通じて、次のような学びを得ました。

- 技術力だけでなく、ビジネス判断が重要であること

- 状況に応じてチーム内の役割を柔軟に変更する必要があること

- 事前の手順書整備や模擬演習が重要であること

特に印象的だったのは、インシデントが多発すると想像以上に混乱するという点です。

サービス停止や不審ファイルの発生、アカウントの不正利用など、複数のインシデントが同時に発生し、対応中にも新たなインシデントが発生する状況でした。

また、攻撃だけでなく人的ミスによるトラブルも多く発生しました。

例えば、以下のようなミスによって意図せずサービス停止を引き起こす場面もありました。

- パスワード変更後の設定反映漏れ

- アクセス制御の設定ミス

さらに、バックアップ取得やシステムのリプレイス、設定ファイルの編集といった基本的な作業であっても、慎重に進めなければ、新たなインシデントにつながる可能性があります。

実運用では、これらの作業を業務への影響を考慮しながら実施する必要があるため、さらに難易度が高くなると感じました。

この経験から、インシデント対応では、技術的対策に加え、以下のような運用面の仕組みをバランスよく整備することが、非常に重要であることを実感しました。

- 変更作業の手順整備

- チーム内での情報共有

また、実際の運用では技術的な対応だけでなく、状況に応じた判断やチーム内での連携も不可欠であると感じました。

今回の経験を通じて、インシデント対応においては、「知っていること」と「実際にできること」の間に大きな差があることを改めて認識しました。

Hardeningを通じて、インシデント対応の難しさとともに、実践的な経験の重要性を強く実感しました。

最後に

2026年1月27日に開催された「WASNight 2026 Kick-Off = OWASP × Hardening Night」にも参加しました。

優勝チームの振り返りや今後のイベント情報を聞くことができ、普段関わりのない方々と交流する貴重な機会となりました。

今後は、今回の経験で得られた知見を日々の業務に活かしながら、引き続き実践的なセキュリティ対応力の向上に取り組んでいきたいと考えています。

おすすめ記事