Written by WizLANSCOPE編集部

3分でわかる!

ペネトレーションテスト・TLPTサービス

本資料では、脆弱性を突いて侵入可否を確認する「ペネトレーションテスト」と、より実践的に組織対応力を評価する「TLPT」の違いや特徴を解説します。

目 次

TLPT(脅威ベースのペネトレーションテスト)とは、実在するサイバー攻撃者の手口をもとに、現実の攻撃シナリオを再現して行う実践的なセキュリティテストです。

保護対象となるITシステムだけでなく、SOCやCSIRTなどの運用体制を含む組織全体を対象に、疑似攻撃を仕掛けることで、防御力・検知力・対応力・復旧力および潜在的な脆弱性を総合的に評価します。

本記事では、TLPTの概要やシナリオ例、また通常のペネトレーションテストとの違いなどを解説します。

▼本記事でわかること

- TLPTの基本

- TLPTとペネトレーションテストの違い

- TLPT実施の流れ

- TLPTに関するよくある質問と回答

「TLPT」について理解を深めたい方はもちろん、組織のサイバー攻撃へのセキュリティ体制を構築したい・強化したいという方は、ぜひご一読ください。

TLPT(脅威ベースのペネトレーションテスト)とは?

TLPT(Threat-Led Penetration Testing、脅威ベースのペネトレーションテスト)とは、 実在するサイバー攻撃者の手口(脅威インテリジェンス)をもとに、現実の攻撃シナリオを再現して行う実践的なセキュリティテストです。

保護対象となるITシステムだけでなく、SOCやCSIRTなどの運用体制を含む組織全体を対象に疑似攻撃を仕掛けることで、防御力・検知力・対応力・復旧力および潜在的な脆弱性を総合的に評価することを目的としています。

また、実践的な攻撃シナリオに基づく演習として、インシデント対応能力の向上を図るトレーニングの側面も持ちます。

TLPTの普及が進んでいる背景

「TLPT」の普及が進んでいる背景として、近年のサイバー攻撃の高度化・巧妙化が挙げられます。

従来のセキュリティ対策は、社内ネットワークと社外ネットワークの境界を防御する「境界型防御」が一般的でした。

これは、内部(社内)を信頼する前提に基づくセキュリティモデルですが、近年ではこの前提が通用しなくなりつつあります。

特に「APT攻撃(高度標的型攻撃)」に代表されるような高度なサイバー攻撃においては、侵入を完全に防ぐことが難しく、境界防御では十分に対応できないケースが増えています。

そのため、侵入を前提とした対策、すなわち侵入後の検知、影響範囲の特定、封じ込め、復旧といった一連の対応能力の強化が求められるようになりました。

このような背景から、実際のサイバー脅威に基づいて組織のサイバーレジリエンスを評価できるTLPTが注目され、普及が進んでいます。

TLPTは、アメリカをはじめ、イギリスや欧州において制度化が進んでいます。

また、香港やシンガポールなどの金融セクターにおいても、セキュリティ体制の強化施策として積極的に導入が進められています。

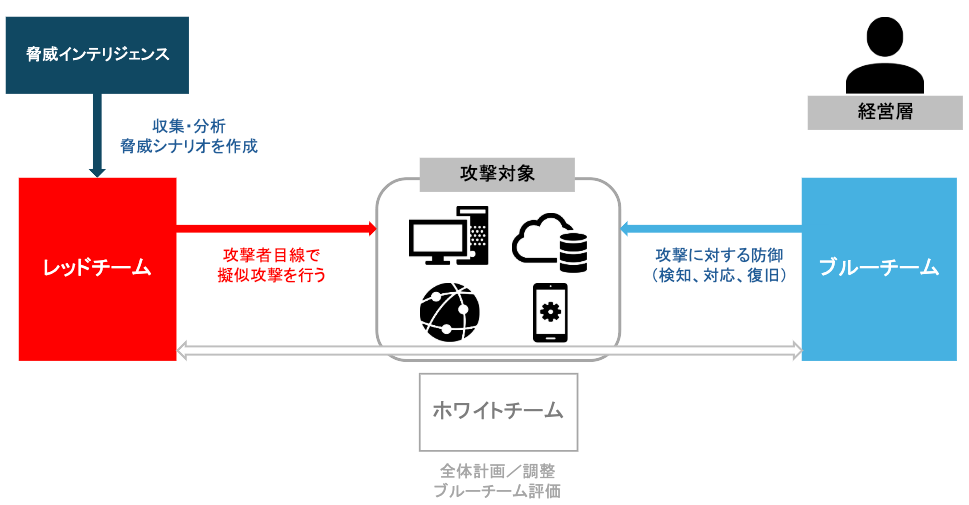

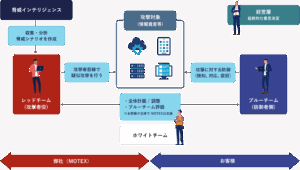

TLPTの実施における3つのチーム体制

TLPTでは、最終的な位置決定を行う経営層と、「レッドチーム」「ブルーチーム」「ホワイトチーム」の3つのチームを構成し、脅威インテリジェンスに基づく攻撃シミュレーションを実施します。

それぞれのチームの役割は以下の通りです。

| 立場 | 役割 |

|---|---|

| 経営層 |

|

| レッドチーム |

|

| ブルーチーム |

|

| ホワイトチーム |

|

例えば、攻撃者役となるレッドチームは、脅威インテリジェンスに基づいて設計された攻撃シナリオに沿って、テスト対象への侵入や攻撃を試みます。

一方のブルーチームには、これらの攻撃を速やかに検知し、影響範囲の特定や封じ込め、復旧対応を行えるかが求められます。

ホワイトチームはその一連のプロセスを監督、テストの進行管理や評価を行います。

このような実践的な検証を繰り返す中で、組織のどこに脆弱性があるか、また、セキュリティ上の課題などが明らかになり、優先的に対処すべきポイントを把握することが可能になります。

また、ブルーチームにとっては、実際のインシデントを想定した対応経験を積むことで、攻撃者の戦術や手順に対する理解を含め、対応能力の向上につながります。

3分でわかる!

ペネトレーションテスト・TLPTサービス

本資料では、脆弱性を突いて侵入可否を確認する「ペネトレーションテスト」と、より実践的に組織対応力を評価する「TLPT」の違いや特徴を解説します。

自社に最適な評価手法を選ぶために、ぜひご活用ください。

TLPTとペネトレーションテストの違い

TLPT(脅威ベースのペネトレーションテスト)と、一般的なペネトレーションテストには、以下のような違いがあります。

| TLPT | 一般的なペネトレーションテスト | |

|---|---|---|

| テストの目的 | 組織におけるサイバーレジリエンスの向上 | システムの脆弱性の発見と、対策の優先順位付け |

| テスト対象の範囲 | ITシステムに加え、SOCやCSIRTなどの運用体制を含む組織全体 | 主にIT資産(システム・ネットワーク) |

| シミュレーションする攻撃内容 | 脅威インテリジェンスに基づき、実際に起こりうる攻撃シナリオを再現 | 脆弱性の有無や影響を確認するための攻撃 |

| チーム体制 | レッド・ブルー・ホワイト | 攻撃者役が中心 |

TLPTと一般的なペネトレーションテストは、両者いずれも攻撃シナリオを用いて、対象となるシステムやネットワークに疑似的な攻撃を行うテストという点で共通しています。

一方で、その目的には明確な違いがあります。

一般的なペネトレーションテストは、セキュリティ上の脆弱性を特定し、攻撃者が目的を達成できるかどうかを検証することで、必要な対策内容やその優先度を判断することを主な目的としています。

これに対し、TLPTは、組織の「サイバーセキュリティレジリエンス」を評価し、その向上を図ることを主目的としたシミュレーションです。

実際の攻撃者の視点や戦術を再現することで、システムの耐性に加え、インシデント発生時の対応フローや体制の有効性まで含めて検証でき、組織全体のセキュリティ対応能力の強化につなげることが可能です。

また、一般的なペネトレーションテストが個別システムに対する脅威を想定した検証にとどまるのに対し、TLPTでは業種・業態などの特性を踏まえてシナリオや環境を詳細に分析し、より現実的な脅威を想定したテストを実施する点にも違いがあります。

TLPTにおける攻撃シナリオの例

LPTを実施する際、レッドチームが活用するシナリオとしては、以下のように実在する攻撃者の手法を踏まえたものが考えられます。

- APT(高度で継続的な脅威)グループによる「標的型メール攻撃」

- ランサムウェアによるデータ暗号化と身代金要求

- マルウェアやバックドアを用いた内部ネットワークへの侵入

- Webアプリケーションの脆弱性(SQLインジェクションやクロスサイトスクリプティング)を悪用した情報漏洩

- ソーシャルエンジニアリングによる認証情報の窃取

これらは単体で実施されるのではなく、実際の攻撃と同様に複数の手法を組み合わせた一連のシナリオとして設計されます。

例えば、標的型メール攻撃を起点としたTLPTでは、以下のようなシナリオが想定されます。

| 攻撃のターゲット |

|

|---|---|

| 目的 | 窃取した情報を悪用し、不正送金や詐欺行為につなげる |

| 攻撃シナリオ |

|

TLPTでは、このように実際の攻撃プロセスを踏まえて攻撃シナリオを設計し、組織の検知・対応能力を含めたセキュリティ体制全体を検証します。

テスト精度を高めるためには、対象となる業種や事業特性、想定される脅威を考慮し、脅威インテリジェンスに基づいて現実性の高いシナリオを設計することが重要です。

TLPT実施の主な流れ

サービス事業者が提供するTLPTは、主に以下の流れで実施されます。

- ステップ(1):計画立案

- ステップ(2):脅威分析・シナリオ作成

- ステップ(3):テストツールの開発・準備

- ステップ(4):テストの実施(侵入・攻撃)

- ステップ(5):評価・報告

企業・組織は、TLPTサービスを活用することで、自組織の脆弱性を可視化し、セキュリティ体制の強化や運用プロセスの改善につなげることが可能です。

ここでは、5つのステップについて、それぞれ具体的な内容を簡単に紹介します。

ステップ(1):計画立案

TLPTの実施にあたっては、まず計画の立案を行います。

はじめに、対象組織においてサイバー攻撃の被害を受けた場合に影響が多い重要資産(情報資産やシステム、業務機能など)を特定し、ビジネスへの影響度を評価します。

その上で、テストの目的や範囲(スコープ)、制約条件などを明確にし、安全性を確保した実施計画とスケジュールを策定します。

ステップ(2):脅威分析・シナリオ作成

計画立案が完了したら、脅威分析とシナリオ作成に移ります。

対象組織における脅威シナリオは、オープンソース情報などから収集・分析した脅威インテリジェンスをもとに作成するのが一般的です。

企業や業界の特性を踏まえ、実際に想定される攻撃者や攻撃手法を分析し、以下のような観点から具体的なシナリオを設計します。

- 攻撃者の属性(どのような集団か)

- 攻撃目的(何を達成しようとするか)

- 使用される技術・手法(どのように侵入・拡大するか)

また、WebサイトやSNSなどの公開情報をもとに、攻撃対象となる人物や組織の特性を調査することも有効です。

脅威インテリジェンスとは、攻撃者の動機や標的、攻撃パターンなど把握するために、収集・分析される情報のことを指します。

ステップ(3):テストツールの開発・準備

シナリオの作成後は、TLPTを実施するためのテストツールの準備を行います。

具体的には、シナリオに応じたツールの選定やカスタマイズ、攻撃を模擬するためのペイロードの作成などを実施します。

あわせて、リスク管理方針の策定や関係者間での合意形成、最終的な実施通知など、安全にテストを進めるための準備もこのフェーズで行われます。

ステップ(4):テストの実施(侵入・攻撃)

テストツールの準備が整ったら、実際にテストを実施します。

レッドチームは、シナリオに基づいて対象環境への侵入を試み、アクセス経路の確立、権限昇格、内部ネットワークへの横展開を通じて、重要資産への到達可能性を検証します。

TLPTは、単に攻撃の成否を確認するものではなく、攻撃の検知や対応プロセスを含めた組織全体の対応能力を検証することを目的としています。

そのため、内部侵入を前提としたシナリオが設定される場合や、組織体制の評価を目的としてホワイトチームによる調査が行われるケースもあります。

実践的な攻撃シナリオを通じて、システムの弱点だけでなく、検知・対応の課題を明らかにすることが重要です。

ステップ(5):評価・報告

テストの実施後は、結果の評価と報告を行います。

レッドチームの攻撃に対して、ブルーチームがどのように検知・対応したかを分析し、対応の適切性や迅速性、課題などを総合的に評価します。

評価結果は、関係するステークホルダーに報告され、技術的な脆弱性だけでなく、人・組織・プロセスに関する課題についても整理されます。

TLPTは、実施するだけでなく、実施の結果をもとに改善策を検討し、継続的なセキュリティ体制の強化につなげていくことが重要です。

3分でわかる!

ペネトレーションテスト・TLPTサービス

本資料では、脆弱性を突いて侵入可否を確認する「ペネトレーションテスト」と、より実践的に組織対応力を評価する「TLPT」の違いや特徴を解説します。

自社に最適な評価手法を選ぶために、ぜひご活用ください。

TLPTの課題と解決策

TLPTは、一般的なペネトレーションテストと比較して、より実践的かつ高度なテスト手法であるため、実施にあたっては、以下のような課題が生じやすいという側面があります。

- 高度な知識やスキルを持った人材がいないと実施できない

- 業務に影響をおよぼすリスクがある

- 多大な時間とリソースが必要になる

ここでは、それぞれの課題の概要とともに、有効な解決策について解説します。

高度な知識やスキルを持った人材がいないと実施できない

TLPTは、攻撃者の視点で脅威を再現する高度なテスト手法であり、実施には高度な専門知識と実務経験が求められます。

そのため、社内に十分なスキルを持つセキュリティ人材がいない場合、自社のみで実施することは困難です。

この課題に対する有効な解決策として、外部の専門ベンダーに委託する方法が挙げられます。

専門家の知見を活用することで、より現実的かつ高度な攻撃シナリオに基づいた検証が可能になります。

一方で、外部のTLPTサービスを利用する場合は、コストが高額になる可能性があります。そのため、テストの目的や優先度などを明確にした上で、対象範囲を重要なシステムのみに絞るなど、コストを抑える工夫が必要となります。

自社のセキュリティ課題や体制に応じて、適切なテスト範囲や実施方法を選択することが求められます。

業務に影響をおよぼすリスクがある

TLPTでは、実際のサイバー攻撃手法を模倣した攻撃シミュレーションを行うため、運用中のシステムに影響がおよび、サービス停止やデータ損失につながるリスクがあります。

こうしたリスクを最小限に抑えるためには、事前にテストの範囲や影響範囲、実施条件を明確に定義しておくことが重要です。

また、万が一、個人情報や機密情報の取り扱いに不備があった場合、法令違反やコンプライアンス上の問題につながる可能性もあります。

そのため、TLPTの実施に当たっては、攻撃範囲や実施内容について、事前に経営層や法務部門の承認を得るとともに、関係者間で十分な合意形成を行うことが求められます。

あわせて、ホワイトチームによる進行管理やリスク統制を徹底し、安全性を確保した上でテストを実施することが重要です。

実施には多大な時間とリソースが必要

TLPTの実施には、多大な時間とリソースが必要となります。

前述の通り、テスト対象とする資産や範囲の決定、脅威インテリジェンスの収集・分析、それに基づく攻撃シナリオの設計など、テスト開始までにも多くの準備が求められます。

また、テスト実施後も、結果の分析や報告書の作成、改善策の検討といった対応が必要となるため、実施・運用のハードルは高いといえます。

こうした課題への対応策の一つとして、生成AIの活用が注目されています。

例えば、脅威インテリジェンスの整理・要約や既知の脆弱性情報の分析、攻撃シナリオ作成の補助など、TLPTの一部工程を効率化することで、時間とリソースの削減が期待できます。

ただし、TLPTは高度なスキルや専門的な知見を必要とするテストであるため、生成AIはあくまで補助的な役割として活用し、最終的な判断や設計は専門人材が担うことが重要です。

TLPTに関するよくある質問

最後に、TLPTに関するよくある質問とその回答を紹介します。

- TLPTの実施頻度はどの程度が適切ですか?

- TLPTの実施にはどれくらい費用がかかりますか?

- TLPTとあわせて言及されることの多い「CBEST」とは何ですか?

TLPTへの理解を深める参考として、ぜひご活用ください。

TLPTの実施頻度はどの程度が適切ですか?

TLPTの実施頻度については、一般的に年1回程度を推奨するベンダーが多く見られます。

ただし実際には、一律の基準で決めるのではなく、最新の脅威動向やシステムの変更・刷新、また組織体制の変化などを踏まえて検討することが重要です。

そのため、定期的に実施するという考え方を基本としつつも、自社のリスク状況やセキュリティ成熟度に応じて、適切なタイミングを柔軟に判断することが求められます。

TLPTの実施にかかる費用は?

TLPTの実施費用は、テストの規模や内容、期間、サービス提供者などによって大きく異なります。

そのため一概に断定することはできませんが、一般的には数百万から数千万の費用がかかるケースが多いとされています。

TLPTは、一般的な脆弱性診断やペネトレーションテストと比較して、より高度かつ複雑なテストであるため、費用も高額になる傾向があります。

また、実施期間についても、数か月から半年程度、場合によってはそれ以上に及ぶケースもあります。

TLPTと一緒に耳にする「CBEST」とは?

CBESTとは、Bank of England(英国中央銀行)とCREST(The Council of Registered Ethical Security Testers)が共同で開発した、金融機関向けのTLPTのフレームワークです。

政府機関や民間の情報源から収集した脅威インテリジェンスに基づき、実在する攻撃者の手法を再現したサイバー攻撃をシミュレーションすることで、システムだけでなく業務プロセスを含めた防御能力の評価を行うことを目的としています。

CBESTは、CRESTに認定されたペネトレーションテストプロバイダ(サービス提供者)によって実施され、金融機関におけるサイバーレジリエンス強化のための実践的な評価手法として活用されています。

LANSCOPE プロフェッショナルサービスが提供する「TLPT」

LANSCOPE プロフェッショナルサービスでは、攻撃者の視点や最新の脅威動向(脅威インテリジェンス)を踏まえ、実際に起こり得るサイバー攻撃を想定した脅威ベースのペネトレーションテスト「TLPT(Threat-Led Penetration Testing)」 を提供しています。

TLPTは、単にシステムに侵入できるかどうかをテストするものではありません。「実際に攻撃を受けた場合、どこまで被害が及ぶのか」 を明らかにすることを目的とした、より実践的なセキュリティテストです。

LANSCOPE プロフェッショナルサービスのTLPTでは、実際の脅威を起点とした実践的な攻撃シナリオを作成し、そのシナリオに基づいて検証を行います。

例えば、標的型攻撃やランサムウェア攻撃、内部ネットワーク侵害からの横展開など、実害に直結する攻撃が成立するかどうかを検証し、現状のセキュリティ対策が「現実の攻撃」に対して有効に機能するかを確認します。

また、TLPTでは、セキュリティ対策の状況だけでなく、万が一攻撃を受けた際に、「異常を検知できるのか」「状況を正しく把握できるのか」「被害を最小限に抑えるための対応が取れるのか」といった点を確認し、運用や体制面など、組織の対応力も含めて評価します。

テスト実施後には、ペネトレーションテストおよびブルーチーム評価を通じて確認された脆弱性やその影響、テスト結果をまとめた報告書を納品します。

さらにオプションで実施できる報告会では、検出事項の説明に加えて、対策に関する質疑応答も可能です。

テスト内容については、事前のお打ち合わせにて、テストの目的や対象環境、ご予算、スケジュール感などをヒアリングし、その内容をもとに、最適なテストシナリオの策定とお見積りを提示します。

TLPTは、「現状のセキュリティ対策で本当に被害を防げるのか」「実際に攻撃されたら、どこまで耐えられるのか」といった疑問に、実施の検証を通じて確認するためのテストです。ぜひ実施をご検討ください。

なお、TLPT・パープルチーミング・ペネトレーションテストどれを選ぶべきか迷われている企業・組織の方に向けて、無料相談会も実施しております。

オンラインのWeb会議形式で実施できるため、お気軽にご活用ください。

LANSCOPE プロフェッショナルサービスが提供する「TLPT」 についてより詳しく知りたい方は、下記のページまたは資料をご確認ください。

3分でわかる!

ペネトレーションテスト・TLPTサービス

本資料では、脆弱性を突いて侵入可否を確認する「ペネトレーションテスト」と、より実践的に組織対応力を評価する「TLPT」の違いや特徴を解説します。

自社に最適な評価手法を選ぶために、ぜひご活用ください。

まとめ

本記事では、「TLPT(脅威ベースのペネトレーションテスト)」について、概要やシナリオの例、実施の流れなどについて解説しました。

▼本記事のまとめ

- TLPTとは、 実在するサイバー攻撃者の手口(脅威インテリジェンス)をもとに、現実の攻撃シナリオを再現して行う実践的なセキュリティテスト

- TLPTでは、保護対象となるITシステムだけでなく、SOCやCSIRTなどの運用体制を含む組織全体を対象に疑似攻撃を仕掛けることで、防御力・検知力・対応力・復旧力および潜在的な脆弱性を総合的に評価することを目的としている

- TLPTが普及している背景には、APT攻撃(高度標的型攻撃)などの高度なサイバー攻撃に対して、従来の境界防御だけでは対抗しきれなくなったことが挙げられる

TLPTを実施する際は、計画立案からシナリオの作成、テスト実施、評価、報告まで、段階的かつ入念な準備が必要となります。

また、その実施においては、高度な専門知識や実務経験が求められるため、自社のみで対応することが難しいケースも少なくありません。

「社内だけでの実施が難しい」「専門家の知見に基づいた評価を行いたい」といった場合は、「LANSCOPE プロフェッショナルサービス」の活用もご検討ください。

まずは内容を知りたいという方は、以下の資料もぜひご活用ください。

3分でわかる!

ペネトレーションテスト・TLPTサービス

本資料では、脆弱性を突いて侵入可否を確認する「ペネトレーションテスト」と、より実践的に組織対応力を評価する「TLPT」の違いや特徴を解説します。

自社に最適な評価手法を選ぶために、ぜひご活用ください。

おすすめ記事