IT資産管理

FIDOとパスキーの違いとは?仕組みやメリットについて解説

Written by WizLANSCOPE編集部

目 次

近年、認証基盤を狙ったサイバー攻撃は増加傾向にあり、従来のID・パスワードのみによる認証では十分なセキュリティを確保することが難しくなっています。

加えて、フィッシング攻撃やパスワード管理の複雑化といった問題も深刻化しており、企業にとって認証強化は喫緊の課題となっています。

こうした背景から、パスワードに依存しない新たな認証方式として、「FIDO」や「パスキー」が注目を集めています。

本記事では、パスワードレス認証を実現する上で重要となる「FIDO」と「パスキー」について、違いや特徴などをわかりやすく解説します。

▼本記事でわかること

- FIDOとパスキーの違い

- FIDOとパスキーの概要

- FIDOとパスキーが注目される背景

- FIDOとパスキーの今後

「FIDO」「パスキー」に関する理解を深め、自社の認証基盤の強化やパスワードレス化の検討に役立てたい方は、ぜひご一読ください。

FIDOとパスキーの違い

FIDO(Fast Identity Online、ファイド)とは、パスワードに依存しない認証を実現するための国際標準規格です。

公開鍵暗号方式を用いて、生体認証やセキュリティキーなどを活用することで、安全な本人確認を可能にします。

一方でパスキーとは、FIDO2の仕様に基づいて実装された具体的な認証手段を指します。

ユーザーのデバイス内に保存された秘密鍵を、生体認証やPINコードで保護し、サービス側に登録された公開鍵と照合することで、ログインを行います。

このように、パスワードをサービス側のサーバーに保存しない仕組みであることが、FIDO方式の大きな特徴であり、パスキーもその仕組みに基づいています。

FIDOとパスキーは、どちらも「パスワードを使わない認証」を実現する技術として語られることが多く、一見すると同じもののように感じられるかもしれません。

しかしFIDOは、パスワードレス認証を実現するための標準仕様であり、認証の仕組みや通信方法、セキュリティ要件を定めた技術的な土台です。

一方でパスキーは、そのFIDOの仕組みに基づいて提供される、ユーザーが実際に利用する具体的な認証情報・ログイン手段を指します。

わかりやすく、以下のように整理できます。

| FIDO | パスワードレス認証を実現するための標準仕様(共通ルール) |

|---|---|

| パスキー | その標準仕様に基づいて提供される具体的なログイン手段 |

それぞれの仕組みや導入のメリット、課題・注意点について確認していきましょう。

FIDO2とパスキーの関係性

FIDOには複数の仕様がありますが、現在主流となっているのが「FIDO2(ファイドツー)」と呼ばれる規格です。

FIDO2は、Webサービスにおけるパスワードレス認証を前提として設計されており、「WebAuthn」と「CTAP2」という2つの技術要素で構成されています。

このFIDO2を基盤として、Apple、Google、Microsoftなどの主要プラットフォーマーが連携し、各OSやブラウザで広くサポートされているのがパスキーです。

つまり、パスキーはFIDO2に準拠した認証方式であり、FIDO2の仕組みを一般ユーザーでも使いやすい形に落とし込んだものだといえます。

FIDO2が「認証の仕様や標準」を定義する存在であるのに対し、パスキーは、その仕様に基づいて提供される「実際のログイン手段」として利用されています。

FIDOとは

改めてFIDOとは、パスワードを使わずに安全かつ簡単に認証を行うことができる国際標準の認証規格です。FIDO方式では「公開鍵暗号方式」を採用しています。

従来のパスワード認証では、ユーザーが入力した文字列をサーバー側で照合するため、パスワードそのもの、あるいはそのハッシュ値をサーバーに保管する必要がありました。

しかしこの仕組みでは、万が一サーバーが侵害された場合、認証情報が漏洩するリスクがあります。

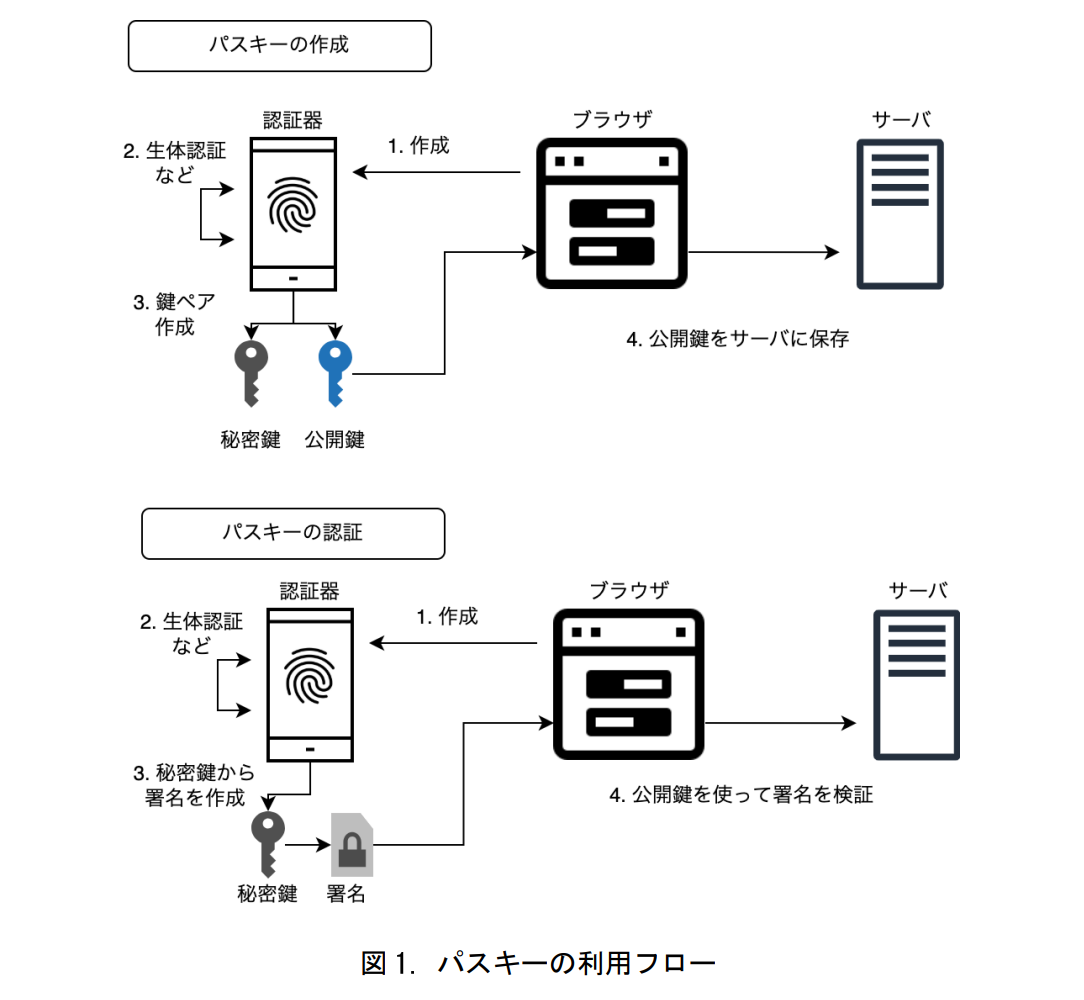

このリスクを回避するため、FIDO方式ではユーザーのデバイス内で「公開鍵」と「秘密鍵」のペアを生成し、サーバー側にはこのうち公開鍵のみを登録します。

認証時には、サーバーから送られてくるランダムな値(チャレンジ)に対して、デバイス内に安全に保管された秘密鍵で電子署名を行います。

サーバーはその署名を、あらかじめ登録されている公開鍵で検証することで、正当なユーザーであることを確認します。

この仕組みにより、秘密鍵はデバイスの外に出ることなく、セキュリティチップやOSの安全領域に保管されます。

そのため、仮にサーバー側が侵害されたとしても、認証に必要な秘密鍵そのものが漏洩するリスクを大幅に低減できます。

FIDOを導入するメリット

FIDO方式では、秘密鍵がユーザーのデバイス内に保管され、外部へ送信されることがありません。

そのため、パスワードのように盗まれたり漏洩したりするリスクを低減できます。

また認証には、秘密鍵を保管したデバイスが必要になりますが、この秘密鍵の利用には指紋認証や顔認証などによる本人確認が求められるため、万が一デバイスを盗まれた場合でも、正規ユーザー以外が認証を突破することは困難です。

このように、情報漏洩リスクの低減とフィッシング耐性の強化を同時にできる点が、FIDO導入の大きなメリットといえます。

FIDOの課題

一方で、FIDOの導入にはいくつかの課題も存在します。

まず、従来のID・パスワード認証とは設計思想が大きく異なるため、導入にあたっては、システム設計や運用ルールの見直しが必要になります。

また、古いシステムやレガシー環境では、FIDOに対応できないケースもあり、段階的な移行や併用期間を設ける必要が出てくる可能性もあります。

さらに、ユーザー側にもFIDOに対応したデバイスが求められる点は、導入時に考慮すべきポイントです。

FIDOについてより詳しく知りたい方は、下記の記事を合わせてご確認ください。

パスキーとは

パスキー(Passkey)は、FIDO2の仕組みをベースにした、利便性と安全性を両立したパスワードレス認証方式です。

スマートフォンやPCに標準搭載されている生体認証機能を活用し、指紋認証や顔認証といった直感的な操作で安全にログインすることが可能になります。

前述の通り、パスキーもFIDOと同様に公開鍵暗号方式を利用しています。

出典:フィッシング対策協議会|フィッシングレポート 2025

さらにパスキーは、OSやクラウドアカウントと連携して管理されることが多く、同一アカウントで複数のデバイスから安全に利用できる点も特徴です。

これにより、パスワードの使い回しや管理ミスといった課題を大幅に軽減することができます。

パスキーを導入するメリット

パスキーを導入することで、ユーザーはサービスごとに個別のパスワードを覚える必要がなくなり、ログイン体験の大きな向上が期待できます。

業務で複数のサービスを利用する場合、パスワード管理は複雑になりやすいです。その結果、パスワードの使い回しや紛失といったリスクが高まる傾向があります。

パスキーを活用すれば、こうした管理負担を軽減できるだけでなく、パスワード再設定や問い合わせ対応など、管理者側の運用コスト削減にもつながります。

また、パスキーは公開鍵暗号方式を採用しているため、パスワードの漏洩や使い回しといったリスクを構造的に低減できます。これにより、不正アクセスのリスク低減も期待できます。

加えて、パスキーはフィッシング攻撃にも強い耐性を持っています。

パスキーは、正規ドメインと紐づけて管理される仕組みとなっており、認証時には、アクセス先のドメインが一致しなければ署名が行われません。

そのため、仮にフィッシングサイトが正規サイトに酷似していても、ドメインが異なれば認証は成立せず、認証情報が悪用されるリスクを大幅に抑えることができます。

パスキーを導入する際の注意点

一方で、パスキーを導入する際には、デバイス紛失時の復旧フローをあらかじめ明確にしておく必要があります。

例えば、新しいデバイスへの再登録手順や本人確認方法、代替となる認証手段を整理しておくことが重要です。

また、パスキーはOSアカウントやクラウドサービスを通じて同期されるケースが多いため、その仕組みやセキュリティポリシーを十分に理解した上で、適切な運用設計を行うことも求められます。

特に企業や組織でパスキーを利用する場合には、デバイス自体の管理やアカウントの統制、退職や異動があった場合の対応なども含めて検討しておく必要があります。

パスキーについてより詳しく知りたい方は、下記の記事を合わせてご確認ください。

FIDOとパスキーが注目される背景

FIDOやパスキーなどの新しい認証方式が注目されている背景には、「ID・パスワードのみによる認証の限界」があります。

従来のパスワード認証では、パスワードの推測や漏洩といったさまざまなリスクが指摘されてきました。

特に近年では、フィッシング詐欺の手口が巧妙化しており、ID・パスワードが窃取される被害が増加しています。

ID・パスワードのみによる認証を採用している場合、情報が攻撃者に盗まれてしまうと、容易に不正ログインを許してしまう可能性があります。

こうした状況を受け、パスワードのみに頼らない、より安全で使いやすい認証方法への移行が求められています。

FIDOやパスキーは、このような事態に対応する技術として登場し、次世代の認証基盤として注目を集めています。

FIDOとパスキーに関するよくある質問

ここでは、FIDOやパスキーの導入を検討する際によくある質問について紹介します。

- FIDOとパスキーは同じ認証方式ですか?

- パスキーがあれば、パスワードは不要ですか?

- スマートフォンを紛失したらどうなりますか?

一部これまでの内容と重なる部分もありますが、改めて整理して解説します。

FIDOとパスキーは同じ認証方式ですか?

「FIDO」と「パスキー」は混同されやすい仕組みですが、同じ認証方式ではありません。

FIDOは、パスワードに依存しない安全な認証を実現するために策定された国際標準規格です。認証の仕組みや通信方法、セキュリティ要件を定義する「土台」となる存在です。

一方でパスキーは、そのFIDO、特にFIDO2の仕様をベースに実装された具体的な認証手段です。

ユーザーが指紋認証や顔認証を用いてログインする仕組みが、パスキーによって実現されています。

パスキーがあれば、パスワードは不要ですか?

パスキーを導入することで、パスワードを使わない運用が可能になります。

ただし、既存ユーザーを多く抱えるサービスや、レガシーシステムと連携している環境では、移行期間としてパスワードとパスキーを併用するケースも少なくありません。

また、アカウント復旧やサポート対応の観点から、バックアップ手段としてパスワードを残す設計が採用される場合もあります。

重要なのは、パスキーが「パスワードをなくすための唯一の手段」ではなく、「パスワード依存から脱却するための中核的な選択肢」であるという点です。

自社の認証環境やセキュリティ要件に応じて、パスキーに完全に移行するのか、パスキーとパスワードを併用するのかを検討しましょう。

なお、バックアップ手段としてパスワードを利用する場合でも、簡易なものではなく、推測されにくい十分に強度の高いパスワードを設定することが推奨されます。

スマートフォンを紛失したらどうなりますか?

パスキーはスマートフォンなどのデバイスと強く結びついた認証方式のため、「デバイスを紛失したらログインできなくなるのではないか」と不安に感じる方も少なくありません。

しかし、現在提供されている多くのパスキー対応サービスでは、この点についても考慮された設計がなされています。

一般的にパスキーは、OSやクラウドアカウントと連携して管理されており、同一のアカウントで別のデバイスにサインインすることで、再利用できる仕組みが用意されています。

また、本人確認を行った上で新たなデバイスにパスキーを再登録するといった復旧フローも整備されつつあります。

ただし、こうした仕組みを安全に機能させるためには、利用者自身が復旧手順を事前に理解しておくことが重要です。

特に企業や教育機関などの組織で利用する場合には、デバイス紛失時の対応フローや管理者によるサポート体制を明確にしておくことが求められます。

FIDOとパスキーの今後

2025年に国内で証券口座を狙った不正アクセスが急増したことを受け、証券会社ではFIDO認証、特にパスキーの導入・普及が加速しました。

現在も証券会社を中心に展開が進んでいますが、今後は金融業界以外の企業にも導入が広がっていくことが予想されます。

パスワードレス認証が一般的となれば、ログインにかかる手間の削減や、パスワード入力ミスの削減によるログイン成功率の向上、さらにはパスワード再設定などに関する問い合わせの減少などが期待できます。

一方で、サービスごとにUI/UXや導入フローにばらつきがある点は課題の一つです。

そのため今後は、ユーザー体験を高める取り組みが進み、よりユーザーが使いやすいパスキーの導入が広がっていくことが期待されます。

まとめ

本記事では「FIDOとパスキーの違い」をテーマに、それぞれの概要や違いなどを解説しました。

本記事のまとめ

- FIDOとは、パスワードに依存しない認証を実現するための国際標準規格

- パスキーとは、FIDO2の仕様に基づいて実装された具体的な認証手段

- FIDOやパスキーへの関心が高まっている背景として、「ID・パスワードのみによる認証の限界」が挙げられる

- パスワードレス認証は、利便性とセキュリティが両立できる認証方式として、今後も導入が拡大することが予想される

従来のパスワードによる認証は、推測や漏洩といったさまざまなリスクが指摘されてきました。

仮にID・パスワードが攻撃者の手にわたってしまえば、容易に不正ログインを許し、情報漏洩やアカウントの乗っ取りといった被害につながる可能性があります。

フィッシング詐欺の手口に高度化・巧妙化が見られる近年においては、ID・パスワードのみによる認証では、十分なセキュリティを確保することが難しくなっているといえるでしょう。

こうした背景を踏まえ、認証を強化しつつ利便性も確保できる選択肢として、本記事で紹介した「FIDO」や「パスキー」の活用が注目されています。

ぜひ自社のセキュリティ要件や運用体制と照らし合わせながら、最適な認証方式の導入を検討してみてください。

おすすめ記事