Written by WizLANSCOPE編集部

目 次

サイバーセキュリティ経営ガイドラインは、サイバー攻撃から企業を守り、事業活動を継続していくために取り組むべき事柄をまとめた指針です。

高度化・巧妙化するサイバー脅威に対抗するには、現場任せにせず、経営層がセキュリティリスクを適切に理解し、明確な意思決定や資源配分を行うことが欠かせません。

サイバーセキュリティ経営ガイドラインは、対策強化の鍵となる「経営層全般」を主な対象として策定されました。

本記事では、「サイバーセキュリティ経営ガイドライン」の基本概念から、経営者が理解すべき重要なポイント、そして実践に向けたステップまでをわかりやすく解説します。

▼本記事でわかること

- サイバーセキュリティ経営ガイドラインの概要

- 経営者が認識すべき「3原則」

- 対策の柱となる「10の重要項目」

- ガイドラインを実践するための3つのステップ

ガイドラインの内容を正しく理解し、自社のセキュリティレベルの向上に役立てたい方はぜひご一読ください。

サイバーセキュリティ経営ガイドラインとは?

サイバーセキュリティ経営ガイドラインは、サイバー攻撃から企業を守り、事業活動を継続していくために取り組むべき事柄をまとめた指針です。

経済産業省とIPA(独立行政法人情報処理推進機構)によって策定され、2015年に初版が公開されました。

ITの専門知識がなくても理解できるよう、経営者の視点から専門用語をなるべく使わずにまとめられている点が大きな特徴です。

このガイドラインが策定された背景には、企業がサイバー攻撃を受けるリスクが年々高まっている現状が挙げられます。

こうした状況のもとで、企業が持続的に成長していくためには、セキュリティ対策を、単に「IT部門の一業務」として捉えるのではなく、経営戦略の重要な要素として組み込むことが必要であることが示されています。

ガイドラインの目的と対象者

サイバーセキュリティ経営ガイドラインの主な目的は、経営者がサイバーセキュリティを「コスト」ではなく「投資」と捉え、リーダーシップを発揮して対策を推進することです。

そのため、本ガイドラインは、ITを活用して事業を行う企業の経営者や、セキュリティ対策に責任を持つ幹部(CISO等)を主な対象として想定しつつ、実務を担当する情報システム部門の担当者による利用も考慮されています。

| 対象者 | ガイドラインにおける役割 |

|---|---|

| 経営者 | ・セキュリティを経営課題として認識し、対策の実行を指示する |

| CISO等の責任者 | ・経営者の指示に基づき、社内のセキュリティ体制を構築・指揮する |

| セキュリティ担当者 | ・具体的なセキュリティ対策を計画・実行する |

出典:経済産業省「サイバーセキュリティ経営ガイドラインVer 3.0」

サイバーセキュリティ経営の重要性

サイバーセキュリティ経営が重要視されている背景としては、以下が挙げられます。

- DX化に伴って新たなリスクが増大している

- サプライチェーン全体を狙う攻撃が深刻化している

- セキュリティ対策が経営責任として問われる

DX化に伴って新たなリスクが増大している

クラウドサービスの利用拡大やテレワークの普及など、DX推進に向けた取り組みが進む一方で、これらの新しい環境が攻撃者に悪用されるケースも増えています。

特に、従来の境界型防御だけでは防ぎきれない攻撃が増えており、経営レベルでの包括的なリスク管理が求められています。

サプライチェーン全体を狙う攻撃が深刻化している

近年では、セキュリティ対策が強固な大企業を直接狙うのではなく、取引先である中小企業を踏み台としてネットワークに侵入する「サプライチェーン攻撃」が増加しています。

そのため、自社だけに留まらず、関連会社や委託先を含めたサプライチェーン全体でのセキュリティ対策が不可欠となっています。

セキュリティ対策が経営責任として問われる

サイバー攻撃によって顧客情報の漏洩や事業停止といった重大な被害が発生した場合、経営者は適切なセキュリティ対策を講じていたかどうかについて説明責任が求められます。

セキュリティ対策を怠っていた場合、株主代表訴訟などに発展するリスクもあり、サイバーセキュリティは、経営上の重要な責務として位置付けられています。

サイバーセキュリティ経営の「3原則」

サイバーセキュリティ経営ガイドラインでは、経営者がサイバーセキュリティ対策に取り組む上でまず心構えとして認識すべき「3原則」が示されています。

- (1) 経営者は、サイバーセキュリティリスクが自社のリスクマネジメントにおける重要課題であることを認識し、自らのリーダーシップのもとで対策を進めることが必要

- (2) サイバーセキュリティ確保に関する責務を全うするには、自社のみならず、国内外の拠 点ビジネスパートナーや委託先等、サプライチェーン全体にわたるサイバーセキュリティ対策への目配りが必要

- (3) 平時及び緊急時のいずれにおいても、効果的なサイバーセキュリティ対策を実施するためには、関係者との積極的なコミュニケーションが必要

出典:経済産業省「サイバーセキュリティ経営ガイドラインVer 3.0」

この3原則は、具体的な対策指示を出す以前の経営の基本姿勢となるものです。

それぞれの要素の内容は以下の通りです。

| 原則 | 概要 |

|---|---|

| 原則(1):経営者のリーダーシップが重要 | ・サイバーセキュリティ対策は、IT部門任せにするのではなく、経営者自身が自社の事業におけるリスクとして認識する必要がある ・経営者自らの言葉で重要性を示し、強いリーダーシップを発揮することが、全社的な取り組みを推進する原動力となる |

| 原則(2):サプライチェーン全体にわたる対策への目配り | ・自社の対策が充実していても、取引先や委託先の脆弱性が起点となり、被害が及ぶ可能性がある ・そのため、国内外の拠点、ビジネスパートナー、委託先を含めたサプライチェーン全体でのセキュリティレベル向上を意識し、協力・連携を働きかけることが求められる |

| 原則(3):社内外関係者との積極的なコミュニケーション | ・効果的なセキュリティ対策には、日常的に、社内外の関係者と積極的にコミュニケーションを図る体制構築が欠かせない ・インシデントが発生時には、被害拡大を防ぎ、顧客や取引先からの信頼を維持するために、迅速かつ正確な情報開示が欠かせない |

サイバーセキュリティ経営の重要10項目

サイバーセキュリティ経営ガイドラインでは、前述の3原則を踏まえ、経営者がCISO(最高情報セキュリティ責任者)をはじめとする担当幹部に対して指示すべき具体的な項目として「重要10項目」を提示しています。

これらの項目は、セキュリティ対策を実行に移す際の具体的なアクションプランの中心的な要素となるものです。

| 項目 | 内容 | |

|---|---|---|

| 1 | サイバーセキュリティリスクの認識、組織全体での対応方針の策定 | ・サイバーセキュリティリスクを経営リスクとして認識し、全社的な対応方針を策定・公表する |

| 2 | サイバーセキュリティリスク管理体制の構築 | ・関係者の役割を明確にし、ガバナンスや内部統制など、その他のリスク管理の体制との整合を取ったうえで、リスク管理体制を構築させる |

| 3 | サイバーセキュリティ対策のための資源(予算、人材等)確保 | ・サイバーセキュリティ対策を実施するために必要な予算や人材を確保する |

| 4 | サイバーセキュリティリスクの把握とリスク対応に関する計画の策定 | ・保護対象となる情報を明確にした上で、リスクアセスメントを行い、リスク対応計画を策定する |

| 5 | サイバーセキュリティリスクに効果的に対応する仕組みの構築 | ・サイバーセキュリティリスクに対応するための対策として、防御・検知・分析を迅速に行えるような仕組みを構築する |

| 6 | PDCAサイクルによるサイバーセキュリティ対策の継続的改善 | ・セキュリティ対策をPDCAサイクルを持って運用し、継続的に改善する |

| 7 | インシデント発生時の緊急対応体制の整備 | ・インシデント発生時に初動対応や再発防止策を迅速に行えるよう、組織内の体制を整備する |

| 8 | インシデントによる被害に備えた事業継続・復旧体制の整備 | ・復旧に向けた手順書の策定や復旧対応の体制整備を行う |

| 9 | ビジネスパートナーや委託先等を含めたサプライチェーン全体の状況把握及び対策 |

・契約などを通じて、ビジネスパートナーの役割と責任範囲を明確化する ・対策導入支援などで、サプライチェーン全体でのセキュリティ向上を図る |

| 10 | サイバーセキュリティに関する情報の収集、共有及び開示の促進 | ・最新の攻撃情報などを入手・共有できる環境を整備し、適切に共有・開示する |

「サイバーセキュリティ経営ガイドライン Ver 3.0」の改訂ポイント

社会情勢やサイバー攻撃の動向を踏まえ、サイバーセキュリティ経営ガイドラインは定期的に改訂されています。

本記事では、2023年3月24日に公開された最新のVer 3.0で改定された点を解説します。

経営者の責任

サイバーセキュリティ経営ガイドラインのVer 3.0では、適切なセキュリティ対策の実施によって、サイバーセキュリティリスクを許容可能な水準まで低減させることは、企業として果たすべき社会的責任であることが明記されました。

さらに、その取り組みを主導し、実践することは経営者としての責務とされています。

サイバーセキュリティに関する自社が許容可能とする水準まで低減することは、企業として果たすべき社会的責任であり、その実践は経営者としての責務である。

出典:経済産業省「サイバーセキュリティ経営ガイドラインVer 3.0」

さらに、対策が不十分だった場合の法的責任や株主・顧客への説明責任が明記され、経営者がセキュリティ対策に主体的に取り組む必要性がより強調されています。

サプライチェーン全体でのセキュリティ対策

Ver 3.0では、サプライチェーン全体での対策の必要性がこれまで以上に強調されています。

例えば、「経営者が認識すべき3原則」の中では、サプライチェーンでつながる関係者へのセキュリティ対策への⽬配りや、社内外関係者と積極的にコミュニケーションを取る必要性が記載されています。

さらに「重要10項目」では、サプライチェーンリスクへの対応に関する役割・責任の明確化やビジネスパートナーへの対策導入支援といった取り組みが示され、サプライチェーン全体で実効性のある対策を推進することが求められています。

サイバーセキュリティ経営ガイドラインを実践するための3つのステップ

ガイドラインの内容を正しく理解した上で、自社の状況に応じて、どのように具体的な対策に落とし込んでいくかが重要なポイントとなります。

IPAが公開している「サイバーセキュリティ経営可視化ツール」なども活用しながら、以下のステップで取り組みを進めることが有効です。

- ステップ(1):現状のセキュリティレベルを可視化する

- ステップ(2):具体的な目標を設定し計画を策定する

- ステップ(3):PDCAサイクルで継続的に改善する

3つのステップを詳しく解説します。

ステップ(1):現状のセキュリティ対策レベルを可視化する

まずは、ガイドラインの各項目に沿って、自社のセキュリティ対策のレベルを洗い出し、現状を確認しましょう。

確認する際は、主観に頼らず客観的な評価を行い、自社がどの程度まで対策できているのか、どこに弱点があるのかなど、現状を適切に把握することが重要です。

現状を見える化することで、優先的に取り組むべき課題を明確にすることができます。

ステップ(2):具体的な目標を設定し計画を策定する

次に、可視化された課題をもとに、「いつまでに」「どのレベルまで」対策を進めるかという具体的な目標を設定しましょう。

その上で、目標達成のための詳細なアクションプランや実施スケジュール、担当部門・担当者を整理、実行可能な計画まで落とし込みます。

ステップ(3):PDCAサイクルで継続的に改善する

セキュリティ対策は一度実施して終わるものではなく、環境変化や新たな脅威に応じて見直しが求められる継続的な取り組みです。

そのため、策定した計画(Plan)に基づいて対策を実行(Do)し、その結果を評価(Check)して、次の改善策に繋げる(Action)というPDCAサイクルを回し続ける必要があります。

PDCAサイクルを継続的に運用することで、自社のセキュリティレベルを着実に向上させることができるでしょう。

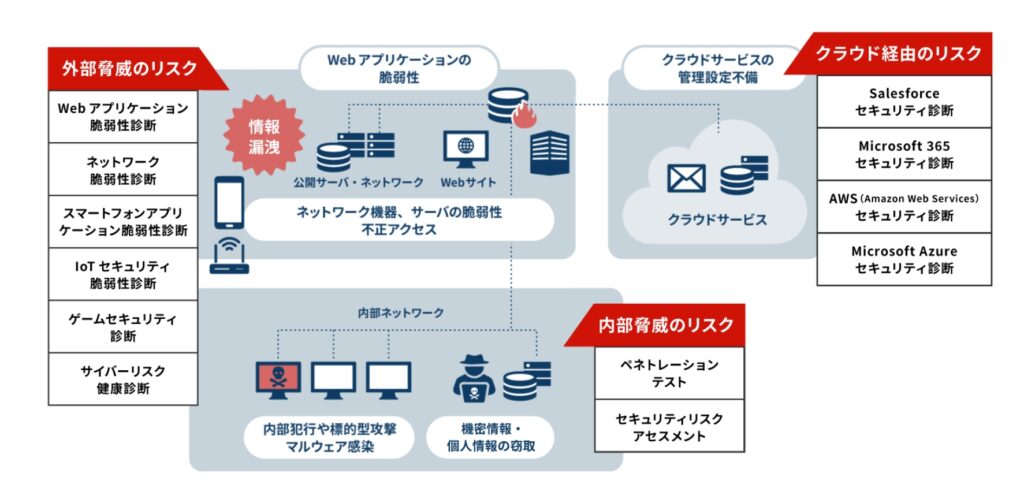

「LANSCOPE プロフェッショナルサービス」の脆弱性診断

サイバーセキュリティ経営ガイドラインの「重要10項目」では、企業がサイバーセキュリティリスクへ効果的に対応するための仕組みを構築する必要性が示されています。

- サイバーセキュリティリスクに対応するための保護対策として、防御・検知・分析 の各機能を実現する仕組みを構築させる

- 構築した仕組みについて、事業環境やリスクの変化に対応するための見直しを 実施させる

出典:経済産業省「サイバーセキュリティ経営ガイドラインVer 3.0」

その具体的な取り組みの一つとして重要となるのが、脆弱性診断の実施です。

脆弱性診断を実施することで、業務で利用するシステムやWebアプリケーションに潜む脆弱性を早期に検出し、適切に対処することができ、攻撃を受けるリスクを大幅に低減することが可能になります。

本記事では、12,000件以上のサービス提供実績と90%以上のリピート率を誇る、LANSCOPE プロフェッショナルサービスの「脆弱性診断・セキュリティ診断」を紹介します。

国家資格である「情報処理安全確保支援士」を保有する診断員が、確かな技術力と専門性で、お客様のセキュリティ対策を支援します。

例えば、「Webアプリケーション脆弱性診断」では、さまざまなサイバー攻撃に悪用されるWebアプリケーションの脆弱性をきめ細かな調査で明らかにし、有効な対策を提案します。

またWebアプリケーション以外にも「ネットワーク診断」「IoT脆弱性診断」「ペネトレーションテスト」など、複数の診断サービスを提供しています。

「診断結果」は、自社サイトが抱えるリスクを「点数」で可視化する形式で提供します。

また「報告書」には、経営層が自社サイトのリスクを把握しやすいように、エグゼクティブサマリーや発見された脆弱性の対策・修正提言なども含まれます。

これにより、Webサイトが抱える課題が効率的かつ網羅的に整理され、優先順位をつけて対策を進めることが可能となります。

さらに、リスクを数値や要点で明確に提示できるため、経営層にセキュリティ対策の重要性を正しく認識させ、主体的な取り組みを促す効果も期待できます。

3分で分かる!

脆弱性診断のご案内

LANSCOPE プロフェッショナルサービスの脆弱性診断でできることをわかりやすく解説!ぴったりの診断を選べるフローチャートもご用意しています。

また、診断内容を重要項目に絞り、より低価格で脆弱性診断を受けていただける「セキュリティ健康診断パッケージ」も提供しております。

詳細は下記よりご覧ください。

まとめ

本記事では「サイバーセキュリティ経営ガイドライン」をテーマに、その概要や改訂のポイント、具体的な取り組み方法について解説しました。

▼本記事のまとめ

- サイバーセキュリティ経営ガイドラインは、サイバー攻撃から企業を守り、事業活動を継続するために取り組むべき事項を整理した指針

- サイバーセキュリティ経営が重要視されている背景としては、「DX化に伴って新たなリスクが増大していること」や「サプライチェーン全体を狙う攻撃が深刻化している」「セキュリティ対策が経営責任として問われる」ことなどが挙げられる

- 最新のガイドライン「Ver 3.0」では、特に「経営者の責任」と「サプライチェーン全体でのセキュリティ対策」が強化された

- サイバーセキュリティ経営ガイドラインを実践するためには、「現状のセキュリティ対策レベルの可視化」「具体的な目標の設定と計画の策定」「PDCAサイクルによる継続的な改善」が重要である

サイバーセキュリティ経営ガイドラインは、経営層のサイバーセキュリティ対策への意識改革を促すことを主な目的としています。

経営層がセキュリティリスクの重要性を正しく理解することで、具体的な指示出しや適切な資源配分などが可能になり、自社はもちろん、サプライチェーン全体のセキュリティ強化にもつながります。

サイバー脅威は年々高度化しているため、ぜひ「サイバーセキュリティ経営ガイドライン」を参考に、自社やパートナー企業のセキュリティ体制の見直しを図ってください。

LANSCOPE プロフェッショナルサービスでは、高品質の「脆弱性診断・セキュリティ診断」を提供しています。

自社のセキュリティ体制の強化と、経営層へのセキュリティ対策の重要性認知にも効果的を発揮するため、ぜひ活用をご検討ください。

また、「取引先や親会社からガイドライン準拠を求められるケースが増えている」「セキュリティ規程を整備したいが、知識やリソースが不足している」「自社に不足している対策を客観的に洗い出したい」などの課題をお持ちの企業・組織の方は、「ガイドライン対応サポートアカデミー」の活用もおすすめです。

※「経済産業省 サイバー・フィジカル・セキュリティ対策フレームワーク」や「IPA 中小企業の情報セキュリティ対策ガイドライン」、「IPA 情報セキュリティ対策ベンチマーク」などをもとにした支援をご提供します。

ガイドライン対応サポートアカデミー

2026年運用開始が予定されている「セキュリティ対策評価制度」にどこまで対応できていますか?MOTEXのガイドライン対応サポートアカデミーは、コンサルタントがプロの視点で、認定要件をどこまで満たせているかチェック・アドバイスし、星の獲得までを支援します。

おすすめ記事