Written by ねこずきのねこ。

広報・販売企画・販売パートナー様支援を経て、現在プロダクトPRに携わる。

世間を騒がせている標的型攻撃ですが、41%が「標的型攻撃や不正アクセス等を受けたことがある」と回答しています。その対策として、CSIRT設立・検討中の企業は6割を超え、インシデント対応強化の必要性を感じている企業を含めると8割を超えます(@IT読者調査)。

それを受け、CSIRT、捜査、ハッキング、バグハントなど、多くの「視点」から脅威の実態を明らかにすることで感染を防止し、有事の際にも迅速に対応するための方法論を提示するセミナーが@IT社主催で開催されました。MOTEXもスピーカーとして登壇し、エンドポイント標的型攻撃対策として新機能「プロテクトキャット」の紹介をしました。

今回は@ITセキュリティセミナー@大阪のレポートをお送りします。

フォレンジック調査で見えてきたサイバー攻撃被害の実態

政府官庁や警察のサイバーセキュリティ対策室などにも協力している株式会社サイバーディフェンス研究所様の基調講演から始まった@ITセキュリティセミナー。弊社を含めた各ソリューションのプロフェッショナル7社が登壇し、200席近くあるセミナールームは満席状態で、標的型攻撃対策のニーズの高さを感じました。

基調講演をされた大徳氏からは「インシデントレスポンスの現場から―フォレンジック調査で見えてきたサイバー攻撃被害の実態」と題して、フォレンジック調査から見えてきた「サイバー攻撃被害の実態」をご紹介されました。

標的型攻撃は攻撃・感染から発覚まで最大で「約2年」といわれており、反面、攻撃者がマルウェアから情報搾取にかかる時間はたった「2時間」と言われているそうです。非常に見つかりづらく、気がついたときには攻撃者によって証拠隠滅された後で、事件の全貌を把握することが困難になってしまっています。また時間がたてばたつほど復旧が困難になるので、標的型攻撃対策のキーは、初動対応が重要です。

その際に有効なのが、ログソリューションの活用です。エンドポイントでのデータ取得が、原因究明に有効で実際にフォレンジック調査でも活用されています。ここで大徳氏は、ログをとりっぱなしの企業が非常に多いことを指摘され、標的型攻撃対策のひとつとして、ログ活用も重要だと説かれました。

| 今すぐできる標的型攻撃対策と気をつけておくポイント | |

|---|---|

| ●ネットワーク全体の時刻同期 PCやサーバーによって時刻が違うことが多い。フォレンジック調査の際、時系列がしっかり通るように、ネットワーク全体の時刻同期をしっかりとっておくことが原因究明に役立つ |

|

| ●似た名前のファイル名には注意 攻撃者はファイル名を似たような名前に変えて使っていることも多い。似たファイルには注意すること(rom.exe・r.exe・r.datなど) |

|

| ●タスクスケジューラーの確認 見覚えのないタスクがタスクスケジューラーに登録されていないか注意すること |

|

| ●スタートアップの確認 見覚えのないタスクがスタートアップに登録されていないか注意すること |

|

| ●ありそうな(安全そうな)フォルダ名の確認 隠れ蓑としてありがちな名称を使うことがある。C:¥Intelなどありそうな名称のフォルダ名のフォルダにも注意すること |

|

| ●情報収集 Feedly(RSSリーダ)や、Twitter、セキュリティ有識者のHPなどを毎日チェックし、アンテナを張り情報を仕入れるようにしておく |

|

己と相手の事を知ることが「標的型攻撃対策」のキー

合わせて大徳氏が警鐘を鳴らしたのが、各企業の標的型攻撃対策組織(CSIRTなど)の活動実態でした。様々な取り組みを行っている中で、実際に発生時の対応手順の作成や、その検証までを実際に行なっているでしょうか。

たとえば標的型攻撃メール訓練を実施している企業は多くありますが、開封率だけを見て満足していないだろうか。開封率を見ることが目的ではなく、それにより組織の耐性を把握し、実際に改善行動を起こし、実証までを行う事が重要です。

最後に大徳氏は、孫子の兵法「知彼知己者百戦不殆」を引用し、サイバーセキュリティの心構えとして唱えられました。相手と戦うためには、相手のことも、自分の事も知っておかねばならない。サイバーセキュリティを行う上で、平素より相手の情報を収集することはもちろん、自社の状態を知ることも大事だと締めくくられました。

☆情報収集参考資料

■コンピュータセキュリティインシデント分析・対策支援組織「JPCERT」

http://www.jpcert.or.jp/

エンドポイントセキュリティはLanScope Catで脅威防御

イベントも佳境に差し掛かった6公演目に、弊社営業推進部 部長 金子より「未知の脅威に対抗するエンドポイントセキュリティ対策~人工知能が実現した未知の脅威防御率99%~」と題し、MOTEXが提唱するエンドポイントセキュリティをご紹介させていただきました。

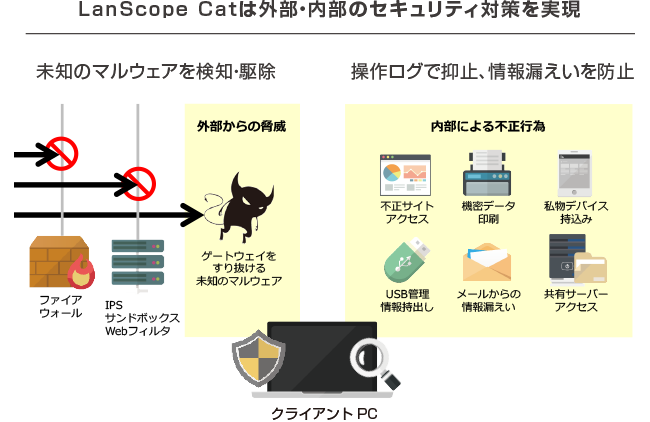

現在、情報漏えいは内部の不正行為、外部からの脅威、スパイウェアや不正アクセスなど、エンドポイントが狙われています。それに伴いエンドポイントのセキュリティ対策に注目が集まっています。情報漏えい対策ツールであるLanScope Catでは、その両方のリスク対策を行うことが可能です。

内部からの脅威対策はログの可視化とレポーティング

内部からの情報漏えい対策として、人の操作を記録し、情報漏えいリスクの見える化をする必要があります。LanScope Catでは、ログ取得を行うことで人の動きを可視化することができます。取得したログをレポーティングすることができるので、Catが作成するレポートを定期的に確認することで、リスクを未然に防ぐことにもつながります。

レポートは、問題があったときだけ表示されるので、ルール違反の有無をひと目でチェックできます。問題操作は、クリックすることで詳細なログ・周辺の操作なども確認することができます。

外部脅威はとめられないことが前提ではなく、実行前に止める

これまでの標的型攻撃対策は、マルウェアによる感染は防ぎきれないもので、感染後にいかに迅速に対応するかがキーになっていました。そんな現状に対し、実行前に隔離ができる新機能「プロテクトキャット Powered by Cylance」をリリースします。

【プロテクトキャットで解決する未知の脅威対策課題】

【1】未知のマルウェアを実行させない

【2】他に感染端末が無いかの確認

【3】感染原因・経路を把握して再発防止

Cylance社は、2012年アメリカでMcAfeeのCTOとサイエンティストが設立した新進気鋭のセキュリティベンダーです。本国アメリカでもガートナーに高く評価されとており、政府機関・フォーチュン500など大規模のお客様の実績を持っています。

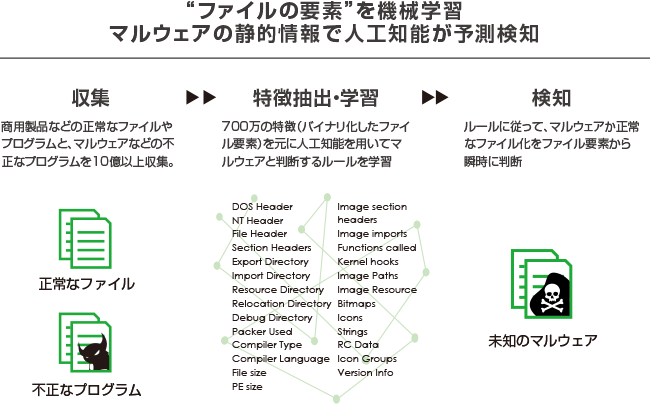

プロテクトキャットは700万以上のファイルのDNA(特徴)を収集・機械学習し、それに基づき既知/未知の脅威に対して人工知能が予測検知・隔離を行うという次世代のエンドポイント型のソフトウェアです。検知率99.7%を誇るにも関わらず、毎日のアップデートは必要無くクライアントPC側へ負荷も非常に軽い設計です。

LanScope Catは未知の脅威の感染を未然に防ぎ、さらに得意分野のエンドポイントセキュリティで情報漏えいを防止、セキュリティモラルの育成を行います。また収集したログから進入しようとしたウイルスの進入経路・原因追及まで行うことができますので、標的型攻撃対策の対策強化にもつながります。

最後にMOTEXが提唱するネットワーク管理の考え方として、本来あるべき姿と実際の運用実態を差を小さくする事が、理想の管理に近づける事と述べ、そのためにLanScope Catを活用して欲しいと締めくくりました。

MOTEXの新機能「プロテクトキャット」に興味のある方は、MOTEX営業部までお問い合わせください。(sales@motex.co.jp)

お電話でのお問い合わせは

大阪:06-6308-8980 東京:03-5460-1371 名古屋:052-253-7346 九州:092-419-2390まで

■ハンズオンで学ぶ!未知の脅威対策セミナーも好評受付中です

https://www.lanscope.jp/cms/cat/seminar/handson-threatseminar201607/

■実際に脅威検知率99%を体感しよう!Unbelievable Tour in Japan

https://www.lanscope.jp/cms/cat/special/protectcat/unbelievable_tour/

おすすめ記事