Written by WizLANSCOPE編集部

これだけはおさえておきたい!

Microsoft 365 セキュリティチェックシート

情報漏洩の要因となる、SharePoint、OneDriveでのファイル共有、Teamsでのゲストユーザー招待など、自社のセキュリティ状況を簡単に確認できるチェックシートをご用意しました。

目 次

従来のID・パスワードのみの認証方式では、万一パスワードが盗まれたり、漏洩したりした場合に、簡単に認証を突破されるリスクがあります。

そのため、近年ではさまざまなサービスで多要素認証の設定が呼びかけられています。

多くの企業で採用されているMicrosoft 365 においても、管理者ユーザーに対して、2025年2月から多要素認証が義務化されました。

本記事では、Microsoft 365 の多要素認証で利用できる手段や設定方法などを解説します。

▼本記事でわかること

- Microsoft 365 の多要素認証で利用できる手段

- Microsoft 365 の多要素認証の設定手順

- Microsoft 365 の多要素認証の義務化について

Microsoft 365 アカウントのセキュリティ強化を行いたい方はぜひご一読ください。

多要素認証とは

まずは、そもそも多要素認証とはどのような認証方式なのかを解説します。

多要素認証(Multi-Factor Authentication、MFA)とは、サービスやシステムへのログイン時に、複数の異なる認証要素を組み合わせて本人確認を行うセキュリティ手法です。

認証に使用される要素は、次の3種類です。

| 知識情報 | 特定のユーザーのみが知っている情報 例:パスワード、秘密の質問の回答 |

|---|---|

| 所持情報 | 利用者本人が所持している情報 例:スマートフォン、ICカード |

| 生体情報 | 本人固有の身体情報 例:指紋、顔、虹彩 |

多要素認証では、これらの認証要素のうち、2種類以上の要素を組み合わせて本人確認を行います。

たとえば、「パスワード」入力後に、スマートフォンアプリの「認証コード」を入力する方法が挙げられます。

IDとパスワードのみの認証の場合、パスワードを攻撃者に窃取されたり、推測されたりした場合、簡単に認証を突破されてしまいます。

対して多要素認証では、パスワードに加えて、スマートフォンや指紋などの別の要素も認証突破に必要となるため、攻撃者に不正にログインされるリスクを大幅に低減できます。

近年は、さまざまなサービスに多要素認証が導入されており、セキュリティの強化が図られています。

多要素認証の必要性

長く複雑なパスワードの設定は、認証の強化において有効ではありますが、不正ログインのリスクを完全に排除することはできません。

さらに、さまざまなサービスがWeb上で提供されるようになった現在、個々人が管理しなければいけないパスワードの数は増えています。

そのため、アカウントごとに長く複雑なパスワードを設定し、それぞれを管理・記憶するのは現実的ではありません。

このような背景から、ID・パスワードのみに頼らない多要素認証の必要性が増しています。

また、クラウドサービスの利用拡大も、多要素認証の必要性を高めている要因の一つです。

クラウドサービスは、社外とネットワークを共有するという特性上、外部からの不正アクセスのリスクが高まります。

このリスクを低減するために、ID・パスワードのみの認証よりも、セキュリティを強化できる多要素認証が求められています。

Microsoft 365 の多要素認証で利用できる手段

多要素認証の必要性を確認した上で、次にMicrosoft 365 の認証方法について確認していきましょう。

SharePoint、OneDrive、Teamsなど、 Microsoft 365 のサービスは、さまざまなビジネスシーンで利用されています。

利用シーンが多いということは、つまり、機密情報や社外秘情報など、さまざまな重要情報が保管されている可能性も高いということです。

このためMicrosoft 365では、企業・組織のMicrosoftアカウントを、情報漏洩や不正アクセスなどの脅威から保護するために、「多要素認証」を採用しています。

具体的には、次のような認証手段が用意されています。

- Microsoft Authenticatorアプリ

- SMSコード

- 音声通話

- FIDO2パスキー

- Windows Hello for Business

詳しく確認していきましょう。

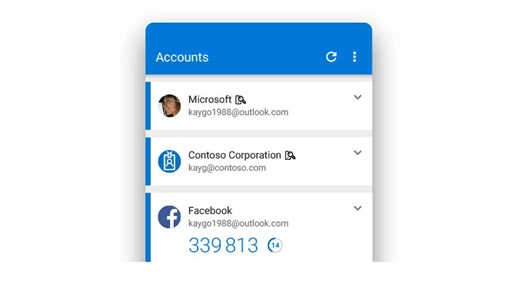

Microsoft Authenticatorアプリ

Microsoft Authenticatorとは、Microsoftが提供する認証アプリです。

スマートフォンにアプリをインストールし、Microsoftアカウントと紐付けることで、サインイン時に通知が送信されます。

ユーザーは、サインイン画面に表示された番号をアプリ上で入力または選択し、「承認」を選択することで認証を完了できます。

Microsoft Authenticatorアプリによる認証のメリットとして、アプリ上で正しい番号を入力または選択しなければ、認証を完了できない点にあります。

これにより、第三者に不正にログインされるリスクを大幅に低減できます。

また、アプリをスマートフォンにインストールするだけで利用を開始できる手軽さもメリットです。

SMSコード

携帯電話のSMS(ショートメッセージサービス)を利用し、Microsoftから送信されるコードを入力することで本人確認を行う方法もあります。

この方法では、ログイン時に、登録した電話番号宛てに6桁の一時的なコードが送られるため、このコードをログイン画面に入力することでサインインが完了します。

届いたコードを入力するだけなので、手間がかからないという点がメリットです。

ただし、SMSは通信の仕組み上、フィッシング詐欺やなりすましによって不正にコードを取得されたり、SIMスワップ(電話番号の乗っ取り)によって第三者にコードを不正利用されたりするリスクがあります。

そのため、より高い安全性を確保するには、FIDO2パスキーやMicrosoft Authenticatorなどの利用が推奨されます。

音声通話

音声通話による認証では、登録済みの電話番号に自動音声の電話がかかってきて、コードが読み上げられるため、そのコードを入力して本人確認を行う方法です。

特別なアプリをインストールする必要がないため、手軽に導入できます。

ただし、音声通話による認証もSMSによる認証と同様に、盗聴やなりすまし、SIMスワップなどによって、コードが不正利用されるリスクがあります。

より高い安全性の確保を目指す場合は、別の認証方式の導入が推奨されます。

FIDO2パスキー

FIDO2パスキーとは、FIDO2(Fast Identity Online)規格に対応した物理デバイス、いわゆるセキュリティキーをデバイスに接続して本人確認を行う方法です。

この方法の最大の特徴は、パスワードを使用しない「パスワードレス認証」を実現できる点です。

パスワードがそもそも存在しないため、漏洩やフィッシング、総当たり攻撃といった脅威を根本から排除できます。

特に管理者アカウントや特権ユーザーなど、高リスクなアクセスを扱う人に最適な認証手段です。

Windows Hello for Business

Windows 10や11に標準搭載されている生体認証機能「Windows Hello for Business」も、Microsoft 365 の多要素認証として利用できます。

顔認証や指紋認証、PINコードを組み合わせて本人確認を行う方法で、従来のパスワードに代わる安全と利便性を兼ね備えたログイン方法です。

生体情報はデバイス内で暗号化・保護されており、クラウド上に送信されないため、プライバシーの観点からも安心して利用できます。

大好評!

Microsoft 365 セキュリティチェックシート

情報漏洩の要因となる、SharePoint、OneDriveでのファイル共有

Teamsでのゲストユーザー招待など

自社のセキュリティ状況を簡単に確認できるチェックシートです!

Microsoft 365 における多要素認証の設定手順

Microsoft 365 で実際に多要素認証を設定する手順を解説します。

具体的な手順は以下の通りです。

- 管理者アカウントでMicrosoft 365 管理センターにログインする

- メニューから「ユーザー」>「アクティブなユーザー」を選択する

- 対象のユーザーを選択し、「多要素認証の管理」をクリックする

- 対象ユーザーを選択し、「有効化」をクリックする

これにより、ユーザーのアカウントに多要素認証が有効化されます。

設定後、ユーザーが次にサインインするタイミングで、追加のセキュリティ設定画面が表示されます。

画面の指示に従って、希望の認証方法を登録することで、多要素認証の設定が完了します。

Microsoft 365 の多要素認証義務化とは

Microsoftは、2025年2月3日以降、すべての管理者アカウントに対して多要素認証の設定を義務化しました。

この背景には、サイバー攻撃の高度化があります。

近年、 Microsoft 365 に限らず、さまざまなクラウドサービスで、パスワードの使い回しやフィッシング詐欺による情報漏洩が増えており、ID・パスワードだけの認証方法では、十分な防御が難しくなっています。

そのため、Microsoftはセキュリティの強化を目的として、多要素認証の設定を義務化しました。

現時点で義務化の対象は「管理者ユーザー」に限定されていますが、Microsoftは一般ユーザーへの多要素認証の設定も強く推奨しています。

出典:Microsoft Entra ID | Microsoft Learn「必須の Microsoft Entra 多要素認証 (MFA) を計画する」

Microsoft 365 の設定見直しの必要性とは

前述の通り、SharePoint、OneDrive、Teamsなど、 Microsoft 365 の各サービスは、さまざまなビジネスシーンで利用される利便性の高いサービスです。

多くの企業が導入しており、機密情報や社外秘情報などの重要情報が保管されているケースも多く、サイバー脅威の標的とされるケースも少なくありません。

サイバー脅威は近年ますます高度化・巧妙化しており、この被害を防ぐためには、ツールに脆弱性が存在せず、適切な設定が維持されていることが重要です。

そのため、Microsoft 365 を業務で利用する企業・組織は、定期的に設定を見直し、サイバー脅威に晒されるリスクを低減することが重要です。

本記事で紹介した「多要素認証」を適切に設定することに加え、以下の項目も定期的に確認し、常に安全な状態を保つ必要があります。

- セキュリティ設定の見直し

- アクセス権・グループ設定の見直し

- ライセンス情報の見直し

- 連携ツールの見直し

- 新機能や更新内容の確認

定期的な設定見直しを行うことで、安全な状態の維持に加え、ツールの現状把握や改善点の発見にもつながります。

Microsoft 365 のセキュリティ強化に「Microsoft 365 セキュリティ診断」

SharePoint、OneDrive、Teams など、Microsoft 365 のサービスは利便性が高く、幅広いビジネスシーンで利用されていますが、一方で設定不備による情報漏洩も多発しています。

LANSCOPE プロフェッショナルサービスでは、Microsoft 365 の安全な利用に必要な設定をセキュリティエンジニアが直接確認する「Microsoft 365 セキュリティ診断」を提供しています。

例えば、「管理者アカウントに多要素認証が設定されているか」などを確認し、クラウドサービスを介した情報漏洩やアカウントの乗っ取りといったリスクを低減します。

経験豊富な専門のエンジニアが診断を行うため、ツールによる診断では取得できない項目や、クラウドサービスの新機能やバージョンアップにも対応可能です。

さらに、CISベンチマークなどに加え、近年のセキュリティ動向やベンダー提供情報から、診断が必要と判断した独自項目も加えて診断しており、その診断項目数は業界トップクラスを誇ります。

Microsoft 365 を利用していて、セキュリティの強化を図りたい企業・組織の方は、ぜひ実施をご検討ください。

お客様特有の環境や条件を踏まえたうえで、対応優先度を示してご提案いたします。

まとめ

本記事では、「Microsoft 365 の多要素認証」をテーマに、多要素認証の必要性から、 Microsoft 365 の多要素認証に利用できる手段、設定方法などを解説しました。

▼本記事のまとめ

- 多要素認証とは、サービスやシステムへのログイン時に、複数の異なる認証要素を組み合わせて本人確認を行うセキュリティ手法

- ID・パスワードのみの認証では、不正ログインのリスクが高いことから、多要素認証が求められている

- Microsoft 365 の多要素認証で利用できる手段には、「Microsoft Authenticatorアプリ」「SMSコード」「FIDO2パスキー」などがある

- Microsoftはセキュリティ強化のため、2025年2月3日から管理者ユーザーに対して多要素認証の義務化を適用した

サイバー攻撃の手口は年々巧妙化しており、ID・パスワードのみの認証では、情報保護が十分に行えなくなっています。

企業・組織の重要な情報を情報漏洩や不正アクセスから保護するためにも、多要素認証の設定は必ず行いましょう。

本記事で紹介したLANSCOPE プロフェッショナルサービスの「Microsoft 365 セキュリティ診断」は、Microsoft 365 の安全な利用に必要な設定をセキュリティエンジニアが直接確認し、セキュリティ設定の不安を解決するサービスです。

まずは気軽にお試しいただける無料セキュリティ設定診断もご用意していますので、ぜひご活用ください。

これだけはおさえておきたい!

Microsoft 365 セキュリティチェックシート

情報漏洩の要因となる、SharePoint、OneDriveでのファイル共有、Teamsでのゲストユーザー招待など、自社のセキュリティ状況を簡単に確認できるチェックシートをご用意しました。

おすすめ記事