Written by WizLANSCOPE編集部

情シスでも騙される!近年のマルウェア感染手口5選《社員教育に使える問題集付き!》

目 次

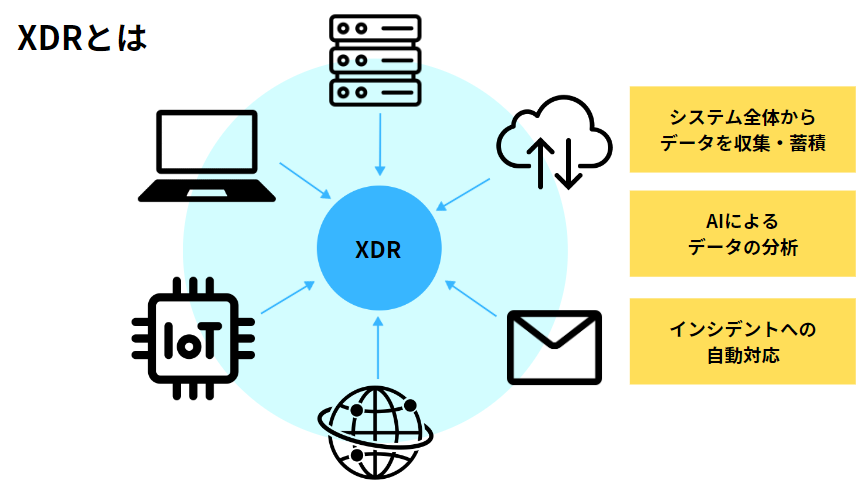

XDRとは、複数の場所(PCやサーバー、ネットワークなど)から収集したセキュリティの情報を、一つのプラットフォームで管理することにより、脅威を素早く発見し、迅速に対応するためのシステムです。

近年、サイバー攻撃は巧妙化・多様化しており、従来の「エンドポイントだけ」「ネットワークだけ」という独立したセキュリティ対策では、組織を十分に守ることが難しくなっています。

そこで、あらゆるレイヤーを統括的に監視できる「XDR」が注目を集めています。

本記事では、XDRの仕組み・重要性・従来のセキュリティシステムとの違いなどについて解説します。

▼本記事でわかること

- XDRの概要

- XDRとEDR、NDRの違い

- XDRのメリット・デメリット

「XDRとは何か」「導入することでどのようなメリットがあるのか」などを知りたい方はぜひご一読ください。

XDRとは

XDRとは、Extend Detection and Responseの略称で、既存のネットセキュリティの「検出(Detection)」と、「対応(Response)の」機能を拡張(Extend)させた、新たな統合型セキュリティシステムの名称です。

XDRでは、PCやスマートフォンなどのエンドポイントをはじめ、電子メール、サーバー、クラウド、アプリケーションといった、システム全体からデータを収集・分析します。

これにより、網羅的なセキュリティ耐性を構築し、効率的かつ迅速な脅威検知と対応を可能とします。

また、機械学習やAI技術を用いて複数レイヤーから収集したデータを統合的に分析することで、脅威の優先順位付け(トリアージ)を効率的に行い、従来の技術よりも迅速かつ正確に脅威の隔離や対処が可能となります。

XDRの仕組み

XDRが、インシデント発生から復旧に至るまでの大まかなプロセスは以下の通りです。

| 1.データ収集 | ・エンドポイント、ネットワーク、クラウド、アプリケーションなどからデータ(ログやセキュリティイベントなど)を収集する |

|---|---|

| 2.データ分析 | ・機械学習やシグネチャベースの検出などを使用し、収集したデータを分析する |

| 3.検知とアラート通知 | ・分析データに基づき、不正アクセスやマルウェアを検知する ・セキュリティインシデントを検知すると、管理者にアラートで通知を行う |

| 4.脅威の隔離 | ・感染の疑いがあるエンドポイントの隔離やマルウェア感染の防止を行う | 5.調査・復旧 | ・セキュリティ担当者はデータを基に調査を行い、攻撃範囲や影響・感染経路などを特定する ・影響範囲と原因が特定されたら、復旧作業を行う |

XDRと他のセキュリティソリューションの違い

ここでは、XDRと比較されることが多い以下のセキュリティソリューションとの違いを解説します。

- EDR

- NDR

- SIEM

それぞれのセキュリティソリューションの特徴と違いを解説します。

XDRとEDR、NDRの違い

EDRとは、Endpoint Detection and Responseの略称で、エンドポイントへの脅威を検知・対応をするセキュリティシステムです。

NDRは、Network Detective and Responseの略称で、ネットワークの通信トラフィックやアクセスログ、セキュリティログの情報を、リアルタイムで収集・脅威検知を行うセキュリティソリューションです。

EDRはエンドポイントに、NDRはネットワークに特化したセキュリティソリューションであるのに対し、XDRはエンドポイントやネットワークも含めた、広範なレイヤーからデータを検知・収集・分析し、統合的なインシデント管理が可能です。

▼XDRとEDR、NDRの比較

| 対象範囲 | 目的 | |

|---|---|---|

| XDR | ・エンドポイント、ネットワーク、クラウド、メールなど複数のセキュリティ領域 | ・システム全体における脅威の包括的な検知・対処 |

| EDR | ・PC、サーバーなどのエンドポイント | ・エンドポイント上での脅威の検知・対処 |

| NDR | ・ネットワーク全体 | ・ネットワーク内に侵入した脅威のリアルタイム検知・対処 |

XDRとSIEMの違い

SIEM(Security Information and Event Management)とは、ファイアウォール、プロキシ、IDS/IPS、サーバーなどの各種セキュリティ機器から出力されるログやデータを収集・管理し、相関分析を行うことで、脅威やエラーを検知・通知するセキュリティシステムです。

SEIMは主に、ネットワーク環境の可視化とログ管理の効率化を目的に導入され、各ポイントで発生するインシデント情報を統合的に分析することで、組織のセキュリティ状況を把握します。

一方で、XDRはシステム全体を俯瞰して監視、解析、対処をするセキュリティシステムです。

SIEMが膨大なログを元に分析・通知を行うのに対して、XDRはAIや自動化技術を活用して、脅威対応を行います。

そのため、SIEMで処理し切れない大量のアラート管理をXDRであれば行えるなど、XDRはSIEMの要素を補填・強化するという運用が可能です。

▼XDRとSIEMの比較

| 目的 | データの収集範囲 | 主なメリット | |

|---|---|---|---|

| XDR | ・複数のセキュリティ領域における脅威検出・分析・自動対応 | ・エンドポイント、ネットワーク、クラウド、メールなど多様なセキュリティデータ | ・多層的な脅威検出と自動化対応が可能 |

| SIEM | ・セキュリティイベントの収集・統合・監視・ログ分析 | ・ネットワーク機器、デバイス、サーバー、アプリケーションなどのシステム全体のログデータ | ・複雑な環境でのログの一元管理と相関分析による脅威検知 |

情シスでも騙される!近年のマルウェア感染手口5選《社員教育に使える問題集付き!》

XDRが注目される背景

XDRが注目集めている背景として、近年のサイバー攻撃の巧妙化・多様化が挙げられます。

現在のサイバー攻撃には、以下のような傾向・特徴が見られます。

- フィッシングメールやクラウドアプリケーション、データセンターなど、複数のネットワーク領域を横断した攻撃の増加

- リモートワークの普及に伴う、外部ネットワークやクラウドソーシングの利用機会の拡大による攻撃対象の拡大

- 攻撃計画の精緻化による、攻撃手法のさらなる巧妙化

- 攻撃者によるアクティビティ隠ぺいする技術による、脅威検知の難易度上昇

このようにサイバー攻撃が巧妙化・多様化したことで、従来のような「エンドポイントだけ」「ネットワークだけ」という独立したセキュリティ体制では、「あらゆるサイバー攻撃から網羅的に組織を守ることが難しい」「セキュリティ担当者の対応が追いつかない」という事態が発生するようになりました。

そこで、セキュリティ担当者の負担を軽減し、複雑なサイバー攻撃への強固なセキュリティ耐性を構築できる手段として、複数のレイヤーを統括的に監視する「XDR」が注目されるようになったのです。

XDRの機能

XDRには、主に以下のような機能が搭載されています。

- インシデント対応を自動化する機能

- サイバー攻撃を可視化する機能

- 攻撃手法を調査・分析する機能

機能の概要を簡単に説明します。

インシデント対応を自動化する機能

XDRには、「プレイブック」という仕組みが組み込まれています。

プレイブックとは、インシデント発生時の対応手順を自動化するために設定されたスクリプトやルールのことです。

これにより、脅威の検出から分析、感染が疑われるエンドポイントの隔離・修復といったインシデント対応の一連のプロセスを自動で実行することができます。

サイバー攻撃を可視化する機能

XDRは、エンドポイントやネットワーク、クラウド、アプリケーションなど、広範囲のレイヤーから、ログやセキュリティイベントを収集・統合することで、サイバー攻撃の全体像を可視化することができます。

これにより、個別の防御では把握しきれなかった攻撃の流れや影響範囲を一元的に把握し、迅速な対応が可能になります。

攻撃手法を調査・分析する機能

XDRは、機械学習やAI技術を用いて、複数のレイヤーから収集した情報を分析し、攻撃手法の調査・分析を行います。

これにより、攻撃の原因や影響範囲の特定が可能になり、スピーディーなインシデント対応が可能です。

XDRを導入するメリット

XDRを導入することで、以下のようなメリットが期待できます。

- 重要なアラートに絞って対応できる

- インシデント対応を迅速化できる

- 24時間体制でセキュリティ監視ができる

- 高度なサイバー攻撃にも対応できる

詳しく確認していきましょう。

重要なアラートに絞って対応できる

XDRは、検知した脅威をリスクレベルに応じて優先順位付けを行うため、影響度の低いアラートへの対応を最小限に抑えることが可能です。

従来の監視系セキュリティシステムでは、脅威の重大性に関わらずアラートが一律に通知されるケースも多く、セキュリティチームが大量のアラートに追われ、リソースが圧迫されてしまうという課題が発生していました。

また、複数のセキュリティソリューションを併用している場合、同様の脅威が重複して報告されるなどの問題もありました。

そこでXDRを導入することで、各種レイヤーの脅威監視を一元的に統合・管理できるようになるため、セキュリティ監視の効率化が進み、アラート対応の工数削減とリソース負荷の軽減が期待できます。

インシデント対応を迅速化できる

XDRは、脅威の検出から分析、感染が疑われるエンドポイントの隔離・修復といったインシデント対応を自動化することが可能です。

これにより、セキュリティ担当者がアラート対応をしている間に感染が拡大していた、といった事態を回避でき、被害を最小限に抑えることができます。

24時間体制でセキュリティ監視ができる

XDRを導入することで、エンドポイントやクラウド、電子メール、ネットワークトラフィックなど、あらゆるレイヤーに対して、24時間体制でセキュリティ監視ができるようになります。

アクセス権限が限定された、アプリケーションやクラウドシステムの監視も可能です。

網羅的な監視を24時間体制で行うことにより、どの層でインシデントが発生したとしても早期発見が可能となり、被害を最小限に抑えることができます。

高度なサイバー攻撃にも対応できる

XDRを活用することで、近年ますます高度化・巧妙化しているアクティビティを隠ぺいした悪質なサイバー攻撃に対しても、見逃さすことなく、検知・対応することが可能になります。

これは、XDRの広範囲に及ぶデータの収集と高度な相関分析を行うことで、攻撃経路の追跡や攻撃者の行動特定ができるためです。

さらに、この収集・分析したデータは、再発防止やセキュリティ対策の強化にも活用でき、将来的な侵入者の特定精度向上にもつながります。

情シスでも騙される!近年のマルウェア感染手口5選《社員教育に使える問題集付き!》

XDRの課題

XDRには、以下のような課題もあります。

- 対応できるのは、あくまでも脅威の事後対応

- 運用には高度な知識と経験が求められる

XDRは、侵入後の脅威を素早く検知し、感染拡大を防ぐために隔離・対処を行うことで、被害を最小限に抑えることを目的としたセキュリティソリューションです。

そのため、脅威の侵入を未然に防ぐ予防的な措置はとることができません。

また、XDRは脅威と思われる不審な通信を検知すると、セキュリティ担当者にアラートで通知しますが、実際に通信を遮断するか、どのように対処するのかの最終判断はセキュリティ担当者に委ねられます。

つまり、XDRの効果を最大限に発揮するには、脅威分析やインシデント対応に関する高度な高度な知識と豊富な経験を有する専門人材が必要になります。

XDRを導入する際のポイント

XDRを導入する際は、以下のポイントを押さえるようにしましょう。

- セキュリティ人材を確保・育成する

- 部門・システム間で連携をとる

XDRの導入を検討している方は、2つのポイントを意識しながら、自社の運用体制に適した導入方法を立ててみてください。

セキュリティ人材を確保・育成する

「XDRの課題」の部分でも少し説明したように、XDRの運用には、高度な知識と経験が求められます。

そのため、XDRの導入を考えているのであれば、ますはセキュリティ人材の確保・育成を進めましょう。

自社でセキュリティ人材の確保・育成が難しい場合は、MDRを利用するのも一つの手です。

MDRとは、XDR、EDR、NDRといったセキュリティソリューションの運用を専門家に委託できるサービスです。

MDRを活用することで、XDRを運用するためのセキュリティ人材を確保する必要がなくなるため、コストの削減も期待できます。

部門・システム間で連携をとる

XDRは、エンドポイント、ネットワーク、アプリケーションなどを幅広く監視することから、場合によっては部門やシステムをまたがってしまうことも考えられます。

そのため、部門・システム間で連携をとり、特定のエンドポイントやネットワークでインシデントが発生した場合にどの部署が対応するのか、明確にしておくことが推奨されます。

次世代型アンチウイルス「LANSCOPE サイバープロテクション」

本記事ではXDRについて解説しましたが、「導入コストや運用面でXDRはハードルが高い」という企業・組織の方は、24時間365日体制で組織のセキュリティ監視を行う運用サービス「MDR」の導入がおすすめです。

本記事では、「LANSCOPE サイバープロテクション」が提供するMDRサービス「Aurora Managed Endpoint Defense」を紹介します。

専門家が24時間365日監視するMDR「Aurora Managed Endpoint Defense」

LANSCOPE サイバープロテクションでは、セキュリティの専門家が、24時間365日体制で組織のセキュリティ監視を行うマネージドサービス「Aurora Managed Endpoint Defense」を提供しています。

2種類のセキュリティソリューションを、セキュリティの専門家がお客様の代わりに運用します。

- 脅威の侵入をブロックする「AIアンチウイルス」

- 侵入後の脅威を検知し対処する「EDR」

徹底したアラート管理により、お客様にとって本当に必要なアラートのみを厳選して通知するので、不要なアラートへの対応工数は大幅に軽減されます。

緊急時もお客様の代わりにサイバー攻撃へ即時で対応するため、業務負荷を減らし、安心して本来の仕事へ集中していただけます。

またスタッフは全員、サイバーセキュリティの修士号を取得したプロフェッショナルなので、安心して運用をお任せいただけます。詳しくは以下の製品ページをご覧ください。

まとめ

本記事では「XDR」をテーマに、概要やメリット、他のセキュリティソリューションとの違いなどについて解説しました。

本記事のまとめ

- XDRとは、エンドポイントをはじめクラウドやアプリケーション・ネットワークなど、システム全体を俯瞰して監視・データ収集・対策できる、新しいセキュリティ対策の一つ

- XDRとEDR、NDRの主な違いは「対応範囲」であり、EDRはエンドポイント、NDRはネットワークに特化するのに対し、XDRは幅広いレイヤーを包括的に監視する

- XDRには、主に「インシデント対応の自動化」「サイバー攻撃の可視化」「攻撃手法の調査・分析」といった機能が搭載されている

XDRを導入することで、「重要なアラートに絞って対応できる」「インシデント対応を迅速化できる」「24時間体制でセキュリティ監視ができる」「高度なサイバー攻撃にも対応できる」といったメリットが期待できる

複雑かつ高度化するサイバー攻撃や、リモートワーク導入による新たな働き方が浸透する中、組織のセキュリティ強化において、「XDR」は、今後欠かせない要素となるでしょう。

XDRの運用ハードルが高いと感じている企業・組織の方は、本記事で紹介したMDRサービス「Aurora Managed Endpoint Defense」の活用をご検討ください。

セキュリティの専門家が、24時間365日体制で貴社のセキュリティ監視を行い、強化を支援します。

情シスでも騙される!近年のマルウェア感染手口5選《社員教育に使える問題集付き!》

おすすめ記事