Written by WizLANSCOPE編集部

目 次

SDP(Software Defined Perimeter)とは、ユーザーやデバイスの状態に応じてネットワークの境界をソフトウェアで動的に構成し、認証された対象にのみ必要なシステムを公開するセキュリティ技術です。

SDPは、認証を厳格に行うだけでなく、ユーザーごとにアクセスできるリソースを細かく制御できるため、不正アクセスの防止に有効な技術として、近年注目を集めています。

本記事では、SDPの必要性や仕組み、導入メリットなどを解説します。

▼本記事でわかること

- SDPの必要性

- SDPの仕組み

- SDPのメリット

- SDPとVPNの違い

「SDPとはなにか」「なぜVPNよりSDPのほうが安全性が高いと言われているのか」などを知りたい方はぜひご一読ください。

SDPとは

SDP(Software Defined Perimeter)とは、ユーザーやデバイスの状態に応じてネットワークの境界(セキュリティの防御ライン)をソフトウェアで動的に構成し、認証された対象にのみ必要なシステムを公開するセキュリティ技術です。

従来のネットワークでは、社内ネットワークと社外ネットワークの間に明確な境界を設け、ファイアウォールなどで防御する境界型セキュリティが一般的でした。

しかし、クラウドサービスの利用拡大やテレワークの普及により、社外から社内システムへアクセスする機会が増加し、ネットワークの境界が曖昧になりつつあります。

その結果、従来型の防御だけでは高度化するサイバー脅威に対応することが難しくなっています。

SDPは、このような課題を解決するための技術であり、厳格な認証とアクセス制御により、「許可されたユーザーのみが必要なシステムにアクセスできる」ように通信を制御します。

アクセス時にはユーザーやデバイスの認証・検証が行われ、許可された場合のみ通信が確立されます。

これにより、外部からはネットワークやシステムの存在自体が見えにくくなり、不正アクセスのリスクを低減できます。

このようにSDPは、従来のような固定的な境界ではなく、ユーザーや状況に応じた論理的な境界を形成することで、安全性の高いネットワーク接続を実現する技術です。

クラウド環境やリモートアクセスにおけるセキュリティ対策として、近年注目を集めています。

SDPとゼロトラストの関係性

クラウドサービスの利用拡大やテレワークの普及、モバイルデバイスの業務利用の一般化など、IT技術の発展に伴い、働き方は大きく変化しています。

こうした変化に伴い、従来のように「社内」と「社外」でネットワークの境界を設ける方法では、十分なセキュリティを確保することが難しくなっています。

このような背景から注目されているのが、「ゼロトラスト」という新しいセキュリティの考え方です。

ゼロトラストは、「すべてを信頼せずに、常に検証する」という前提に基づき、社内・社外などのアクセス元に関係なく、すべてのアクセスに対して都度認証や検証を行うアプローチです。

SDPは、このゼロトラストの考え方を実現する代表的な技術の一つであり、ユーザーやデバイスがシステムへアクセスする際に、通信ごとに認証や検証を行い、許可された場合のみ接続を確立します。

さらに、許可されていないユーザーからは、システム自体が見えない状態を実現することも可能です。

このようにSDPは、「すべてを信頼しない」というゼロトラストの原則に基づいてネットワークアクセスを制御し、不正アクセスや内部不正のリスクを低減します。

クラウド時代における新しいセキュリティ対策として、その重要性はますます高まっています。

SDPの仕組み

SDPは、ユーザーがシステムへアクセスする前に認証を行い、許可された通信だけを安全に接続する仕組みです。

VPNのようにネットワーク全体へ接続させるのではなく、「許可されたユーザーが、許可されたシステムにのみ接続できる」ように制御する点が特徴です。

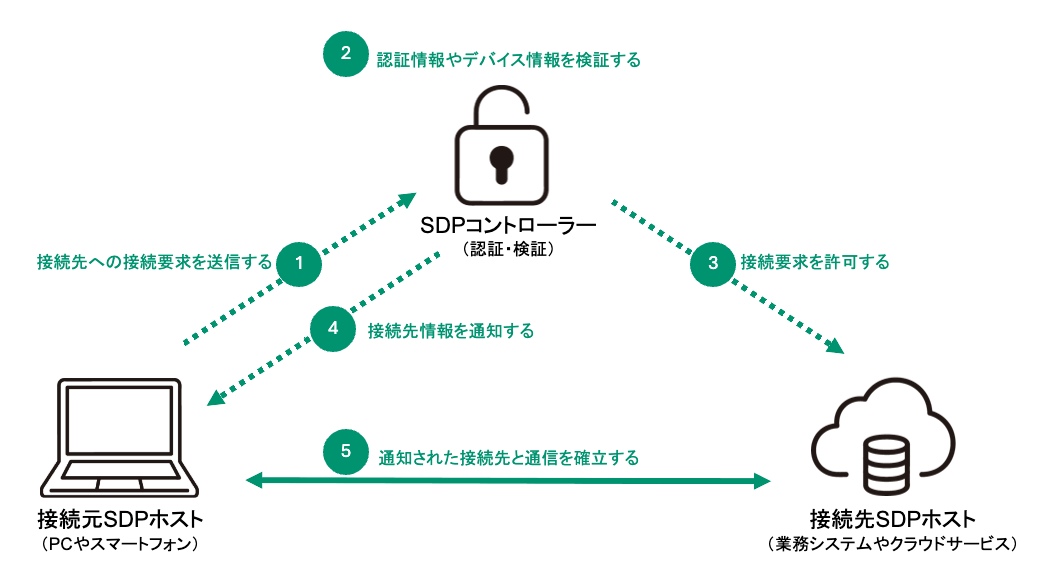

SDPは主に以下の3つの要素で構成されています。

| 構成要素 | 概要 |

|---|---|

| SDPコントローラー | ・認証およびアクセス制御を担うコンポーネント ・ユーザーやデバイスの情報を元に、接続可否を判断する |

| 接続元SDPホスト | ・アクセスを行うユーザーやデバイス ・SDPコントローラーへ接続要求を行う |

| 接続先SDPホスト | ・接続先となる業務システムやクラウドサービス ・許可された場合のみ、接続元と安全な通信を行う |

通信は以下の流れで確立されます。

| 1 | 接続元SDPホストがSDPコントローラーに対して接続要求を送信する |

|---|---|

| 2 | SDPコントローラーがセキュリティポリシーに基づき、ユーザーの認証情報やデバイス情報を検証する |

| 3 | 検証の結果、問題がなければ接続先SDPホストへのアクセスを許可する |

| 4 | SDPコントローラーから接続元SDPホストに、接続可能な接続先SDPホストを通知する |

| 5 | 接続元と接続先の間で認証が完了すると、暗号化された通信が確立される |

このようにSDPは、通信の前段階で認証とアクセス制御を行うことで、「すべてを信頼しない」というゼロトラストの考え方に基づいた安全なネットワーク接続を実現します。

また、通信終了後には接続元と接続先の間に確立された接続は破棄されるため、不要な接続は維持されません。

SDPのメリット

SDPを導入することで期待できるメリットを2つ紹介します。

セキュリティの強化

SDPでは、ID・パスワードによる認証に加えて、デバイス情報や位置情報といった詳細な情報も検証し、これに問題がなければ必要なリソースとの間にのみ安全な通信を確立します。

つまり、仮にID・パスワードが盗まれた場合でも、デバイス情報などが一致しなければアクセスは拒否されます。

これにより、悪意ある第三者による不正アクセスやなりすましのリスクを低減することが可能です。

また、ネットワーク全体ではなく、許可された特定のリソースにのみアクセスできるため、万が一侵入された場合でも被害を最小限に抑えることができます。

導入・運用コストの削減

SDPはソフトウェアベースでネットワークの境界を制御する仕組みのため、従来のように大規模なネットワーク機器を増設する必要がありません。

そのため、ハードウェアの導入コストやネットワーク構成の変更に伴う負担を抑えながら、セキュリティ対策を強化できます。

また、アクセス制御をポリシーベースで管理できるため、ユーザーや拠点の増減にも柔軟に対応可能です。

これにより、運用管理の負担を軽減できる点も大きなメリットです。

さらに、クラウドサービスとの親和性が高く、既存のクラウド環境と組み合わせて利用しやすいため、企業のIT環境の変化にも柔軟に対応できるセキュリティモデルといえます。

SDPを導入する際のポイント

SDPの効果を最大化するためには、「既存システムとの互換性の確認」と「運用ルールの設定」が重要です。

まずSDPを導入する際には、現在利用しているシステムやネットワーク環境と問題なく連携できるかを事前に確認しておく必要があります。

企業のIT環境では、オンプレミスの業務システム、クラウドサービス、社内ネットワーク、VPNなど、さまざまな環境が混在しているケースが多いため、導入前に以下のような点を整理しておくことが推奨されます。

- 既存の認証基盤(ID管理や多要素認証など)と連携できるか

- クラウドサービスや社内システムへのアクセス方式に影響が出ないか

- ネットワーク構成の変更が必要になるか

- 段階的な導入(スモールスタート)が可能か

また、SDPはアクセス制御を柔軟に設定できる一方で、適切なポリシーや運用ルールが整備されていなければ、十分な効果を発揮できない可能性があります。

そのため、導入前にアクセス管理の方針や運用体制を明確にしておくことが重要です。

例えば、次のようなルールを決めておくとよいでしょう。

- 誰がどのシステムへアクセスできるか(アクセス権限の定義)

- どのデバイス・どの環境からのアクセスを許可するか

- 異常なアクセスが検知された場合の対応手順

- 権限の見直しや監査の実施タイミング

ゼロトラスト型のセキュリティでは、アクセス状況を継続的に監視し、必要に応じてポリシーを見直していくことが求められます。

SDPとVPNの違い

VPN(Virtual Private Network)は、インターネット上で安全な通信を実現するための技術であり、通信データを暗号化することで盗聴や改ざんから保護します。

SDPとVPNはどちらも安全なネットワーク接続を実現する技術ですが、認証の考え方が異なります。

SDPは、ゼロトラストの考え方に基づき、アクセスのたびに継続的に認証・検証を行うのに対し、VPNは、一般的に接続時に一度認証を行う仕組みです。

また、両者はアクセス単位も大きく異なります。

SDPは、ユーザーごとにアクセス可能なリソースを細かく制御し、必要なシステムにのみ接続を許可します。さらに、通信終了後には接続は破棄されます。

一方VPNは、一度認証が確立されると、その後は継続的な検証が行われないケースが多く、ネットワーク内のリソースへ広くアクセス可能となる仕組みです。

一見利便性が高いようにも思えますが、裏を返せば、認証情報が漏洩した場合には、被害が拡大しやすいというリスクがあります。

また、認証要素にも違いがあります。

SDPではID・パスワードに加え、デバイス情報や位置情報、OS情報などの複数の要素を組み合わせて検証を行うのに対し、VPNはID・パスワードのみのように、比較的シンプルな認証方式が用いられることが一般的です。

| SDP | VPN | |

|---|---|---|

| 認証タイミング | 継続的な認証・検証 | 接続時の認証が中心 |

| アクセス単位 | リソース単位 | ネットワーク単位 |

| 認証要素 | 複数(ID・パスワード、デバイス情報、位置情報、OS情報など) | 比較的シンプル(ID・パスワードなど) |

SDPとEDRを組み合わせた多層防御の考え方

SDPは、ゼロトラストの前提に基づき、不正アクセスを未然に防ぐことに優れたセキュリティ技術ですが、すべての脅威を完全に防げるわけではありません。

例えば、認証情報の漏洩や正規ユーザーのデバイスがマルウェアに感染した場合など、正当な認証を経た第三者による不正アクセスが許可されてしまう可能性があります。

このようなリスクに対応するためには、侵入を前提とした対策もあわせて講じることが重要です。

近年のサイバー攻撃は、高度化・巧妙化しており、どれほど強固なセキュリティ対策を講じても、侵入を完全に防ぐことは困難になっています。

そこで有効となるのが、EDR(Endpoint Detection and Response)の活用です。

EDRは、エンドポイントにおける挙動を継続的に監視し、不審な動きやマルウェアの活動を検知・対応するセキュリティソリューションです。

仮にSDPをすり抜けて脅威が侵入した場合でも、EDRを併用することで異常を早期に検知し、被害の拡大を防ぐことができます。

このように、SDPとEDRはそれぞれ異なる役割を担っています。

| SDP | アクセス前の認証・制御による「侵入防止」 |

|---|---|

| EDR | 侵入後の監視・対応による「被害拡大の防止」 |

そのため、両者を組み合わせることで、単一の対策では防ぎきれない高度なサイバー攻撃に対しても、より強固なセキュリティを確保することが可能となります。

ゼロトラストを前提としたセキュリティでは、「侵入されないこと」を前提とするのではなく、「侵入される可能性がある」ことを前提に対策を講じることが重要です。

SDPとEDRを組み合わせた多層防御は、こうした考え方を実現するための有効なアプローチの一つといえます。

エンドポイントにおけるセキュリティ強化に「Auroraシリーズ」

多くのSDP製品には、接続を要求してきたデバイスのセキュリティ状態を接続時にリアルタイムで検査し、要件を満たさないデバイスの接続を拒否する機能が搭載されています。

これにより、安全なデバイスのみが接続可能となり、セキュアな通信を実現できます。

しかし、前述の通り、接続時にSDPにより安全と判断されたデバイスであっても、その後の状態までが完全に保証されるわけではありません。

例えば、接続後にマルウェアへ感染したり、不審な挙動が発生したりする可能性もあります。

このようなリスクに対応するためには、前述したEDRのように、デバイス上の挙動を継続的に監視し、脅威を検知・対処できる仕組みを併用することが有効です。

こうしたニーズに対応するソリューションとして、本記事ではLANSCOPE サイバープロテクションの「Auroraシリーズ」を紹介します。

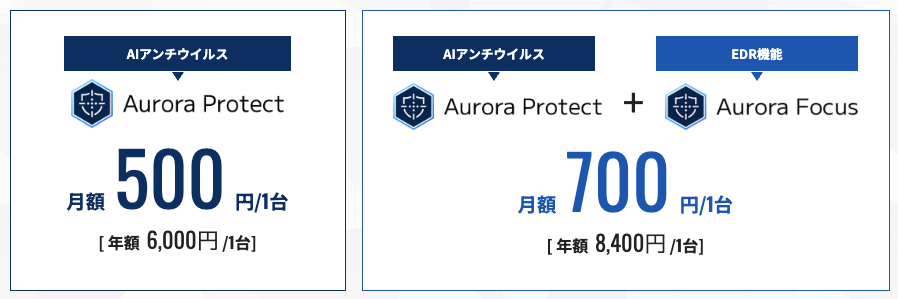

「Auroraシリーズ」では、エンドポイントにおけるセキュリティ強化を支援するために、以下の3つのサービスを提供しています。

- AIアンチウイルス「Aurora Protect」

- EDR「Aurora Focus」

- MDR「Aurora Managed Endpoint Defense」

3つのサービスの特長を紹介します。

最新のAIアンチウイルス「Aurora Protect」

「Aurora Protect」は、AI(人工知能)を使った、次世代型アンチウイルス製品(NGAV)です。

AIの機械学習によってマルウェアの特徴を自動で分析し、その結果をもとに、未知・亜種を問わず最新のマルウェアやランサムウェアを、実行前に検知・隔離することが可能です。

シグネチャの更新も不要なため、運用コストが軽減できることに加えて、CPU負荷も平均0.3%と低く、快適なパフォーマンスを維持できます。

AIアンチウイルス統合型EDR「Aurora Focus」

「Aurora Focus」は、「Aurora Protect」とあわせて導入可能な、AIアンチウイルス統合型のEDRサービスです。

EPP「Aurora Protect」とEDR「 Aurora Focus」 を併用することで、エンドポイントの「多層防御」を実現し、より強固なセキュリティ体制を構築できます。

「Aurora Focus」は、「Aurora Protect」のオプション機能として提供するため、リーズナブルで導入しやすい価格帯である点も魅力です。

専門家が24時間365日監視するMDR「Aurora Managed Endpoint Defense」

EDRは堅牢なエンドポイントセキュリティを築く上で欠かせませんが、監視やアラート発生時の対応など、リソース面でも技術面でも「組織内での運用が難しい」という懸念があります。

高度なエンドポイントセキュリティ製品を導入しても、適切に運用できなければ意味がありません。

「LANSCOPE サイバープロテクション」 では、このようなEDR運用に課題をお持ちの企業・組織の方に向けて、EDR製品をセキュリティのプロが代理で運用するMDRサービス「Aurora Managed Endpoint Defense」を提供しています。

専門家が、24時間365日代理監視を行うため、担当者のリソースを割くことなく、迅速に侵入したマルウェアを検知し、エンドポイントを保護することが可能です。

「Auroraシリーズ」は、3製品セットでの提供はもちろん、アンチウイルスのみ、アンチウイルス+EDRのみ提供するなど、柔軟な活用が可能です。

万が一SDPを突破されてしまった場合に備えて、エンドポイントセキュリティを強化したいお考えの企業・組織の方は、ぜひ「Auroraシリーズ」の導入をご検討ください。

3分で分かる!

Aurora Managed Endpoint Defense

世界トップレベルの専門家が24時間365日監視するMDRサービスについて、製品概要や一般的な製品との比較などをわかりやすく解説します。

まとめ

本記事では「SDP」をテーマに、その必要性や仕組み、導入メリットなどを解説しました。

本記事のまとめ

- SDPとは、ユーザーやデバイスの状態に応じてネットワークの境界をソフトウェアで動的に構成し、認証された対象にのみ必要なシステムを公開するセキュリティ技術

- SDPは「ゼロトラスト」を実現するための技術の一つとして注目されている

- SDPの効果を最大化するためには、「既存システムとの互換性の確認」と「運用ルールの設定」が重要

- VPNとSDPの大きな違いとしては、「認証の考え方」「アクセス単位」「認証要素」が挙げられる

SDPでは、ID・パスワードに加えて、デバイス情報や位置情報などの複数の要素をもとにアクセスを検証し、問題がなければ必要なリソースとの間でのみ安全な通信が確立されます。

これにより、不正アクセスやなりすましを防止に加え、万が一侵入された場合でも被害を最小限に抑えることが可能です。

また、仮にSDPをすり抜けて脅威が侵入した場合でも、EDRを併用することで、異常を早期に検知し、被害の拡大を防ぐことができます。

LANSCOPE サイバープロテクションでは、エンドポイントセキュリティを支援する「Auroraシリーズ」を提供しています。

企業・組織におけるセキュリティを強化したいという企業・組織の方は、SDPと合わせて、ぜひ「Auroraシリーズ」の導入をご検討ください。

3分で分かる!

Aurora Managed Endpoint Defense

世界トップレベルの専門家が24時間365日監視するMDRサービスについて、製品概要や一般的な製品との比較などをわかりやすく解説します。

おすすめ記事