Written by WizLANSCOPE編集部

目 次

VPNとは、仮想プライベートネットワーク(Virtual Private Network)の略称であり、インターネット上で安全な通信を実現するための技術です。しかし近年、VPNを標的にしたサイバー攻撃が増加しており、その脆弱性が問題視されています。

VPNが抱える代表的な脆弱性としては、以下が挙げられます。

| 設定ミスによって生じる脆弱性 | 具体例 ・外部からVPN機器の管理画面にアクセスできるような設定になっている ・デフォルトのパスワードをそのまま設定している |

|---|---|

| 認証周りの脆弱性 | 具体例 ・簡単なパスワードを使用している ・多要素認証を導入していない |

| ソフトウェアの脆弱性 | 具体例 ・メーカー・開発者が提供するセキュリティパッチを適用していない |

| 暗号化プロトコルの脆弱性 | 具体例 ・PPTPなど暗号方式の強度が低いプロトコルを使用している |

こういった脆弱性を解消するためにも、「定期的なアップデートや最新のパッチ適用」「VPNサーバーの認証・パスワードを強化」といった対策を徹底するようにしましょう。

この記事では、VPNのセキュリティリスクについて解説し、安全なVPN利用を実現するための対策について詳しく紹介します。

▼本記事でわかること

- VPNの基本的な仕組みと利用シーンについて

- 近年のVPNを狙ったサイバー攻撃の動向

- 実際のサイバー被害事例から学ぶVPNのリスク

- 組織が採るべきVPN保護のための効果的な対策

VPNのセキュリティリスクや被害事例、具体的な対策について知りたい方は、「VPN経由のサイバーセキュリティ事故には、どんなリスクがある?」からお読みください。

VPNとは?

VPN(Virtual Private Network)は、インターネット上で安全かつプライベートな通信を行うための仕組みです。通常、インターネットでの通信は公開されたネットワークを経由しますが、VPNを使用することで、通信データを暗号化し外部による窃取やデータ改ざんから保護することができます。

VPNの主な利用シーン

VPNはさまざまなシーンで利用されています。主に以下などが挙げられます。

・リモートワーク

VPNを利用することで、自宅や外出先など、場所を問わず企業のネットワークへ接続することができます。VPNを介することで、社内の機密情報を安全に扱うことができます。

・遠隔地の拠点との通信時

企業や組織が複数の拠点を持っている場合、拠点間での通信にはセキュリティが求められます。VPNを使用することで、インターネットを介して遠隔地の拠点との通信を暗号化し、安全に行うことができます。

例えば、本社と支社間でデータをやり取りする場合、VPNを利用することで、第三者によるデータの盗聴や改ざんを防ぐことができます。

・無料Wi-Fi利用時

公共の場所やカフェなどで提供されている無料Wi-Fiは便利ですが、セキュリティ面で脆弱性があります。VPNを利用することで通信内容を暗号化し、盗み見や改ざん・不正アクセスなどのリスクを防ぐことが可能です。

VPNがセキュリティを確保する仕組み

なぜVPNを活用することで、データの通信を安全に行えるのか、仕組みをご説明します。

VPNは、セキュリティを確保しプライベートな通信を実現するため

①トンネリング

②カプセル化

③暗号化

という、主に3つのプロセスによって構成されます。

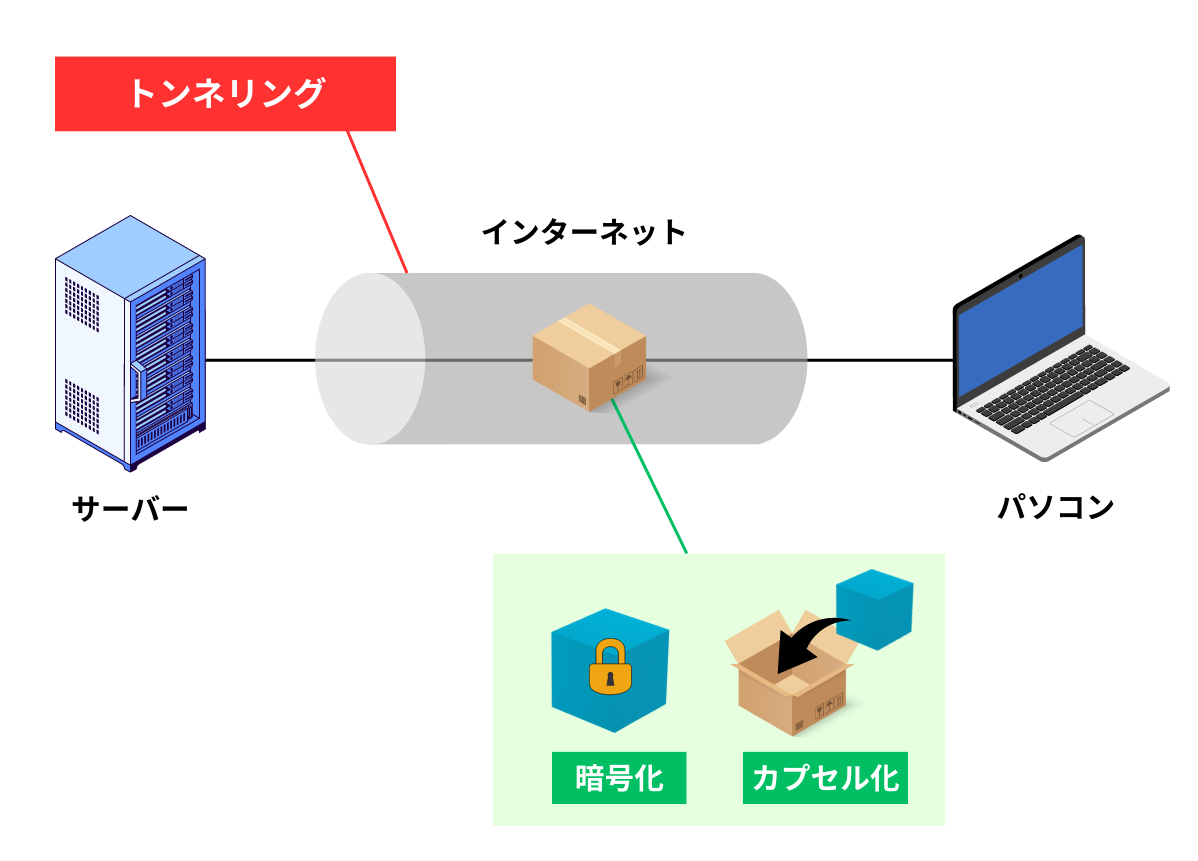

▼VPNの仕組み

「①トンネリング」とは、データ送信時に公共のインターネットを経由せず、専用の暗号化された「トンネル」を通してデータを転送する仕組みです。トンネルはユーザーのデバイスから VPN サーバーまでを接続しており、トンネル内を通ることで、外部からはデータを閲覧することができません。データ窃取や改ざんから守る役割を果たします。

「②カプセル化」とは、通信データをトンネルに包み込む仕様を指します。通常のインターネット通信では、データは「パケット」という形で送信されますが、VPNではパケットを更にカプセル化してVPNトンネルへ送信。

このカプセル化によって、通信データが暗号化され、外部からの盗聴や改ざんを防ぐことができます。

「③暗号化」とはその名の通り、通信データを暗号化することです。データの内容を特定の秘密鍵に基づき変換することで、特定のキーを持つ人のみがデータを復号化し、元の形式に戻すことが可能に。このプロセスによって、万一データが通信中に傍受されても、理解され悪用されるリスクを防ぐことができます。

このように、VPNは「トンネリング」「カプセル化」「暗号化」の3つの仕組みを使用することで、通信データを外部脅威から守り、不正アクセスや情報漏洩といったリスクを防止しています。

VPNの種類

VPNは、大きく分けると以下の4種類があります。

●インターネットVPN

●IP‐VPN

●エントリーVPN

●広域イーサネット

インターネットVPN

インターネットVPNは、インターネット上に仮想のネットワーク環境を構築して接続する方式です。

既存のインターネット回線をVPN対応のルーターに接続するだけで導入できるので、4つの中でも特に導入ハードル・コストが低いです。

ただし、オープンな回線を使用するので、暗号化や認証の設定が不適切な場合、通信が盗聴や改ざんされるリスクがあります。

また、インターネット回線が混雑している場合、通信品質が下がる可能性があります。

IP‐VPN

IP‐VPNは、通信事業者が提供する閉域網を使用して接続する方式です。

閉域網であることから、外部からの攻撃を受けづらく、一定のセキュリティメリットがあるという特徴があります。

さらに、帯域保証型回線(最低限の通信速度が約束されたネットワーク回線)が採用されていることから、通信品質が安定しています。

注意点として、通信事業者との契約が必要になるので、導入までやや時間がかかる可能性があります。

エントリーVPN

エントリーVPNは、ブロードバンド回線を利用して閉域網を構築し、接続する方式です。

インターネット接続に使われる「ブロードバンド回線」を利用できるので、導入コストを抑えつつ、適切な設定を行うことでセキュリティ強度も維持できるのが最大の特徴です。

ただし、通信品質が安定しにくいというデメリットもあります

広域イーサネット

広域イーサネットは、通信事業者の閉域網を利用し、仮想のネットワーク環境を構築して接続する方式です。

さまざまなプロトコルに対応できるので、カスタマイズ性が高いのが特徴です。

一般的に高い通信品質・セキュリティを期待できますが、適切なネットワーク設定を行うためには、専門知識が必要です。

それぞれの特徴をまとめると以下のようになります。

| インターネットVPN | IP‐VPN | エントリーVPN | 広域イーサネット | |

|---|---|---|---|---|

| 回線 | インターネット | 閉域網 | 閉域網 | 閉域網 |

| セキュリティ強度 | △ | ◎ | 〇 | ◎ |

| コスト | ◎ | △ | 〇 | △ |

| 通信品質 | △ | ◎ | △ | ◎ |

| カスタマイズ性 | 〇 | △ | △ | ◎ |

| 導入のしやすさ | ◎ | △ | 〇 | △ |

安全性を重視したいのか、コストを最小限にしたいのかなど自社のニーズにあわせて最適なものを選びましょう。

なぜVPNによるセキュリティ構築が重要なのか?

VPNによるセキュリティ構築が重要な理由は、企業や組織のインターネットを介したデータ通信において、情報漏洩や不正アクセスのリスクを低減するためです。

VPNに接続しない状態でインターネットにアクセスしてしまうと、通信内容が暗号化されずに送受信されるため

- 第三者によりデータを盗み見られたり・改ざんされたりする

- 利用履歴やIPアドレスなどのログを収集され、悪用される

などのリスクが発生します。

特に機密情報や重要なビジネスデータの送受信において、VPNはデータセキュリティの保護手段として非常に重要です。個人はもちろん組織のプライバシーとデータを守るため、VPNを適切に活用することが求められます。

VPNが抱える脆弱性

VPNが抱える代表的な脆弱性としては、以下が挙げられます。

●設定ミスによって生じる脆弱性

●認証周りの脆弱性

●ソフトウェアの脆弱性

●暗号化プロトコルの脆弱性

設定ミスによって生じる脆弱性

例えば、外部からVPN機器の管理画面にアクセスできるような設定になっている場合、不正アクセスされる危険性があります。

また、デフォルトのパスワードはネット上で公開されているケースもあります。

そのまま放置してしまうと、こちらも不正アクセスの原因になりかねないため、デフォルトのパスワードは迅速に変更することが推奨されています。

認証周りの脆弱性

「パスワードを忘れないように、簡単なパスワードを設定している」「多要素認証を設定していない」など認証周りに脆弱性がある場合、パスワードのパターンを総当たりで試行するブルートフォース攻撃などによって、認証を突破される可能性が高くなります。

ソフトウェア・ハードウェアの脆弱性

VPN機器のソフトウェアやルーターなどに存在する脆弱性を解消するには、メーカー・開発者が提供するセキュリティパッチのを適用が有効です。

しかし、その対策が遅れたり見落とされたりして脆弱性が放置されると、そこから侵入されてしまう危険性があります。

暗号化プロトコルの脆弱性

特定のVPNプロトコルには脆弱性が存在します。

たとえば、PPTPは接続が速い反面、暗号方式の強度が低いことが指摘されています。

こうしたプロトコルを使用してしまうと、情報漏洩のリスクが高まります。

VPN経由のサイバーセキュリティ事故には、どんなリスクがある?

VPNを利用することで、通信データの漏洩や搾取から大切な情報を守ることができます。しかしその一方、近年ではVPNを狙ったサイバー犯罪が増加しているのも事実です。

「VPN経由で発生するサイバー犯罪」の例を3点ご紹介します。

1.VPN機器の脆弱性を狙った不正アクセスや情報漏洩

1つ目の例は「VPN機器の脆弱性を狙った不正アクセス」です。脆弱性とは、セキュリティ上の欠陥・弱点を指す言葉です。先述したようなVPNの脆弱性を悪用されることで、攻撃者にVPNを通じてネットワークやシステムへ不正侵入されたり、認証情報・機密情報が漏洩したりする危険性があります。

特に、在宅勤務やリモートワークでVPN利用が増えている昨今、VPNの脆弱性を狙ったサイバー攻撃も活発化しています。

VPNの脆弱性を防ぐためには「最新版へのアップデートを速やかに実施」「脆弱性情報を定期的に確認」「多要素認証の導入」などの手段が有効です。

マルウェア感染拡大を助長する可能性

VPNを利用する端末が別の経路でマルウェアに感染している場合、VPN接続によって、社内ネットワークに感染が拡大する可能性があります。

例えば、不審なメールの添付ファイルを開くことで感染する「Emotet」などは、VPN接続時にPCからネットワークへとマルウェアが広がり、感染拡大に加担してしまうリスクがあります。

マルウェア感染の拡大を防ぐためには、VPN接続先のデバイスのセキュリティ管理を適切化する必要があります。仮にPCやスマートフォンの感染が疑われる場合は、速やかに端末をネットワークから隔離し、感染を広げない動きが大切です。

その他、公衆Wi-Fi等の利用で情報漏洩を伴うことも

公衆Wi-Fiなどの公共ネットワークにてVPN接続を行う場合、不正なアクセスポイントやスニファリング(盗聴)攻撃などによって、送信データが傍受される可能性があります。

公衆Wi-Fiは多くの人が利用するオープンなネットワークであり、セキュリティの保護は限定的で脆弱です。攻撃者にとって公衆Wi-Fi利用者は、通信データの盗み見や不正アクセスにおいて、格好の標的といっても過言ではありません。

組織の対策としては「そもそも公衆Wi-Fiを利用しない」ことを、社内ルールで徹底することが有効です。信頼性の低いネットワークは、基本的に組織端末での接続を控えるようにしましょう。

VPNを狙うサイバー被害の発生状況

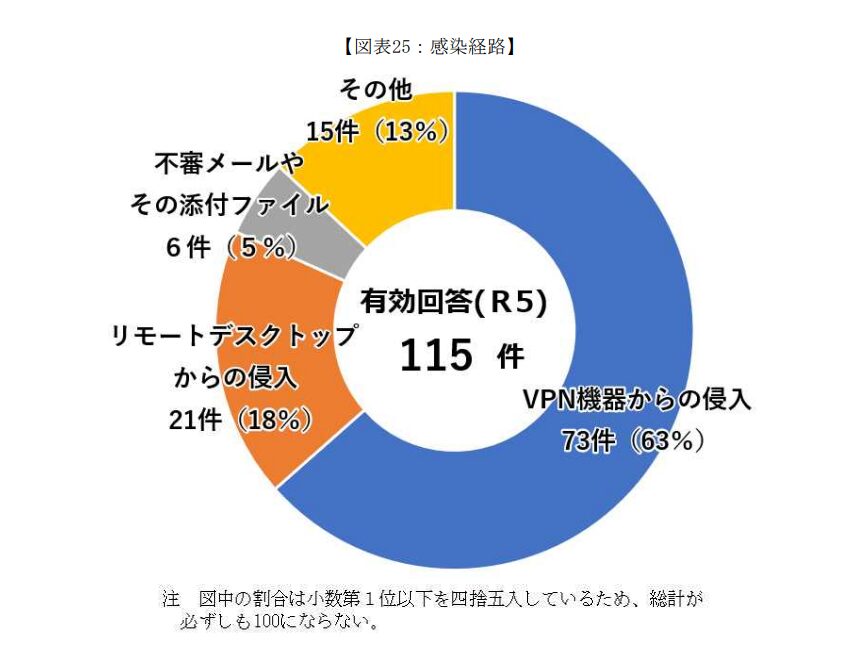

先述の通り、在宅勤務やテレワークの普及により、VPNを狙ったサイバー攻撃の数が増加しています。

警察庁の報告によると、令和5年における「ランサムウェア被害の感染経路」として最も多かったのが「VPN機器からの侵入」の73件であり、全体の63%を占める結果に。このことからも、VPNを狙ったサイバー被害が猛威を振るっていることがわかります。

出典:令和5年におけるサイバー空間をめぐる脅威の情勢等について(令和6年3月14日)

VPN機器の脆弱性やセキュリティ対策を疎かにすることで、ランサムウェアをはじめとする、様々な脅威の踏み台とされてしまいます。VPNのセキュリティを向上させるために、適切な対策を講じる必要があるでしょう。

具体的なセキュリティ対策については、以下の章で説明します。

VPN機器を狙ったセキュリティ事故の事例

過去に国内でも、VPN機器を狙ったサイバー犯罪で、多大な損害を招いてしまった企業の事例が存在します。代表的なセキュリティ犯罪の事例を、3つご紹介します。

1.県立の精神科医療センターのシステムがランサムウェアに感染し、患者情報が流出

2024年5月、県立の精神科医療センターのシステムがランサムウェアに感染し、システムの共有フォルダに保存されていたデータが流出する事件がありました。

最大4万人分の患者情報(氏名、住所、生年月日、病名など)のほか、議事録なども流出。

さらに、これらの情報がダークウェブに掲載されていたことも明らかになっています。

※ダークウェブ…通常の方法ではアクセスできないWebサイトの総称で、窃取した個人情報やマルウェア作成ツールなど、違法なものが取引されている

今回ランサムウェアに感染した原因は、VPN機器の更新を怠ったことです。

2023年に、自治体病院の全国組織からVPNの脆弱性に関する通知がきており、医療センターのVPN機器がこれに該当。

しかし、脆弱性を修正することなく長期間放置してしまい、結果としてランサムウェアに感染してしまいました。

2. 大阪の総合病院がランサムウェア感染し、新規外来患者の受入を一時停止

2022年10月、大阪府立の総合病院で、ランサムウェア感染の被害が発生しました。

電子カルテの不具合が発生し、保守事業者が調査にあたったところ「すべてのファイルは暗号化された」「復元したければビットコインで身代金を支払え」などの脅迫文が見つかり、ランサムウェア攻撃の被害であることが発覚。

同院ではすぐに当面の診療体制の方針を決定し、あわせて大阪府や警察本部、内閣サイバーセキュリティセンターなど、各関係者へと連絡を行いました。

ランサムウェアの感染は、病院へ給食を配給する「給食事業者」の運営システムに設置された、VPN機器の脆弱性を悪用して行われました。

給食事業者の端末から盗んだサーバー認証情報により、病院の給食サーバーへと侵入。攻撃者はウイルス対策ソフトのアンインストールを実施し、基幹システムサーバーの大部分をランサムウェアにより暗号化しました。

3.大手ゲーム会社でVPN経由の不正アクセス、16,000人のデータ漏えい

2020年、ある大手ゲーム会社では「VPN経由の不正アクセス」により、約16,000人の個人情報が漏洩しました。

不正アクセスを招いた原因としては、海外の支店に設置された、旧型のVPN機器を臨時で使用したことにあります。新型コロナウイルスの感染拡大を受けてテレワークを推進した際、ネットワークの負荷が高まったため、緊急で旧型のVPN装置を設置したところ、該当機器が狙われました。

攻撃者は北米のVPN装置を経由して同社の社内ネットワークへ不正侵入し、米国や日本のサーバーから顧客や株主情報などを搾取したとのことです。この件はVPNに起因したセキュリティ対策の重要性が明らかになった事例として、世間からも大きく注目されました。

組織のVPN利用に有効なセキュリティ対策

ここまで述べたように、VPNは適切な設定や管理を怠ることで、サイバー攻撃に悪用されるリスクを備えています。

組織のVPN利用に有効なセキュリティ対策としては、以下の3点があります。

1. 常にアップデートや最新のパッチ適用を行う

2. VPNサーバーの認証・パスワードを強化する

3. 組織端末での公共Wi-Fi利用を禁止する

1.常にアップデートや最新のパッチ適用を行う

1つ目の対策として、VPNのアップデートや最新のパッチ適用を、定期的に行うことが挙げられます。

パッチ適用やアップデートを行うことで、VPNに存在するセキュリティ上の脆弱性を修正し、VPNの通信が傍受される・不正アクセスを招くといった、攻撃のリスクを低減することが可能だからです。

VPNの開発元が提供する情報を基に、VPNは常に最新の状態を保つことを心がけましょう。

2.VPNサーバーの認証・パスワードを強化する

2つ目の対策は、VPNサーバーへの接続時に必要な、認証とパスワードの強化を行うことです。認証やパスワードを強化することで、不正アクセスや情報漏洩などのセキュリティリスクを低減できるためです。

例えば、VPN接続を行う際に必要な「VPNサーバーへの認証」手続きは、IDやパスワードだけでなく、電子証明書やワンタイムパスワードなどの「多要素認証」を導入することで、セキュリティを強化できます。

またパスワードの強化を図るためには「パスワードを長くする」「英字や数字・記号を織り交ぜ、複雑にする」「定期的にパスワードを変更する」といった方法が効果的です。

VPNサーバーへの認証、パスワードを強化することで、VPN機器やソフトウェアの脆弱性を突かれたり、VPN接続時に認証情報を盗まれたりするリスクを低減することができます。またVPN接続時、感染したマルウェアが社内ネットワークに拡散するリスクも抑制することができます。

3.組織端末で公共Wi-Fi利用を禁止する

3つ目の対策は、組織端末で公共Wi-Fiなど、信頼できないネットワークへ接続することを禁止することです。

理由としては、公共Wi-FiではVPN対策をしていても「完全に安全」とは言えず、常に通信内容を盗み見られたり、改ざんされたりするリスクがあると考えられるためです。また、公共Wi-Fiには偽装された不正なネットワークが存在する場合があり、接続するとマルウェアに感染したり、個人情報を盗まれたりする恐れもあります。

公共Wi-Fiネットワークは、一般的にセキュリティの脆弱な環境であるため、組織のVPN利用において「従業員の公共Wi-Fi利用を禁止する」ポリシーを策定する等の必要があります。基本的には自宅・会社のネットワークを利用するか、外出先ではモバイルルーター・デザリング機能などを使うと良いでしょう。

組織のVPN保護ならセキュリティソリューション 「NDR」がおすすめ

組織においてVPNのセキュリティリスクを低減するなら、ネットワークのセキュリティソリューション 「NDR」がおすすめです。

組織のVPNセキュリティに最適。NDRとは?

NDR(Network Detection and Response)とは、社内ネットワークの通信状態(トラフィック)を監視し、不正なアクティビティやインシデントを早期に検知して、対応するためのセキュリティソリューションです。

万一、VPN経由で不正アクセスや脅威の攻撃を受けた場合も、ネットワーク全体を常に監視しているため、あらゆる脅威にリアルタイムで対応することができます。従来のネットワークセキュリティである「ファイアウォール」や「IDS/IPS」では検知できない脅威も、NDRであればすり抜けた脅威を検知し、駆除や隔離といった対策を打つことが可能です。

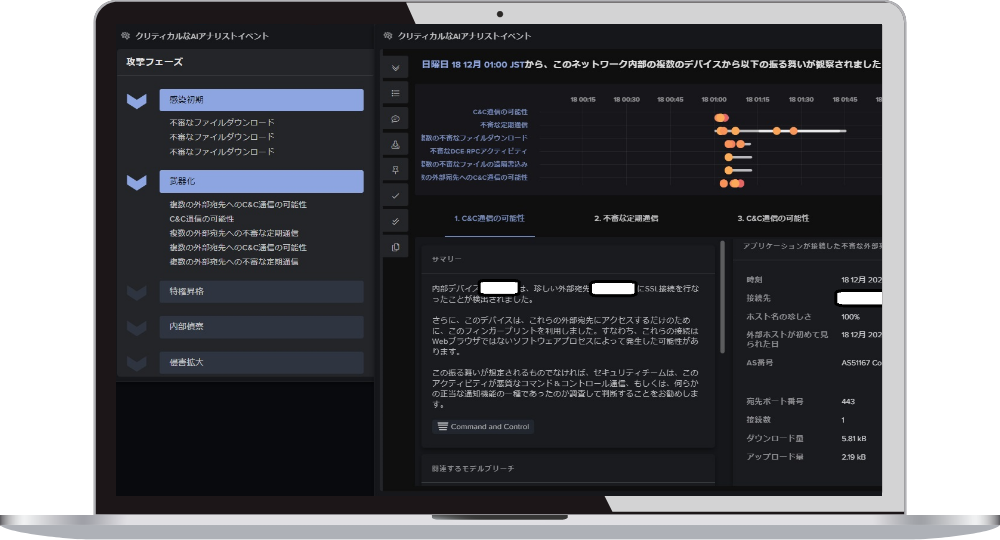

NDR「Darktrace(ダークトレース)」なら、VPN経由のマルウェアを検知可能

NDRソリューションの1つ「Darktrace(ダークトレース)」は、VPN機器のセキュリティ対策として非常に優秀な、最新鋭のセキュリティソリューションです。Darktraceは、ネットワーク内の異常なアクティビティをリアルタイムで検知するため、仮にVPN経由の不正アクセスがあっても、速やかにそれを察知。

不審な通信の「自動遮断機能」を搭載しているため、怪しい挙動を検知した際は、即時に通信を遮断して被害を最小限に抑えます。

また、AI(人工知能)を搭載しているため、手間をかけることなく、常に最新のサイバー攻撃や未知のマルウェアの情報を自動で学習します。

LANSCOPE プロフェッショナルサービスであれば、難関国家資格保有のプロフェッショナルが、Darktraceの運用・監視を引き受けるため「運用に自信がない」「知識のある担当者がいない」といった企業様も安心です。

まとめ

VPNはセキュリティを確保するために重要なツールですが、近年はVPNを狙ったサイバー攻撃が増加しています。セキュリティリスクを踏まえ、VPNの利用には適切な対策が必要です。

▼この記事のまとめ

VPNは、インターネット上で安全な通信を行うための仕組みで、通信データを暗号化し外部からの窃取やデータ改ざんから保護する。主な利用シーンはリモートワーク、遠隔地の拠点との通信、無料Wi-Fi利用時など

- VPNは「トンネリング」「カプセル化」「暗号化」の3つのプロセスによって、通信データを攻撃者から保護する

- VPN経由のサイバーセキュリティ事故には、VPN機器の脆弱性を狙った不正アクセスや情報漏洩、マルウェア感染拡大、公衆Wi-Fi利用での情報漏洩などがある

- 組織のVPNに有効なセキュリティ対策として、VPNのアップデートや最新のパッチ適用・VPNサーバーの認証・パスワードの強化、組織端末での公共Wi-Fi利用禁止などがある

- 組織のVPNのセキュリティリスクを低減する上で、NDRが有効。NDRはネットワークの監視を行い、不正なアクティビティや脅威を早期に検知して対応。VPN経由で侵入した脅威も確実に対策できる

VPNを狙った攻撃は日々増加しています。企業・組織はVPNのセキュリティ体制を今一度見直し、適切なツール導入やポリシー策定などを行いましょう。「VPNのセキュリティ対策」に関してまとめた、以下のお役立ちコンテンツもぜひご活用ください。

おすすめ記事