Written by Aimee

目 次

ハニーポット(Honey Pot)とは、攻撃者を意図的に引き寄せるために設置されたシステムやネットワークのことを指します。

「おとり」の役割を果たすシステムを用いて、攻撃者の行動や手法を観察し、セキュリティ対策を強化することが主な目的です。

ハニーポットは、大きく以下の3種類があります。

- 低対話型ハニーポット…OSやアプリケーションを模倣したハニーポット

- 高対話型ハニーポット…脆弱性がある本物のOSやアプリケーションを利用したハニーポット

- 仮想型ハニーポット…仮想マシン上で動作するハニーポット

ハニーポットは、攻撃者の手法を把握し、ネットワークの脆弱性を見つけるのに非常に有効ですが、管理を誤るとセキュリティリスクの要因となる可能性があるため、導入時には慎重な設計と運用が必要です。

この記事では、ハニーポットの基本的な仕組みからその具体的な用途、メリットやデメリットについて詳しくご紹介します。

- ハニーポットとは、サイバー攻撃者をおびき寄せるために設置される「おとり」のようなシステム

- 「低対話型ハニーポット」「高対話型ハニーポット」「仮想型ハニーポット」の3種類がある

- 導入のメリットとして「ネットワーク脅威の可視化」「重要なサーバーへの攻撃の減少」「社内の不正リスク管理」などが期待できる

- デメリットとして「分析・運用が難しい」「設置のハードルが高い」「不正アクセスを助長するリスクもある」などがあり、導入時はリスク管理の徹底が重要

ハニーポットとは?主な機能

ハニーポットとは、セキュリティ対策の一環として設置される、サイバー攻撃者をおびき寄せるための「おとり」のようなシステムやネットワークのことです。サイバー攻撃者に、おとりに対して実際に攻撃させることで、攻撃手法や意図の観察・分析をすることがハニーポットの目的です。

はちみつ入りの壺を置くと虫や動物が集まってくるように、あえて脆弱性(セキュリティ上の欠陥)を持たせたサーバーなどを設置することで、攻撃者を引き寄せます。

攻撃者がハニーポットに攻撃を開始すると、通常のシステムには影響を与えずに攻撃方法やパターンを監視できるため、この情報をネットワークやシステムのセキュリティ強化に活かすことが可能です。

また、攻撃者側がハニーポットの存在を知っている場合、攻撃をあえて仕掛けない可能性もあるため、間接的にサイバー攻撃を抑止する効果も期待できます。

ただしハニーポットの注意事項として、製品の特性上「不正アクセスを誘発」するリスクも想定されるため、導入・運用は正しい対応のもと、慎重に行うことが求められます。

ハニーポットとデセプションとの違い

ハニーポットと類似したセキュリティ製品に「デセプション」があります。

デセプションとは、ネットワーク全体に偽の資産やデータ、システムを仕掛けることで攻撃者を欺き、攻撃者の侵入妨害と早期検知を目的とした技術です。

例えば、「ネットワークに不正アクセスし、ID・パスワードを盗んで機密情報を窃取する」という目的の攻撃者を想定した場合、デセプションでは、あえて社員端末に偽のIDやパスワードを大量に配置することで攻撃者を惑わせ、罠に引っかかった攻撃者を即時で検知します。

デセプションとハニーポットでは「攻撃者に罠を仕掛け誘い込む」点で共通していますが、目的・設置環境・誘導方法に下記のような違いがあります。

▼ハニーポットとデセプションの違い

| 項目 | ハニーポット | デセプション技術 |

|---|---|---|

| 目的 | 攻撃者をおびき寄せて行動を観察し、攻撃手法の分析に役立てる | 攻撃者の侵入を早期に検出し、欺瞞を使って攻撃者を混乱させる |

| 適用範囲 | 単一のシステムやサーバーなど特定の資産に限定 | ネットワーク全体で複数の偽の資産を配置し、広範囲の保護を提供 |

| 検出能力 | 攻撃者がハニーポットにアクセスすることで検出 | 偽のネットワーク要素や資産に攻撃者が触れると、即時にアラートが発せられる |

| 誘導方法 | 攻撃者が攻撃・侵入するまでひたすら待つ | 内部ネットワークに巧妙な罠を設置し、攻撃者を引き込む |

ハニーポットは主に研究や攻撃者の行動把握に重点を置くのに対し、デセプションは攻撃の早期検出や、混乱させることで攻撃を遅延させることに焦点を当てるという特徴があります。

ハニーポットとサンドボックスの違い

サンドボックスとは、マルウェアなど脅威の検証を、隔離環境で安全に行うことを目的としたセキュリティソリューションです。アンチウイルス等に実装されており、隔離された環境でプログラムの検証をおこなうため、万が一不審なプログラムが動作しても、PCやシステムに影響を与えない脅威チェックが可能です。

ハニーポットとサンドボックスは、どちらも実際のシステムから切り離した環境を使用するセキュリティという点で共通ですが、目的と使い方が異なります。

| 項目 | ハニーポット | サンドボックス |

|---|---|---|

| 目的 | 攻撃者をおびき寄せて行動を観察し、攻撃手法を分析する | 不審なファイルやプログラムを安全な環境で実行し、挙動を観察する |

| 利用方法 | 攻撃者にわざとアクセスさせるおとりシステム | 外部から持ち込まれた未知のファイルやプログラムを隔離して検査 |

| 主な用途 | 攻撃手法を把握・分析するため | 悪意あるファイルやマルウェアの挙動を特定し、感染を防ぐため |

ハニーポットの目的が、攻撃者を引き寄せ攻撃手法を観察することであるのに対し、サンドボックスはシステムを守ることが主な役割です。脅威を隔離し挙動を観測することで、攻撃の影響が実際のシステムに及ばないよう考慮されます。

ハニーポットの種類

ハニーポットには、運用の目的や設置方法に応じていくつかの種類が存在します。それぞれの種類には異なる機能や特徴があるため、セキュリティのニーズに応じて選びましょう。

以下にて、代表的なハニーポットの種類をご紹介します。

低対話型ハニーポット

低対話型ハニーポットは、OSやアプリケーションを模倣したものを利用して監視を行います。

設定や運用が簡単で、サーバーやネットワークにかかる負荷も少ないのが特徴です。また、システム全体を破壊されるリスクが低いことも大きなメリットです。

ただし、攻撃者がシステム内で行える操作や対話は限られているため、得られる情報は限定的です。攻撃者の初期の動きを観察したり、大量の攻撃パターンを分析したりする目的で、使われることが一般的です。

高対話型ハニーポット

高対話型ハニーポットは、脆弱性がある本物のOSやアプリケーションを利用して監視を行います。

攻撃者がシステム内でより複雑な行動を取ることが可能なため、攻撃手法や侵入後の行動を深く分析し、精度の高いセキュリティ対策へ活かせる点が強みです。

仮想型ハニーポット

仮想型ハニーポットは、物理的なサーバーではなく、仮想マシン(VM)上で動作するハニーポットです。

仮想型ハニーポットの特徴としては

- 攻撃された時の状況を詳細に記録できる

- 攻撃される前の状態に戻すことができる

などが挙げられます。

仮想型ハニーポットは、侵入者の行動を記録・分析することに長けていますが、構築には専門的な知識が必要です。

ハニーポットのメリット

ハニーポットを設置するメリットとしては以下の3つが挙げられます。

- ネットワーク脅威の可視化

- 重要なサーバーへの攻撃の減少

- 社内の不正リスク管理

ネットワーク脅威の可視化

ハニーポットの最大のメリットは、ネットワーク上の脅威を可視化できることです。

すでに説明したように、ハニーポットを設置することで攻撃者を誘導し、どのような手法で攻撃が行われるかの過程を観察・分析できます。ネットワーク全体のどの範囲やポイントが攻撃されやすいのか、攻撃傾向などを把握することが可能です。

例えば、ハニーポットに侵入した攻撃者のIPアドレスや攻撃ツールの情報を収集し、それをもとに防御システムの強化を図ることなどができます。

重要なサーバーへの攻撃の減少

ハニーポットを設置すると、攻撃者を「おとり」に誘導できるので、重要なサーバーやデータベースに攻撃されるリスクを低減できます。

攻撃者の行動を監視・分析できるだけでなく、結果的に重要な情報資産の保護にも貢献します。

社内の不正リスク管理

ハニーポットは、「社内」の不正行為に関する監視・抑止にも役立ちます。

例えば、社内ネットワーク内にハニーポットを設置することで、従業員が「機密情報が保存されたサーバーへ不正アクセス」したり、「サーバーから顧客データをコピー」したりといった違反行為を、早期に検知し取り締まることができます。

ハニーポットのデメリット

ハニーポットはサイバーセキュリティ対策として非常に有効ですが、以下のようなデメリットも存在します。

- 分析・運用が難しい

- ハニーポット設置のハードルが高い

- 不正アクセスを助長するリスクがある

分析・運用が難しい

ハニーポットを設置しただけでは、セキュリティを向上させることはできません。ハニーポットに記録されたログデータから有用なものを抽出し、分析することで攻撃手法や攻撃者の行動への理解を深めることができます。

ログデータの抽出や分析には専門性や知識が必要となります。特に複雑な攻撃やマルウェアに対しては、専門知識に加えて経験も必要になるでしょう。

ハニーポット設置のハードルが高い

技術とリソースが必要であるため、導入のハードルが高いとされています。

特に「高対話型」や「仮想型」のハニーポット設置には、複雑なシステム設定や監視のためのインフラが必要となり、運用コストもかかります。

不正アクセスを助長するリスクがある

ハニーポットは攻撃者を意図的に引き寄せるため、不正アクセスを助長するリスクは拭えません。

攻撃者がハニーポットに侵入した際、そのシステムを足がかりに他のシステムやネットワークに侵入する可能性もあるため、運用には正しい知識とセキュリティの専門性が必要です。

ハニーポット導入時のポイント

ハニーポットを導入する際には、いくつかの重要なポイントをおさえておくことが大切です。適切に計画・実施することで、セキュリティ対策としての効果を最大限に引き出し、リスクを最小限に抑えることができます。

以下にて、ハニーポット導入時に考慮すべき主要なポイントを説明します。

自社にあったハニーポットを選択する

ハニーポットにはさまざまな種類があるため、自社のセキュリティニーズや運用リソースに合ったタイプを選択することが重要です。

具体的には、初期段階の攻撃を広く観察したい場合は、簡易な「低対話型ハニーポット」が適していますが、詳細な攻撃パターンや侵入後の行動を深く分析したい場合には、「高対話型ハニーポット」や「仮想型ハニーポット」がより有効です。

リスク管理を徹底する

ハニーポットの性質上、リスク管理が非常に重要であり、厳重な監視体制や定期的なセキュリティチェックが必須と言えます。

特に高対話型ハニーポットでは、攻撃者がシステムの脆弱性を悪用してさらに広範な攻撃を行うリスクも想定されます。

被害拡大のきっかけとならないよう、あらかじめ「ペネトレーションテスト」など仮想攻撃を含めたリスク評価を行い、セキュリティの欠陥や脆弱性を把握しておくという準備が必要となります。

※ペネトレーションテスト…システムやネットワーク、アプリケーション、その他のITインフラに対して、攻撃者の視点からセキュリティ評価を行うもの

自社システムやネットワークの脆弱性対策なら

「LANSCOPE プロフェッショナルサービス」

ハニーポットは、実際の攻撃手法や侵入経路を分析できる有効なセキュリティ対策であり、攻撃者の行動パターンを把握することで、実践的な対策を講じることができます。

しかし、ハニーポットは 「攻撃を受ける環境を作り出す」ことが目的 であり、すべての脆弱性を洗い出すわけではありません。自社システムやネットワークのサイバー攻撃リスクをより網羅的に把握し、具体的な対策を講じるためには、 脆弱性診断やペネトレーションテストの実施も有効です。

「LANSCOPE プロフェッショナルサービス」では、定期的にインシデント情報や脆弱性情報などを収集・解析し、適宜診断ルールに反映することで、常に最新のセキュリティ基準による脆弱性診断サービスを提供します。

事業会社・開発企業・官公庁などのお客様より、リピート率”90%”を誇る高品質な診断が特徴です。国家資格をもつ経験豊富なスペシャリストが、お客様の利用環境に潜む脆弱性・セキュリティリスクを網羅的に洗い出し、効率的な脆弱性対策をサポートします。

また、診断後のレポートでは、各脅威の種類やリスクレベルだけでなく、「適切な対策内容」もあわせてお伝えするため、着実な脆弱性の修正とセキュリティレベル向上を目指していただけます。

▼脆弱性診断サービス 一覧

- Webアプリケーション診断

- ソースコード診断

- ネットワーク診断

- スマートフォンアプリケーション診断

- ゲームセキュリティ診断

- IoT 脆弱性診断

- サイバーリスク健康診断

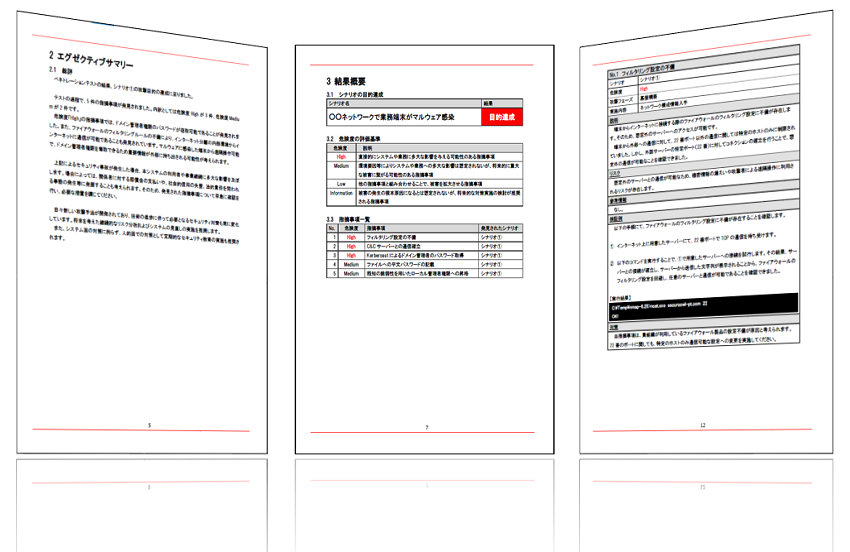

また、実際に想定されるサイバー攻撃のシナリオを作成し、組織内システムの脆弱性や潜在的なリスクを特定する、高精度な「ペネトレーションテスト」を提供しています。

APT(Advanced Persistent Threat)攻撃やランサムウェアをはじめとする高度なサイバー攻撃をシミュレーションし、攻撃シナリオに基づいて「攻撃目的が達成可能か」をテスト。その結果をもとに、貴社のシステムが実害に至るリスクを明確化し、最適なセキュリティ対策を提示いたします。

▼ペネトレーションテスト報告書イメージ

経験豊富な弊社のセキュリティエンジニアが、貴社の環境やご予算に応じて最適なテストシナリオを作成します。以下のように柔軟なアプローチを採用し、費用対効果の高いペネトレーションテストをご提供します。

- 広範囲をカバーする詳細なシナリオ

- 短期間で実施可能なポイントに特化したシナリオ

詳しい情報については、以下のページをご覧ください

まとめ

本記事では「ハニーポット」について、概要や対策をご紹介しました。

本記事のまとめ

- ハニーポットとは、サイバー攻撃者をおびき寄せるために設置される「おとり」のようなシステム

- 「低対話型ハニーポット」「高対話型ハニーポット」「仮想型ハニーポット」の3種類がある

- 導入のメリットとして「ネットワーク脅威の可視化」「重要なサーバーへの攻撃の減少」「社内の不正リスク管理」などが期待できる

- デメリットとして「分析・運用が難しい」「設置のハードルが高い」「不正アクセスを助長するリスクもある」などがあり、導入時はリスク管理の徹底が重要

ハニーポットの効果を最大限に引き出すためには、適切な設計と運用が不可欠です。導入目的を明確にし、監視体制を強化するとともに、収集したデータを適切に分析し、実際のセキュリティ対策に反映させることが重要です。

また、誤った運用による情報漏洩や攻撃者への悪用リスクを防ぐため、定期的な評価と改善を行いながら慎重に管理する必要があります。ハニーポットを含め、その他のセキュリティソリューションを適切に活用し、組織全体のサイバーセキュリティレベルの向上につなげましょう。

おすすめ記事