Written by 丸山 悠介

CylancePROTECTって実際どうなの?

その② 選定の流れとマルウェア検体での検証について

はじめに

昨今、ランサムウェアや不正アクセス、マルウェア感染による情報漏洩(漏えい)などの、サイバー攻撃による被害が連日発表されています。従来の対策が通用しなくなり、新しいセキュリティ対策が求められる一方、まだまだベストプラクティスが見つからないという企業様も多いのではないでしょうか。

選択肢が増えすぎた結果、ユーザー企業としては限られた予算・マンパワーで「何からはじめるべきか?」「何に投資すれば効率的なのか?」と悩みが尽きません。どの製品、サービスも素晴らしい売り文句でどれも魅力的に見えます。

多種多様な情報が溢れる中、一番重要な情報は「製品・サービスをどの様な視点で選定したのか?」「使ってみてどうだったのか?」という実際に使ったユーザーの生の声だと思い、昨今流行している「次世代型セキュリティ製品」の選定・導入後の効果について共有したいと思います。

導入した製品「CylancePROTECT(サイランスプロテクト)」

今回ご紹介する製品は次世代型AIアンチウイルスソフト「CylancePROTECT(サイランスプロテクト)」です。Cylance社は2012年に起業した若い会社ですが、僅か3年で1200万クライアントに導入された、成長著しい次世代型AIアンチウイルスソフトを開発しているメーカーです。

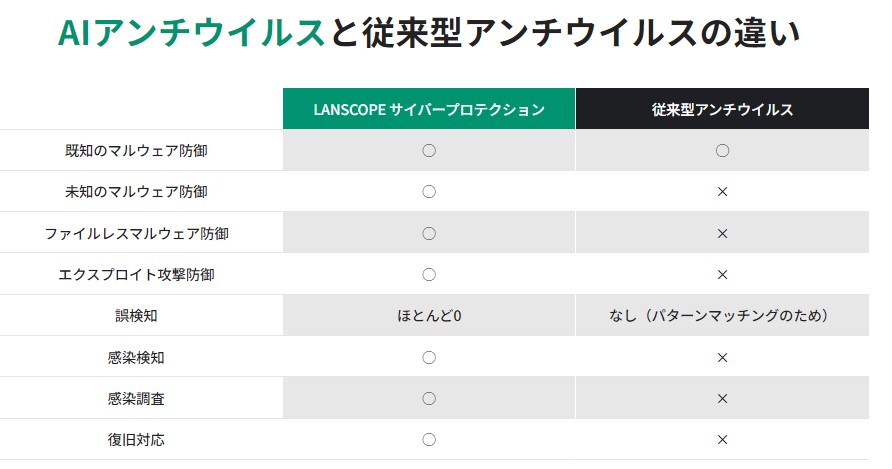

この製品の一番の特長は従来のシグネチャを用いてブラックリスト方式で対応するウイルス対策ソフトとは違い、AIによる予測防御を実装している点です。膨大なマルウェアと正常なファイルをディープラーニングで学習させ数理モデルを作成。その数理モデルを使って、既知のマルウェアは勿論、未知のマルウェアに対してもエンドポイント上で検知・防御が可能です。

2014年、従来型のアンチウイルスソフトによる脅威検知の限界から「ウイルス対策ソフトは死んだ」という言葉が話題になりました。実際、昨今のサイバー攻撃では簡単に “ウイルスの亜種” を作成することができ、攻撃者は低コストで未知のマルウェアを生み出し、簡単に攻撃を成功させる事が出来ます。

この点、CylancePROTECT では、従来型では難しいとされる「ウイルスの亜種」「未知のマルウェア」に対しても、高い検知率で侵入を防ぐことが可能。攻撃開始時点での検知・防御率が高い事、数理モデルの更新が半年に一度程度で運用できる点、インターネット接続環境がなくてもローカルに持つ数理モデルで高い検知率を持つ点が強みです。

2016年から日本国内でも販売が開始され、2023年現在では国内でも多くの有名企業や政府機関が導入しています。弊社「エムオーテックス株式会社」も、Cylance社のOEMパートナー兼ユーザーという立ち位置でプロダクトを扱っており、2023年時点で2,800社以上の導入・サポートを支援させていただきました。

また、弊社の提供するIT資産管理ツール「LANSCOPE エンドポイントマネージャー オンプレミス版」「LANSCOPE エンドポイントマネージャー クラウド版」の操作ログ機能と連携し、CylancePROTECTによるマルウェアブロックから、簡単な操作で不正侵入の原因特定まで行うことが可能です。

OEMパートナーとしての側面もありますが、導入ユーザーとしてもCylancePROTECTを実際に自社環境に導入して運用しています。実はエムオーテックスはCylancePROTECTの日本国内ファーストユーザーで、2016年6月のCylance Japan設立から半年以上前、2015年12月に自社導入しました。既に2年半近く運用しています。

昨今では「AIを活用した製品」というプロモーションを良く見かけるようになりましたが、2015年当時はまだまだ日本国内では珍しいものでした。本連載で「なぜ当時目新しかったAIソリューションを採用することにしたのか?」「導入してから展開・運用の工数。導入後の効果はどうだったのか?」について紹介していきます。

まずはエムオーテックスのセキュリティ体制について

エムオーテックスは、情報セキュリティ市場で長年ビジネスを行ってきた企業ですが、セキュリティの中でも主戦場は「内部不正対策」に特化していました。

自社のセキュリティに関しても「HDD暗号化」「操作ログ取得」「ファイル持ち出し制御」といった、どちらかと言うと内部不正対策に重心を置いたセキュリティ対策を実施していました。正直、サイバーセキュリティに対する意識はそこまで高くなく、多くの企業様と同様に2015年話題になったサイバーセキュリティ事件をきっかけに動き出すことになります。

日本シーサート協議会(NCA)のワーキングへのオブザーバー参加を始め、一部メンバーで各種セキュリティセミナーに参加して情報収集、次世代FWの導入等の最低限のシステム投資を実施、2017年度に正式にCSIRTを立ち上げNCAにも正式加盟しました。

セキュリティビジネスを行っていることから、セキュリティシステム投資の決済が下りやすいのは良かったのですが、課題になったのは“リソースとスキル”でした。システムは導入するだけでは効果を発揮せず、機能理解に始まりテスト実施からポリシーチューニングや社内調整、日々の運用をこなして始めて効果を発揮します。マンパワー的にも厳しく、システム導入で様々なアラームが上がる環境は作り出せたものの、アラームに溺れ対応が追いつかない状況でした。また、社員側もIT企業ではありますが、当時は特筆してセキュリティリテラシーが高くは無いのが実態でした。

サイバーセキュリティのトレンドは「多層防御」で、多種多様なソリューション・サービスが生まれていましたが、現状あるシステムの保守・運用だけでもパンク状態で、更に導入するシステムの面倒を見る余力・スキルもない。そこで、「少ないマンパワー、拙いスキルでいかに効率よくセキュリティレベルを底上げするか?」を意識して対策を考えることになりました。

今回は連載の趣旨とCylancePROTECTの概要、エムオーテックス株式会社の2015年当時の実態について紹介しました。

次回のコラムでは実際にCylancePROTECT導入を決定した流れや実施した検証の詳細について紹介したいと思います。

CylancePROTECTって実際どうなの?

その② 選定の流れとマルウェア検体での検証について

おすすめ記事