イベント・ニュース

ますます巧妙化する標的型攻撃のトレンドとは?「BlackBerry Cylance 2020年脅威レポート」解説セミナー

Written by aki(あき)

近年企業を取り巻くセキュリティの脅威は日を増す毎に激しさを増しています。

本記事では、BlackBerry Cylance社が毎年出しているサイバーセキュリティの脅威に関するレポートを分かりやすく解説したセミナーをご紹介します。リアルなサイバー攻撃に関する内容となっており、企業のIT担当者にとっては、自社のサイバーセキュリティ対策を検討する上でも大変役立つ内容となっています。

急速に拡大するサイバー脅威の現状やサイバー犯罪において危惧すべき新たな傾向がわかる

BlackBerry 2021 脅威レポート

2019年のAPT攻撃(標的型攻撃)トレンド ?ツール?

まずは2019年のAPT攻撃(標的型攻撃)トレンドと題して、APT攻撃のツールや手法について解説します。

オープンソースツールや既成の商用ツールが使われることもある

APT攻撃で使用するツールの特徴として、オープンソースツールや既成の商用ツールが使われることが多いことが挙げられます。

特に、CobaltStrikeやEmpire、PowerSploitといった標的型攻撃における脆弱性診断を目的としたペネトレーションテストで使用されるツールが利用されています。

本城氏曰く「少しの改変で悪用できる点」と「これらのツールのアクセスであれば見過ごしやすい」という2つの理由から悪用されているそうです。

ランサムウェアも標的型攻撃に使われる

ランサムウェアを標的型攻撃に利用して、情報搾取や脅迫などを行い、金銭要求や機密情報を盗み取る行為を行うことも多く、Sodinokibi, Ryuk, Zepplinといったツールが利用されています。

昨今、日本の大手輸送機器メーカーがサイバー攻撃の被害を受けたというニュースがありましたが、この時も標的型攻撃にランサムウェアが使用されたと言われています。

ホスト依存型の暗号化

ホスト依存型の暗号化は感染したマシンの情報を使って暗号化を行う手法です。そのため、そのファイルをBlackBerry Cylance 脅威解析チームが受け取って解析しようとしても、感染したマシンの情報を使って暗号化しているため解除することが難しく、実際に感染したマシンを調査しないと解除できないこともあります。同じマルウェアでも、感染したマシンごとに暗号化方式が変わるため、非常に解析に時間がかかってしまうのが特徴です。

ランサムウェアを展開するためにMSSPが狙われている

踏み台にしてお客様に感染させ、ランサムウェアを展開するためにMSSP(マネージド セキュリティサービス プロバイダー)が狙われることが増えています。MSSPに侵入してしまえば、たやすく多くのユーザーを感染させやすいため、最近のトレンドになってきています。

SodinokibiやGo2AssistやNinjaRMMなどのリモート管理ツールにより侵入・感染が報告されています。

自給自足型・現地調達型(LotL: Living on the Land)

最近の標的型攻撃は外からツールを持ち込んで使うより、一旦侵入した後に標的ユーザーのコンピュータにあるツールを利用するという手法が増えています。

WMI、Powershell, VBScriptといったツールを使って、他のマシンに感染したり情報を盗んだりします。ユーザーが普通に利用しているツールを侵入後に使うことで、見つかりにくい点が特徴です。

ステガノグラフィー

ステガノグラフィーとは、データ隠蔽技術の一つで、データを他のデータに埋め込む技術のことを指します。例えば、画像ファイルの中身に不正なコードが含まれていて、ファイルを開いたパソコンに対して攻撃を仕掛けるといったことも可能です。

この手法では、マルウェアのファイルは一見するとただの画像でしかなく、マルウェアを見つけにくくすることが目的となります。

敵対的機械学習

AIアンチウイルスの普及によって敵対的機械学習という手法も増えてきています。例えばスタッフィングといわれる、マルウェアにあえて無害な機能をたくさん詰め込むことで検知を逃れる手法などの事例が見られます。

この手法は近年普及しているAIを使った検知やブロックから逃れるための手法となっており、近年のトレンドです。

全体的なトレンド ?金銭目的?

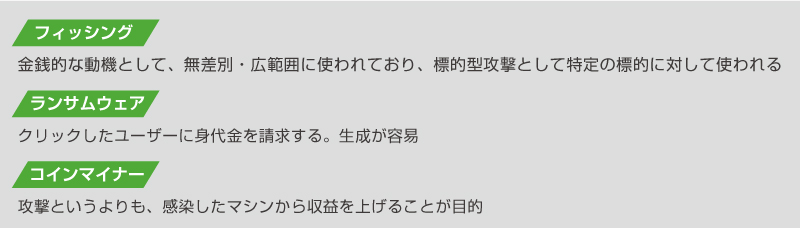

次に2019年の全体的な脅威トレンドとして、金銭目的が非常に多くなっており、大きく3つの脅威があります。

攻撃者にとって標的型攻撃が魅力的である理由

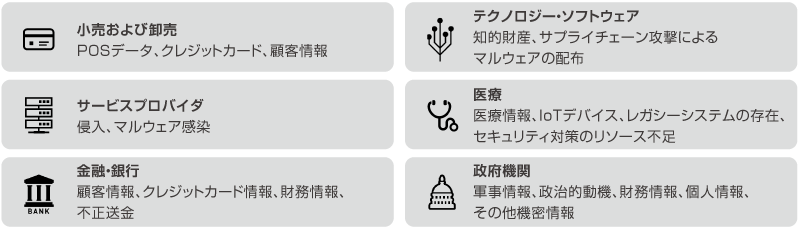

攻撃者にとってなぜ標的型攻撃が魅力的であるのかというと、ターゲットごとに様々な目的があるという点があげられます。

続いて本城氏は「2019年のトップ3の脅威の影響を受けた業種」について説明しました。

Emotet、Ramnit、Upatreという代表的な3つのマルウェアを対象に、2019年のトップ3の脅威の影響を受けた業種を見てみると、すべて「小売りおよび卸売」が多い結果となっています。

2020年の展望

2019年のトレンドを踏まえて、2020年はさらにクライムウェアやランサムウェアを使った標的型攻撃が増加するとみられます。

今まではランサムウェアを使った不特定多数への攻撃でしたが、最近のトレンドは企業や政府を狙った標的型攻撃が増加しています。

増加する理由の1つにRansomware as a service(RaaS)の存在があります。RaaSとは、不正プログラムのランサムウェアを

「サービス」として提供する闇サイトのようなものです。この RaaS を使いると、新たなランサムウェアを簡単に作成することができてしまいます。

「セキュリティ脅威のトレンドを把握し、サイバー攻撃のツールや手法を理解した上で対策を検討」すること、今回のセミナーなどから最新のセキュリティ脅威トレンドや攻撃手法をインプットし、対策を実施していくことが重要です。

エムオーテックス社では、AIアンチウイルスを搭載したCylancePROTECTを1ヶ月間無料で体験できるキャンペーンを実施しています。流行する標的型攻撃へ対応するためにIT管理者の方はぜひ試してみてはいかがでしょうか。

急速に拡大するサイバー脅威の現状やサイバー犯罪において危惧すべき新たな傾向がわかる

BlackBerry 2021 脅威レポート

更新不要で未知のマルウェアを99%以上※防御

BlackBerry Protectを無料体験

※2018 NSS Labs Advanced Endpoint Protection Test結果より

おすすめ記事