Written by MashiNari

“ChatGPT”の社内利用ルール、どう決める?

【AIサービス利用ガイドライン】を公開!

MOTEXが社内向けに作成したAIサービス利用ガイドラインをダウンロードできます。利用方針の決め方、作成ポイントの解説付き!

目 次

情報セキュリティリスクとは、サイバー攻撃や内部不正などにより、組織が保有する重要なデータが脅かされるリスクを指します。

情報セキュリティリスクの要因は「脅威」と「脆弱性」に大別され、さらに以下表のように分類することができます。

| 大分類 | 小分類 |

|---|---|

| 脅威 | 意図的脅威(不正アクセス、情報の持ち出し) |

| 偶発的脅威(メールの誤送信による情報漏洩) | |

| 環境的脅威(自然災害によるサーバーの停止) | |

| 脆弱性 | ソフトウェア・ハードウェアの脆弱性 |

| 文書管理・体制の不備 | |

| 災害やトラブルに弱い立地 |

このように、情報セキュリティリスクには様々な種類があります。

そのため、アンチウイルスや認証システムの導入に加え、従業員へのセキュリティ教育も行うなど多角的な対策が重要です。

この記事では、組織のセキュリティを強化するために重要な観点となる情報セキュリティリスクの詳細を解説します。

▼この記事を要約すると

- 情報セキュリティリスクとは、サイバー攻撃や内部不正などにより、組織が保有する重要なデータが脅かされるリスク

- 情報セキュリティリスクの要因は「脅威(意図的脅威・偶発的脅威・環境的脅威)」と「脆弱性(ソフトウェア、ハードウェアの脆弱性・文書管理、体制の不備・災害やトラブルに弱い立地)」に大別される

- 情報セキュリティリスクへの対策が必要な理由としては、「社会的信用の低下につながる恐れがある」「自社が加害者になってしまうリスクがある」「多額の損失が発生する可能性がある」などが挙げられる

- 情報セキュリティリスクへの対策例として、「アンチウイルスの導入」「認証システムの導入」「IT資産管理ツールの導入」「従業員へのセキュリティ教育の実施」などがある

情報セキュリティとは

情報セキュリティとは、組織が保有する情報の「機密性」「完全性」「可用性」を確保することです。

情報は悪意のある攻撃だけではなく、内部不正やシステムの障害など、様々な要因で危険に晒されることがあります。

それらにどのように対処し、安全な運用を行うかを検討・実践することは、情報を扱う組織として必須事項となるでしょう。

情報セキュリティの基本を押さえることで、自組織に必要なセキュリティ対策が明確になります。

以下の記事では情報セキュリティについて詳しく解説しています。

情報セキュリティリスクとは

情報セキュリティリスクとは、サイバー攻撃や内部不正などにより、組織が保有する重要なデータが脅かされるリスクを指します。

情報セキュリティリスクの要因は「脅威」と「脆弱性」に大別され、さらに以下表のように分類することができます。

| 大分類 | 小分類 |

|---|---|

| 脅威 | 意図的脅威 |

| 偶発的脅威 | |

| 環境的脅威 | |

| 脆弱性 | ソフトウェア・ハードウェアの脆弱性 |

| 文書管理・体制の不備 | |

| 災害やトラブルに弱い立地 |

それぞれの内容を把握し、適したアプローチを行うことで、情報漏洩などのセキュリティインシデントの発生率を下げることが可能です。

情報セキュリティリスクを招く脅威

情報の安全性やシステムの正常動作を妨げる要因を指します。

情報セキュリティの脅威は、「意図的脅威」「偶発的脅威」「環境的脅威」に分類されます。

●意図的脅威

外部攻撃や悪意を持った内部不正など、人間が意図的に発生させる脅威です。

不正アクセスや情報の改ざん、なりすましやマルウェアの感染が該当します。

内部不正では、職務上の権限により機密情報を盗み出して悪用するケースが存在します。

各種セキュリティ製品の導入や、IT資産管理ツールによる操作ログの監視が代表的な対策です。

●偶発的脅威

ヒューマンエラーにより意図せず発生する脅威です。

- ファイルサーバーやWebサーバーなどの設定ミス

- システム設計時の考慮漏れ

- 公の場で機密情報を口にしてしまう

などが該当します。

意図的脅威と比較してセキュリティ対策の死角となりやすいほか、意図的脅威を想定したセキュリティ製品で防げないケースが多く存在します。

従業員に対するリテラシー教育やストレスケア、作業手順の作成やミス防止の体制作りが代表的な対策です。

●環境的脅威

火事や地震、落雷などの災害による脅威です。

環境的脅威によりシステムの正常動作が妨げられることで、データの破損や消失、業務停止が発生する恐れがあります。

環境的脅威の発生は防ぐことができないため、脅威が起こることを想定して対処しておくことが大切です。

クラウドサービスやデータセンターの活用が代表的な対策です。

情報セキュリティリスクを招く脆弱性

前述した脅威を引き起こすトリガーとなる可能性をもつ弱点を脆弱性と呼びます。

情報セキュリティの脆弱性は「ソフトウェア・ハードウェアの脆弱性」「文書管理・耐性の不備」「災害やトラブルに弱い立地」の3つに分類されます。

●ソフトウェア・ハードウェアの脆弱性

利用している製品や自社開発ツールなどに存在するバグやセキュリティホールが該当します。

メーカーは安全性に配慮して製品を開発していますが、利用期間が長くなるにつれて新たな攻撃手法や予期していないセキュリティ上の欠陥が見つかることがあります。

その欠陥に対処しなければ容易に攻撃が成功する環境となり、攻撃者の標的になれば情報漏洩に直結してしまう恐れもあるでしょう。

OSやウイルス対策製品、ファームウェアの最新化を行うことで、多くの脆弱性に対処することができます。

●文書管理・体制の不備

物理的な建物のセキュリティや、セキュリティマネジメントの不備を指します。

サーバー室やサーバーラックの施錠が徹底されておらず誰でもサーバーに触れられる場合や、クリアデスクが徹底されておらず機密情報が部外者の目に触れる可能性がある環境は、大きなセキュリティインシデントにつながるリスクを高めます。

高性能なセキュリティ製品を導入し、堅牢なセキュリティ環境を構築していたとしても、適切な運用を行っていなければセキュリティリスクは高い状態と言えるでしょう。

適切なセキュリティポリシーを策定し、組織としてどのような状態が求められているのかを明確にし、実践することが大切です。

●災害やトラブルに弱い立地

業務に利用するシステムは、実態としては物理的な精密機器です。

オフィスやサーバー室が前述した環境的脅威や不審者による物理的な攻撃を想定していない場所に配置されている場合は、災害やトラブルに弱いと言えます。

これにより機器の故障やシステムの停止、物理的な盗難など様々なセキュリティインシデントにつながります。

環境的脅威と同様に、重要なシステムは安全な場所に配置することで対処することができます。

情報セキュリティリスクを整理し、自組織に足りないセキュリティ対策を見直すことで、予期せぬセキュリティインシデントの発生を抑えることに繋がります。

情報漏洩に繋がるセキュリティインシデントについてはこちらで詳しく解説しています。併せてご覧ください。

情報セキュリティリスクにつながるインシデント事例

ここからは、実際にどのようなセキュリティインシデントが発生したのかを紹介します。

ウォレットサービスの不正チャージ

2020年5月、第三者が不正に入手した銀行口座情報をウォレットサービスと連携し、換金性の高い商品を大量に購入する事件が発生しました。

ウォレットサービス利用の間口を広げる目的で簡単にウォレット用口座を開設できるシステムとなっており、銀行口座の不正入手を想定できていなかったことが原因のひとつと考えられています。

この事件では約1,800万円の被害が発生し、被害全額が補填されました。

電子マネー決済アプリの不正利用

2019年7月、QRコード決済システムで不正アクセス被害が発生しました。

第三者が利用者のアカウントを容易に乗っ取ることができるシステムとなっており、その脆弱性に気づいたユーザーにより多くのアカウントが不正利用されています。

決済システムのセキュリティは通常、極めて慎重に設計され多重の防御が施されますが、該当の決済システムはセキュリティ管理に甘さが残っていたと考えられています。

この事件により、およそ1500人のアカウントが被害に遭い、約3,000万円の損害が発生しました。

業務に不必要なデータの閲覧

2022年2月、医療施設の職員が患者の電子カルテを閲覧し、患者2名分の個人情報を漏洩していた事件が発覚しました。

2019年1月、2月の2度にわたり不正に情報を閲覧していたことがわかっています。

閲覧された電子カルテは業務上閲覧する必要がない情報であったにもかかわらず、システム上の閲覧権限が付与されていたようです。

該当職員の不正行為やリテラシーの不足もありますが、情報セキュリティ対策の観点では「システム設定」と「端末操作の監視」にも問題が見られます。

システム設定では、該当職員が不要なデータにアクセスできる権限を与えられていたことが問題です。職員本人による内部不正リスクだけではなく、このアカウントがサイバー攻撃により悪用されていた場合はさらに事態は悪化していた可能性が高いと考えられます。

不要な権限は付与せず、最小限のアクセス権限を与えることがアカウント管理の基本的な考え方です。

また、端末操作の監視が十分に行なわれておらず、不正なファイルアクセスを見過ごしてしまっていた問題もあります。

本来不必要なファイルへのアクセスを発見できていれば、権限付与の改善や情報漏洩の防止に繋げることも可能であったと考えられます。

システムごとにセキュリティで力を入れるべき要素は異なります。

情報セキュリティリスクを整理し、必要な対策を見落とさないことが重要です。

情報セキュリティリスク対策の必要性

情報セキュリティリスクへの対策が必要な理由としては、以下が挙げられます。

- 社会的信用の低下につながる恐れがある

- 自社が加害者になってしまうリスクがある

- 多額の損失が発生する可能性がある

社会的信用の低下につながる恐れがある

情報セキュリティリスクへの適切な対策を行っていなかったことで個人情報や機密情報が漏洩してしまった場合、企業・組織の社会的信用の低下につながる恐れがあります。

これにより、株価の下落や長期的な顧客離れによる売上の低下などが想定されます。

加害者になってしまうリスクがある

セキュリティリスクへの対策を怠ると、自社がサイバー攻撃の加害者になることもあります。

例えば、自社で運営するWebサイトが攻撃者に改ざんされた場合

- サイトの閲覧者をマルウェア感染させる

- サイトの訪問者を偽サイトにリダイレクトする

といった行為が知らない間に行われる可能性があります。

こうなると、企業・組織はサイトを改ざんされた被害者でもありますが、同時にサイバー攻撃の加害者にもなってしまうのです。

多額の損失が発生する可能性がある

セキュリティ事故が起こってしまった場合、以下のような費用がかかる可能性があります。

- 顧客や取引先への損害賠償

- 事故原因の調査費用

- システムの復旧作業費

- 再発防止費用

イメージダウンによる売り上げの低下に加えて、上記のような費用の支払いも重なると、企業・組織の経営に多大な影響が出てしまいます。

そのため、セキュリティリスクへの対策は必須と言えるでしょう。

情報セキュリティリスク対策

情報セキュリティリスクへの対策は多岐にわたりますが、例としては以下が挙げられます。

- アンチウイルスの導入

- 認証システムの導入

- IT資産管理ツールの導入

- 従業員へのセキュリティ教育の実施

アンチウイルスの導入

外部攻撃による情報漏洩では、ウイルスなどのマルウェアに感染し、攻撃者にPCやサーバ内の情報を盗まれてしまうケースが多く報告されています。

そのため、アンチウイルスを導入し、エンドポイント(PCやスマートフォンなど)を感染から守る対策が欠かせません。

認証システムの導入

認証システムとは、ユーザーの正当性をチェックし、アクセスを許可(もしくは拒否)するシステムです。

これを導入することで、アクセス権限を持っていないユーザーからの不正アクセスを防止できます。

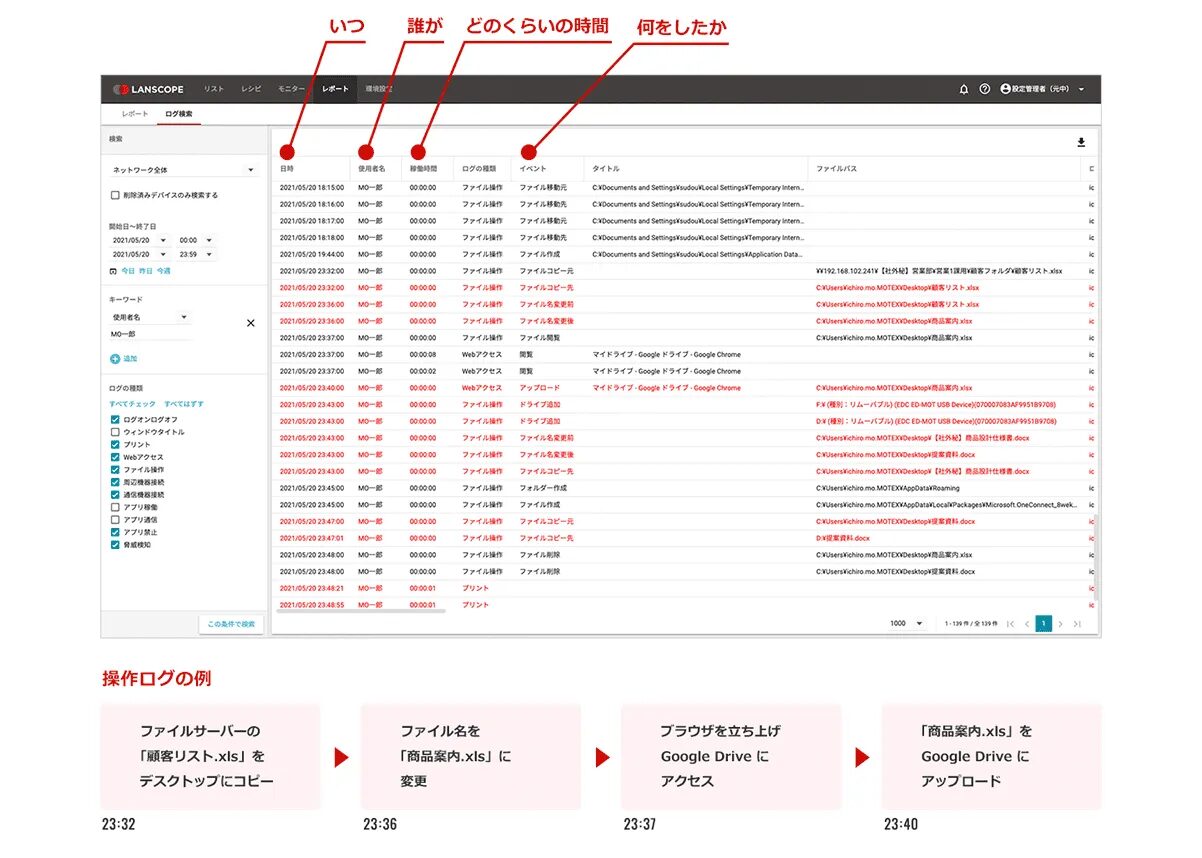

IT資産管理ツールの導入

IT資産管理ツールでは操作ログの取得が可能なので、「いつ」「だれが」「どのような操作をしたか」を把握できます。

これにより、情報漏洩が発生した際、速やかに原因を特定できます。

また「操作ログを取得している」ことを社内に周知することで、不正行為の抑止を期待できます。

従業員へのセキュリティ教育の実施

情報セキュリティリスクへの対策として、従業員のセキュリティリテラシーを向上させるための取り組みが欠かせません。

セキュリティへの知識や危機意識は個々で差があるため、セキュリティ教育によって底上げを図る必要があります。

教育の具体的な例

- 不審なメールの添付ファイルや文面のURLを安易にクリックしない

- 業務に関係ないWebサイトを閲覧しない

- 私物のデバイスを会社のネットワークに接続しない

- SNSで業務に関する情報を発信しない

- 簡易で推測されやすいパスワードを利用しない

情報セキュリティリスクへの対策と併用したいサイバー保険

サイバー保険とは、サイバー攻撃に伴うさまざまなリスクから、企業や個人を保護するための保険サービスです。

サイバー保険に加入していると、損害賠償費用や原因調査・再発防止策などに必要な費用などを補償してもらえます。

情報セキュリティリスクを未然に防ぐための対策も重要ですが、セキュリティ事故が起こってしまった場合に備えておくことも大切です。

サイバー保険については以下の記事で詳しく解説していますので、ぜひあわせてご覧ください。

情報セキュリティリスク対策なら「LANSCOPエンドポイントマネージャー クラウド版」にお任せ

内部不正や人的ミスといったセキュリティリスクへの対策であれば、MOTEXが提供する「LANSCOPE エンドポイントマネージャー クラウド版」にお任せください。

LANSCOPE エンドポイントマネージャー クラウド版 なら、業務で使用するPCはもちろん、スマートフォンやタブレットといったモバイル端末を一元管理し、情報漏洩リスクへ早期に対処することが可能です。

▼情報漏洩対策に有効な「機能」の一例

・PCやスマホの「操作ログ」を自動で取得

・PCやスマホ、タブレットの利用状況を「レポート」で見える化

・あらかじめ決めたポリシーに基づく、「利用制限」や「アラート通知」

・万が一の紛失時に役立つ「リモートロック」「リモートワイプ」や「位置情報」の取得

・Windowsアップデートやパッチ適用の管理

内部不正対策として欠かせない PC の操作ログは、最大5年分の保存が可能。

またログ画面からは、PCにおけるアプリ利用、Webサイトの閲覧、ファイル操作、Wi-Fi接続といった従業員の操作について、「いつ」「誰が」「どのPCで」「なんの操作をしたか」などを一目で把握できます。

情報漏洩に繋がりそうな従業員の不正操作を早期に発見し、インシデントを防止することが可能です。

また万が一、従業員が業務で使用するデバイスを紛失した場合も、遠隔で画面ロックや端末の初期化ができるため、第三者に情報を閲覧されるリスクを防止できます。

LANSCOPE エンドポイントマネージャー クラウド版の詳細は、以下のページよりご覧ください。

組織にとって必要なセキュリティ対策を講じる

本記事では「情報セキュリティリスク」をテーマに、概要や対策の必要性などを解説しました。

本記事のまとめ

- 情報セキュリティリスクとは、サイバー攻撃や内部不正などにより、組織が保有する重要なデータが脅かされるリスク

- 情報セキュリティリスクの要因は「脅威(意図的脅威・偶発的脅威・環境的脅威)」と「脆弱性(ソフトウェア、ハードウェアの脆弱性・文書管理、体制の不備・災害やトラブルに弱い立地)」に大別される

- 情報セキュリティリスクへの対策が必要な理由としては、「社会的信用の低下につながる恐れがある」「自社が加害者になってしまうリスクがある」「多額の損失が発生する可能性がある」などが挙げられる

- 情報セキュリティリスクへの対策例として、「アンチウイルスの導入」「認証システムの導入」「IT資産管理ツールの導入」「従業員へのセキュリティ教育の実施」などがある

情報セキュリティリスクを正しく理解することで、組織のセキュリティ対策になにが不足しているのかを明確にすることができます。

多くのセキュリティインシデントは、複合的に情報セキュリティリスクが顕在化することで発生します。

限りある予算の中で盤石なセキュリティ環境を構築するためには、情報セキュリティリスクの観点からセキュリティ全体を見直すことが大切です。

“ChatGPT”の社内利用ルール、どう決める?

【AIサービス利用ガイドライン】を公開!

MOTEXが社内向けに作成したAIサービス利用ガイドラインをダウンロードできます。利用方針の決め方、作成ポイントの解説付き!

おすすめ記事