Written by WizLANSCOPE編集部

目 次

ソーシャルエンジニアリングとは、PCのログイン画面を覗き見てパスワードを盗むなど、人間の心理的な弱みやミスにつけ込んで、重要な情報を盗み取る手口です。

近年、カフェやシェアオフィスなど、オフィス外で仕事をする機会も増えています。

こうした環境で万が一ログインIDやパスワードを盗み取られてしまうと、システムやサービスに不正アクセスされ、個人・機密情報が盗まれる危険性があります。

本記事では、ソーシャルエンジニアリングの特徴や手口、有効な対策について解説します。

▼本記事でわかること

- ソーシャルエンジニアリングの概要

- ソーシャルエンジニアリングの特徴

- ソーシャルエンジニアリングの手口

- ソーシャルエンジニアリングへの対策

ソーシャルエンジニアリングへの対策を強化したいとお考えの方は、ぜひご一読ください。

また、ソーシャルエンジニアリング対策として非常に有効な「多要素認証の導入」 について、設定のポイントをまとめた資料を用意していますので、ぜひ参考にしてみてください。

ソーシャルエンジニアリングとは

ソーシャルエンジニアリングとは、人間の心理的な弱みやミスに付け込み、重要な情報を盗み取る攻撃手口です。

具体的には、以下のような手口がソーシャルエンジニアリングに該当します。

- 情報システム部門の担当者や銀行のカスタマーサポートなどになりすまし、電話で機密情報を聞き出す

- ログイン画面を覗き見てパスワードを盗む

従来は、情報通信技術を用いないアナログ的な手法をソーシャルエンジニアリングと定義するのが一般的でした。

しかし近年では、偽メールやWebサイトを用いて情報を盗み取る手法についても、ソーシャルエンジニアリングに含めて定義するケースが増えています。

ソーシャルエンジニアリングの特徴

ソーシャルエンジニアリングには、以下のような特徴があります。

- 「信頼できる相手」を装う

- 「緊急性や恐怖感」をアピールする

攻撃の特徴を知ることで、適切な対策を講じることができるようになります。

取引先や公的機関など「信頼できる相手」を装う

ソーシャルエンジニアリングでは、機密情報を巧みに盗み取るために、取引先や公的機関など信頼性の高い相手を装うケースが多く見られます。

「何度かやりとりしている取引先だから問題ない」「市役所の職員が言っているのだから間違いない」といったように、信頼できる相手に対して警戒心が薄れてしまう人の心理を悪用し、口座情報や個人情報を聞き出します。

緊急性や恐怖感を出し、回答を引き出す

ソーシャルエンジニアリングでは、緊急性や恐怖感を巧みに演出し、被害者の感情を操作することで情報を盗み取ろうとします。

例えば、「至急お願いします」「お客様のアカウントが不正利用されています」といった文言は、ソーシャルエンジニアリングでよく用いられる手口です。

また、ターゲットの親族を名乗って銀行口座などへの入金を促す「オレオレ詐欺」も、ソーシャルエンジニアリングの一種に含まれます。

緊張や不安を煽ることで、真偽を十分に検討しないまま行動に移させるのが攻撃者の狙いです。

ソーシャルエンジニアリングの主な手口

ソーシャルエンジニアリングの代表的な手口を紹介します。

- ビッシング(なりすまし電話)

- フィッシング

- ショルダーハッキング

- トラッシング

- スケアウェア

- プリテキスティング

具体的にどのような手口が用いられるのかを確認していきましょう。

ビッシング(なりすまし電話)

ビッシングとは、「Voice(音声)」と「Phishing(フィッシング)」を組み合わせた造語で、電話を利用した詐欺行為です。

例えば、大手金融機関や警察官を装い、「あなたのキャッシュカードが不正に利用されているので、いますぐ作り替えたほうがよい」などの不安を煽る電話をかけ、暗証番号や口座情報を聞き出そうとします。

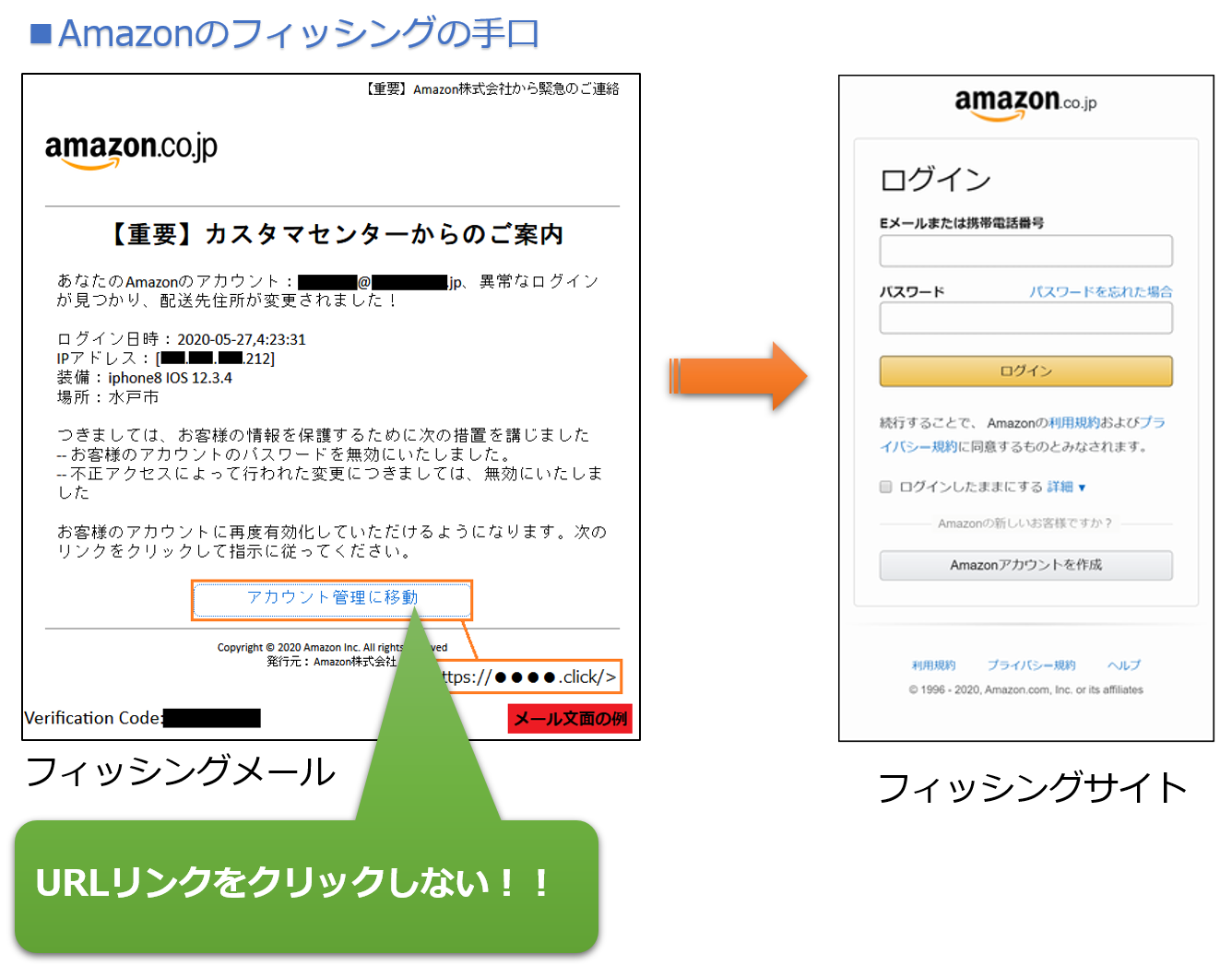

フィッシング

フィッシングとは、送信者を偽った電子メールや正規サイトと酷似した偽サイトなどを悪用し、ターゲットの個人情報を盗み取る行為です。

具体的には、大手企業や公的機関を装ったメールを送信し、本文内のURLをクリックさせる手口が挙げられます。

受信者がURLを開くと正規サイトと酷似したフィッシングサイトに遷移し、そこで入力された個人情報が盗み取られます。

出典:IPA|URLリンクへのアクセスに注意(2021年8月31日)

また、フィッシングのうち、スマートフォンのSMSを利用する手口を「スミッシング」と呼びます。

近年ではスミッシングによる被害も多発しており、通販サイトや宅配業者などを装った不審なSMSには特に注意が必要です。

さらに、特定の企業や個人を標的として行われるフィッシングは「スピアフィッシング」と呼ばれ、攻撃の精度が非常に高い傾向があります。

ショルダーハッキング

ショルダーハッキングとは、PCやスマートフォンの画面をこっそり覗き込み、入力中のID・パスワードや機密情報が書かれているメールの内容などを盗み見る手口です。

ショルダーハッキングは攻撃の痕跡が残らないため、不正アクセスなどの被害が発生するまで情報を盗み取られたことに気づけない可能性が高いという特徴があります。

トラッシング

トラッシングとは、ごみ箱から個人情報が記載されたメモなどを拾い、不正に使用する手口です。

IDやパスワードなどのログイン情報や営業リスト、顧客の住所・電話番号の一覧などが記載された用紙をそのままごみ箱に捨てると、悪意のある第三者に、情報を盗み取られてしまう可能性があります。

また紙に限らず、USBメモリなどの記憶媒体もデータを消さずに廃棄すると、同じく情報を窃取されるリスクがあります。

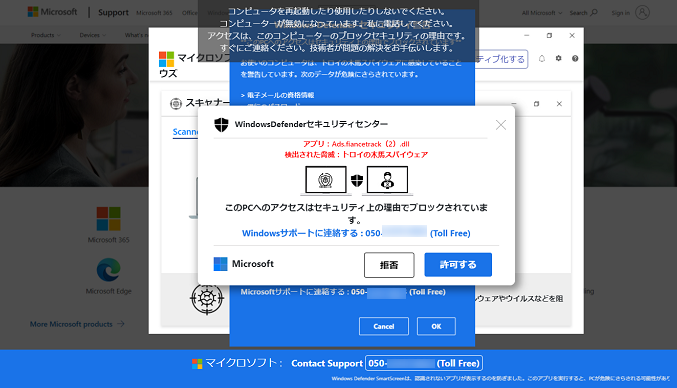

スケアウェア

スケアウェアとは、パソコンの画面上に「ウイルスに感染しました」「セキュリティに問題があります」などの警告文を表示させ、有料ソフトやサービスを購入させる手口です。

▼警告画面が次々と表示される「スケアウェア」の例

出典:IPA|偽のセキュリティ警告に表示された番号に電話をかけないで(2021年11月16日)

スケアウェアがユーザーの不安を煽る手口は巧妙で、リアルタイムにスキャンが進行しているように見せかけたり、ブラウザの警告画面を次々と出現させたりすることでして、あたかもウイルスに感染しているかのように演出します。

プリテキスティング

プリテキスティングとは、ターゲットが思わず信じてしまうような架空のシナリオを作り上げ、信頼関係を築いたうえで、情報や金銭をだまし取る手口です。

あらかじめターゲットに関する情報を調査してからシナリオを作るため、攻撃の成功率が高い傾向があります。

ソーシャルエンジニアリングによる被害

ソーシャルエンジニアリング被害に遭うと、主に以下のような深刻な被害が生じる可能性があります。

- 自社の機密情報を盗まれる

- 顧客や取引先の個人情報が漏洩する

- 金銭的な被害に遭う

ソーシャルエンジニアリングによってログインIDやパスワードなどの認証情報を盗み取られると、システムやサービスに不正アクセスされ、機密情報や個人情報が盗まれる危険性があります。

仮に顧客や取引先の個人情報が漏洩した場合、企業としての社会的信用は大きく低下し、場合によっては訴訟や損害賠償問題に発展する可能性もあるでしょう。

また、従業員がなりすまし電話や偽の指示にだまされ、本来送金すべきでない相手に多額の金銭を誤って送金してしまうケースも実際に発生しています。

このように、「つい」や「うっかり」の小さなミスや確認不足が、企業・組織の運営に重大な影響を及ぼす大きな被害へと発展する可能性を秘めている点こそが、ソーシャルエンジニアリングの恐ろしい特徴といえます。

ソーシャルエンジニアリングへの対策

ソーシャルエンジニアリングに有効な対策としては、以下が挙げられます。

- 多要素認証を導入する

- 個人・機密情報を扱うルールを組織で策定・徹底する

- 強力なセキュリティ製品を導入する

- 情報セキュリティ教育を実施する

ソーシャルエンジニアリングは、人の心理的な隙を狙う攻撃であるため、ツールやシステムなどの技術的な対策を強化するだけでは十分に防ぐことができません。

そのため、技術的対策に加えて、従業員一人ひとりのセキュリティ意識を高め、適切に対応できる体制を整えることが重要です。

多要素認証を導入する

多要素認証は、サービスやシステムへのログイン時に、複数の異なる認証要素を組み合わせて本人確認を行うセキュリティ手法です。

認証に使用されるのは、次の3要素です。

| 知識情報 | IDやパスワードなどの特定のユーザーのみが知っている情報 |

|---|---|

| 所持情報 | 社員証やスマートフォンなどの利用者本人が所持している情報 |

| 生体情報 | 指紋や静脈、虹彩などの本人固有の身体情報 |

多要素認証を導入すると、万が一IDやパスワードが盗まれたとしても、認証突破に他の要素も必要となるため、不正ログインされるリスクを大幅に低減させることができます。

テレワークが拡大している近年では、外部のオンラインストレージやクラウドサービスを利用し、業務を行う機会も増加しています。

これら「ログインをして利用」するサービスでは、不正ログインによる情報漏洩被害も発生しやすいため、多要素認証による根本的な対策は非常に有効な手段です。

個人・機密情報を取り扱うときのルールを策定する

ソーシャルエンジニアリングへの対策として、個人情報や機密情報を扱う際のルールを社内で明確に策定することも重要です。

組織として定めるべき「重要情報の取り扱いルール」の例として、以下のような内容が挙げられます。

- 電話やメールで個人情報を求められても、その場で即答せずに、必ず担当部署や上長に確認した上で対応する

- 離席時には、パソコンやスマートフォンに必ずロックかける

- 機密情報は原則としてオフィス内でのみ扱う

- カフェやワークスペースなど、不特定多数が利用する場所で業務を行わない

- 重要情報が印刷された紙は、必ずシュレッダーをかけて破棄する

また、ルールは策定して終わりというものではありません。

内容を従業員に周知・徹底するとともに、定期的に見直しを行うことが重要です。

強力なセキュリティ製品を導入する

万が一、ソーシャルエンジニアリングによって認証情報を盗まれ、不正侵入やマルウェア感染が発生した場合でも、セキュリティ製品を導入していれば、異常を速やかに検知し、ブロック・駆除といった対応を行うことが可能です。

導入が推奨される製品としては、以下が挙げられます。

| アンチウイルス | ・マルウェアの侵入を水際でブロックし、検出したマルウェアの隔離・駆除を行う |

|---|---|

| IDS | ・ネットワークを監視し、マルウェアの侵入や不正アクセスなどの脅威を検知する |

| IPS | ・ネットワークを監視し、不正アクセスをはじめとした脅威をリアルタイムで速やかに検出および侵入を阻止する |

| EDR | ・エンドポイント(PCやスマホなど)における不審な挙動やインシデントの兆候をリアルタイムで検知および対応を行う |

| NDR | ・ネットワーク機器に流れるトラフィックを分析し、外部からの攻撃や内部不正などの兆候を検知する |

情報セキュリティ教育を実施する

どれほど高性能のセキュリティ製品を導入しても、従業員のセキュリティ意識が低いままでは、不審なメールのリンクを安易に開いてフィッシングサイトに誘導されたり、添付ファイルを開いてマルウェアに感染したりする危険性が残ります。

そのため、情報セキュリティ教育を実施し、従業員一人ひとりのセキュリティ意識の底上げすることは、欠かせない対策の一つです。

教育の中では、ソーシャルエンジニアリングの具体的な手口や危険性に加え、情報漏洩につながりかねない危険な行動例などを共有することで、実践的な注意喚起にすることができます。

ソーシャルエンジニアリングによる不正アクセス対策に「LANSCOPE プロフェッショナルサービス」

ソーシャルエンジニアリングによって発生する、不正ログイン対策に有効なソリューションとしてLANSCOPE プロフェッショナルサービスの「クラウドセキュリティ診断」を紹介します。

近年、クラウドサービス経由の情報漏洩事故が多発しており、その多くが「アクセス権限の設定不備」や「ログイン設定の脆弱性」に起因しています。

クラウドセキュリティ診断は、Microsoft365(SharePoint、OneDrive) や AWS・Salesforceといった、ご利用中のクラウドサービスにおける設定不備や課題を、専門家が洗い出す診断サービスです。

前述の「多要素認証の設定」なども、サポート可能です。

認証やアクセス権限を正しく設定することで、不正アクセスによる被害を防ぎ、お客様の大切な情報資産を守ります。

また、特に相談の多い「Microsoft 365 」では、より手ごろな価格帯でクラウドセキュリティ診断を受けられる「健康診断パッケージ」も提供中です。詳しくは、以下のページよりご覧ください。

まとめ

本記事では「ソーシャルエンジニアリング」をテーマに、その概要やリスク、具体的な対策などについて解説しました。

本記事のまとめ

- ソーシャルエンジニアリングとは、人間の心理的な弱みやミスに付け込み、重要な情報を盗み取る手口

- ソーシャルエンジニアリングには、「信頼できる相手を装う」「緊急性や恐怖感をアピールする」といった特徴がある

- ソーシャルエンジニアリングの主な手口には「ビッシング(なりすまし電話)」「フィッシング」「ショルダーハッキング」「トラッシング」「スケアウェア」「プリテキスティング」などがある

- ソーシャルエンジニアリングに対しては、「多要素認証の導入」「個人・機密情報の取り扱いルールの策定」「強力なセキュリティ製品の導入」「情報セキュリティ教育の実施」などの対策が有効

ソーシャルエンジニアリングは、人間の心理的な弱みやミスに付け込み、重要な情報を盗み取る攻撃手口です。

そのため、どれほど高性能なセキュリティ製品を導入していても、従業員一人ひとりのセキュリティ意識が低ければ、そこを突かれてしまう危険性が残ります。

製品導入やルール策定に加えて、セキュリティ教育を継続的に実施し、従業員の意識向上を図ることが不可欠です。

また、企業の情報資産を守る有効な手段として、「多要素認証」を導入し、認証方式を強化することも重要な対策の一つです。

万が一ID・パスワードが盗まれた場合でも、不正アクセスされるリスクを大幅に低減できます。

ぜひ LANSCOPE プロフェッショナルサービスの「クラウドセキュリティ診断」を活用して、適切な設定の実施を目指してください。

さらに、「多要素認証の導入」について、設定のポイントをまとめた資料もご用意しています。本記事とあわせてぜひご活用ください。

おすすめ記事