【ログ活用の最新トレンド】

これから始める操作ログ活用ガイド

ログ管理の活用シーン、具体的な活用ステップなどを解説。

「取得したログを活用できていない」という担当者様、必見の一冊です。

目 次

特権IDとは、アカウントの削除やシステムの設定ファイルの書き換えなどができる最も強い権限を持つIDのことで、特権アカウントとも呼ばれます。Windowsの「Administrator」、macOSやUNIX/Linuxの「root」などが、特権IDに該当します。

この特権IDが犯罪者に乗っ取られ悪用された場合、システムの停止や改ざん、機密情報の漏洩といった甚大な被害が想定されます。そこで特権IDを外部の攻撃者や内部犯に悪用されないよう、適切に付与および管理することを特権ID管理といいます。

特権ID管理をおこなう際は、以下のポイントを抑えることが重要です。

- ・ 特権IDの使用者を限定する

- ・ 特権IDの使用者を識別する

- ・ パスワード管理の厳格化と認証強化を行う

- ・ アクセスログを取得・保存する

この記事では、特権ID管理の概要や重要性、管理のポイントについて詳しく解説いたします。

▼この記事を要約すると

- 特権IDとは、アカウントの削除やシステムの設定ファイルの書き換えなどができる、最も強い権限を持つIDのこと。「特権アカウント」とも呼ばれる

- 特権ID管理とは、特権IDが必要なユーザーが必要なタイミングで使用できるよう、適切に付与・管理することを指す

- 特権ID管理が重要な理由としては、「特権IDの増加による管理の複雑化」「サイバー攻撃の高度化」「内部不正の増加」などが挙げられる

- 特権ID管理のプロセスは「申請管理」「ID管理」「アクセス制御」「ログ管理」の4つのステップで構成されている

- 特権IDを適切に管理するためには、「特権IDの使用者を限定」「特権IDの使用者を識別」「パスワード管理の厳格化と認証強化」「アクセスログを取得・保存」などの対策が重要

特権IDとは

「特権ID」とは、システムやネットワーク全体に対する最も強力な権限を持つIDのことで、特権アカウントとも呼ばれます。具体例を挙げると、Windowsの「Administrator」、macOSやUNIX/Linuxの「root」などが特権IDに該当します。

特権IDを用いることで、システムの設定変更や他のユーザーアカウントの操作、システム全体へのアクセスなど、該当システムやネットワークに関する“ほぼすべての操作”を実行できるようになります。

また、通常のユーザーIDは利用者の数だけ存在しますが、特権IDは原則として各システムに1つ、もしくはごく少数しか存在しません。

特権IDには特別な権限が付与されるため、仮に攻撃者の手に渡れば、システムの停止やWebサイトの改ざん、個人・機密情報の漏洩など、深刻なセキュリティインシデントが生じる可能性があります。

こうしたインシデントが発生しないよう、企業・組織は特権IDの適切な管理と監視が非常に重要となります。

特権ID管理とは

特権ID管理とは、特権IDを要するユーザーが必要な時にアカウントを使用できるよう、適切に付与・管理する取り組みを指します。

具体的には、「いつ」「誰に」「何の目的で」特権IDが付与されたのか、セキュリティ担当者側で常に把握できる体制を整え、特権IDの不正利用を取り締まります。

特権ID管理の重要性

特権ID管理が重要な理由としては、以下の3点が挙げられます。

- 1. 特権IDの増加による管理の複雑化

- 2. サイバー攻撃の高度化

- 3. 内部不正の増加

1. 特権IDの増加による管理の複雑化

働き方改革やテレワークの普及に伴い、企業ではクラウドサービスをはじめ、様々なシステムが新たに導入されました。

ツールやサービスの導入が増加するに伴って、特権ID自体の数も増え、その分アカウントの管理も複雑化しています。こういった背景から、情報流出のきっかけとなり兼ねない、特権IDを適切に管理することが求められています。

2. サイバー攻撃の高度化

近年のサイバー攻撃では、「特権昇格」という手法がよく用いられます。特権昇格とは、セキュリティが脆弱な通常のIDを盗むことで社内ネットワークに不正アクセスし、そこからより権限の大きいIDの奪取を繰り返す犯罪手法のことです。

権限昇格が用いられると、企業側がいくら特権IDでアクセスできる情報に制限をかけていたとしても、最終的に特権IDアカウントを乗っ取られ、データにアクセスされる可能性があります。

3. 内部不正の増加

近年、内部不正によるインシデントが増加傾向にあります。内部不正とは、サイバー攻撃など外部攻撃に起因するのでなく、従業員や退職者など、内部の犯行によって情報流出などのインシデントを招くことを指します。

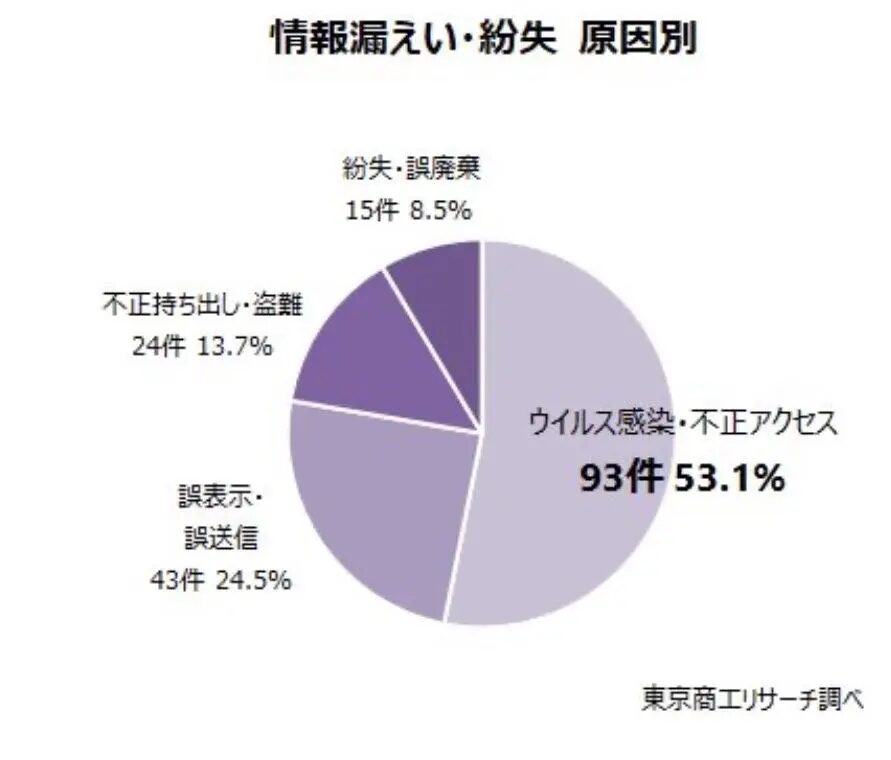

株式会社東京商工リサーチが2024年に発表した調査結果によると、2023年に起きた個人情報の漏洩・紛失事故の原因は、「ウイルス感染・不正アクセス」が53.1%、「誤表示・誤送信」が24.5%、「不正持ち出し・盗難」が13.7%とのこと。

出典:東京商工リサーチ| 2023年の「個人情報漏えい・紛失事故」が年間最多 件数175件、流出・紛失情報も最多の4,090万人分(2024年1月19日)

内部不正にあたる「不正持ち出し・盗難」は一見すると少ないですが、実は前年の5件から約5倍に増加しています。

社内関係者が特権IDを悪用することで、情報漏洩などを招く可能性もあるため、適切かつ厳格な特権ID管理が重要です。

特権IDが悪用され、約900万件の顧客情報流出を招いた事例も

ここでは2023年10月、特権IDの悪用により、大手通信会社にて顧客情報約900万件が流出した事件についてご紹介します。

| 企業 | 大手通信会社 |

|---|---|

| 被害時期 | 2013年7月ごろ~2023年1月ごろまで |

| 原因 | 元派遣社員による情報の持ち出し |

| 被害内容 | 900万件以上の個人情報流出 |

顧客情報流出の原因は、同社がコールセンター用システムの運用保守を依頼していた、パートナー企業の元派遣社員による顧客情報の不正な持ち出しでした。

元派遣社員は、業務で使用するシステム管理者のアカウント(特権ID)を悪用し、顧客データを保管していたサーバーへとアクセス。その後、USBメモリに顧客情報をダウンロードし持ち出したとのことです。

盗んだ顧客情報は東京の名簿業者に提供され、犯人は顧客情報の売買により、過去2,000万円以上の利益を得ていたと推測されます。

被害を受けた大手通信会社は、アカウントや権限の管理体制強化に取り組み、データの持ち出しやシステムへのアクセスを、管理者側で一括制御できる環境に整えました。内部不正対策として、点検項目やログの確認方法を見直し、システム監視の強化も実施しました。

特権ID管理のプロセス

特権ID管理のプロセスは

- 1. 申請管理

- 2. ID管理

- 3. アクセス制御

- 4. ログ管理

の4つのステップで構成されています。

下記にて、特権ID管理のプロセスについて解説します。

1. 申請管理

特権IDを使いたいユーザーからの申請を管理することで、「いつ」「だれが」「何の目的で」特権IDを使用するのかを明確にします。

責任者管轄の承認フローを設けることで、従業員への不必要な特権ID付与を避けることができます。

2. ID管理

申請に対する承認が得られたら、必要な特権IDのみを申請者に付与します。

このときIDの不正利用を防止する観点から、実IDをそのまま貸し出すのではなく、期間外は使用できない期間限定のIDを付与することが望ましいとされています。

3. アクセス制御

管理者・申請者以外による特権IDの不正利用を防ぐため、特権IDアカウントへの「アクセス制御」を行います。

4. ログ管理

特権IDの使用状況やアクセス履歴をログとして記録し、監視・追跡を行います。普段よりログを取得することで、不正アクセスや操作が行われた際にも迅速に対処できます。

4ステップの中でもログ管理は特に重要であり、セキュリティポリシーの一環として、定期的に行われる必要があります。

【ログ活用の最新トレンド】

これから始める操作ログ活用ガイド

ログ管理の活用シーン、具体的な活用ステップなどを解説。

「取得したログを活用できていない」という担当者様、必見の一冊です。

特権IDを適切に管理するためのポイント

特権IDの管理は、以下のポイントを押さえながら行うことが重要です。

- ・ 特権IDの使用者を限定する

- ・ 特権IDの使用者を識別する

- ・ パスワード管理の厳格化と認証強化を行う

- ・ アクセスログを取得・保存する

特権IDの使用者を限定する

特権IDの使用者は業務上必要とするユーザーのみに限定するようにしましょう。

不要な権限付与は、内部不正による情報漏洩が懸念されるだけでなく、外部攻撃の際、機密情報に不正アクセスを招くリスクが高まるためです。

またアカウントの棚卸を定期的に行い、不必要な権限はこまめに削除しましょう。

特権IDの使用者を識別する

特に共有型の特権IDの場合は、使用者を明確に識別できる仕組みが必要です。

特権ID管理プロセスの申請管理にもあったように、「いつ」「だれが」「何の目的で」特権IDを使用するのか明確にし、誰が承認したかを漏れなく記録しておきましょう。

パスワード管理の厳格化と認証強化を行う

特権IDのパスワードは、第三者に推測されにくい、複雑なパスワードを設定しなければいけません。しかし近年のサイバー攻撃は高度化しており、複雑なパスワードを設定しただけでは、ブルートフォース攻撃などによって認証が突破されてしまう可能性もあります。

※ブルートフォース攻撃…想定される全てのパスワードのパターンを総当たりで入力し、認証の突破を試みるサイバー攻撃手法

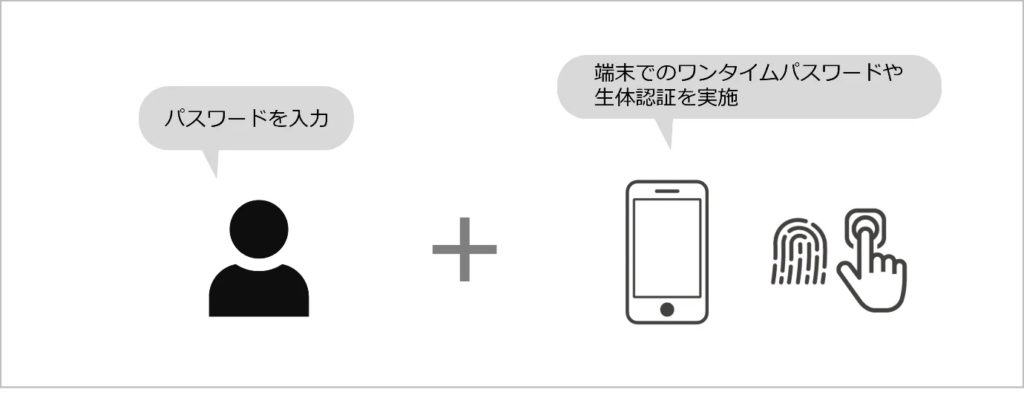

対策として多要素認証を導入することがおすすめです。

多要素認証とは、知識情報(パスワードなど)、所持情報(スマートフォンなど)、生体情報(指紋など)の中から、2つ以上の要素を活用して認証を行うセキュリティ手法です。

▼多要素認証のイメージ

多要素認証を導入していれば、万が一特権IDのパスワードが窃取・推測されたとしても、攻撃者は別の認証を突破する必要があるため、不正ログインのリスクを低減できます。

アクセスログを取得・保存する

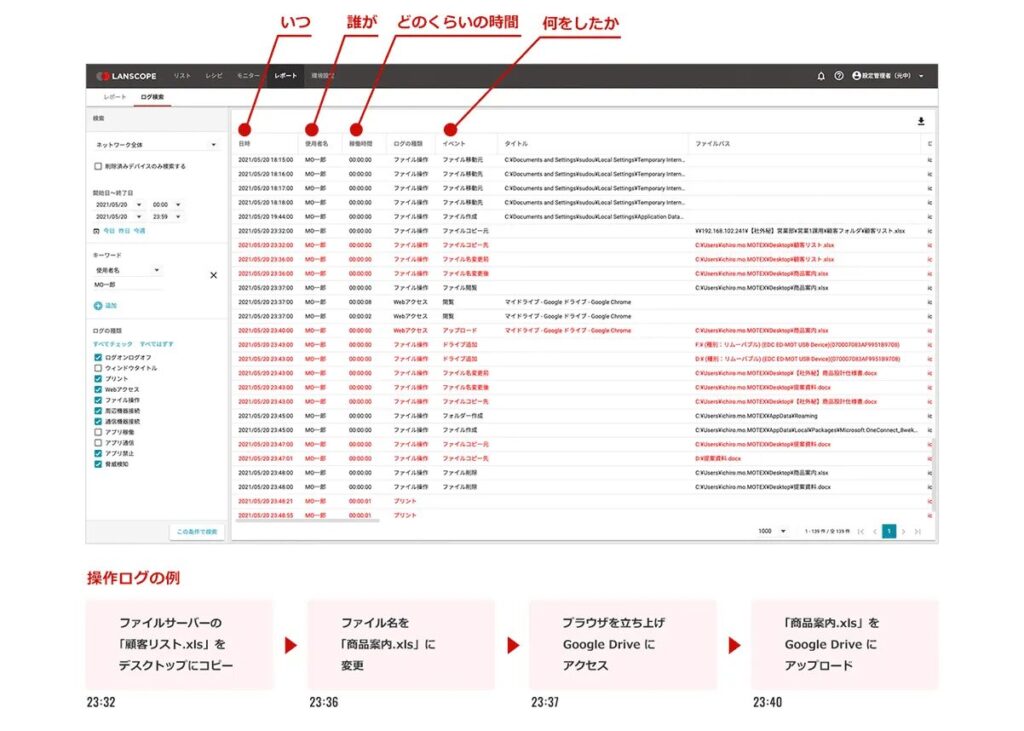

特権ID使用者による不正行為を防止するため、日常的にアクセスログを取得・保存しておくことが非常に重要です。

ログを取得することで、仮に特権IDを使った内部不正が発生した場合も、いち早く原因を突き止め対処できるためです。インシデントから時間が経過した場合も、ログを残すことで犯人の洗い出しや具体的な犯行内容の確認を行うことができます。

また「操作を記録している」旨を社内に通知することで、内部不正の抑止力としても効果を発揮します。

特権ID管理に役立つLANSCOPEソリューション

従業員・攻撃者の特権IDの不正利用をはじめとする「情報漏洩対策」であれば、MOTEXが提供する

- ・ LANSCOPE エンドポイントマネージャー クラウド版

- ・ LANSCOPE プロフェッショナルサービス クラウドセキュリティ診断

にお任せください。

従業員の内部不正を早期にキャッチ「LANSCOPE エンドポイントマネージャー クラウド版」

LANSCOPE エンドポイントマネージャー クラウド版 なら、業務で使用するPCはもちろん、スマートフォンやタブレットといったモバイル端末を一元管理し、情報漏洩リスクへ早期に対処することが可能です。

▼情報漏洩対策に有効な「機能」の一例

- ・ PCやスマホの「操作ログ」を自動で取得

- ・ PCやスマホ、タブレットの利用状況を「レポート」で見える化

- ・ あらかじめ決めたポリシーに基づく、「利用制限」や「アラート通知」

- ・ 万が一の紛失時に役立つ「リモートロック」「リモートワイプ」や「位置情報」の取得

- ・ Windowsアップデートやパッチ適用の管理

内部不正対策として欠かせない PC の操作ログは、最大5年分の保存が可能。

またログ画面からは、PCにおけるアプリ利用、Webサイトの閲覧、ファイル操作、Wi-Fi接続といった従業員の操作について、「いつ」「誰が」「どのPCで」「なんの操作をしたか」などを一目で把握できます。

情報漏洩に繋がりそうな従業員の不正操作を早期に発見し、インシデントを防止することが可能です。

クラウドサービスの認証管理・強化なら「LANSCOPEプロフェッショナルサービス クラウドセキュリティ診断」

クラウドセキュリティ診断では、Microsoft 365 やAWS、Microsoft Azure といったクラウドサービスのアクセス権限や認証設定の不備を改善し、サイバー攻撃や内部犯による不正アクセスを防ぐための支援を提供します。

例えば、特権ID管理において重要な「特権アカウントの多要素認証による認証強化」なども、知識豊富なベンダーがアドバイスすることで、アカウントの不正利用を防止します。

クラウドセキュリティ診断サービスについては以下の製品ページをご覧ください。

また特にニーズの多い「 Microsoft 365 」のセキュリティ診断は、より低コスト・短期で利用可能な『セキュリティ健康診断パッケージ』をご用意しております。

まとめ

本記事では「特権ID管理」をテーマに、その概要や重要性、ポイントについて解説しました。

▼本記事のまとめ

- 特権IDとは、アカウントの削除やシステムの設定ファイルの書き換えなどができる、最も強い権限を持つIDのこと。「特権アカウント」とも呼ばれる

- 特権ID管理とは、特権IDが必要なユーザーが必要なタイミングで使用できるよう、適切に付与・管理することを指す

- 特権ID管理が重要な理由としては、「特権IDの増加による管理の複雑化」」「サイバー攻撃の高度化」」「内部不正の増加」などが挙げられる

- 特権ID管理のプロセスは「申請管理」「ID管理」「アクセス制御」「ログ管理」の4つのステップで構成されている

- 特権IDを適切に管理するためには、「特権IDの使用者を限定」「特権IDの使用者を識別」「パスワード管理の厳格化と認証強化」「アクセスログを取得・保存」などの対策が重要

特権IDを適切に管理することで、不正アクセスや権限の乱用を防ぎ、企業・組織の重要データを守ることができます。企業のセキュリティ担当・情シスの皆さまは、日頃から特権IDの安全な取り扱いや管理に、改めて意識を向けて取り組んでみてはいかがでしょうか。

また特権ID管理など、内部不正による情報漏洩対策として欠かせない「従業員の操作ログ」の活用方法について、初心者向けにまとめた「操作ログ活用ガイド」をご用意しました。ぜひあわせてご確認ください。

【ログ活用の最新トレンド】

これから始める操作ログ活用ガイド

ログ管理の活用シーン、具体的な活用ステップなどを解説。

「取得したログを活用できていない」という担当者様、必見の一冊です。

おすすめ記事