Written by 青木 直将

セキュリティサービス部所属。

Cylance製品をよりよくご利用いただくために、技術的な支援を主担当して製品提案やサービスの品質向上に従事しています。

目 次

標的型攻撃やマルウェア感染への「事後対策」の必要性

EDR(Endpoint Detection and Response=エンドポイントでの検出と対応)とは

EDR導入時の課題

EDR製品を選定する時は実際の運用を想定

BlackBerry社が提供するEDR「CylanceOPTICS」

ルールベースによる自動検出により、運用負荷を軽減

標的型攻撃やマルウェア感染への根本原因の分析

企業をサイバー攻撃から守るために

EDRを検討中の方必見!

3分でわかる「CylanceOPTICS」

未知のマルウェアをEPPで99%防ぎつつ、EDRで”事後対策”を実現する最新のエンドポイントセキュリティ

標的型攻撃やマルウェア感染への「事後対策」の必要性

昨今、標的型攻撃やランサムウェアの感染、流行しているマルウェア「Emotet」への感染など、サイバー攻撃の被害に関するニュースが後を絶ちません。

以前まではメールのばらまきによるマルウェア感染を狙った攻撃でも、メール本文の日本語が怪しいものなど注意をすれば対策を取れるものがほとんどでしたが、ここ数年でよりメールの内容が巧妙化し、本文に実際の企業や取引先の情報が使われるなど、一見違和感のないメールからマルウェアに感染してしまう事例が増加しています。

また、高度なサイバー攻撃により攻撃・侵入の検知が難しくなっているのが実情です。

これらの攻撃を許してしまうと、企業が持つ機密情報、例えば公開前の新製品や技術情報、顧客や取引先、企業が保有する個人情報など、あらゆる情報が漏洩してしまう可能性があり、企業が被る損害は計り知れません。

従来の情報セキュリティ対策では、これらの脅威から自社を守るため、従来型アンチウイルスに代表される「事前対策」が重点的に行われてきました。

しかしながら、前述のようにサイバー攻撃の巧妙化により侵入を許してしまうケースが増加しています。

このような事態を受けて国が企業に対してセキュリティ強化を促していますが、そのなかでも経済産業省が策定する「サイバーセキュリティ経営ガイドライン」で、2017年11月16日の改訂(Ver2.0)より「事後対策」の重要性と必要性について大幅な追加がありました。

このことからも「事前対策」だけでなく、万が一のインシデントが発生した場合を見据え、原因の追跡とその後の対応を検討するための「事後対策」についての重要性が伺えます。

もし侵入を許したとしても、いち早く侵入されたことを察知して状況を把握し、迅速かつ適切な対応を取ることで被害を最小限に抑える「事後対策」が、「事前対策」と同じように必要となってきています。

EDR(Endpoint Detection and Response=エンドポイントでの検出と対応)とは

この「事後対策」をエンドポイントで効果的に行うためのソリューションが「EDR(Endpoint Detection and Response=エンドポイントでの検出と対応)」です。

EDRは、ユーザーの端末やサーバー端末などのエンドポイント上で挙動(ログ)を調査することで、侵入している脅威の検知や、セキュリティインシデント発覚後の被害実態調査、原因究明といったインシデント対応を支援します。

EDR導入時の課題

注意しなければいけないのは、EDRはアンチウイルスなどのセキュリティ製品と異なり、導入するだけで自動的にエンドポイントを保護してくれる製品ではないということです。

EDRは、侵入を許したあとの「事後対策」としてインシデント発覚後の初動対応や原因究明などに使用するツールとして能動的に使いこなすことが前提のソリューションです。

そのため、十分な検証を実施した上で導入しても、いざ運用を始めてみると使いこなせないといったお話を聞くことも少なくありません。

各セキュリティベンダから様々なEDR製品がでていますが、導入する目的や自社の運用体制、どのようなチューニングが必要かなど、導入前に十分な検討をしていただく必要があります。

EDR製品を選定する時は実際の運用を想定

各セキュリティベンダから多様なEDR製品がリリースされています。

選定ポイントしてはコストや導入実績、クラウド製品化などいくつかのポイントがありますが、ここでは運用のしやすさ、カスタマイズの柔軟性、そしてアンチウイルス製品と共存可能に焦点をあててご紹介します。

運用のしやすさ、カスタマイズの柔軟性

EDRはエンドポイントの挙動を監視してルールに則り「不審な挙動」を検知します。

この「不審な挙動」については、企業によって必要なルールが異なってきます。

例えば「Wordファイルでマクロを実行する」という挙動があった場合「ユーザーの意図したもの」かもしれませんし「攻撃者が実行したもの」かもしれません。 この「Wordファイルでマクロを実行する」という挙動については、企業によってまたは部署によって、検知したい/検知したくないの基準が異なってきます。

そのため、こういったルールによる検知の最適化を行うために、運用前のチューニング、そして運用が開始してからも継続してチューニングをおこなう必要があります。

そのときに、EDRを継続して運用するためにもチューニングやカスタマイズのしやすさが選定のポイントになってきます。

アンチウイルス製品との共存

現在使用しているアンチウイルス製品と競合してエンドポイントの動作に影響が発生することがリスクとして考えられます。

せっかくいい製品を導入しても、それによりエンドポイントにおけるパフォーマンスの低下や生産性の低下が発生しては、正しい運用ができません。 こういった問題を回避するには、アンチウイルス製品のメーカーが提供するEDR製品を選ぶのが最良です。

BlackBerry社が提供するEDR「CylanceOPTICS」

BlackBerry社が提供する「CylanceOPTICS」は、同社のマルウェア対策製品「CylancePROTECT」に統合した製品で、お互いに競合せず同一コンソール上で管理/設定が可能です。

また、脅威検知率99%を誇る「CylancePROTECT」と防御にフォーカスした「CylanceOPTICS」の組み合わせにより「予防ファースト」のセキュリティを実現し、日々EDRから通知されるアラートの調査に伴う負担を軽減するとことができます。

ルールベースによる自動検出により、運用負荷を軽減

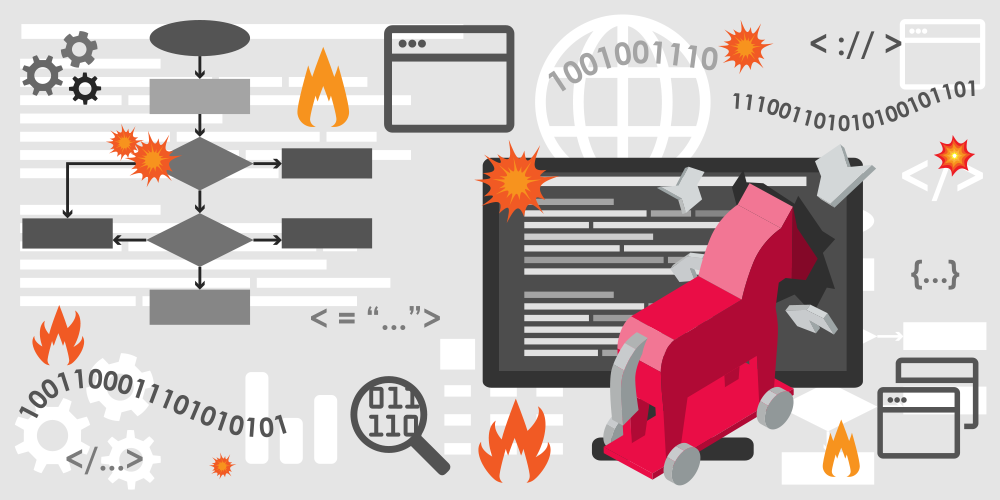

「不審な挙動」の検知など、セキュリティ侵害の可能性を特定するには、いくつかの方法があります。

例えば、セキュリティアナリストがエンドポイントを検索して疑わしいデータがないか、特定することができます。 また、手動でログを解析し、脅威が存在するか判断することもできます。 ただ、これらの手法は非常に詳細な分析ができ効果的なデータを得られますが、企業の全リソースに対して適用するのは現実的ではありません。

エンドポイントに潜む脅威に効果的な対応をするには、「自動化」された脅威検出のアプローチが不可欠です。

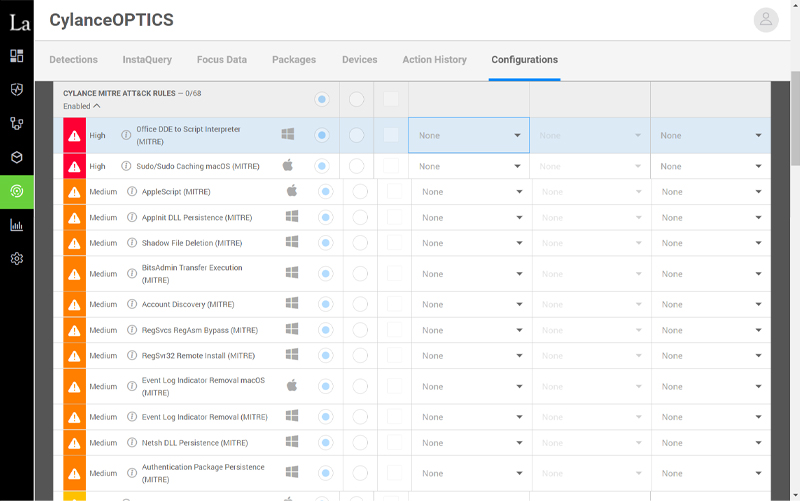

CylanceOPTICSが提供するルールベースの自動検出機能は、あらかじめ情報をまとめたルールとして配布され、エンドポイント上で継続的に監視し、ルールに抵触する挙動を検知します。

疑わしい挙動を検知した場合は、管理者が操作しなくてもルールごとにカスタマイズしたアクション(ファイルの削除やプロセスの停止、ユーザーのログオフなど)を自動で実行することができます。

提供されるルールはBlackBerry社があらかじめ用意するプリセットのルールだけでなく、AIにより生成されたルールと、MITRE ATT&CK(*)のルールも提供され、最新の攻撃に対してもいち早く対応することができます。

*MITRE ATT&CK(マイターアタック)は、「CVE-」で始まる脆弱性の識別番号の管理などを行なっている非営利組織「MITRE」が「サイバー攻撃で利用される可能性のある戦術やテクニックなどの攻撃者の行動」を分析して作成したフレームワーク・ナレッジベースです。MITRE ATT&CKを活用することで、攻撃者の行動に対してより具体的な対策を取ることができます。

これにより、セキュリティ対策チームの運用工数を大幅に削減した上で、最新のサイバー攻撃から自動で身を守ることを実現します。

▲検知ルールの設定画面

▲検知ルールの設定画面

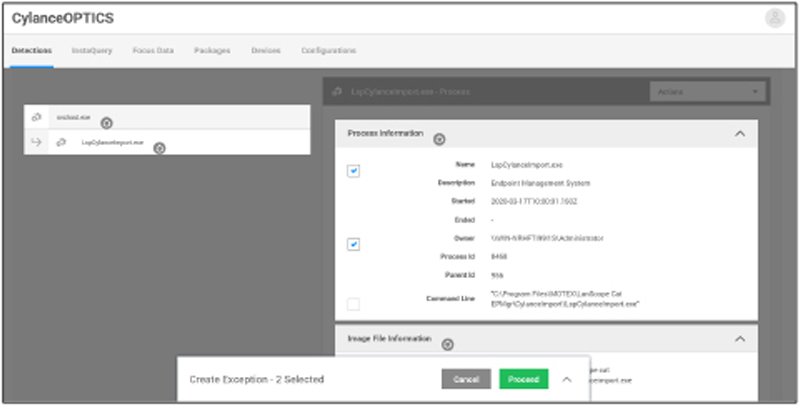

また、社内の正常な挙動を検知してしまった場合は、検知したファイルや通信の情報などを基に、任意の項目にチェックを入れるだけでその対象を除外対象に 追加することが可能です。

これにより、複雑なルールの作成を行わず、シンプルなチューニングが可能です。

▲ルールで過検知した場合の除外登録イメージ

▲ルールで過検知した場合の除外登録イメージ

標的型攻撃やマルウェア感染への根本原因の分析

攻撃者の侵入を許してしまったとき、どのように侵入をしてきたか調査することで対策を取ることができますが、取得しているログをすべて分析することは高いセキュリティの知識と多くのリソースを求められます。

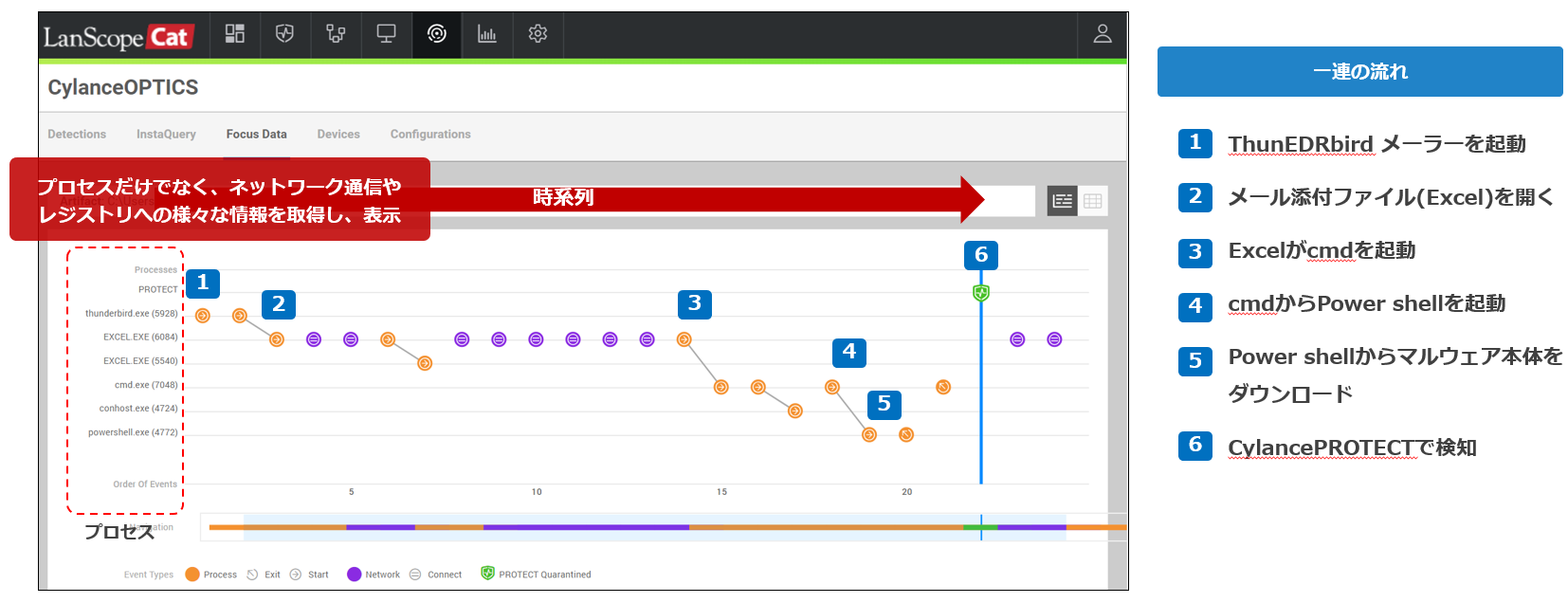

CylanceOPTICSでは発見された脅威に対してその脅威に連なるイベント活動のタイムラインを自動制生成してくれます。

これにより、脅威がどのような攻撃手段を利用し、どのような活動をしていたかなどの関連するデータだけに絞り込んで調査し、 セキュリティ上の脆弱な箇所や攻撃となる対象を減らす対策を取ることができます。

一般的なEDR製品において、複雑なデータを分析するには非常に多くのリソースを消費しますが、CylanceOPTICSではシンプルなインターフェースで効果的な調査を実現します。

▲根本原因分析と侵入経路調査の動作イメージ?

▲根本原因分析と侵入経路調査の動作イメージ?

企業をサイバー攻撃から守るために

進化し続けるサイバー攻撃に対処するには、「事前防御」と「事後防御」の両方の機能を持ち、お互いの製品が強力に連携していることが大切です。

CylanceOPTICSでは、上記に挙げた機能以外にも、エンドポイントをネットワークから切り離す「ロックダウン」など様々な機能を有しており、能動的な対処と自動対処の構成を行うことで、調査に必要な時間を大幅に削減できます。

CylancePROTECTで未知のマルウェアを99%防ぎつつ、CylanceOPTICSを使用してマルウェア以外の脅威への防御を拡張し、根本原因の分析を行うことで、日々発生し、巧妙化・高度化する攻撃へのより高いエンドポイントセキュリティが実現可能です。

EDRを検討中の方必見!

3分でわかる「CylanceOPTICS」

未知のマルウェアをEPPで99%防ぎつつ、EDRで”事後対策”を実現する最新のエンドポイントセキュリティ

おすすめ記事