Written by 鈴木 菜摘

新型コロナウイルスの感染拡大に対する緊急事態宣言が5月26日に全国で解除されました。しかし、依然として企業に対してテレワークの実施が求められている状況は変わりません。

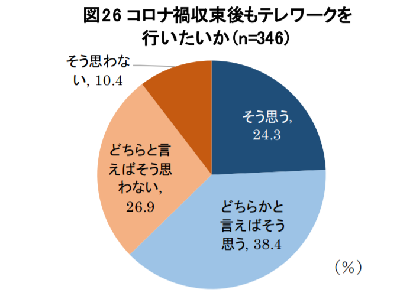

公益財団法人日本生産性本部が5月22日に発表した「第1回 働く人の意識調査」によると、新型コロナウイルス収束後もテレワークを継続したいかについて、「そう思う」24.3%、「どちらかと言えばそう思う」38.4%と、6割強が肯定的な回答だったと報告されています。

出典:2020年5月22日 公益財団法人日本生産性本部「第1回 働く人の意識調査」

新型コロナウイルスの流行、非常事態宣言下での外出自粛生活を経て、私たちの働く意識は大きく変容し、「平日は毎日出勤」を基本としていた日本の働き方は終わりを迎えようとしています。

しかし、新型コロナウイルスへの緊急対応のために、突貫でテレワークを実施したため、禁止していたWebメールの利用を許可する、私的なメールアカウントへの業務メールの転送を許可するなど、セキュリティ対策が置き去りになっているケースがあります。

そこでこの記事では、テレワークのセキュリティの課題をシンプルに解決する方法をご紹介します。

無理やりテレワークでセキュリティは大丈夫?

現在、新型コロナに便乗したサイバー攻撃が確認されており、注意が必要です。

■注意喚起を装ったメールでマルウェア感染

保健所や厚生労働省、国立感染症研究所などの公的機関を装い、感染予防対策が書かれたと見せかけた添付ファイル付きのメールを送信。添付ファイルを開くよう仕向けてマルウェアに感染させようとする悪質メールが、日本国内で複数確認されています。

参考:2020年1月30日 IPA:「Emotet」と呼ばれるウイルスへの感染を狙うメールについて

■感染者追跡アプリを装ったランサムウェア

新型コロナウイルス感染に関する統計情報を提供して、地図上で追跡できると謳ったランサムウェア「CovidLock」が出回っています。「CovidLock」はAndroidのスマートフォンを狙ったものですが、今後、他のOSに拡大する恐れがあります。

参考:2020年3月13日 DOMAINTOOLS RESEARCH:CovidLock: Mobile Coronavirus Tracking App Coughs Up Ransomware

オフィスに出勤し、組織のネットワーク内で業務を行う場合には、ゲートウェイでのフィルタリングなど、ネットワーク側でのセキュリティ対策で、端末を保護することができます。

しかし、テレワークの場合には、自宅や、様々な環境のネットワークに接続して業務を行うため、ネットワーク自体に対策を行うことができません。例えば自宅のWi-Fi機器自体がマルウェアに感染している恐れもあり、リスクの高い環境となります。

そこでより重要になるのが、端末(エンドポイント)側のセキュリティ対策です。

最近では、マルウェアの感染は防げないとの前提に立ち、マルウェア感染を早く発見し、その影響調査や封じ込めなどの事後対応を重視する傾向にあります。

これも戦法のひとつではありますが、社内ネットワークの外で業務が行われる場合、つまりテレワークをしている従業員が多くなり、ネットワーク環境が多種多様になることから感染リスク発生の頻度が高まることを想定すると、非常にパワーがかかりコストパフォーマンスが悪い手法といえます。

一方で、エンドポイントのアンチウイルス製品(ウイルス対策ソフト)は、端末にインストールするだけでマルウェア感染を防いでくれるため、管理者側は導入するだけで安心できる点がメリットです。

アンチウイルスだけでほぼ100%マルウェア感染を防ぐことができれば、手間なく、シンプルに対策を完結することができます。

シンプルにテレワークのセキュリティ対策を行うには、アンチウイルスの強化がおすすめです。

従来型のアンチウイルス製品では保護できない

現在一般的に利用されているアンチウイルス製品は、20年以上も前から存在するアーキテクチャを今でもメインに据えています。その方式は「パターンマッチング方式(シグニチャ方式)」と呼ばれ、いわゆるブラックリストに照らしてマルウェアを検知します。この方式は、一言で表すと、“初見(=未知)のマルウェアは検知できない”検知方式です。

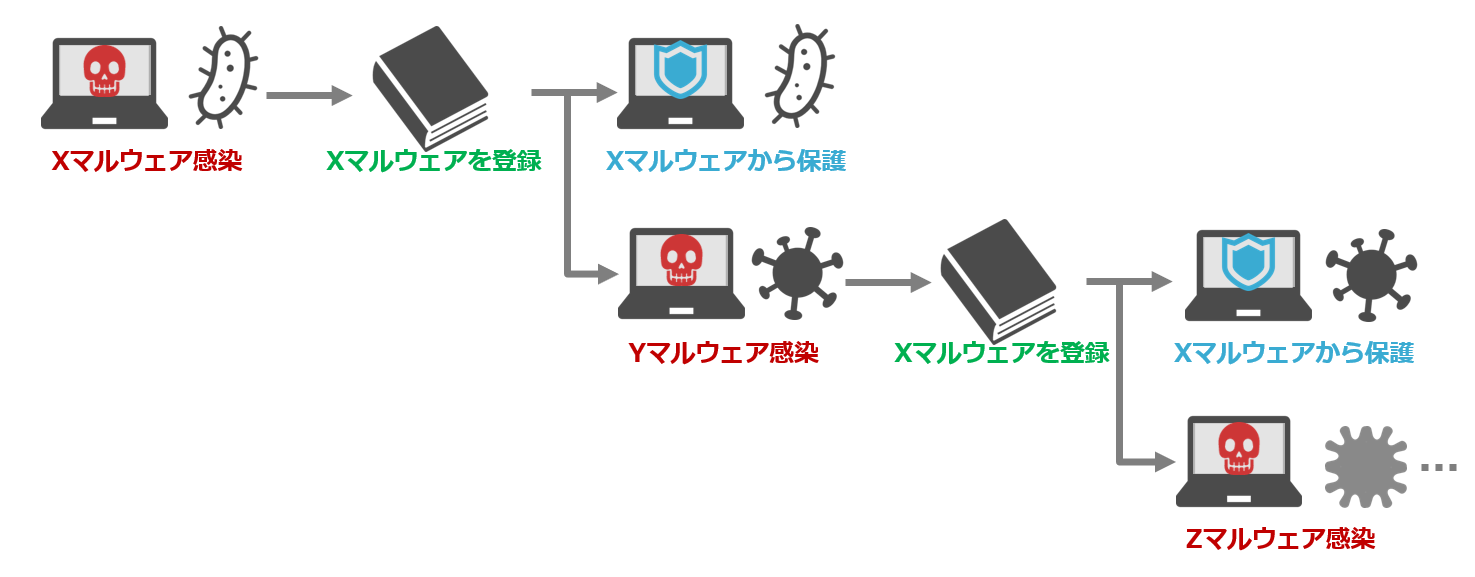

①ある1台の端末が、Xというマルウェアに感染

②報告を受けたアンチウイルスメーカーが、このマルウェアを「パターンファイル」と呼ばれるリストに追加

③パターンファイルを最新に更新すると、Xマルウェアが次に襲ってきたときには端末を保護できるようになる

①~③を、新しいマルウェアが発生されるたびに繰り返す。

一方で、最近のマルウェアによるサイバー攻撃では、マルウェアは量産され、使い捨てられています。

全世界で1日に35万件、1秒間に4件のマルウェアが発生し(※1)、それぞれのマルウェアは平均して58秒間しか利用されません(※2)。つまり、1つの組織に対する1回の攻撃でした使われないマルウェアが数多く存在しています。

※1:AVTEST 2017レポートより

※2:VERIZON DBIR 2016 レポートより

このような状況では、従来型の「パターンマッチング方式(シグニチャ方式)」は、時代遅れの手法といえます。未知のマルウェアに対しても高精度で検知し、マルウェア感染から端末を保護できる、新たな検知手法を採用したアンチウイルス製品が必要です。

テレワークをサイバー攻撃から守るシンプルな方法とは

エムオーテックスが提供するアンチウイルス製品「CylancePROTECT」は、AI技術を活用した画期的なマルウェア検知手法により、未知のマルウェアも99%以上(※3)の精度で検知し、エンドポイントを保護します。

※3:2018 NSS Labs Advanced Endpoint Protection Test結果より

CylancePROTECTは、パターンマッチング方式は採用していません。

これまでに確認されている様々なマルウェアの情報を、収集・学習したAIが、マルウェアを検知するための数理モデルを作成し、それをもとに検知する、「予測脅威防御」という、全く新しい手法をとっています。

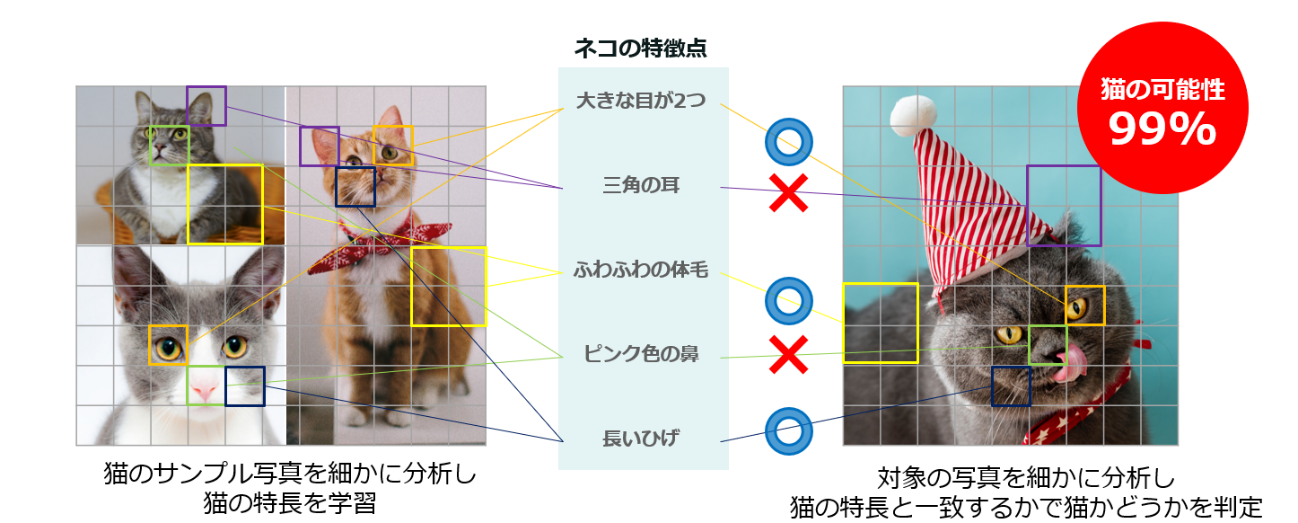

「予測脅威防御」の仕組みは、AIによる画像認識と似ています。

例えば「猫」を識別するためのAIを作りたければ、まずは猫のサンプル画像をできるだけ多く人工知能にインプットします。インプットする画像の量が多いほど画像認識の精度が向上します。

そして人工知能が、サンプルの画像を1つ1つ分析し、ネコの特徴点を抽出し、この特徴点をもとに、検査対象の画像が猫なのかどうかを判定します。この時、必ずしもすべての特徴が一致するとは限りません。しかし、たとえ1つの特徴がサンプルデータと異なっていても、ほかの特長との一致の状況を総合的に判断して、「猫である可能性が非常に高い」という予測をし、結果として正しい判断をすることができます。

これがAIによる画像認識です。

CylancePROTECTはこれをマルウェア検知に応用しています。

同じように、過去に見つかったマルウェア・ランサムウェアを大量に人工知能にインプットし、その特徴点を抽出します。その特徴点と、検査対象のファイルとの間で、700万もの特徴点を比較し、マルウェアである可能性が高いかどうかを判定しています。

特徴点を比較するという手法をとっているので、未知のマルウェアであっても、正しくマルウェアであるという判定ができます。実際に、Emotet(エモテット)やWannaCry(ワナクライ)といった、全世界で大きな被害をもたらしたマルウェアに対して、最初に発見されるよりも平均して25か月前の検知エンジンで、マルウェアとして検知できていた実績があります。

これがCylancePROTECTの、これまでにない、全く新しいマルウェア検知の手法です。

エンドポイントのアンチウイルス製品としてCylancePROTECTを利用することで、テレワークでも安心して業務を行うことができます。

緊急のテレワークに、まずは無償でご利用ください

エムオーテックスでは、新型コロナウイルス感染症の対策で急務となるテレワーク環境の整備をご支援するため、LanScope シリーズを期間限定で、無償でご提供しております。

CylancePROTECTも台数無制限で1ヶ月ご利用いただけます。

また、CylancePROTECTは、現在ご利用中のアンチウイルス製品との併用が可能です。

現在の環境は変えずに利用できますので、安全なテレワークの実施にお役立ていただけますと幸いです。

■実施期間

2020年4月~2020年6月末

| サービス | 体験期間 | 利用可能数量 |

|---|---|---|

| LanScope Cat※ | 1ヶ月 | 500台 |

| LanScope An | 60日 | 500台 |

| Syncpit | 60日 | 500ユーザー |

| CylancePROTECT Managed Service for LanScope |

1ヶ月 | 無制限 |

※サービスパートナー企業が実施するクラウドサービスとして提供いたします。

おすすめ記事