Written by WizLANSCOPE編集部

目 次

ITDRとは、IDの不正利用や認証情報の窃取といった認証情報に関連する脅威をリアルタイムで検知・対応し、被害の拡大を防ぐためのセキュリティソリューションです。

例えば、短時間に何度もログインに失敗する、不審な場所やデバイスからアクセスが試みられるといった異常な挙動を検知した場合、ITDRはアカウントの自動ロックや、追加認証の要求などを行い、アカウントへの不正ログインを防ぎます。

近年、認証情報を狙うサイバー攻撃が増加しており、IDを起点としたセキュリティ対策の重要性が高まっています。このような背景から、ITDRは従来の境界型セキュリティを補完する手段として注目を集めています。

本記事では、ITDRの概要や機能、導入メリットなどを解説します。

▼本記事でわかること

- ITDRの概要

- ITDRの機能

- ITDRのメリット

- ITDRを導入する際のポイント

「ITDRとは何か」「導入することで、どのようなメリットが期待できるのか」などを知りたい方はぜひご一読ください。

また本記事では、ITDRと組み合わせることでセキュリティ強化が図れる「Auroraシリーズ」についても紹介しています。

セキュリティ強化を目指す企業・組織の方は、ぜひご確認ください。

ITDRとは

ITDR(Identity Threat Detection and Response)は、IDの不正利用や認証情報の窃取といった認証情報に関連する脅威をリアルタイムで検知・対応し、被害の拡大を未然に防ぐためのセキュリティソリューションです。

ガートナー社が2022年に重要なサイバーセキュリティの潮流の一つとして発表したことで、世界的に認知されるようになりました。

ITDRの主な役割は、不正なログイン試行や認証情報の盗難、なりすましといったIDを起点とする攻撃をいち早く察知することにあります。

例えば、短時間に何度もパスワード入力を間違える、通常とは異なる場所やデバイスからログインが試みられるといった不審な挙動を検知すると、システムが自動的にアカウントを使用不能にしたり、追加の本人確認を要求したりします。

こうした仕組みにより、悪意ある第三者によるアカウントを乗っ取りや、企業システムへの侵入・被害拡大を防ぐことが可能になります。

ITDRは、従来の境界防御やエンドポイント対策だけでは守りきれなかった認証基盤そのものを保護する、新しいセキュリティの考え方といえるでしょう。

ITDRが注目されている背景

ITDRが注目されている背景としては、以下が考えられます。

- IDを狙った攻撃が増加・高度化している

- 境界の外にも多数のIT資産が存在している

- 統合的なセキュリティ基盤が求められている

詳しく確認していきましょう。

IDを狙った攻撃が増加・高度化している

近年、認証情報を狙ったサイバー攻撃は増加の一途をたどっており、その手口も年々高度化しています。

この背景として、認証情報を窃取できれば、正規ユーザーになりすまして、社内ネットワークへ容易に侵入できてしまうという点があります。

一度認証情報を窃取されると、攻撃者は正規のユーザーとしてアクセスすることが可能になってしまうため、EDRなどの高度なセキュリティツールを導入していたとしても、不審な挙動として検知・ブロックすることが極めて困難になります。

さらに、社内ネットワークへの侵入を許してしまうと、メールやファイル共有、クラウドサービスなど、さまざまな業務基盤へ不正アクセスされるリスクが一気に高まります。

こうした状況を受け、認証情報そのものを起点とした脅威をリアルタイムで検知・対応できるITDRが、有効なセキュリティ対策として注目を集めています。

境界の外にも多数のIT資産が存在している

IT技術の進化やクラウドサービスの利用拡大、テレワークの普及などにより、企業の情報資産に社内ネットワーク外からアクセスする機会が増えています。

これに伴い、従来の社内ネットワークを前提とした「境界型防御」から、「ゼロトラストセキュリティ」への移行が進みつつあります。

ゼロトラストとは、社内ネットワークであるかどうかにかかわらず、すべてのユーザーやデバイスを信頼せず、情報資産へのすべてのアクセスに対して、検査と認証を行うという考え方です。

このゼロトラストでは、セキュリティの境界を「ネットワーク」から「ID」へシフトすることで、より厳格なアクセス制御を実現することを目的としています。

社内外の境界が曖昧になりつつある近年、ゼロトラストの考え方はセキュリティ強化に欠かせないものとなっています。

一方でIDを起点としたアクセス管理への依存が高まることで、認証情報が攻撃者に狙われやすくなるという新たな課題も生まれています。

こうした背景から、認証情報に関する関連の脅威をリアルタイムで検知・対応できるITDRが、ゼロトラストセキュリティを支える重要な対策として注目を集めているのです。

統合的なセキュリティ基盤が求められている

現在の企業環境では、社内システム向けとクラウドサービス向けで、異なるID管理基盤を使うケースが一般的です。

例えば、基幹業務システムはオンプレミスのサーバーで管理しつつ、メールやファイル共有、業務アプリケーションはクラウドを利用するといった形です。

このように、オンプレミス環境とクラウド環境という異なる性質を持つシステムが社内に混在していると、それぞれを個別に管理するだけでは、IDの利用状況を横断的に把握できず、セキュリティ上の見落としが生じやすくなります。

つまり、オンプレミスとクラウドをまたいで同一のIDが利用される以上、単一の環境だけを監視するのではなく、全体を俯瞰する視点でアクセス状況を把握することが欠かせません。

ITDRは、こうした課題に対して、複数の認証基盤を横断して、振る舞いを分析することが可能です。

これにより、単体では問題に見えない操作であっても、全体の流れから異常を検知することが可能になり、分散したID管理を補完し、組織全体として統一的にIDを守る仕組みとして、ITDRは有効に活用できます。

ITDRの代表的な機能

ITDRの主な機能は以下の通りです。

- 検知機能

- 保護機能

- 対策機能

ITDRを構成する代表的な3つの機能について、それぞれの役割を整理して解説します。

検知機能

「検知機能」とは、パスワードを何度も試行する総当たり攻撃や、普段とは異なる地域や時間帯からのログインなど、リスクの高い挙動を検知するための機能です。

ITDRは、これまでに蓄積されたさまざまな攻撃パターンと照らし合わせることで、不正の兆候を検知します。

さらに、利用者一人ひとりの認証における行動傾向を継続的に把握し、通常とは異なる特異な振る舞いを発見することも可能です。

また、侵害の痕跡を示すIoC(Indicator of Compromise)や、疑わしいIPアドレス、ログイン元の情報など、複数の要素を組み合わせて総合的に脅威を判断します。

保護機能

検知された脅威の深刻度に応じて、被害を防ぐための対応を自動的に実行できる点も、ITDRの機能の一つです。

例えば、リスクが高いと判断された場合には、アカウントの一時停止やログインの遮断といった、即時性の高い強力な措置が講じられます。

一方で、影響が限定的と判断される場合は、多要素認証を追加で実施するなど、業務への影響を最小限に抑えた対応が選択されます。

対策機能

ITDRは、その場限りの脅威対処にとどまらず、再発防止につなげるための継続的な改善提案も行います。

検知や保護の結果を分析し、潜在的なリスクを抱えるIDや、過剰な権限設定の見直しを管理者に促します。

例えば、長期間使われていない管理者権限付きアカウントや、実態のないユーザーIDなどは、日常の運用では見落とされがちなリスクです。

ITDRは、こうした状態を可視化し、削除や権限変更といった具体的な対応策を提示することで、ID管理全体の健全化も支援します。

ITDRのメリット

ITDRを導入することで、以下のようなメリットが期待できます。

- IDに関する脅威を素早く検知できる

- 脅威への対応を自動化できる

- リスクが高いアカウントや権限の洗い出しができる

ITDRの導入を検討されている方はぜひご参考にしてみてください。

IDに関する脅威を素早く検知できる

ITDRを導入することで、認証情報に関連する脅威をリアルタイムで検知し、迅速に対応することが可能になります。

例えば、「複数のアカウントへ同時にアクセスする」「短い時間に何度もログインに失敗する」「普段とは違う地域や時間帯からのアクセス」といった、疑わしい挙動を即座に検知できます。

これにより、攻撃者が多数のIDと自動化ツールを用いて、膨大なパスワード候補を試行する総当たり攻撃や、内部不正といった脅威を早期に発見することが可能になります。

攻撃が本格化する前に対策を講じられるため、被害の拡大を防ぎ、結果として損害を最小限に抑える効果が期待できます。

脅威への対応を自動化できる

最新のITDRソリューションでは、AIや機械学習を活用し、正常な利用者の行動パターンを継続的に学習したうえで、そこから外れた行動を自動的に異常と判定する仕組みが取り入れられています。

これにより、単純なルールベースの検知では見逃されがちな微細な兆候も捉えることが可能となり、誤検知を抑えながら、高い精度で脅威を検出できます。

さらに、脅威への対応が自動化することで、セキュリティ担当者は緊急度の高いインシデント対応や分析業務に集中でき、運用負荷の軽減にもつながります。

結果として、限られた人員体制であっても、安定したセキュリティ運用が可能となります。

リスクが高いアカウントや権限の洗い出しができる

ITDRを活用することで、危険性の高いアカウントや、過剰な権限を持つユーザーを特定することが可能になります。

具体的には、業務上必要以上に強力な権限を保持しているアカウントや、すでに組織を離れた人物のアカウント、長期間放置されたアカウントなど、日常の運用では見落とされがちなリスク要因を発見できます。

こうした潜在的な脅威を能動的に洗い出すことで、問題が顕在化する前に手を打つことが可能となり、セキュリティインシデントの防止につながります。

ITDR導入時のポイント

ITDRを効果的に活用するためには、導入前の準備と製品選定が重要です。

自社のIT環境に合わない製品を選んでしまうと、期待した効果が得られないだけでなく、かえって運用負荷が増大するリスクがあります。

そこで、ここでは、自社に適切な製品を選ぶために押さえておくべき3つのポイントを紹介します。

ITDR導入を成功させるために、3つのポイントを確認していきましょう。

対応できるIDインフラを確認する

ITDR導入を進める際は、事前に自社で利用しているID基盤に対応しているかを必ず確認する必要があります。

現在の企業環境では、社内システムに加えて、クラウドサービスも利用するケースが一般的であり、複数のID基盤を併用している企業も少なくありません。

このような状況で、一部のID環境にしか対応していないITDRを選んでしまうと、監視や対策が及ばない領域が生まれてしまい、その結果、攻撃者にとって狙いやすいセキュリティホールを残してしまう可能性があります。

そのため、ITDR導入前には、自社のID構成と運用実態を整理した上で、オンプレミス・クラウドの双方を含む広範囲をカバーできる製品かどうかを見極めることが重要です。

ベンダーロックインを避ける

ITDRは、企業・組織内の識別情報を管理し、適切なアクセス権を制御する「IAM(Identity and Access Management)」と連携することで、よりセキュリティ体制を強化することができます。

IAMがアクセス制御の基盤を担い、ITDRがIDの振る舞いを継続的に監視することで、ゼロトラストに求められる「常に検証する」というセキュリティ体制の構築に役立ちます。

連携性や利便性を重視し、ITDRとIAMを同一ベンダーで導入しようと考えるケースもありますが、この場合は「ベンダーロックイン」のリスクに注意が必要です。

ベンダーロックインとは、企業・組織のITシステムが特定のベンダーに依存することで、他社製品やサービスへの切り替えが困難になる状況を指します。

このような状態に陥ると、新しい技術や脅威に対応するための製品変更が難しくなり、結果として長期間同じシステムを使い続けなければならなくなる可能性もあります。

将来的な柔軟性や拡張性を確保する観点からも、ITDRとIAMを併用する場合には、特定のベンダーに依存しすぎない構成を検討することが推奨されます。

自社での導入のしやすさを確認する

どれほど高機能なITDRであっても、導入や運用の負荷が大きすぎる場合、現場に定着しない可能性があります。

特に、既存システムとの相性や、導入時に大規模な改修が必要かどうかは、製品選定における重要な判断材料となります。

そのため、可能であれば事前検証を行い、ログ取得の可否や検知精度、日常運用のしやすさを確認することが推奨されます。

導入前に十分な検証を行うことで、導入後のトラブルや運用負荷の増大を未然に防ぐことにつながります。

ITDRとEDR、XDRの違い

ITDRと比較されることが多い、EDR・XDRとの違いを解説します。

ITDRとEDRの違い

EDR(Endpoint Detection and Response)とは、PCやスマートフォン、サーバーなどのエンドポイントにおける不審な挙動やインシデントの兆候をリアルタイムで検知し、迅速な対応を可能にするセキュリティソリューションです。

監視対象となるエンドポイントに専用のソフトをインストールすることで、動作状況や各種ログを継続的に取得します。これらの情報を分析することで、マルウェアの実行や不審な操作といった異常を高精度で検知することが可能です。

ITDRとEDRの大きな違いは、保護する対象にあります。

ITDRが認証情報やIDの不正利用を検知・防止することを目的としているのに対し、EDRはエンドポイント自体の保護を目的としています。

このように、ITDRとEDRはそれぞれ異なる領域を保護するため、両者を組み合わせて導入することで、多層的な防御体制を構築でき、よりセキュリティレベルを高めることができます。

ITDRとXDRの違い

XDR(Extended Detection and Response)とは、複数のセキュリティ領域から収集した情報を、一つのプラットフォームに集約し、脅威を迅速に検知・対応することを目的としたセキュリティシステムです。

PCやスマートフォンなどのエンドポイントをはじめ、電子メール、サーバー、クラウド、アプリケーションといったシステム全体からデータを収集・分析します。

これにより、網羅的なセキュリティ耐性を構築し、効率的かつ迅速な脅威検知と対応が可能になります。

XDRがシステム全体を横断的にカバーするのに対し、ITDRは、IDや認証情報に特化して脅威を検知・対応する点が大きな違いです。

ITDRとの併用が推奨されるセキュリティソリューション

強固なセキュリティ環境を構築するためには、ITDRを単独で導入・運用するのではなく、他のソリューションと連携させることが重要です。

中でも、デバイスの挙動を監視するEDRとの併用は、現代のサイバー攻撃に対抗するうえで非常に有効な組み合わせといえます。

前述の「ITDRとEDRの違い」部分でも説明したとおり、ITDRとEDRは保護する対象が異なるため、併用することで、IDとエンドポイントの双方をカバーした、より広範囲かつ多層的な防御が可能になります。

近年ますます高度化・巧妙化するサイバー攻撃に対抗するためにも、ITDRとEDRを組み合わせて運用し、それぞれの強みを活かした多層的な防御体制を構築することで、セキュリティ環境を一層強化していきましょう。

ITDRと組み合わせたい「Auroraシリーズ」

前述の通り、強固なセキュリティ環境を構築するためには、ITDRを単独で導入・運用するのではなく、他のソリューションと連携させることが重要です。

「LANSCOPE サイバープロテクション」では、エンドポイントセキュリティを支援する「Auroraシリーズ」を提供しています。

「Auroraシリーズ」では、次の3つのサービスを提供しています。

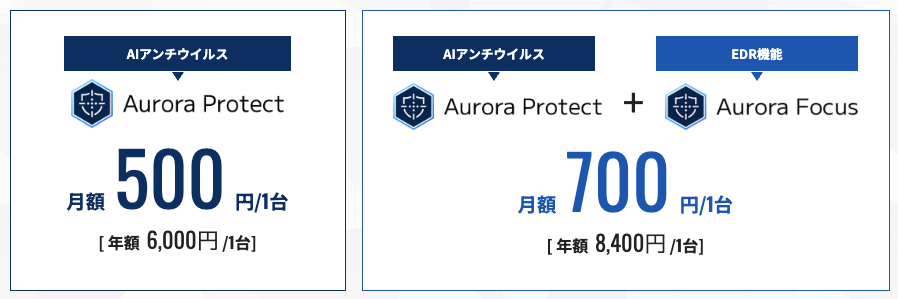

- 最新のアンチウイルス「Aurora Protect」

- 運用負荷の少ないEDR「Aurora Focus」

- 専門家が24時間365日監視するMDR「Aurora Managed Endpoint Defense」

以下ではそれぞれの特長をご紹介します。

最新のアンチウイルス「Aurora Protect」

「Aurora Protect」は、AI(人工知能)を使った、次世代型アンチウイルス製品(NGAV)です。

AIの機械学習によってマルウェアの特徴を自動で分析し、その結果をもとに、未知・亜種を問わず最新のマルウェアやランサムウェアを、実行前に検知・隔離することが可能です。

シグネチャの更新も不要なため、運用コストが軽減できることに加えて、CPU負荷も平均0.3%と低く、快適なパフォーマンスを維持できます。

運用負荷の少ないEDR「Aurora Focus」

「Aurora Focus」は、「Aurora Protect」とあわせて導入可能な、AIアンチウイルス統合型のEDRサービスです。

NGAV「Aurora Protect」とEDR「Aurora Focus」 を併用することで、エンドポイントにおける「多層防御」を実現し、より強固なセキュリティ体制を構築できます。

「Aurora Focus」は、「Aurora Protect」のオプション機能として提供するため、リーズナブルで導入しやすい価格帯である点も魅力です。

「Aurora Focus」についてより詳しく知りたい方は、下記のページをご確認ください。

専門家が24時間365日監視するMDR「Aurora Managed Endpoint Defense」

EDRは多機能で高度な製品であることから、特に自社でセキュリティ人材を確保するのが難しい企業・組織では、「検知できても対応できない」など、管理・運用面での課題が発生するケースも少なくありません。

このような課題を抱える企業・組織の場合は、EDRの運用を外部に委託するのがおすすめです。

「LANSCOPE サイバープロテクション」では、EDRのマネージドサービス「Aurora Managed Endpoint Defense」を提供しています。

「Aurora Managed Endpoint Defense」は、下記の2種類のセキュリティソリューションの運用を、お客様の代わりにセキュリティのスペシャリストが運用するMDRサービスです。

- 脅威の侵入をブロックする「AIアンチウイルス」

- 侵入後の脅威を検知し対処する「EDR」

「高度なエンドポイントセキュリティ製品」と、その製品の「監視・運用サービス」を、セットで提供します。

セキュリティのスペシャリストによる徹底したアラート管理を実施し、お客様にとって本当に必要なアラートのみを厳選して通知するので、不要なアラートに対応する必要がありません。

また、緊急時もお客様の代わりにサイバー攻撃へ即時で対応するため、業務負荷を減らし、安心して本来の仕事へ集中していただけます。

対応するスタッフは全員、サイバーセキュリティの修士号を取得したプロフェッショナルなので、安心して運用をお任せいただけます。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記のページをご確認ください。

3分で分かる!

Aurora Managed Endpoint Defense

世界トップレベルの専門家が24時間365日監視するMDRサービスについて、製品概要や一般的な製品との比較などをわかりやすく解説します。

まとめ

本記事では「ITDR」をテーマに、その概要や機能、導入メリットなどを解説しました。

本記事のまとめ

- ITDRは、IDの不正利用や認証情報の窃取といった認証情報に関連する脅威をリアルタイムで検知・対応し、被害の拡大を未然に防ぐためのセキュリティソリューション

- ITDRが注目されている背景としては「IDを狙った攻撃が増加・高度化している」「境界の外にも多数のIT資産が存在している」「統合的なセキュリティ基盤が求められている」などが挙げられる

- ITDRを導入することで、「IDに関する脅威を素早く検知できる」「脅威への対応を自動化できる」「リスクにつながりそうなアカウント・権限の洗い出しができる」といったメリットが期待できる

- ITDRを導入する際は、「対応できるIDインフラを確認する」「ベンダーロックインを避ける」「自社での導入のしやすさを確認する」といったポイントを押さえることが重要

- ITDRは、単独で導入・運用するのではなく、他のソリューションと連携させることが重要

ITDRを導入することで、認証情報に関連する脅威をリアルタイムで検知し、その深刻度に応じた対応を自動的に実行することが可能になります。

また、検知・対応にとどまらず、長期間使われていないアカウントの削除や停止といった対策を提案する機能も備えているため、潜在的なリスクへの継続的な対処にも活用することができます。

認証情報を狙ったサイバー攻撃が増加・高度化している昨今、こうした機能を持ち合わせたITDRは、非常に重要なセキュリティソリューションと言えるでしょう。

さらにITDRは、EDRなどの他のソリューションと併用することで、多層的かつより強固なセキュリティ体制を構築することが可能です。

「LANSCOPE サイバープロテクション」では、エンドポイントセキュリティを支援する「Auroraシリーズ」を提供しています。

社内に十分なセキュリティ人材を確保することが難しい企業・組織の方は、EDRを活用した監視サービス「Aurora Managed Endpoint Defense」の利用をぜひご検討ください。

ITDRを活用してセキュリティ強化を検討されている企業・組織の皆様にとって、本記事が参考になれば幸いです。

3分で分かる!

Aurora Managed Endpoint Defense

世界トップレベルの専門家が24時間365日監視するMDRサービスについて、製品概要や一般的な製品との比較などをわかりやすく解説します。

おすすめ記事