Written by 伏見みう

目 次

ワームとは、マルウェア(悪意のあるソフトウェア)の一種です。

自己増殖が可能かつ宿主となるファイルが不要という特徴を持ち、非常に感染力が強いことから、過去には大規模感染を引き起こして世間を騒がせた不正プログラムです。

PCやシステムがワームに感染することで、ユーザーは情報が盗まれる、PCの動作遅延が発生する、新たなマルウェアがダウンロードされるといった被害を受けるリスクがあります。

▼本記事でわかること

- ワームとは?

- ワームとウイルス・トロイの木馬との違い

- ワームの感染経路

- ワームの種類

- ワームへの対策方法

また、ワームへの対策に有効な「LANSCOPE サイバープロテクション」のセキュリティソリューションについてもあわせて紹介します。

企業・組織のセキュリティ強化を目指す方は、ぜひご確認ください。

ワームとは

ワーム(worm)とは、ネットワークを介してユーザーのPC(コンピューター)へ感染し、PCの乗っ取りや情報の窃取などを行う、悪意あるマルウェアの1種です。

「ワーム」は、本来ミミズや芋虫に類する「虫」を意味する言葉で、ネットワーク内を虫のように這いまわるという特性から「ワームウイルス」と名づけられました。

ワームの起源は、インターネットが登場して間もない1988年、アメリカで登場した「モリスワーム」というマルウェアです。

本来、コンピューターの侵害を目的に作られたものではありませんでしたが、意図せず「実害を及ぼす不正プログラム」として悪用され、数千台の端末を機能停止に追い込んだとされています。

ワームは、ネットワークの脆弱性を突いて侵入し、システムに過負荷を与えるといった特徴が悪用され、長きにわたってサイバー攻撃の手段として使われいます。

ワームの特徴

ワームはほかのマルウェアと比較して、以下のような特徴があります。

- 感染対象となるファイル(宿主)を必要としない

- 自己増殖ができる

通常のマルウェアが存在するためには、単独でなくファイルなどに寄生する必要がありますが、ワームはファイルに寄生する必要がなく、単体で存在・活動することができます。

これにより、ネットワークで接続されたコンピューター間を自由に移動することが可能です。

また、ワームは「自己増殖機能」を備えており、システム上で自身のコピーを複製することも可能です。

そのため、一度ワームに感染してしまうと、自身のコンピューターだけでなくネットワークを介して、別の端末へと感染がどんどん拡大してしまうという特徴があります。

1台のPCから数百・数千の端末に、ワームが感染する被害も珍しくありません。

ワームとウイルス・トロイの木馬の違い

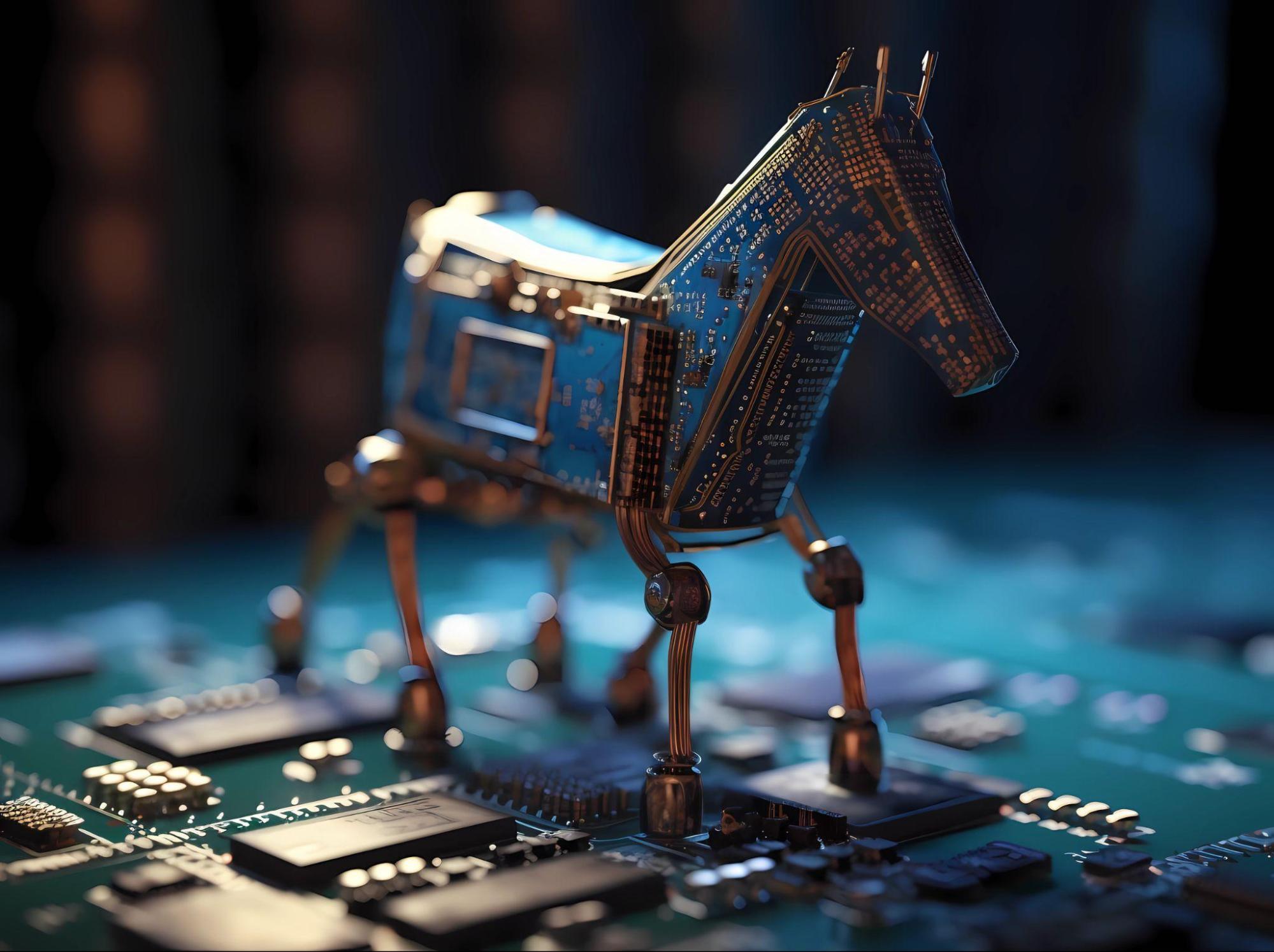

ワーム以外の代表的なマルウェアとして、「コンピューターウイルス」や「トロイの木馬」が挙げられます。

この3つはすべてマルウェアですが、寄生先の有無や自己増殖に関して特徴が異なります。

3種類のマルウェアの違いは以下のとおりです。

| 種類 | 存在方法 | 自己増殖 |

|---|---|---|

| ワーム | 感染対象となるファイルなどを必要とせず、単体で存在することが可能 | 可能 |

| ウイルス | 感染対象となるファイルなどに寄生するため、単体で存在することができない | 可能 |

| トロイの木馬 | 正常なファイルやソフトウェアに「擬態」して侵入する。単体で存在することが可能 | 不可 |

たとえば「コンピューターウイルス」は、ワーム同様に自己増殖は可能ですが、感染対象となるファイルなどがなければ存在できません。

また、あたかも正常なファイルやソフトウェアのふりをし、ユーザーに気づかれずコンピューターへ侵入する「トロイの木馬」は、単体で存在することは可能ですが、自身をコピーして増殖する機能は持っていません。

その点、ワームは単体で存在できて、自己増殖も可能という、恐ろしい2つの特徴をあわせ持っています。

ほかのマルウェアと比較して感染力が非常に高く、被害が拡大しやすいという恐ろしい特徴を持つといえるでしょう。

マルウェアの被害件数

ワームをはじめとするマルウェア感染の被害は、日本国内でも今なお増加傾向にあります。

情報セキュリティメーカー「デジタルアーツ」が2024年9月に発表したセキュリティレポートによると、2024年上半期のセキュリティインシデントの件数は551件となっており、2023年下半期と比較すると増加傾向にあります。

そのうち、マルウェア感染による被害は76件となっており、2023年上半期の46件、下半期の33件と比較して、大幅に増加していることがわかります。

出典:デジタルアーツ株式会社「【セキュリティレポート】2024年上半期の国内セキュリティインシデントを集計」

すべての組織はマルウェアをはじめとするサイバー攻撃を「他人事」と捉えず、十分な対策を打つことが必要不可欠です。

ワームの主な感染経路

ワームの主な感染経路は以下の4つです。

- メール

- ネットワーク

- 共有フォルダ

- USBメモリなどの外部ドライブ

ワームはどのような経路で感染するのか詳しく確認していきましょう。

メール経由での感染

メールの添付ファイルにワームを仕込み、ファイルを開封することで感染させる手口があります。

添付ファイルの開封以外には、メールに記載されたリンクをクリックすることで感染させる場合もあります。

メール経由でユーザーの端末に侵入したワームは、コンピューター内でアドレス帳を探し、そこに保存されているアドレス宛てに自身のコピーを添付して送信し、さらなる感染拡大を及ぼします。

ネットワーク経由での感染

ワームに感染した端末から、ネットワークを経由して、さらに感染を拡大するケースもあります。

たとえば、組織内で1台のPCがワームに感染した場合、社内ネットワークを通じてほかの脆弱性をもつPCにもワームを展開しようとします。

2017年に世界的な被害をもたらしたマルウェア「WannaCry」も、被害が大規模化した背景に「ネットワークを介して感染を広げるワームの特性をもっていた」ことが挙げられます。

共有フォルダ

感染したコンピューターを踏み台に、ネットワークを介して共有フォルダ上に自身のコピーを作成し、感染を広げる手口も報告されています。

共有フォルダへアクセスしたユーザーの端末は、知らないうちにワームへと感染してしまいます。

ワームは自身のコピーとしてフォルダを作る際、怪しまれないよう「検索エンジンでよく検索される一般的な単語」をファイル名にすることが多いです。

USBメモリなどの外部ドライブ

USBメモリなど、外部接続端末をPCに接続することで、感染するケースもあります。

ワームが含まれた外部端末を差し込むことで、コンピューターが感染してしまいます。

この手口は、ワームの自動実行機能を悪用した感染経路です。

たとえば、パソコンにソフトウェアのインストールCDを挿入すると、自動でインストール画面が立ち上がるWindowsの自動実行機能と同じ仕組みです。

ワームに感染したUSBメモリをコンピューターに接続すると、自動的に不正なプログラムが実行され、ワームに感染してしまいます。

ワームに感染した場合の代表的な被害

ワームに感染した場合、以下のような被害が発生する可能性があります。

- 情報漏洩

- PCの占有

- 別のマルウェアのインストール

- メールやSNSの不正送信・投稿

- サイバー攻撃への加担

ワームがもたらす被害について確認していきましょう。

情報漏洩

ワームに感染することで、コンピューター内に保存されている個人情報や機密データが、不正に盗まれたり悪用されたりする被害が想定されます。

ワームは感染した端末から情報にアクセスし、攻撃者のサーバーへ盗んだ情報を送り込みます。

組織であれば、顧客情報を盗まれることで信用を失ったり、損害賠償の責任を負ったりする可能性があるでしょう。

そのほか、アカウントのログイン情報やカード情報が盗まれ、不正に利用される懸念もあります。

また盗まれた個人情報は、違法に個人情報の取引をするダークウェブで売買されるなど、さらなるサイバー攻撃被害を生むリスクも備えています。

PCの占有

ワームにコンピューターのCPUを占有され、PCが動作しなくなるといった被害も想定されます。

ワームが自己増殖し、ほかの端末へと感染を拡大することで、コンピューターのリソースを大幅に占有してしまうことが原因です。

最終的に容量やメモリが占有しつくされれば、PCが動作停止に追い込まれてしまうでしょう。

別のマルウェアをインストールしてしまう

侵入したワームがコンピューターにバックドアを設置し、バックドア経由で別のマルウェアに感染させたり、遠隔操作に必要なソフトウェアを勝手にダウンロードさせられたりする被害も挙げられます。

新たなマルウェアに感染すると、さらなる被害の拡大が予想されるでしょう。

メールやSNSの不正送信・投稿

ワームは、コンピューターのアドレス帳にアクセスし、登録されているメールアドレス宛に、自身のコピーを添付した攻撃メールを拡散する特徴があります。

そのため、ワームに感染すると、感染したデバイスが占有されるだけでなく、アドレス帳に登録されているほかデバイスや、社内ネットワークなど、さらなる被害が拡大する恐れがあります。

また、SNSアカウントを乗っ取り、ワームに感染するWebサイトのリンクを多数投稿して、感染拡大するパターンも報告されています。

サイバー攻撃への加担

サイバー攻撃を仕掛ける際、攻撃者の制御下にあるマルウェア感染した機器のネットワークを「ボットネット」と呼びます。

ワームに感染すると、自分のコンピューターがボットネットに加えられる危険性があります。

ボットネットに加えられると、意図せずにサイバー攻撃に加担してしまうリスクが発生します。

ワームの種類

マルウェアの中でも感染力の高いワームは、インターネットが登場してから長い期間、膨大な数のコンピューターに感染して被害を出してきました。

ここでは過去に見られた、著名なワームの種類を紹介します。

| ワームの種類 | 被害内容 |

|---|---|

| LOVELETER | 2000年に確認されたワーム 「I Love You」という題名のメールにワーム感染させたファイルを添付し、受信者が添付ファイルを開くとLOVELEFTERに侵入される Outlookのアドレス帳を介して感染を広げ、感染すると画像ファイルやオーディオファイルなどが破壊される被害が報告された |

| Slammer | 2003年に確認されたワーム マイクロソフトのデータベース上でやり取りする言語「SQL」のバグを突いて侵入し、数分のうちに7万台以上のコンピューターを感染させた 世界全体では25万台規模のコンピューターがSlammerに感染し、アメリカでは携帯電話とインターネットの接続に悪影響を及ぼし、ネットバンクのATMが1万台以上使用できなくなるといった被害が報告された |

| Sobig | 2003年に確認されたワーム 特定の拡張子からメールアドレスを収集し、ワームに感染したファイルを添付してメールを送信し、受信者が添付ファイルを開くことで感染する Sobigの亜種であるSobig.Fは2003年に世界最大の被害を及ぼし、とくにアメリカで大手コーヒーチェーン店や大手鉄道会社のシステムに侵入し、運行などに影響を及ぼした |

| My doom | 2004年に確認されたワーム 送信エラーを連想するような件名で大量にメールを送信し、添付ファイルを開かせることで感染させる 感染先のコンピューターに次々とバックドアを仕掛けることで感染を広げていき、世界中のネット通信速度を10%低下させ、380億アメリカドル相当の被害をもたらした |

| Conficker | 2008年に確認されたワーム Windows OSの脆弱性から侵入し、管理ファイルなどに辞書攻撃を仕掛けて不正アクセスを実行した 感染したコンピューターはほかのコンピューターに大量の迷惑メールを送信し、世界中で1500万台のコンピューターを感染させた |

| Emotet | 2014年に確認されたワーム 主な感染経路はメールで、添付ファイルやファイルリンクからコンピューターに侵入した 国内では2019年以降知名度を上げ、その被害が大きく取沙汰されたが、近年もEmotetによる被害が報告されており、その脅威はいまだに衰えていない |

| WannaCry | 2017年に確認されたワーム型ランサムウェア。 侵入されると、自己増殖機能でほかのコンピューターへ次々感染し、感染したコンピューターのデータは「a.jpg.WNCRY」というファイル名に書き換えられて閲覧・使用できなくなる 2017年には世界中で23万台以上のコンピューターが被害に見舞われ、病院のシステム停止により手術や診察ができなくなるなど、人命にかかわる被害も発生した |

ワームに感染した場合の対処方法(感染後の対策)

ワーム(マルウェア)の感染が疑われる場合、以下2つの対処法を速やかに実施しましょう。

- PCをネットワークから切断する

- セキュリティソフトで隔離・駆除をおこなう

ワームは、ネットワークを経由して感染広げるため、感染を拡大しないように、感染したコンピューターを速やかにネットワークから切断・隔離し、感染拡大を抑えましょう。

感染したコンピューターをネットワークから切断・隔離した後は、セキュリティソフトで速やかに端末をスキャンし、ワームの隔離・駆除を実施します。

また、感染被害の拡大を防ぐため、状況によっては関連企業や委託先に連携し、ワームへの対策を仰ぐことも必要です。

データが失われるリスクもあるため、日頃からバックアップをおこない、仮に感染しても復元できる体制を整えることも重要です。

ワームに感染しないための対策(予防策)

ワームに感染しないための、予防的な対策としては以下の4つが挙げられます。

- OSやソフトウェアを最新の状態にする

- 不審なメールや送信元が不明なファイルリンクは開かない

- アンチウイルスソフトを導入する

- 怪しいサイトは閲覧しない

ワームへの対策方法を確認していきましょう。

OSやソフトウェアを最新の状態にする

ワームを含むマルウェアは、しばしばコンピューターの脆弱性を突いて侵入し、感染や被害を拡大させます。

実際、前述した「WannaCry」は、Windows OSの脆弱性を狙った犯行でした。

脆弱性を狙った攻撃を防ぐためには、OSやソフトウェアを最新のものにアップデートし、脆弱性を修復することが重要です。

不審なメールや送信元が不明なファイルリンクは開かない

ワームは多くの場合、メールに添付されたファイルや本文に記載されたリンクから感染します。

そもそも不審なメールを開かないのはもちろんですが、場合によってはワームに感染した知人のコンピューターからメールが送られてくるケースもあります。

そのため、仮に知っているアドレスからのメールでも、不審なリンクや添付ファイルは開かないよう平時から注意することが大切です。

もちろん送信元が不明なメール、本文が不自然なメールなどは安易に開かないようにしましょう。

怪しいサイトは閲覧しない

悪意のあるWebサイトを経由し、ワームが侵入するケースも多く報告されています。

たとえば、Webサイトに不正なプログラムが埋め込まれていると、Webサイトに訪問することで感染してしまいます。

対策としては、メールに記載されたURLをクリックするなど、そもそも怪しいサイトを閲覧しないことが重要です。

アンチウイルスソフトを導入する

ワームをはじめとするマルウェア感染から、PCやスマートフォンなどのデバイスを防御する方法として、アンチウイルスソフトの導入が効果的です。

アンチウイルスソフトは、端末に侵入しようとするワームを検知し、不正なプログラムとしてブロックし、感染を防ぎます。

昨今は、高度化・巧妙化するマルウェアを防ぐために、AI技術を活用し、まだパターンファイル化されていない「未知のマルウェア」を検出できる優秀なアンチウイルスソフトも登場しています。

「LANSCOPE サイバープロテクション」でも、AIを活用したアンチウイルスを提供しており、あらゆるワームウイルスの検知・ブロックが可能です。

EDRを導入する

アンチウイルスソフトとセットで活用したいのが、PCやスマートフォンに侵入してしまったワームに対して、検知・駆除といった対策が可能なEDRというセキュリティソリューションです。

EDRは、侵入時から侵入後のマルウェアの動きを監視し、不審な動作を管理者へ通知するため、感染してしまった後でも、速やかに脅威を突き止めることが可能です。

「LANSCOPE サイバープロテクション」では、アンチウイルスとセットで導入できる、操作の簡単なEDR「Aurora Focusとは」を提供しています。

「LANSCOPE サイバープロテクション」のセキュリティソリューションの詳細については、後述します。

ワーム対策には「LANSCOPE サイバープロテクション」

ワームをはじめ、各種マルウェア感染から組織のPC・スマートフォンを守るためには、マルウェアの検知精度に優れた、高性能なアンチウイルスの導入が必要です。

「LANSCOPE サイバープロテクション」では、未知のマルウェアも検知・ブロックする、2種類のAIアンチウイルスを提供しています。

▼強みの異なる2種類のアンチウイルスソリューション

- アンチウイルス✕EDR✕監視サービス(MDR)をセットで利用可能な「Aurora Managed Endpoint Defense」

- 各種ファイル・端末に対策できる次世代型アンチウイルス「Deep Instinct」

世界トップレベルの専門家によるMDRサービス「Aurora Managed Endpoint Defense」

「LANSCOPE サイバープロテクション」では、EDRのマネージドサービス「Aurora Managed Endpoint Defense」を提供しています。

「Aurora Managed Endpoint Defense」は、下記の2種類のセキュリティソリューションの運用を、お客様の代わりにセキュリティのスペシャリストが運用するMDRサービスです。

- 脅威の侵入をブロックする「AIアンチウイルス」

- 侵入後の脅威を検知し対処する「EDR」

アンチウイルスは、EDRと掛け合わせることで、より強固なエンドポイントセキュリティ体制を確立することができます。

しかし実際は、「EDRによるセキュリティ監視に手が回らない」「アンチウイルスとEDRの併用ができていない」というケースも多いです。

このような課題をお持ちの企業・組織の方に、「Aurora Managed Endpoint Defense」は「高度なエンドポイントセキュリティ製品」と、その製品の「監視・運用サービス」をセットで提供します。

高精度なアンチウイルス・EDRを併用できることに加え、セキュリティのプロが24時間365日監視をおこなうため、より確実にマルウェアの侵入からお客様のエンドポイントを保護することが可能です。

また、「LANSCOPE サイバープロテクション」は、アンチウイルスのみ、アンチウイルス+EDRのみ導入するなど、柔軟な運用も可能です。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記のページをご確認ください。

各種ファイル・デバイスに対策できるNGAV「Deep Instinct(ディープインスティンクト)」

次に、AIによるディープラーニング機能で、未知のマルウェアを高精度にブロックする、次世代型アンチウイルス「Deep Instinct(ディープインスティンクト)」を紹介します。

たとえば、以下のような課題をお持ちの企業・組織の方には、「Deep Instinct」が効果を発揮します。

- 未知のマルウェアも検知したい

- 実行ファイル以外の様々なファイルにも、対応できる製品が良い

- 手頃な価格で高性能なアンチウイルスを導入したい

近年の攻撃者は、セキュリティ製品の検知を逃れるため、実行ファイルだけでなく、ExcelやPDF・zipなど、多様な形式のマルウェアを生み出します。

ファイル形式を問わず対処する「Deep Instinct」であれば、高度化・巧妙化するマルウェアも、高い精度で検知し、防御することが可能です。

「Deep Instinct」についてより詳しく知りたい方は、下記のページをご確認ください。

まとめ

本記事ではワームによるサイバー攻撃の脅威やその特徴、被害例や対策案について述べ、その重要性について解説しました。

▼本記事のまとめ

- マルウェアの一種であるワームは、感染対象となる宿主がなくても存在でき、自己増殖できる特徴を持つ

- 2025年現在も、マルウェア感染の被害は国内で増加傾向にあり、対策は急務である

- ワームの主な感染経由としては、「ネットワーク」「メール」「Webサイト」「外付けハード」などが挙げられる

- ワーム感染が疑われる際は、速やかにネットワークから端末を隔離し、感染拡大を防ぐ必要がある

- ワームの被害を防ぐには「ソフトウェアやOSのアップデート」「アンチウイルスやEDRなどの導入」が有効である

ワーム感染への対策手法は、基本的にそのほかの外的脅威に対する対策としても有効な手段です。

近年、ワームをはじめとするサイバー攻撃は高度化・巧妙化しています。

さまざまな攻撃から自社のIT資産を守るために、本記事で紹介した「LANSCOPE サイバープロテクション」のセキュリティソリューションを活用し、セキュリティ体制の強化を図ってください。

また、「マルウェアに感染した際にやってはいけないNG行為」をまとめた、お役立ち資料もご用意しました。

ぜひご活用ください。

おすすめ記事