Written by WizLANSCOPE編集部

目 次

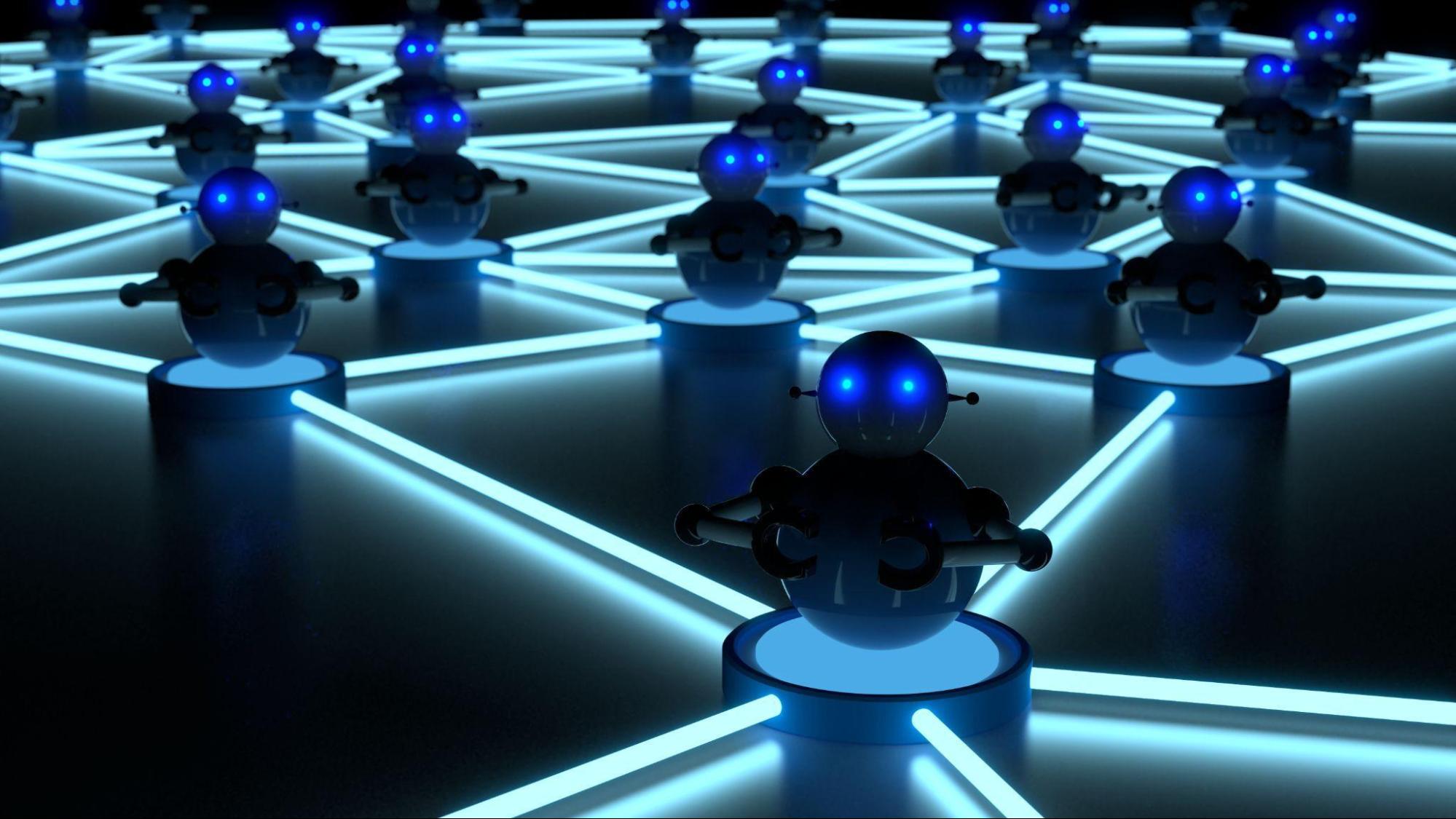

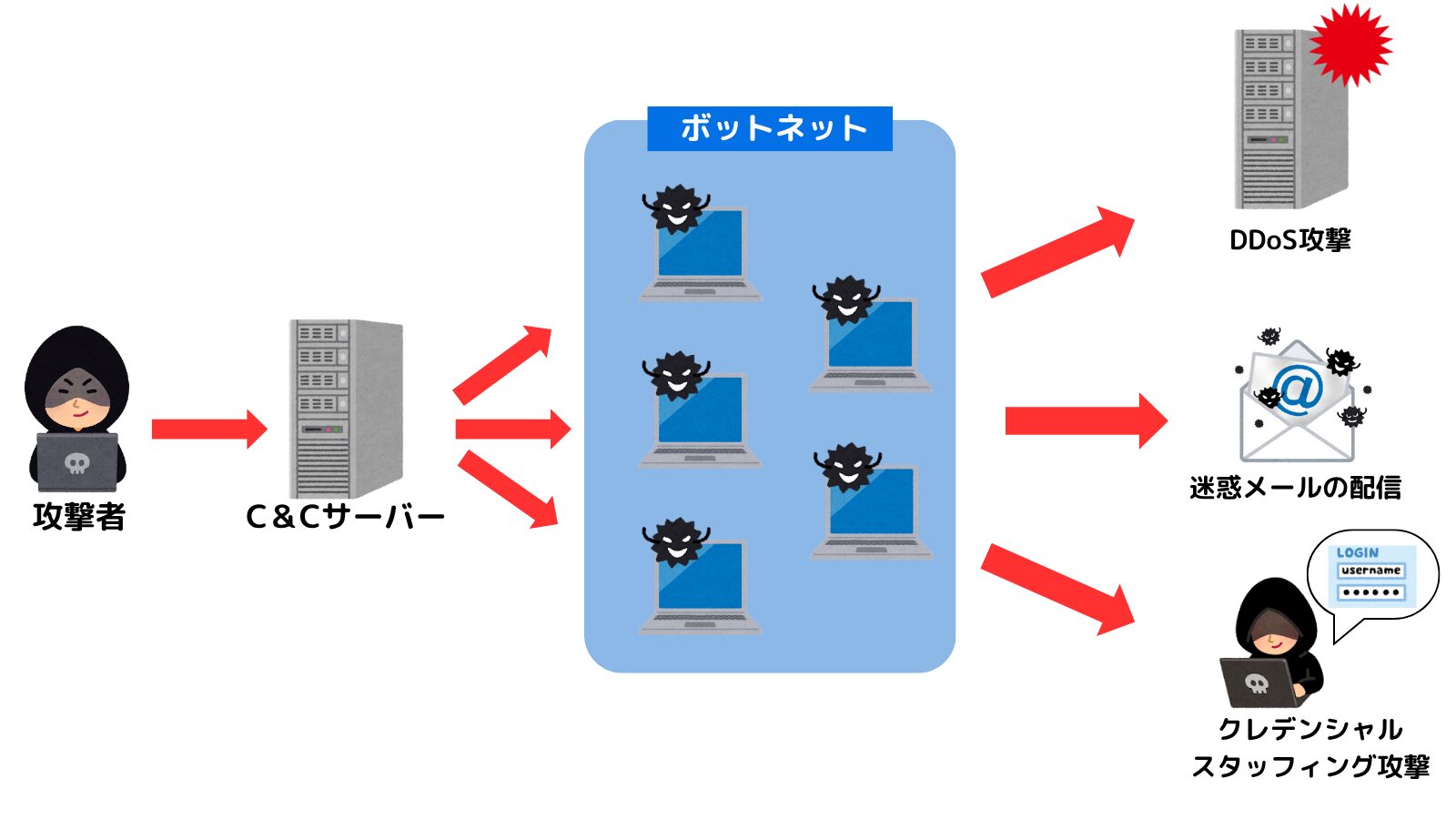

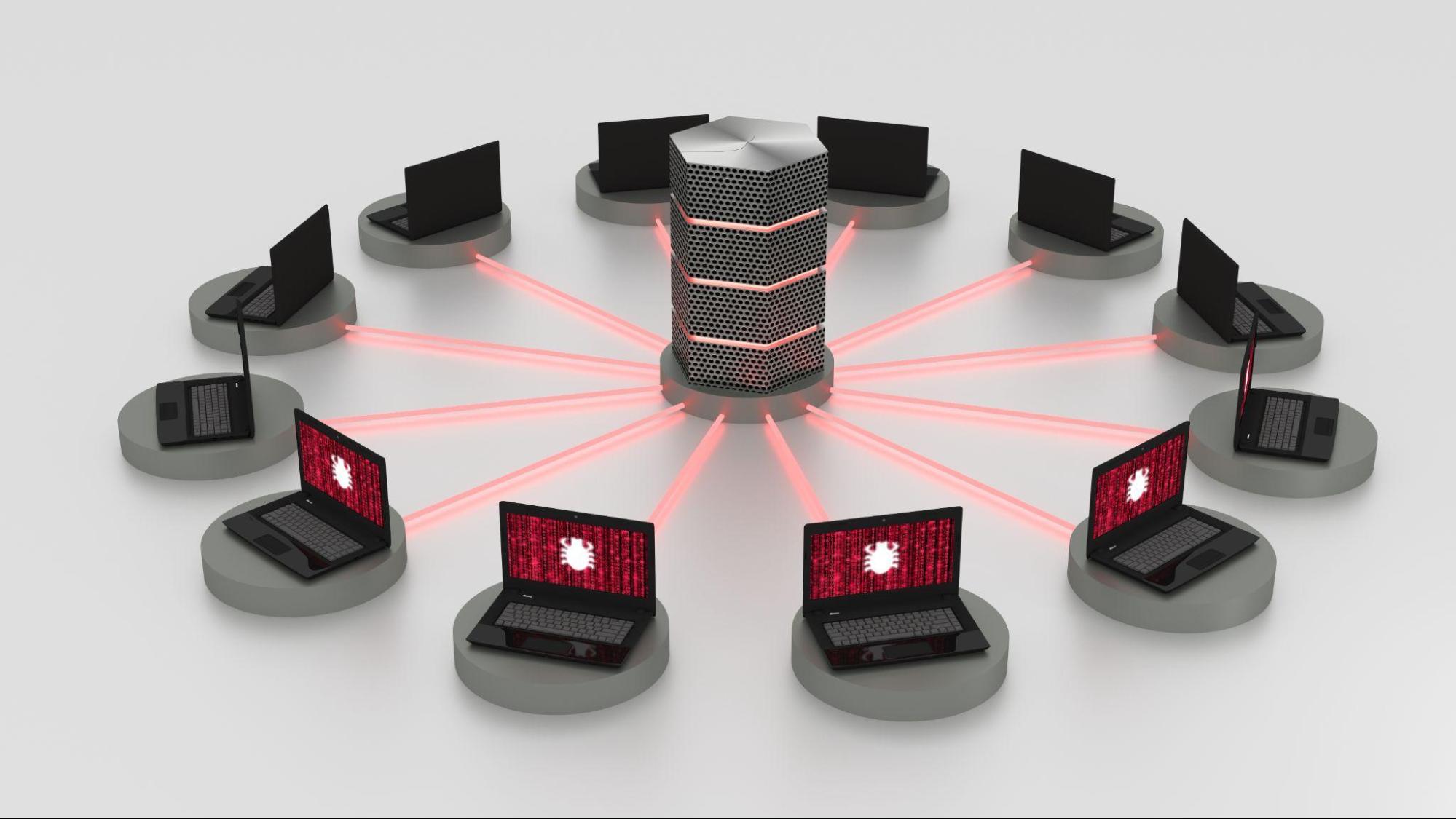

ボットネットとは、マルウェアに感染し、外部から遠隔操作が可能となったPCやスマートフォンなどのデバイスで構成されるネットワークのことです。

1つのボットネットが数百万台規模のデバイスで構成されるケースもあり、大規模なDDoS攻撃やスパムメールの送信に悪用されています。

自社で保有しているデバイスがボットネットに加えられてしまった場合、気付かないうちにサイバー攻撃に加担させられる恐れもあるため、適切な対策が必要です。

本記事では、ボットネットの仕組みや感染経路、有効な対策などを解説します。

▼本記事でわかること

- ボットネットの概要

- ボットネットの仕組み

- ボットネットの感染経路

- ボットネットの一部にならないための対策

「セキュリティ対策を強化したい」「ボットネットへの有効な対策方法を知りたい」という企業・組織の方は、ぜひご一読ください。

ボットネットとは

ボットネットとは、マルウェアに感染し、外部から遠隔操作が可能となったPCやスマートフォンなどのデバイスで構成されるネットワークのことです。

これらのデバイスは、攻撃者が用意したC&Cサーバーを通じて操作され、大規模なDDoS攻撃やスパムメール送信などに悪用されます。

実際、過去には数十万のデバイスで構成されたボットネットを利用したDDoS攻撃により、複数の著名なサービスが停止に追い込まれる被害も発生しています。

このようなサイバー攻撃に加担させられないためにも、マルウェア感染を防ぐためのセキュリティ対策を徹底することが重要です。

ボットとは

「ボット」とは、指定された作業を自動で実行するプログラムのことです。

そのなかでも、侵入したデバイスを不正に操作する目的で設計されたものは「ボットウイルス」と呼ばれ、「トロイの木馬」や「ウイルス」などと同様にマルウェアの一種に分類されます。

ボットウイルスに感染すると、デバイスは外部からの遠隔操作が可能な状態となり、保存されているデータの閲覧や窃取といった被害につながる恐れがあります。

さらに感染後はバックグラウンドで密かに動作するため、ユーザーが異常に気づきにくいという特徴があります。

また、一部のボットウイルスには、自己更新機能が備わっており、アップデートを繰り返すことで、アンチウイルスソフトの検出を回避しようとするケースもあります。

そのため、感染経路を正しく理解し、事前に対策を講じることが重要です。

ボットネットの仕組み

ボットネットは、以下のような流れで構成されます。

- メールや偽サイトなどを通じてマルウェアが配布される

- ユーザーが気付かないうちにマルウェアに感染する

- 感染したデバイスがC&Cサーバーに接続される

- 外部から遠隔操作が可能な状態になる

- 同様の感染デバイスが大量に集められる

ボットウイルスに感染したデバイスは、ボットネットを制御する指令サーバー「C&Cサーバー」に自動的に接続されます。

このサーバーを通じて、デバイスはユーザーが気付かないうちにボットネットの一部として組み込まれ、攻撃者による遠隔操作が可能になります。

攻撃者はC&Cサーバーを介して、内部情報の窃取や不正な操作の実行などを行います。

ボットウイルスの感染経路

ボットウイルスの代表的な感染経路としては、以下が挙げられます。

- OSやアプリケーションの脆弱性の悪用

- メールの添付ファイルやリンク

- 無料のソフトウェアやアプリ

ボットウイルスはマルウェアの一種であるため、主な感染経路はほかのマルウェアと大きく変わりません。

それぞれの感染経路について詳しくみていきましょう。

OSやアプリケーションの脆弱性の悪用

攻撃者は、OSやアプリケーションに潜む脆弱性(セキュリティ上の欠陥)を悪用してシステムに不正侵入することがあります。

その結果、デバイスにボットウイルスが送り込まれ、ユーザーが気が付かないうちに感染してしまうケースも少なくありません。

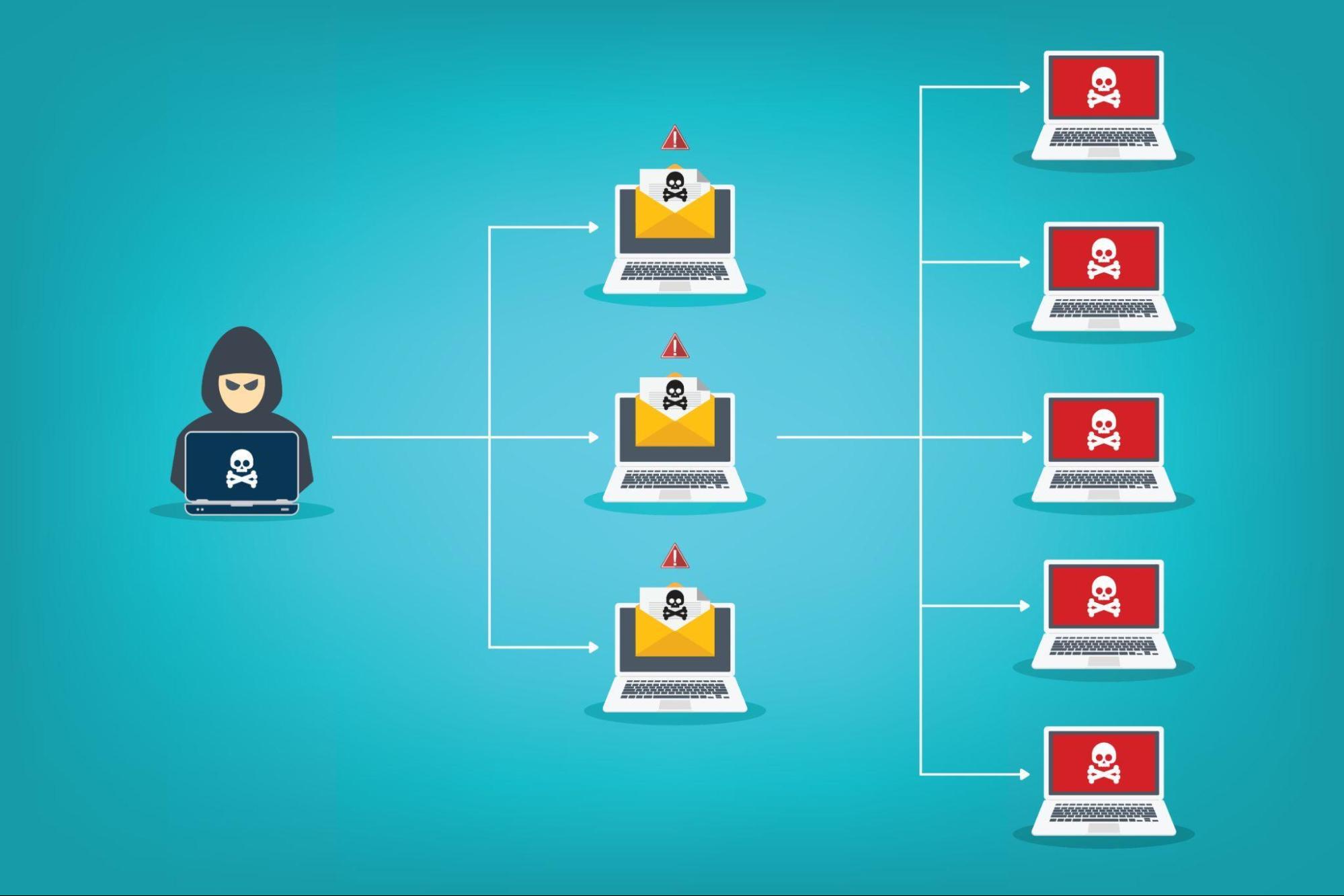

メールの添付ファイルやリンク

取引先や社内関係者になりすまし、マルウェアを仕込んだ添付ファイルや偽サイトへの誘導リンクを含むメールが送られるケースもあります。

受信者がフィッシングメールだと気付かずに添付ファイルを開いたり、リンク先にアクセスしたりすると、ボットウイルスに感染する恐れがあります。

さらに昨今では、サイトにアクセスしただけで自動的にマルウェアがダウンロードされる「ドライブバイダウンロード」と呼ばれる手法も確認されており、より一層の注意が求められています。

無料のソフトウェアやアプリ

Web上で公開されているフリーソフトや無料アプリケーションにボットウイルスが仕込まれているケースもあります。

前述の通り、ボットウイルスはバックグラウンドで密かに動作するため、感染しても長期間気づかないまま利用してしまう恐れがあります。

提供元が信頼できる場合を除き、安易にソフトウェアをダウンロードすることは避けましょう。

ボットネットを悪用したサイバー攻撃の例

ボットネットを悪用したサイバー攻撃の例として、以下が挙げられます。

- DDoS攻撃

- 迷惑メール・スパムメールの大量送信

- クレデンシャルスタッフィング攻撃(アカウント乗っ取り)

それぞれの攻撃手法について確認していきましょう。

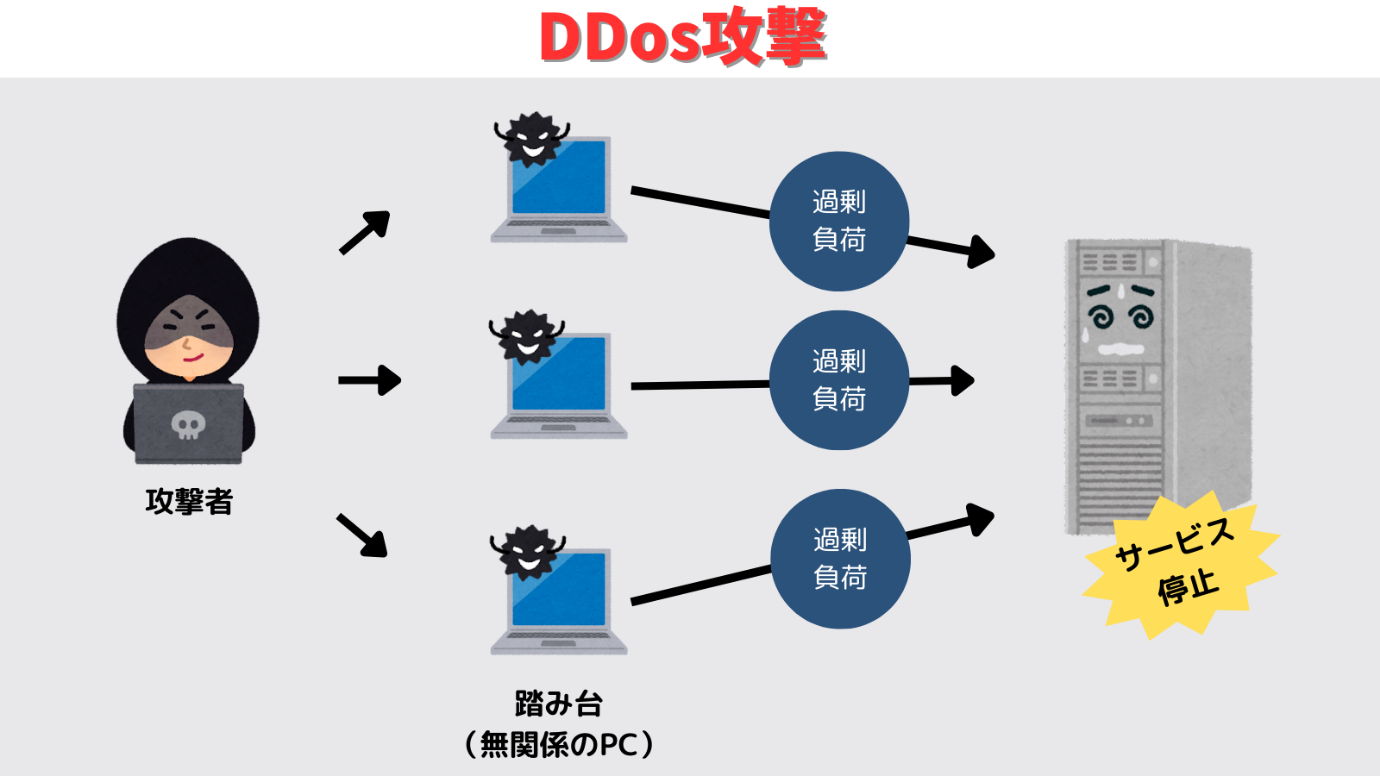

DDoS攻撃

ボットネットを悪用したサイバー攻撃の代表例として、「DDoS攻撃」が挙げられます。

DDoS攻撃とは、攻撃対象のWebサーバーに対して複数のデバイスから大量の通信(パケット)を一斉送信し、過剰な負荷をかけることでサービス停止に追い込む攻撃手法です。

攻撃者は、C&Cサーバーを通じてボットウイルスに感染したデバイスに命令を送り、それらのデバイスから一斉にパケットを送信させます。

DDoS攻撃を受けると、以下のような被害が生じるリスクがあります。

- オンラインサービスの停止

- 営業活動の停止による金銭的損失

- サービス復旧にかかるコストや時間の増加

- 顧客からの信頼低下

さらに、取引先やパートナー企業などと共有しているサーバーが攻撃を受けた場合、被害が自社だけにとどまらず、波及してしまう恐れもあります。

迷惑メール・スパムメールの大量送信

ボットネットを利用すると、迷惑メールやスパムメールを大量に送信できるようになります。

不正アクセスされたデバイスにアドレス帳が保存されていた場合、その情報が悪用され、迷惑・スパムメールの送信元になってしまうリスクがあります。

また、窃取された情報がさらに別のサイバー攻撃に悪用される可能性もあります。

乗っ取られたデバイスは、攻撃者が直接操作しているわけではないため、発信元の特定が困難になるケースも多く見られます。

クレデンシャルスタッフィング攻撃(アカウント乗っ取り)

クレデンシャルスタッフィング攻撃とは、不正に入手したアカウント情報を利用し、ボットネットによって複数のサイトやアプリケーションに不正アクセスを仕掛ける攻撃手法です。

この攻撃では、複数のサービスで同じIDやパスワードを使い回すというユーザーの習慣が悪用されます。

また、クレデンシャルスタッフィング攻撃と似た攻撃として「パスワードリスト攻撃」が挙げられます。

パスワードリスト攻撃も、不正に入手したID・パスワードを用いて、サービスやシステムに不正アクセスを試みるサイバー攻撃です。

クレデンシャルスタッフィング攻撃は、「ボットネット」を活用し、複数のデバイスから自動で不正ログインを試みますが、パスワードリスト攻撃も、自動ツールなどを用いて不正ログインが試行されます。

このほかにも、「ボットネットを活用してマルウェアを配布させる」「フィッシング詐欺へ誘導する」など、ボットネットを用いたサイバー攻撃は後を絶ちません。

これらのリスクを正しく理解し、適切な対策を講じることが重要です。

ボットネットの被害事例

実際にボットネットが利用されたサイバー攻撃の事例を2つ紹介します。

ボットウイルス「Mirai」による事例

2016年9月20日、「Mirai」というボットウイルスに感染した多数のIoT機器が遠隔操作され、アメリカのセキュリティ情報サイトに対して大規模なDDoS攻撃が仕掛けられる事案が発生しました。

数十万台規模の機器が一斉に一つのWebサイトへアクセスしたため、サーバーがダウンし、一時的にアクセスできなくなりました。

さらに、この攻撃は、DNSサーバーに対しても行われ、TwitterやPinterest、PayPalといった著名なサービスも一時的に利用できなくなる被害が発生しました。

ボットウイルス「Fodcha」による事例

2022年9月、国内のマンション入居者用の無料Wi-Fiサービスに利用されていたWi-FiルーターがIoTボット「Fodcha」に感染し、海外に対する大規模なDDoS攻撃に悪用される事件がありました。

無料Wi-Fiサービスは、全国で約30万世帯が利用していたことが明らかになっています。

「Fodcha」に感染したWi-Fiルーターは、2022年9月20日から28日までの約8日間にわたり攻撃に悪用され、その影響で上位の通信回線の停止や速度制限が行われました。

Botnet-as-a-Service(BaaS)の危険性

BaaS(Botnet-as-a-Service)とは、金銭を支払うことでボットネットを購入またはレンタルできるサイバー犯罪におけるビジネスモデルを指します。

国内においても、ボットネットを悪用した攻撃や、攻撃ツールの販売・共有は確認されています。海外のように「BaaS」として明確にサービス化されているケースは多くありませんが、実質的に同様の仕組みは存在しており、注意が必要です。

推定100万から400万台の感染デバイスで構成されている世界最大級のボットネット「Aisuru」も、金銭を支払うだけで利用できる、いわばレンタル型のボットネットです。

BaaSが普及することで、いちからボットネットを構築する手間がなくなるため、知識や技術がない人間でもボットネットを使った大規模なサイバー攻撃が可能になってしまいます。

また、商品として大規模なボットネットを提供するには、大量の感染デバイスが必要になります。つまり、脆弱なデバイスはそれだけ攻撃対象となるリスクが高まります。

ボットネットの一部としてサイバー攻撃に加担しないためには、マルウェア感染を防ぐためのセキュリティ対策を徹底することが重要です。

ボットネットへの対策

ボットネットの一部にならないためには、以下のような対策を講じる必要があります。

- OSやソフトウェアの定期的なアップデート

- 不審なメールの添付ファイルやリンクを開かない

- アンチウイルスソフトの導入による入口対策

- EDRの導入による内部対策

詳しく見ていきましょう。

OS・ソフトウェアの定期的なアップデート

攻撃者はOSやアプリケーションの脆弱性を突いて、デバイスやシステムの内部に侵入し、ボットウイルスに感染させます。

あらゆるソフトウェアには、開発段階で見落とされた不具合や脆弱性が潜んでいる可能性があり、また、運用を続ける中で、新たな脆弱性が発見されることも珍しくありません。

こうした脆弱性に対処するためには、ベンダーから配布されるセキュリティパッチを抜け漏れなく適用し、脆弱性を修正することが重要です。

適用を怠ると、その分脆弱性を悪用した攻撃を受けるリスクが高まるため、自動更新機能の有効化などで、常に最新の状態を維持することが重要です。

不審なメールの添付ファイルやリンクを開かない

不審なメールの添付ファイルやリンクを安易に開くと、ボットウイルスに感染するリスクが高まります。

そのため、少しでも違和感を抱いたメールは削除し、Webサイトにはメールからではなく、URLを直接入力する、またはブックマークからアクセスするといった方法をとるようにしましょう。

特に昨今は、生成AIを悪用して自然かつ説得力のあるフィッシングメールを効率的に作成できるようになっています。

巧妙なフィッシングメールに騙されることがないように、日頃から高いセキュリティ意識を持ち、不審なファイルやリンクを開かないように注意しましょう。

アンチウイルスソフトの導入による入口対策

アンチウイルスを導入することで、PCやスマートフォン、サーバーなどのエンドポイントに侵入しようとするボットウイルスを検知し、封じ込めることができます。

アンチウイルスとは、マルウェアなどの脅威を検出・防御し、感染の拡大や被害を防ぐためのセキュリティソリューションです。

ただし、ボットウイルスは変異しながら検知を回避しようとする特性があるため、従来のパターンマッチング式のアンチウイルスでは検知が難しい場合もあります。

そのため、パターンファイル化されていない未知のマルウェアや亜種であっても検出できる高精度なアンチウイルスの導入が求められます。

ボットウイルス以外にも、近年のマルウェアは同一のものが繰り返し利用されるケースは少ないため、振る舞いや特徴から検知できるアンチウイルスの導入は不可欠です。

EDRの導入による内部対策

近年のサイバー攻撃は高度化・巧妙化が進み、どれだけ入口対策を徹底していても、それをすり抜けて侵入するケースが後を絶ちません。

そこで、「侵入を前提」としたセキュリティ対策として、EDR(Endpoint Detection and Response)の導入が求められています。

EDRは、エンドポイントの挙動を常時監視し、不審な動きを検知・可視化するセキュリティソリューションで、アンチウイルスソフトでは検知が難しい未知のマルウェアや高度な攻撃に対しても、侵入後の挙動を継続的に監視し、異常な振る舞いをもとに早期に検知・対応することが可能です。

EDRは、「侵入後のマルウェア検知や駆除が行える」という特性上、潜伏期間が長く見つけづらい「ボットウイルス」と、相性の良いソリューションです。

また、前述したアンチウイルスと併用することで、入口・内部と異なる領域に対する多層防御の体制を構築することができます。

エンドポイントセキュリティを強化したい場合は、アンチウイルスとEDRのどちらか一つではなく、組み合わせて利用することが推奨されます。

マルウェア対策に「LANSCOPEサイバープロテクション」

ボットネットの一部にならないためには、そもそもボットウイルスに感染しないことが重要です。

しかし、ボットウイルスは変異しながらアンチウイルスの検出を回避しようとする特性を持つため、従来のパターンマッチング方式のアンチウイルスでは十分な対策が難しい場合があります。

新種のマルウェアや亜種を検知・対応するためには、マルウェアを振る舞いや特徴から検知する高精度なアンチウイルスの導入が欠かせません。

本記事では、AI(人工知能)を活用した次世代型のアンチウイルスを提供する「LANSCOPE サイバープロテクション」について紹介します。

本サービスでは、ボットウイルスをはじめとした高度なマルウェアを速やかに検知・ブロックする、2種類のAIアンチウイルスを提供しています。

▼2種類のアンチウイルスソリューション

- 世界トップレベルの専門家によるMDRサービス「Aurora Managed Endpoint Defense」

- 各種ファイルに対応可能な次世代型アンチウイルス「Deep Instinct」

それぞれの特徴を紹介します。

世界トップレベルの専門家によるMDRサービス「Aurora Managed Endpoint Defense」

「LANSCOPE サイバープロテクション」では、EDRのマネージドサービス「Aurora Managed Endpoint Defense (旧:CylanceMDR)」を提供しています。

高度なエンドポイントセキュリティ製品を導入しても、適切に運用できなければ意味がありません。

「Aurora Managed Endpoint Defense」は、下記の2種類のセキュリティソリューションの運用を、お客様の代わりにセキュリティのスペシャリストが実施するMDRサービスです。

- 脅威の侵入をブロックする「AIアンチウイルス」

- 侵入後の脅威を検知し対処する「EDR」

セキュリティのスペシャリストが徹底したアラート管理を行うため、お客様にとって本当に必要なアラートのみを厳選して通知することが可能になり、不要なアラートに対応する必要がなくなります。

また、緊急時にはお客様の代わりにサイバー攻撃へ即時で対応するため、業務負荷を減らし、安心して本来の仕事へ集中していただけます。

対応するスタッフは全員、サイバーセキュリティの修士号を取得したプロフェッショナルなので、安心して運用をお任せいただけます。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記のページをご確認ください。

各種ファイルに対策できるNGAV「Deep Instinct」

「LANSCOPE サイバープロテクション」では、AI(ディープラーニング)を活用した次世代アンチウイルスソフト「Deep Instinct」を提供しています。

次のようなセキュリティ課題をお持ちの企業・組織には、 検知率99%以上のアンチウイルス製品「Deep Instinct」の導入がおすすめです。

- 未知のマルウェアも検知したい

- 実行ファイル以外のファイル形式(Excel、PDF、zipなど)にも対応できる製品が必要

- 高性能なアンチウイルスを手頃なコストで導入したい

近年の攻撃者は、セキュリティ製品による検知を回避するため、実行ファイルだけでなくExcelやPDF、zipなど、さまざまな形式のファイルにマルウェアを仕込むケースが増えています。

「Deep Instinct」は、ファイル形式を問わず幅広いファイルに対応しているため、こうした多様な形式のマルウェアを検知することが可能です。

詳細は以下よりご覧ください。

※Unit221B社調べ

万が一、マルウェアに感染した場合は「インシデント対応パッケージ」

「マルウェアに感染したかもしれない」「サイトに不正ログインされた痕跡がある」など、サイバー攻撃を受け後”に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

「LANSCOPE サイバープロテクション」のインシデント対応パッケージは、フォレンジック調査の専門家がお客様の環境を調査し、感染状況や影響範囲を特定します。

また、マルウェアや脅威の封じ込めから復旧支援、さらに今後の対策に関するアドバイスまでを提供します。

インシデント対応パッケージについて詳しく知りたい方は、下記のページをご確認ください。

まとめ

本記事では「ボットネット」をテーマに、仕組みやその危険性・対策について解説しました。

本記事のまとめ

- ボットネットとは、ボットというマルウェアに感染したデバイスで構成されたネットワーク

- ボットネットとは、マルウェアに感染し、外部から遠隔操作が可能となったPCやスマートフォンなどのデバイスで構成されるネットワーク

- ボットネットを悪用したサイバー攻撃には、「DDoS攻撃」「迷惑メール・スパムメールの大量送信」「クレデンシャルスタッフィング攻撃(アカウント乗っ取り)」などがある

- ボットネットの一部にならないためには「OS・ソフトウェアの最新化」「高精度なアンチウイルスソフトやEDRの導入」といった対策が有効

ボットネットの一部になってしまうと、外部から遠隔操作され、知らない間にサイバー攻撃に加担させられる危険性があります。

企業・組織がサイバー攻撃に関わったとなれば、たとえサイバー攻撃を受けた被害者側であったとしても、顧客や取引先からの信用を失うことも考えられます。

本記事で紹介したマルウェア対策を参考に、「ボットウイルスに侵入されない」「侵入されたとしても、直ちに封じ込める」体制の整備を目指してください。

「LANSCOPE サイバープロテクション」は、ボットウイルスをはじめとした高度なマルウェアを速やかに検知・ブロックする、2種類のAIアンチウイルスを提供しています。

エンドポイントセキュリティを強化したいという企業・組織の方は、ぜひ導入をご検討ください。

3分で分かる!

LANSCOPE サイバープロテクション

2種類の次世代AIアンチウイルスを提供する「LANSCOPE サイバープロテクション」について、ラインナップと特長を紹介します。

おすすめ記事