Written by 伏見みう

目 次

そもそも「IoT」とは

IoTセキュリティとは

2021~2023年、Iot機器を標的としたサイバー攻撃は約3倍へ増加

IoT機器で起こりうる「セキュリティ被害」とは?

IoT機器を悪用した、マルウェア「Mirai」による被害事例

IoTのセキュリティ対策(提供者向け)

IoTのセキュリティ対策(一般利用者向け)

IoT機器のセキュリティ対策なら、LANSCOPEの「IoT脆弱性診断」におまかせ

まとめ

IoTセキュリティとは、「IoT製品・サービス」において、情報漏洩や乗っ取りといったサイバー攻撃を防ぐため、企業・個人が行うべきセキュリティ対策のことです。

インターネットに機器を接続する「IoTシステム」は、人々の日常を快適にする一方、未だ十分なセキュリティが適用されていないサービスも多く、IoTの脆弱性を狙うサイバー犯罪が後を絶ちません。

IoT機器は、世界中で急速に普及が進んでいますが、適切なセキュリティ対策が施されていないことから、サイバー攻撃者に狙われやすい傾向にあります。

過去には、約18万台のIoT機器がマルウェアに感染してボットネットを形成。米国のセキュリティ情報サイトやDNSを提供する企業に対してDDoS攻撃を行い、サービスを停止させる事例もありました。

こうした事態を受け、2018年には総務省より「IoTセキュリティガイドライン」が公開されています。

この「IoTセキュリティガイドライン」では、方針・分析・設計・構築接続・運用保守の5つのライフサイクル別に、取り組むべきセキュリティ対策を提案しています。

▼IoTセキュリティ対策の5つの指針

| 指針 | 要点 | |

|---|---|---|

| 方針 | IoTの性質を考慮した基本方針を定める | 経営者がIoTセキュリティをコミットする 内部不正やミスに備える |

| 分析 | IoTのリスクを認識する | 守るべきものを特定する 繋がることによるリスクを想定する |

| 設計 | 守るべきものを守る設計を考える | 繋がる相手に迷惑をかけない設計をする 不特定の相手と繋げられても安全安心を確保できる設計をする 安全安心を実現する設計の評価。検証をする |

| 構築・接続 | ネットワーク上での対策を考える | 機器および用途に応じて適切にネットワークを接続する 初期設定に留意する 認証機能を導入する |

| 運用・保守 | 安全安心な状態を維持し、 情報発信・共有をする |

出荷・リリース後も安全安心な状態を維持する 出荷・リリース後もIoTリスクを把握し、関係者に守ってもらいたいことを伝える IoTシステム・サービスにおける関係者の役割を認識する 脆弱な機器を把握し、適切に注意喚起する |

出典:IoTセキュリティガイドラインver1.0 – 総務省

IoT機器やサービスの提供者はガイドラインを参考に対策を強化するとよいでしょう。

一方、IoT機器の一般利用者に対しては、以下4点のセキュリティ対策が推奨されているので、参考にしてみてください。

1.問い合せ窓口やサポートがない機器やサービスの購入・利用を控える

2.初期設定に気をつける

3.使用しなくなった機器については電源を切る

4.機器を手放すときはデータを消す

本記事では「IoTセキュリティ」の概要と重要性、必要なセキュリティ対策などについて解説いたします。

▼この記事を要約すると

- IoTの利用の増加に伴い、IoTシステムを狙ったサイバー犯罪が増加。セキュリティ対策が大きな課題である

- IoT機器がセキュリティ被害にあうと、情報漏洩、システムの乗っ取り、サイバー攻撃への悪用といったリスクがある

- IoT機器はコンピューターやサーバーに比べ対策が不十分なケースが多く、IT攻撃の被害を受けやすい

- 2016年、IoT機器に対するマルウェア攻撃「Mirai」では、世界的な機器・サービスの機能不全に陥った事例がある

- IoT機器へのセキュリティ攻撃を防ぐには、サービスを提供する側、利用者側で脆弱性を放置せず、十分な対策を行う必要がある

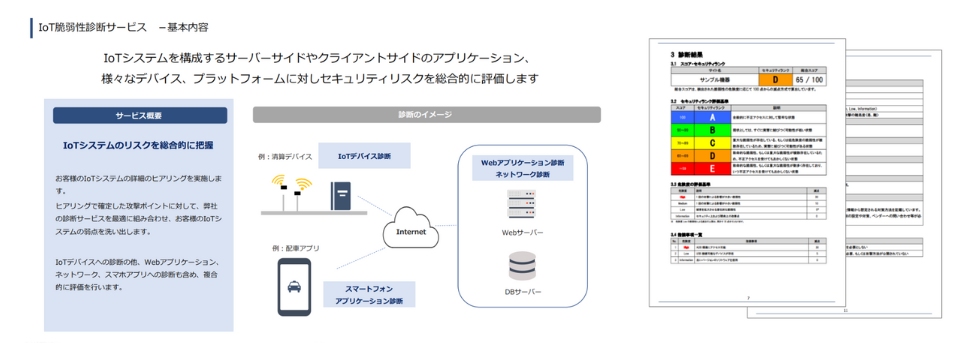

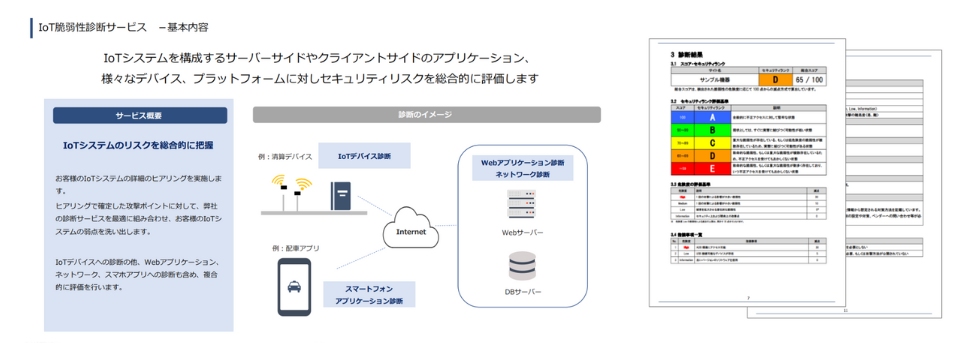

エムオーテックスではIoTの提供事業者様向けに、サービスのセキュリティリスクを可視化する「IoT脆弱性診断」を提供しています。

以下に「IoT脆弱性診断」の詳しいサービス紹介と、実際の診断でお客様へお渡しする「診断報告書のサンプル」をご用意しました。是非合わせてご活用ください。

そもそも「IoT」とは

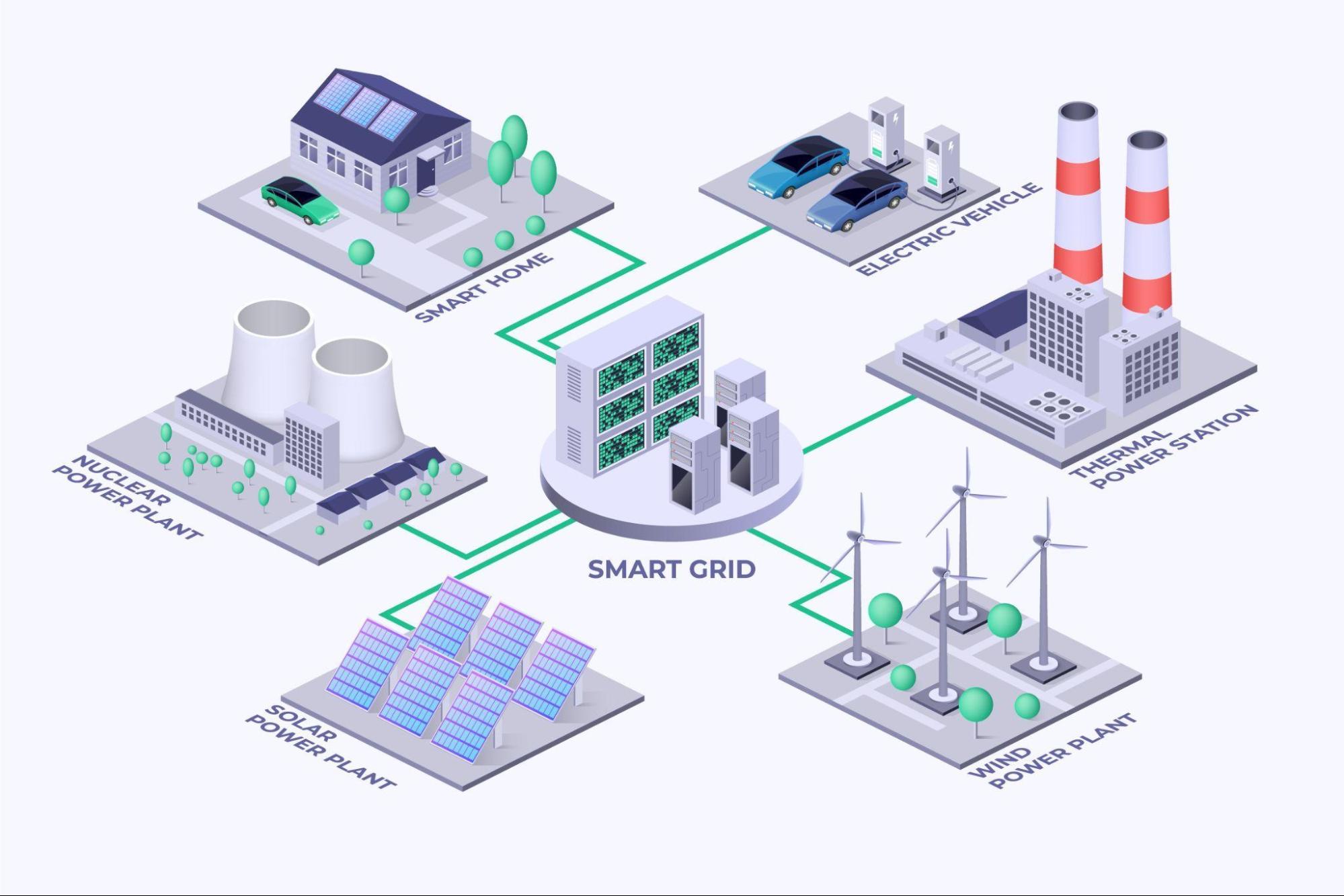

「IoT(アイオーティー)」とは、Internet of Thingsの略で、家電製品や自動車・医療機器など従来インターネットに接続されていなかった「モノ (Things)」をネットワークで繋げることで、相互に情報通信を行うサービスを指します。

本来、アナログであった機器がクラウドサービスやサーバーに接続されることで、IoT機器からのデータ収集や蓄積を行い、効率的な分析や活用を行うといったことが可能となります。

例えば、タクシーをインターネットに繋げ、どの車がどこを走行しているかという情報を管理・活用することで、顧客から最も近いタクシーをスムーズに配車できる「タクシー配送アプリ」は、IoTシステムの活用事例です。

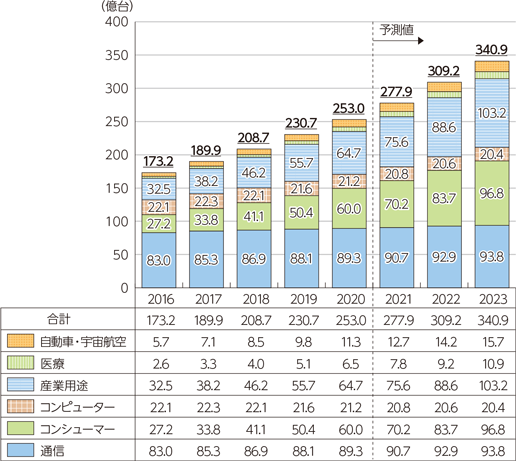

Iot機器のニーズや導入は年々高まりを見せており、総務省の公開する以下のグラフからも「2016年以降、IoT機器の活用は世界的に右肩上がりで上昇している」ことがうかがえます。

▼世界の「IoTデバイス数」のカテゴリ別推移

出典:総務省|第1部 特集デジタルで支える暮らしと経済

特に医療や産業用途(工場やインフラ、物流に必要な機器)自動車・宇宙航空の分野では、今後もIoT機器の高い成長が見込まれています。

これら「IoT機器の世界的な市場拡大」という背景に伴い、IoTセキュリティ対策への重要度が高まっています。

IoTセキュリティとは

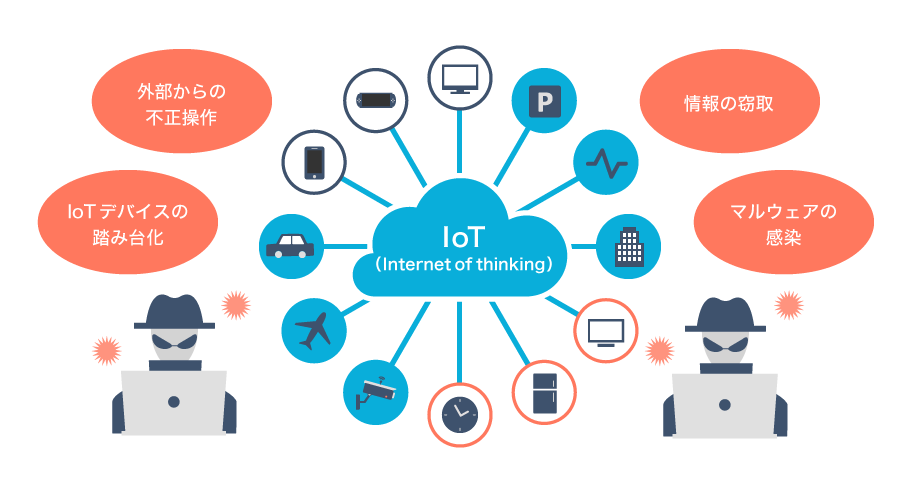

本記事で主題として取り上げる「IoTセキュリティ」とは、IoT機器の普及に伴い増加している「IoT機器の脆弱性に付け込んだサイバー攻撃」を防ぎ、個人や組織の大切な情報資産を守るための活動を指します。

IoTの活用は人々の生活を便利にする一方、インターネット通信を悪用した犯罪行為である「サイバー攻撃」の標的となる機会も増加するためです。

IoT機器が攻撃されれば「接続されるIoT機器を攻撃者に不正操作される」「機器を経由してシステムへ忍び込まれ情報を窃取される」などの被害にあう可能性があります。過去には病院の医療機器が操作され治療に影響が出たり、著名なサービスが世界中で一斉に利用停止に追い込まれたり、といった事件も発生しました。

こういった背景を受け、2016年7月には「総務省」より『IoTセキュリティガイドライン ver 1.0 』が公開されるなど、IoTシステムへのセキュリティ対策は国家的にも「急務の課題」とされています。

2021~2023年、Iot機器を標的としたサイバー攻撃は約3倍へ増加

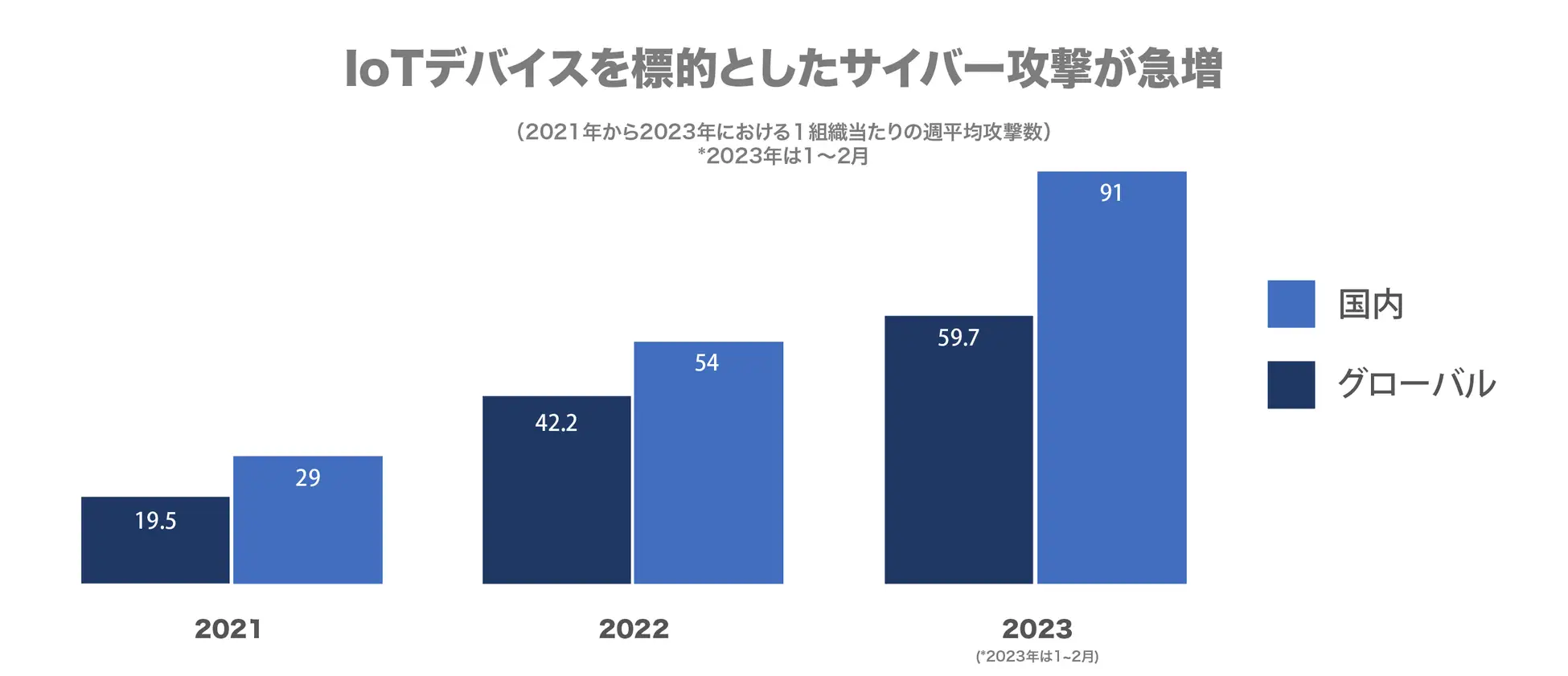

サイバーセキュリティソリューションプロバイダーである「チェック・ポイント・ソフトウェア・テクノロジーズ社」の2023年報告によると、2023年1〜2月の2カ月間における「IoT機器を標的とした1組織当たりの週平均サイバー攻撃数」は、グローバルで1組織当たり60件近く、国内では週平均で91件発生しています。

この攻撃件数は、2021年に比べて国外・国内ともに約3倍程へ増加しており、IoT機器へのサイバー攻撃の脅威が年々増加していることがわかります。

出典:チェック・ポイント・ソフトウェア・テクノロジーズ「「IoT機器へのサイバー攻撃レポート」

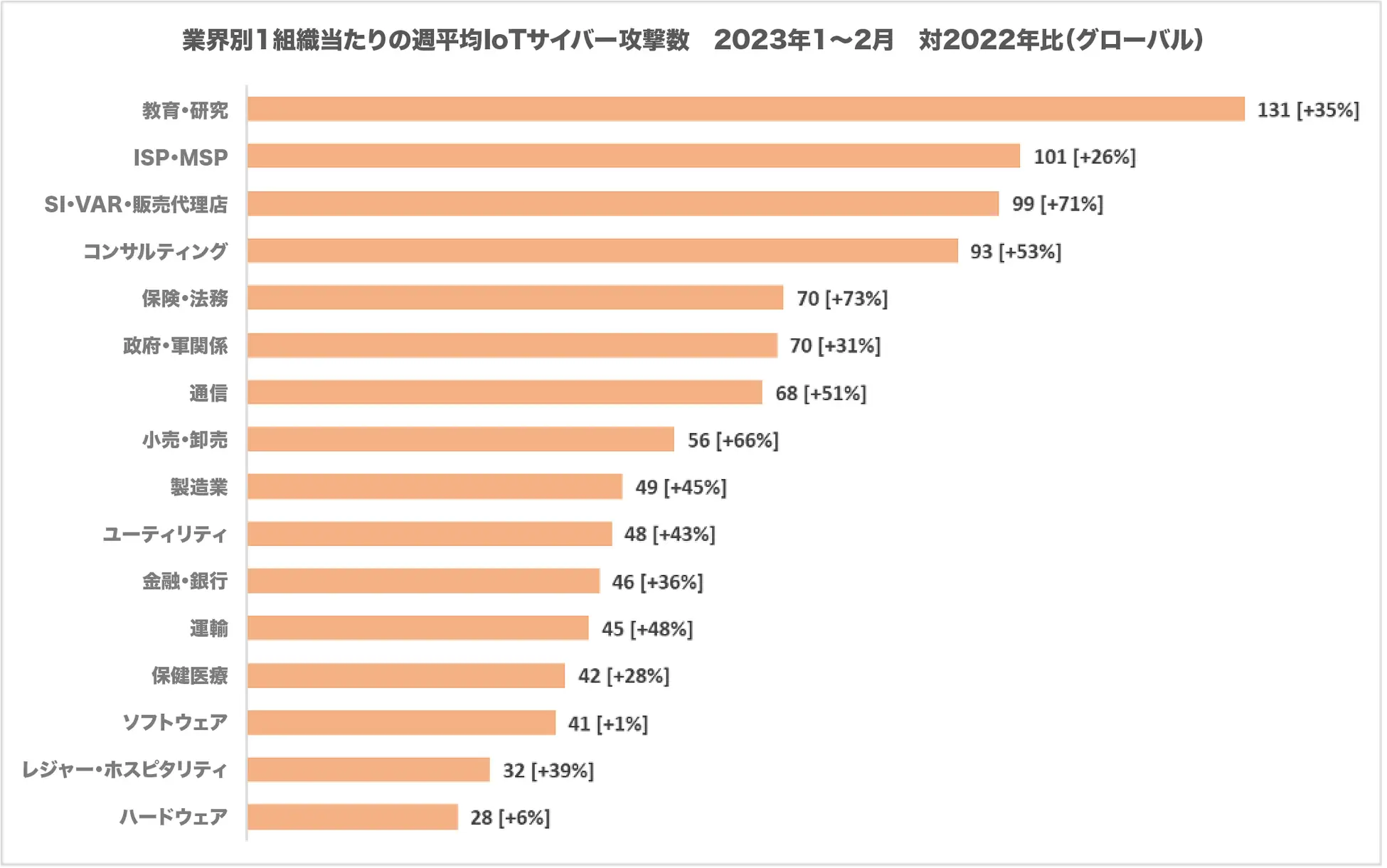

業界別に見ると「教育・研究機関」を狙う攻撃が最も多く、セキュリティ面に課題が残る教育機関が、攻撃者にとって格好の的となっていることがえます。

▼業界別の週平均「IoTサイバー攻撃数」を示すグラフ

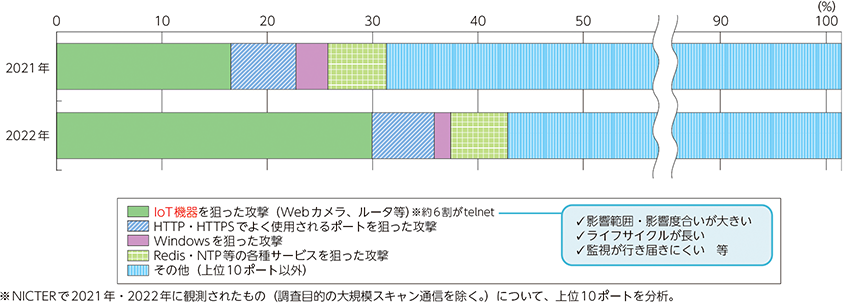

また総務省の公表した、NICTERで観測した「サイバー攻撃に関する通信内容に内訳」をみると、2022の「IoT機器を狙った通信数」は昨年から飛躍的に増加し、全通信の3割を占めるまでに成長していることがうかがえます。

▼NICTERにおける「サイバー攻撃関連の通信の内容」

出典:総務省|第2部 情報通信分野の現状と課題

原因として、IoT機器の多くが適切なセキュリティ対策が施されておらず、その事実を攻撃者が認識していることがあげられます。

また新型コロナウイルスの流行によって世界的にリモートワークやオンライン授業が急速に広がり、これらデジタル化の浸透も、IoT機器を狙うサイバー攻撃増加の要因であると考えられます。

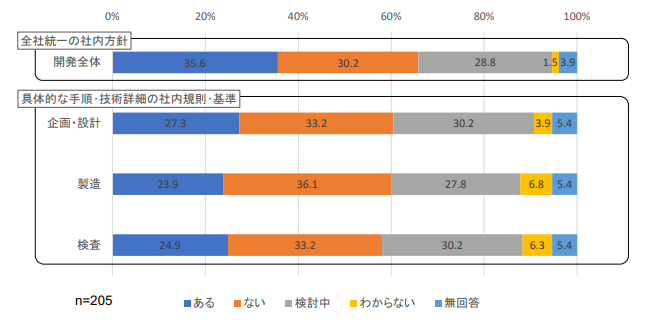

IoTセキュリティへの対策が十分な企業は、全体の35%

IoT機器のセキュリティ対策の重要性が叫ばれる一方、企業における対策は未だ不十分であると言えます。

2018年、IPA(独立行政法人情報処理推進機構)が行った「IoT 製品・サービス開発者におけるセキュリティ対策の報告」によれば、「IoT製品の開発時、セキュリティに関する全社統一の社内方針がある製品・サービス」は全体の 35.6% 。

さらに、各開発段階における具体的な手順・技術詳細の社内規則・基準のある製品・サービスは 3 割未満に留まり、未整備な製品・サービスが多い、という結果となりました。

▼開発段階のセキュリティ方針・基準の有無

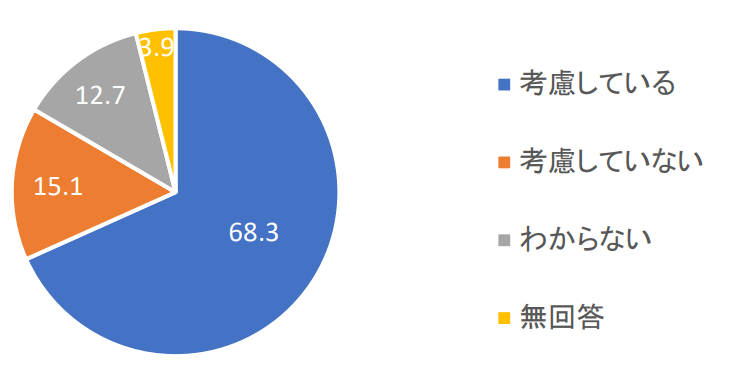

また「開発段階で脆弱性検査が行われているか」を調査した結果、開発段階(企画・設計・製造・検査)において脆弱性対策を考慮している製品・サービスは約 7 割であり、残り3割は、脆弱性への対策が考慮されていない・不明という結果が明らかになっています。

▼開発段階の脆弱性対策の考慮

出典:IPA|IoT製品・サービス開発者におけるセキュリティ対策の現状と意識に関する報告書

こういった数字からも、国内のIoTに対するセキュリティ対策は未だ未整備な会社も多く、早急な対応が必要であることがうかがえるでしょう。

IoT機器で起こりうる「セキュリティ被害」とは?

IoT機器で起こりうるセキュリティ被害は

- ・IoT機器を活用する「利用者側」が受ける被害

- ・Iot機器を提供する「提供者側」が受ける被害

の2つの視点で捉えることができます。

また個人や組織のIoT機器が攻撃者に悪用され、気づかないうちに大規模なサイバー犯罪へ加担させられてしまうケースもあります。以下ではそれぞれの「被害リスク」についてお伝えします。

1.情報漏洩や機器の不正利用など「利用者側」の被害

IoT機器を活用する「利用者側」が受ける被害としては「個人情報の漏洩」や「機器の乗っ取り」などが懸念されます。

・個人情報や重要情報が漏えいするリスク

IoT機器の脆弱性(セキュリティ面での欠陥)を狙い、攻撃者がシステムへ不正アクセスを行うことで、情報漏洩被害に発展するリスクがあります。また、不正なプログラムである「マルウェア」に感染させることで、システム内部の情報を盗むという手口もあります。

例えば、防犯カメラやスマートスピーカーのように自宅内の映像や音声を外部に送信する機器が乗っ取られれば、個人の生活や家族の情報が流出する恐れがあるでしょう。その他、組織が管理する顧客の氏名やログイン情報・クレジットカード情報などが漏洩する可能性も考えられます。

・機器の制御が乗っ取られ悪用されるリスク

IoT機器が乗っ取られ、不正利用やシステムの停止といった被害に遭う可能性があります。

例えば医療機器のように人命に関わるシステムが乗っ取られ、患者対応の受け入れができない・治療できないといった被害を生む恐れがあります。

また、過去にはインターネット経由で自動車システムを乗っ取り、ハンドルやエンジンを不正に遠隔操作するといった事態も発生しました。

2.信頼性の失墜・損害賠償など「提供者側」の被害

IoT機器に対するセキュリティ被害が出た場合、その製品やサービスを提供した企業への信頼が失墜し、経営に悪影響を与える可能性もあります。

例えば、信頼低下によりブランドイメージが悪くなれば、顧客が他社製品に乗り換えてしまい短期的な売り上げが低下する可能性があります。売り上げの低下によって市場シェアが下がれば、新規顧客にリーチできる機会が少なくなり、結果的に長期の売り上げ低下を招く可能性もあるでしょう。

その他、セキュリティ被害により個人・重要情報を漏洩させたことによって損害賠償が請求される可能性もあります。

3.DDos攻撃などに加担し、社会的な影響を及ぼすリスクも

IoT機器のインターネットに接続する特徴を悪用し、他のインターネット機器を攻撃する踏み台に利用されるリスクもあります。

攻撃者は、IoT機器をマルウェアに感染させ「ボットネット」と呼ばれるネットワークを作り、複数の端末から一斉にサーバーへアクセスし、Webサイトやサービスを停止に追い込む「DDoS攻撃」や、スパムメールの大量送信といった、サイバー犯罪へ悪用します。

ボットネットとは、攻撃者がマルウェアに感染させ不正に操作を行える、端末やIoT機器の集まり(ネットワーク)のことです。

過去には「Mirai」というマルウェアを使用し、IoT機器を乗っ取って大規模なボットネットを形成。サーバー攻撃を仕掛けることで、世界的に大規模なサービス停止を引き起こした事例もあります。

IoT機器を悪用した、マルウェア「Mirai」による被害事例

2016年、IoT機器を主なターゲットとして攻撃する「Mirai」というマルウェアで、史上最悪規模のDDoS攻撃を仕掛けられる事件が発生しました。

この事件では、100Gps越えのDDoS攻撃が複数回仕掛けられ、世界的に十万台規模のIoT機器やサービスが停止する事態に。米国ではセキュリティ情報サイトやDNSを提供する多くの企業でサービスが止まり、連鎖的にTwitterやSpotifyといった有名サイトも利用不可となりました。

この事件の要因として、IoT機器の管理体制が甘く、安易に推測可能なIDとパスワードが設定されていたことがあげられます。攻撃者は侵入が容易そうな家庭用ルーターやネットワークカメラなどのIoT機器にマルウェア「Mirai」を感染させ、機器を乗っ取り遠隔操作することで、大量のパケットを不正送信しDDoS攻撃を仕掛けました。

また被害がこれほど大規模化した背景としては、インターネットを介してMiraiが次々と感染を広げ、セキュリティの脆弱性なIoT機器が、次々に感染被害にあったこともあげられます。

この事件からもわかる通り、IoT機器の脆弱性を放置することは危険であり、悪質な犯罪行為の踏み台に利用されるリスクがあります。

以降ではIoT機器の「提供者」「利用者」それぞれにおいて、実践したいセキュリティ対策をご紹介します。

IoTのセキュリティ対策(提供者向け)

IoTのセキュリティ対策は「IoT機器やサービスの提供者向け」「利用者向け」の2つの視点から、検討することができます。

総務省の提供する「IoTセキュリティガイドライン」では、方針・分析・設計・構築接続・運用保守まで、5つのライフサイクル別に、取り組むべきセキュリティ対策の要点を、提案しています。

▼IoTセキュリティ対策の5つの指針

| 指針 | 要点 | |

|---|---|---|

| 方針 | IoTの性質を考慮した基本方針を定める | 経営者がIoTセキュリティをコミットする 内部不正やミスに備える |

| 分析 | IoTのリスクを認識する | 守るべきものを特定する 繋がることによるリスクを想定する |

| 設計 | 守るべきものを守る設計を考える | 繋がる相手に迷惑をかけない設計をする 不特定の相手と繋げられても安全安心を確保できる設計をする 安全安心を実現する設計の評価。検証をする |

| 構築・接続 | ネットワーク上での対策を考える | 機器および用途に応じて適切にネットワークを接続する 初期設定に留意する 認証機能を導入する |

| 運用・保守 | 安全安心な状態を維持し、 情報発信・共有をする |

出荷・リリース後も安全安心な状態を維持する 出荷・リリース後もIoTリスクを把握し、関係者に守ってもらいたいことを伝える IoTシステム・サービスにおける関係者の役割を認識する 脆弱な機器を把握し、適切に注意喚起する |

出典:IoTセキュリティガイドラインver1.0 – 総務省

また以下ではIPAの提供する「IoT製品・サービス脆弱性対応ガイド」をもとに、企業(経営者)が取り組むべき、5つの対策ポイントについてご紹介します。

1.経営者は「IoT機器・サービス」のセキュリティに十分な予算確保・体制整備を行う

IoT機器を提供するにあたり、経営者はセキュリティ対策を施す予算と人材を確保してセキュリティ体制の整備をする必要があります。

予算は必要なセキュリティ対策を構築するための費用だけでなく、セキュリティ事故が生じた際に、顧客に損害補償するための費用も確保する必要があります。

またセキュリティ対策を施す人材は、セキュリティに詳しい人を採用するだけでなく、社内で育成することにより、中長期的な人材の確保が行えます。外部専門家の活用やセキュリティサービスを活用するなど、外部リソースの活用も有効です。

2.設計時にライフサイクルを考慮したセキュリティ設計を行う

IoT機器やサービスは企画、設計段階における脅威分析と、ライフサイクルを考慮したセキュリティ設計をする必要があります。

脅威分析では、提供するIoT機器・サービスで守るべき機能や情報を明確にし「自社製品やサービスに接続することで発生しうるリスク」「不正操作や製品への攻撃により発生しうるリスク」を、あらかじめ洗い出し対策することが必要です。

3.セキュリティサポートの方針を明確にしておく

IoT機器やサービスのセキュリティサポート方針は、企画・設計段階で明確にします。

サポート期間終了後の対応、例えばセキュリティ被害の回避策の提供や後継製品の利用推奨も含めて、検討しておくことが重要です。

4.脆弱性を生み出さないよう、考慮した開発を行う

開発・テスト段階では脆弱性を作り込まないよう、既知の脆弱性を参照することが重要です。

開発や製造を外部委託する際は、委託先のセキュリティ対策についても考慮し、必要であれば契約書で委託先にセキュリティ対策の実施を求めることを検討します。IoT機器やサービスのリリース前には、脆弱性検査を実施し、脆弱性が含まれないか十分に確認する必要があります。

5.運用保守体制と脆弱性発見時の対応を見直す

IoT機器やサービス提供後の保守・運用の段階では、連絡窓口を設置し、利用者が安心できるセキュリティサポートを提供することが望ましいでしょう。

また万一脆弱性が発見された際は、修正パッチの適用を速やかに利用者へ周知します。この時、修正が困難な場合は代替案として「回避策の提供」「最新機器の利用」を伝えることも1つの手段です。

IoTのセキュリティ対策(一般利用者向け)

IoTセキュリティでは、提供側の配慮はもちろんですが、企業・個人を問わず「利用者側」も対策を行うことが望ましいです。

「IoTセキュリティガイドライン」では、IoT機器の一般利用者に対し、以下4点のセキュリティ対策が推奨されています。

▼一般利用者のためのルール

- 1.問い合せ窓口やサポートがない機器やサービスの購入・利用を控える

- 2.初期設定に気をつける

- 3.使用しなくなった機器については電源を切る

- 4.機器を手放すときはデータを消す

例えば企業・組織はIoT機器やサービスを導入する際、十分なサポートやフォロー体制があるかを考慮した上で、検討することが望ましいでしょう。

またIoT機器導入時はセキュリティ要件を踏まえた「初期設定」を行います。不正アクセスを防ぐため、簡易なIDやパスワードを使いまわさず、多要素認証の導入などを検討します。推測されにくいものを設定しましょう。

使わなくなった機器については電源を切り、ネットワークから遮断することで不正アクセスのリスクをなくします。同じく情報漏洩を防ぐため、機器の廃棄・譲渡時は、事前にデータを削除することを徹底しましょう。

IoT機器のセキュリティ対策なら、LANSCOPEの「IoT脆弱性診断」におまかせ

IoT機器の提供者側の責任として、自社のIoTサービスの脆弱性やリスクを明らかにし、安全な状態で提供することがあげられます。

当社の提供する「IoT脆弱性診断」は、IoTシステムにおける様々なセキュリティリスクを見える化し、適切な対策を網羅的に行いたい企業様に、最適なサービスです。

お客様のIoTシステムを構成する各レイヤ(IoTデバイス、スマートフォンアプリ、Webアプリケーション、ネットワーク)に対し、攻撃者の視点からあらゆるセキュリティリスクを洗い出して、必要な対策をご提案します。

8,800サイト以上の診断実績で培った独自のノウハウをもとに、豊富な経験をもつセキュリティ・スペシャリストが調査を行うため、本章で紹介したあらゆるセキュリティリスクから、IoTシステムを守ることが可能です。

詳細は以下ページよりご覧ください。

まとめ

本記事では昨今、サイバーセキュリティでも大きな注目を集める「IoT機器のセキュリティ」について、その実例や必要な対策についてご紹介しました。

▼本記事のまとめ

- IoTの利用の増加に伴い、IoTシステムを狙ったサイバー犯罪が増加。セキュリティ対策が大きな課題である

- IoT機器がセキュリティ被害にあうと、情報漏洩、システムの乗っ取り、サイバー攻撃への悪用といったリスクがある

- IoT機器はコンピューターやサーバーに比べ対策が不十分なケースが多く、IT攻撃の被害を受けやすい

- 2016年、IoT機器に対するマルウェア攻撃「Mirai」では、世界的な機器・サービスの機能不全に陥った事例がある

- IoT機器へのセキュリティ攻撃を防ぐには、サービスを提供する側、利用者側で脆弱性を放置せず、十分な対策を行う必要がある

IoT機器の普及で日常生活の利便性が向上する一方、IoTの脆弱性から深刻なセキュリティ被害が発生する恐れもあります。IoT機器によるサービスを安心して利用するため、利用者側・提供者側がともに、適切なセキュリティ対策を行うことが重要です。

エムオーテックスではIoTの提供事業者様向けに、サービスのセキュリティリスクを可視化する「IoT脆弱性診断」を提供しています。

以下に「IoT脆弱性診断」の詳しいサービス紹介と、実際の診断でお客様へお渡しする「診断報告書のサンプル」をご用意しました。是非合わせてご活用ください。

おすすめ記事