Written by WizLANSCOPE編集部

目 次

WordPressは、使いやすさと豊富な機能から世界中のWebサイトで利用されているCMSです。

利便性が高い一方で、利用者数が多いという特性上、サイバー攻撃の標的になりやすく、セキュリティ上の弱点である「脆弱性」が頻繁に報告されています。

本記事では、「WordPressの脆弱性とは」「なぜサイバー脅威に狙われるのか」、さらに、「今すぐ実施すべき具体的なセキュリティ対策」までをわかりやすく解説します。

- WordPressの脆弱性

- 攻撃者に狙われやすいポイント

- 自社サイトの脆弱性を確認する方法

- 実施すべき具体的なセキュリティ対策

- 脆弱性を悪用された場合の対処法

「WordPressを使用してWebサイトを構築している」「WordPressの利用を検討している」という企業・組織の方は、ぜひご一読くださ

3分で分かる!

脆弱性診断のご案内

WordPressの脆弱性に不安をお抱えの方にもおすすめ!ぴったりの診断を選べるフローチャートで選べます。LANSCOPE プロフェッショナルサービスの脆弱性診断でできることをわかりやすく解説!

WordPressの脆弱性とは

「脆弱性」とは、システムやアプリケーション、ネットワークなどに存在するセキュリティ上の欠陥や弱点を指します。

この脆弱性を放置すると、第三者から不正アクセスを受けるリスクが高まり、Webサイトの改ざんや情報漏洩、マルウェア感染などの深刻な被害につながる恐れがあります。

WordPressにおける脆弱性は、主に「WordPress本体」「プラグイン」「テーマ」の3つの要素に存在します。

まずは、それぞれの要素がどのような役割を持つか確認した上で、要素ごとに存在する脆弱性について理解していきましょう。

| 要素 | 機能 |

|---|---|

| WordPress本体 |

・Webサイトの構築・管理を行うためのオープンソースCMS(コンテンツ管理システム) ・記事投稿やメディア管理、ユーザー管理など、サイト運営に必要な基本機能を提供している |

| プラグイン |

・WordPressの機能を拡張する追加モジュール ・SEO対策、セキュリティ強化、フォーム作成、eコマース機能など、さまざまな機能を簡単に追加できる |

| テーマ |

・サイトのデザインとレイアウトを決定するテンプレート ・ヘッダー、フッター、サイドバー、フォント、色などをカスタマイズし、サイトの外観を簡単に変更できる |

「WordPress本体」に存在する脆弱性

「WordPress本体」に存在する脆弱性とは、WordPressというシステムそのものに内在するセキュリティ上の欠陥を指します。

この脆弱性は、WordPressを利用しているすべてのWebサイトに影響が及ぶ可能性があるため、特に深刻な脆弱性といえます。

実際に過去には、WordPress本体の特定機能に脆弱性が発見され、155万件以上のサイトでコンテンツが不正に改ざんされるといった大規模な被害が報告されています。

「プラグイン」や「テーマ」に起因する脆弱性

WordPressの拡張機能である「プラグイン」や「テーマ」にも、脆弱性が存在する可能性があります。

実際、これらの脆弱性を悪用した攻撃も多く報告されており、特にプラグインの脆弱性を狙った攻撃は多く報告されています。

プラグインやテーマは、世界中の開発者によって作成・配布されているため、品質にばらつきがあり、中にはセキュリティ上の問題を抱えたまま公開されているものも少なくありません。

また、利用者が多く人気のプラグインほど攻撃の標的になりやすいという特徴もあります。

そのため、プラグインやテーマを利用する際は、信頼性やセキュリティ、アップデート状況などをしっかりと確認し、慎重に選定することが重要です。

WordPressの脆弱性を放置するリスク

WordPressに限らず、脆弱性を放置すると深刻な被害につながる恐れがあります。

代表的なものとして、以下の被害が挙げられます。

| 被害の種類 | 具体的な内容 |

|---|---|

| 情報漏洩 |

・データベースに不正アクセスされ、顧客の個人情報やサイトの会員情報などが盗み出される ・漏洩した情報がダークウェブなどで不正に売買されるなど、二次被害につながる恐れ |

| サイバー攻撃の踏み台 |

・Webサイトが乗っ取られ、迷惑メールの大量送信元として悪用される ・他のサイトへの攻撃の拠点として自社サイトが悪用される可能性もある |

| 金銭的被害 |

・クレジットカード情報の窃取など、直接的な金銭被害を受ける可能性がある ・サイトが機能停止に追い込まれ、ビジネス機会の損失が発生する恐れもある |

顧客情報の漏洩やサイバー攻撃の踏み台化は、たとえ自社がサイバー攻撃の被害者側であったとしても、企業の社会的信用の失墜や損害賠償といった深刻な事態に発展しかねません。

こうしたリスクを避けるためにも、脆弱性を軽視せず、日頃から強固なセキュリティ対策を講じることが極めて重要です。

WordPressの脆弱性が狙われやすい理由

なぜWordPressはサイバー攻撃の標的になりやすいのでしょうか。本記事では、考えられる3つの要因を解説します。

- 世界的に圧倒的なシェアを誇るため

- オープンソースソフトウェアであるため

- 専門知識がなくても利用できるため

それぞれの理由について、詳しく確認していきましょう。

世界的に圧倒的なシェアを誇るため

全世界のWebサイトの約4割以上、日本国内だとCMSを利用しているサイトの約8割がWordPressを利用しているというデータがあります。

これほど利用者が多いということは、攻撃者にとって、「攻撃が成功しやすい標的が大量に存在する」という状況になります。

そのため、攻撃者はWordPressを主要なターゲットとして、狙うケースが非常に多いです。

出典:W3Techs「Distribution of Content Management Systems among websites that use Japanese」

ソースコードが公開されているため

WordPressはオープンソースソフトウェア(以下、OSS)であり、その設計図であるソースコードは全世界に公開されています。

OSSは、世界中の開発者が自由に改良に参加できるというメリットがある一方で、悪意を持った第三者もソースコードを閲覧し、脆弱性を探せてしまいます。

そのため、もし脆弱性が発見された場合、修正パッチが公開される前に攻撃を仕掛ける「ゼロデイ攻撃」のリスクが高まります。

専門知識がなくても利用できるため

WordPressを利用する大きなメリットの一つに、プログラミングなどの専門知識がなくても、直感的な操作でWebサイトを構築・運用できることが挙げられます。

しかし、この手軽さゆえに、セキュリティ対策に関する知識や意識が十分でないユーザーも数多く利用しているのが実態です。

そのため、システムやプラグインのアップデートを怠ったり、初期設定のまま運用を続けたりといったケースも少なくありません。

結果として、脆弱性が放置されたままのサイトも数多く存在し、攻撃者にとって格好の標的となってしまっているのが現状です。

WordPressの脆弱性を狙った主な攻撃手法

WordPressの脆弱性を悪用するサイバー攻撃には、さまざまな手口が存在します。

ここでは、代表的な3つの攻撃手法について、その仕組みと危険性を解説します。

不正ログインを試みる「ブルートフォース攻撃」

ブルートフォース攻撃(総当たり攻撃)とは、考えられるすべてのパスワードの組み合わせを総当たりで入力し、不正にログインを突破しようとするサイバー攻撃手法です。

WordPressのログインページは、初期設定では「ドメイン名/wp-login.php」や「ドメイン名/wp-admin」が一般的に使用されており、容易にアクセスできてしまいます。

そのため、攻撃者にとって、ブルートフォース攻撃を仕掛けやすい環境になっているといえます。

一度でも不正ログインを許してしまうと、情報の改ざんや削除、個人情報の窃取など、さまざまな不正行為のリスクに晒されることになります。

悪質なスクリプトを埋め込む「クロスサイトスクリプティング(XSS)」

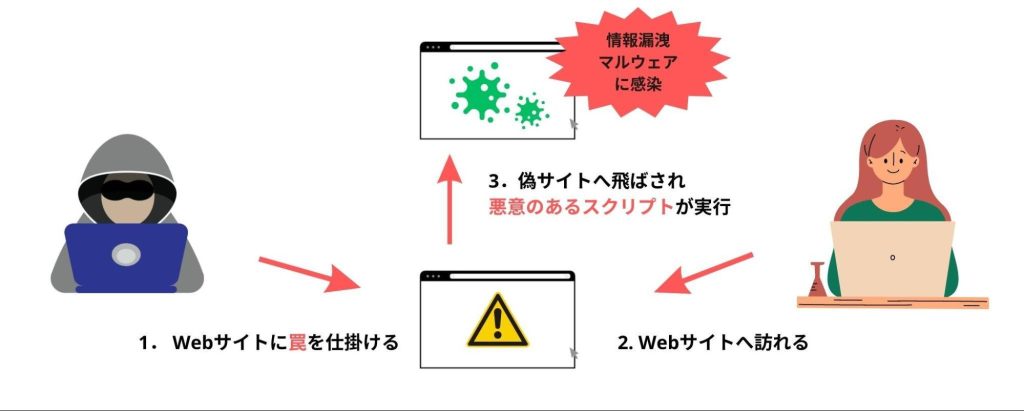

クロスサイトスクリプティング(XSS)とは、Webサイトに存在するセキュリティ上の欠陥を悪用し、不正なスクリプト(簡易プログラム)をサイト内に埋め込むサイバー攻撃です。

たとえば、Webサイトのコメント欄や入力フォームなどに不正なスクリプトを埋め込み、そのページを閲覧した別のユーザーのブラウザ上でスクリプトを実行させます。

スクリプトが実行されると、閲覧者の個人情報(Cookie情報など)が盗まれたり、偽のログインページ(フィッシングサイト)に誘導されたりする危険があります。

データベースを不正に操作する「SQLインジェクション」

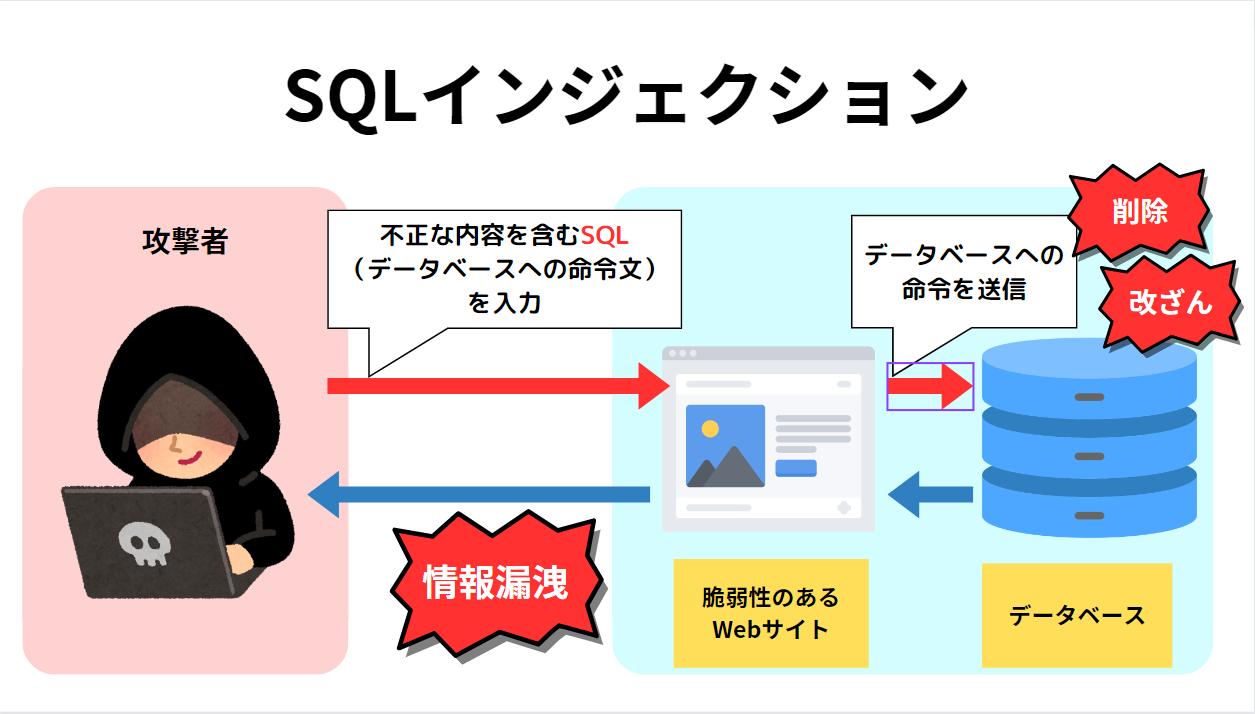

SQLインジェクションは、検索窓やお問い合わせフォームなど、Webサイトの入力フォームに、不正なSQL(データベースへの命令文)を注入(インジェクション)する攻撃手法です。

攻撃者によって不正なSQL文がデータベースへ送られ、実行されてしまうと、以下のような重大な被害が発生する可能性があります。

- Webサイトやアプリケーションのデータベースから、個人情報が盗まれる

- データベースに保存されているデータが、改ざん・削除される

- 機密データが漏洩する

このように、SQLインジェクションは、データベースそのものが攻撃対象となるため、極めて深刻な被害につながる危険な攻撃といえます。

自社サイトの脆弱性を確認する方法3選

WordPressサイトを安全に運用するためには、自身のサイトに脆弱性が存在しないか定期的にチェックし、最新の脅威に関する情報を収集することが重要です。

ここでは、サイトの安全性を確認するための具体的な方法を3つ紹介します。

- WordPressのサイトヘルス機能

- 脆弱性診断ツール・サービス

- 脆弱性に関する情報がまとめられたサイト

詳しく確認していきましょう。

WordPressのサイトヘルス機能

WordPressには、サイトの健康状態を診断できる「サイトヘルス」という機能が搭載されています。

ダッシュボードの「ツール」→「サイトヘルス」からアクセスでき、セキュリティ上の問題点や、パフォーマンスに関する改善項目を確認することができます。

まずはこの機能を使って、サイトを良好な状態に維持することが、セキュリティ対策の第一歩です。

サイトヘルスでチェックできる主な項目は以下の通りです。

| 主なチェック項目 | 内容 |

|---|---|

| WordPressバージョン | ・WordPressのコアが最新バージョンであるか |

| プラグインとテーマの更新 |

・インストールされているプラグインとテーマが最新バージョンであるか ・プラグインやテーマに不要なもの、長らく更新されていないものがあるか |

| PHPバージョン | ・使用中PHPが推奨されているバージョンであるか |

| HTTPSの使用 | ・サイトがHTTPSで保護されているか(SSL化されているかどうか) |

参考:WordPress.org 日本語「サイトヘルス画面 – サポートフォーラム」

脆弱性に関する情報がまとめられたサイト

セキュリティ対策を適切に実施するためには、最新の情報を継続的に収集することが非常に重要です。

以下のサイトでは、WordPressに関する脆弱性情報が頻繁に発信されており、日々のチェックに役立ちます。

| 情報サイト名 | 概要 |

|---|---|

| WordPress.org News |

・WordPressの公式サイトで発表されるセキュリティ関連のニュース ・新しいバージョンでどのような脆弱性が修正されたかを確認できる |

| JPCERTコーディネーションセンター(JPCERT/CC) |

・日本のコンピュータセキュリティインシデント対応チーム ・緊急性の高いセキュリティ情報や注意喚起が発信されており、国内の脅威動向の把握に役立つ |

WordPress本体だけでなく、導入しているプラグインやテーマに関する脆弱性情報も公表されています。

これらの情報源を定期的に確認し、脆弱性が発見された場合には、速やかにアップデートを行うことが重要です。

WordPressで実施すべきセキュリティ対策10選

WordPressで構築したWebサイトをサイバー脅威から守るには、多角的なセキュリティ対策が欠かせません。

本記事では、すぐに実践でき、かつ効果の高い10のセキュリティ対策を紹介します。

WordPress特有の対策だけでなく、企業が業務でシステムやツールを使う上で必ず押さえておきたい基本的な対策も含まれています。

セキュリティ強化を目指す企業・組織の方は、ぜひご確認ください。

対策(1):WordPress・プラグイン・テーマを常に最新化する

最も基本的で重要な対策は、WordPress本体、および使用しているすべてのプラグインとテーマを常に最新のバージョンに保つことです。

新しいバージョンには、機能改善だけでなく、発見された脆弱性の修正が含まれています。

管理画面に更新通知が表示されたら、バックアップを取った上で、速やかにアップデートを行いましょう。

対策(2):推測されにくい複雑なパスワードを設定する

ブルートフォース攻撃(総当たり攻撃)などの不正アクセスを防ぐためには、第三者に推測されにくい複雑なログインパスワードを設定することが重要です。

パスワードは、「大文字・小文字のアルファベット」「数字」「記号」を組み合わせ、10桁以上の長さに設定することが推奨されます。

また、ユーザー名に「admin」のような分かりやすい単純な名前を使うことも避けましょう。

対策(3):使用していないプラグインやテーマは削除する

使用していないプラグインやテーマは、たとえ無効化していてもサーバー上にファイルが残っている限り、脆弱性を悪用されるリスク要因になり得ます。

そのため、定期的にサイトを見直し、長期間使っていないものや、不要になったプラグインやテーマは、完全に削除することが推奨されます。

対策(4):ログインページのURLを変更する

前述の通りWordPressのログインページは初期設定では「ドメイン名/wp-login.php」や「ドメイン名/wp-admin」となっており、誰でも容易にアクセスできてしまいます。

プラグインなどを利用してログインページのURLを独自のものに変更し、攻撃者にアクセスされるリスクを低減しましょう。

対策(5):2要素認証を導入する

2要素認証とは、通常のIDとパスワードによるログインに加えて、スマートフォンアプリなどで生成される一時的な確認コード(ワンタイムパスワード)の入力を求める認証方式です。

ログイン時に求められる情報が、ID・パスワードだけではなくなるため、万が一パスワードが漏洩した場合でも、第三者に不正ログインされるリスクを大幅に軽減できます。

WordPress本体には標準で2要素認証は組み込まれていないため、導入にはプラグインを利用する必要があります。

対策(6):定期的にバックアップを取得する

万が一サイトが改ざんされたり、データが消失したりした場合に備えて、定期的にサイト全体のバックアップを取得しておくことも非常に重要です。

バックアップの取得方法としては、以下の例が挙げられます。

- レンタルサーバーが提供するバックアップ機能を利用する

- プラグインを導入して自動的に定期バックアップを取得する

定期的にバックアップを取得する仕組みを整備しておくことで、万一の場合でも、復旧の確実性が高まります。

対策(7):WAFを導入する

WAF(Web Application Firewall、ワフ)は、Webアプリケーションの脆弱性を狙った攻撃を検知し・防御するためのセキュリティ対策の一つです。

WebサーバーとWebアプリケーションの間に配置し、HTTP通信を監視することで、Webアプリに対する悪意ある通信を検知・ブロックすることができます。

特に、SQLインジェクションやクロスサイトスクリプティングといった攻撃への対策に有効です。

利用しているレンタルサーバーにWAF機能が提供されている場合は、積極的に活用することが推奨されます。

対策(8):ユーザー権限を適切に管理する

複数人でサイトを管理する場合は、各ユーザーの業務内容に応じた適切な権限を付与すべきです。

特に管理者権限は、サイト全体を自由に操作できるため、必要最小限のユーザーのみに付与するようにしましょう。

以下は、WordPressにおける主なユーザー権限と概要です。

| ユーザー種類 | 主な権限 |

|---|---|

| 管理者(administrator) | ・サイト全体の管理権限を持ち、すべての操作が可能(記事の編集、テーマやプラグインの管理、ユーザー管理、設定変更など) |

| 編集者(editor) |

・すべての投稿やページの管理、メディアの管理が可能 ・テーマ、プラグインの管理、WordPressの各種設定は不可 |

| 投稿者(author) |

・自分の投稿の編集、公開、メディア管理が可能 ・テーマ、プラグインの管理、WordPressの各種設定、他のユーザーの投稿編集は不可 |

| 寄稿者(contributor) |

・自分の投稿を作成、編集が可能 ・テーマ、プラグインの管理、WordPressの各種設定、他のユーザーの投稿編集、メディアの管理は不可 |

| 購読者(subscriber) |

・記事の閲覧が可能 ・テーマ、プラグインの管理、WordPressの各種設定、記事の編集、メディアの管理は不可 |

対策(9):WebサイトをSSL化する

SSL化とは、Webサイトとユーザーのブラウザ間の通信を暗号化する仕組みのことです。

SSLが有効化されると、URLが「https://」ではじまる形式で表示され、お問い合わせフォームなどから送信される個人情報が第三者に盗聴・改ざんされることを防げます。

現在では、多くのレンタルサーバーが無料でSSLを提供しています。まずは自社サイトが「http」のままになっていないかを確認しましょう。

対策(10):セキュリティ対策プラグインを導入する

WordPressのセキュリティ強化には、セキュリティ対策プラグインの導入も効果的です。

たとえば、以下のような機能が提供されるプラグインの導入が有効です。

- ログインページURLの変更

- 画像認証の追加

- 不正アクセスの監視

- ログイン試行回数の制限

- ファイル改ざんの検知

複数のセキュリティ機能を一括で提供しているプラグインもあるため、自社のセキュリティ要件に合致するものを探しましょう。

脆弱性を悪用された場合の対処法

どれだけ入念に対策を講じていても、サイバー攻撃のリスクを完全に排除することはできません。

万が一、サイトの改ざんや不正アクセスなどの被害が疑われる場合は、焦らずに、以下の手順に沿って冷静に対処を進めましょう。

- 手順(1):サイトをオフラインにする

- 手順(2):バックアップから復元する

- 手順(3):専門家や契約サーバー会社に相談する

詳しく確認していきましょう。

手順(1):サイトをオフラインにする

不正アクセスの兆候が確認された場合は、訪問者のマルウェア感染など二次被害を防ぐために、速やかにサイトを外部からアクセスできない状態にしましょう。

WordPressでは、以下の方法でサイトを一時的なオフライン状態にできます。

- サーバーの管理パネルからメンテナンスモードに切り替える

- FTPソフトを使ってトップページのファイル名を変更する

手順(2):バックアップから復元する

被害を受ける前の正常な状態のバックアップデータが残っている場合は、それを利用してサイトを復元することも有効な対処法の一つです。

ただし、復元を行う前に、なぜ攻撃を受けたのか原因を特定し、同じ脆弱性が残ったままにならないように注意することが重要です。

また、復元後も必ずパスワードの変更やプラグインの見直し、不要なファイルの削除といった対策を実施し、再発防止を徹底しましょう。

手順(3):専門家や契約サーバー会社に相談する

自社だけで原因の特定や復旧が難しい場合は、速やかに専門家に相談することが重要です。

利用しているレンタルサーバーによっては、不正アクセスの調査や駆除などのサービスを提供しているケースもあります。

まずは契約しているレンタルサーバーのサポートデスクに連絡し、現状を説明した上で、適切なアドバイスを求めましょう。

また、より高度な調査や復旧が必要な場合には、セキュリティ専門の企業に依頼することも検討してください。

Webアプリケーションの脆弱性対策に「LANSCOPE プロフェッショナルサービス」

WordPressをはじめとしたWebアプリケーションを安全に利用するためには、攻撃者に狙われる脆弱性が存在しないかを確認し、必要に応じて修正を行うことが欠かせません。

本記事で解説した通り、WordPressは世界的に利用者数が多いCMSであるため、攻撃者に狙われるケースも多く、安全な利用には、確実かつ多角的なセキュリティ対策が求められます。

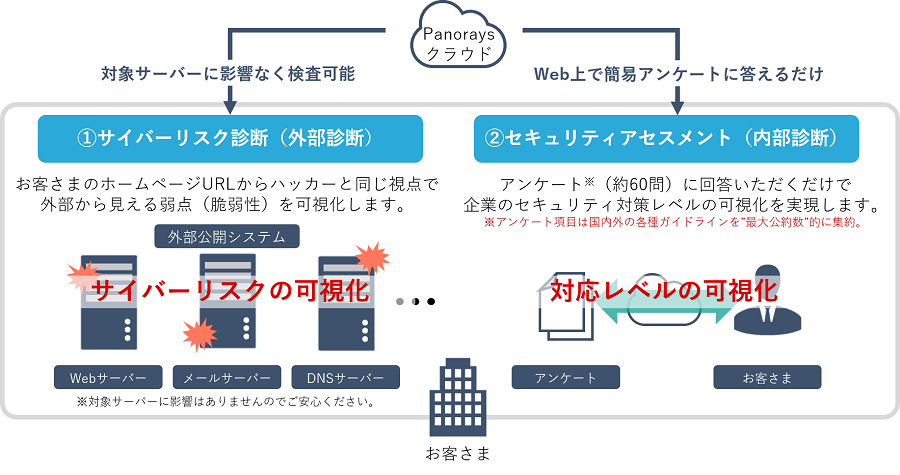

そこで、WordPressのセキュリティ対策をより強化する方法の一つとして、「LANSCOPE プロフェッショナルサービス」の脆弱性診断サービスを紹介します。

「LANSCOPE プロフェッショナルサービス」が提供する「Webアプリケーション脆弱性診断」は、セキュリティの専門家が緻密な診断・分析を行い、有効な対策を提案するサービスです。

Webサイトが抱える脆弱性リスクを「点数」でわかりやすく評価し、診断の結果、発見された脆弱性には、有効なセキュリティ対策・修正内容を、ピンポイントでお伝えします。

また、攻撃者の視点で自社のセキュリティリスクを可視化し、適切な対策をサポートするサービス「サイバーリスク健康診断」もご紹介します。

企業がサイバー攻撃に対して、実施する対策として「防御」や「監視」も必要ですが、まず自社や自社グループが攻撃対象にならないようにすることが重要です。

そのためには攻撃者目線で自社やグループ会社を「チェック」し、WordPressだけでなく、把握していないサイトやサーバーなどを洗い出した上でどのようなリスクを抱えているのかを可視化し、対策を検討していく必要があります。

自社のサイバーリスクに広く不安のある方はぜひご検討ください。

まとめ

本記事では「WordPressの脆弱性」をテーマに、攻撃者に狙われやすい理由や被害リスク、すぐにできる対策などを解説しました。

- WordPressは、全世界のWebサイトの約4割以上、日本国内だとCMSを利用しているサイトの約8割が利用しており、非常に利用者数が多いCMSである

- WordPressの脆弱性は、主に「WordPressの本体」、「プラグイン」、「テーマ」の3つの要素に存在する。

- プラグインやテーマは世界中の開発者によって作成・配布されているため、品質にばらつきがあり、中にはセキュリティ上の問題を抱えたまま公開されているものもある

- WordPressで構成されているサイト数は多く、攻撃を成功させられるサイトを見つけやすいため、攻撃の主要なターゲットとなりやすい

- WordPressサイトを脆弱性の脅威から守るためには、「最新のバージョンに保つ」「複雑なパスワードを設定する」「2要素認証を導入する」などの基本的な対策に加えて、WAFの導入やSSL化対応など、多角的なセキュリティ対策を講じることが不可欠

WordPressは、専門知識を持っていなくても簡単にWebサイトが構築できる便利なシステムですが、その人気と仕組み上、常に高いセキュリティリスクに晒されています。

本記事で紹介した脆弱性の種類や攻撃手法を理解し、基本的なセキュリティ対策を一つひとつ実行することが、大切なWebサイトを脅威から守るために最も確実な方法です。

「より高度なセキュリティ対策を講じたい」「自社サイトに脆弱性がないか確認したい」などの課題をお持ちの企業・組織の方は、本記事で紹介した「LANSCOPE プロフェッショナルサービス」の「Webアプリケーション脆弱性診断」や「サイバーリスク健康診断」の実施をご検討ください。

Webアプリケーションの脆弱性をセキュリティエンジニアが徹底的に診断し、安全なビジネス環境をサポートします。

3分で分かる!

脆弱性診断のご案内

WordPressの脆弱性に不安をお抱えの方にもおすすめ!ぴったりの診断を選べるフローチャートで選べます。LANSCOPE プロフェッショナルサービスの脆弱性診断でできることをわかりやすく解説!

おすすめ記事