Written by WizLANSCOPE編集部

目 次

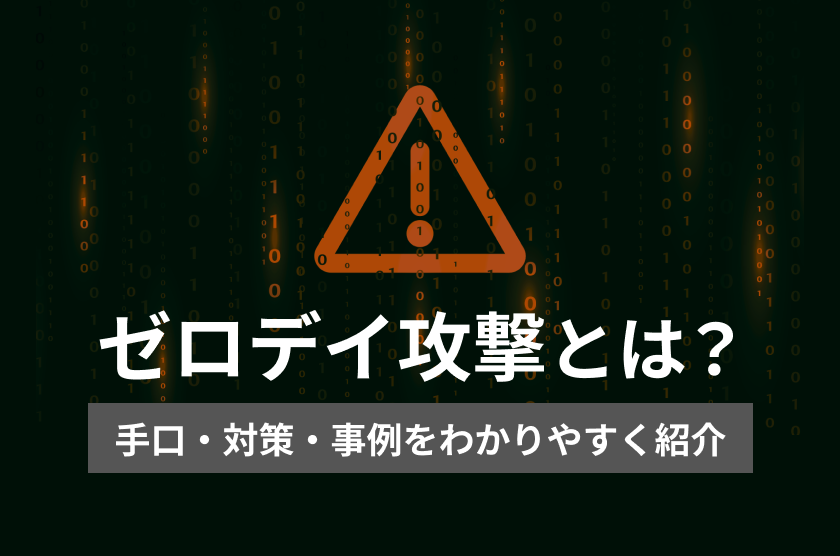

ゼロデイ攻撃とは、修正プログラムが提供される前の脆弱性を悪用し、不正アクセスやマルウェア感染などを引き起こすサイバー攻撃です。

攻撃の特性上、セキュリティ対策が強固な企業・組織であっても防御が難しく、攻撃が成功しやすいとされています。

本記事では、ゼロデイ攻撃の概要や手口、具体的な対策などを解説します。

▼本記事でわかること

- ゼロデイ攻撃の概要

- ゼロデイ攻撃の手口

- ゼロデイ攻撃による被害事例

- ゼロデイ攻撃への対策

ゼロデイ攻撃のリスクや実施すべき具体的な対策を知りたいという方はぜひご一読ください。

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

ゼロデイ攻撃とは?

ゼロデイ攻撃(Zero-Day Attack) とは、まだ世間に公開されていない・あるいは開発者やベンダー側も認識できていない脆弱性(ゼロデイ脆弱性)を悪用し、修正・解消される前のタイミングを狙って、不正アクセスやマルウェア感染などを引き起こすサイバー攻撃です。

防御側が事前に対策を講じることが難しく、セキュリティ対策が強固な企業や組織であっても、防御が困難であり、攻撃が成功しやすいという特性があります。

また、ゼロデイ攻撃では未知の手法や新種・亜種のマルウェアが用いられることが多く、既知のマルウェアのパターンと照合して検知する従来型のアンチウイルスソフトでは、十分に防ぐことができない場合があります。

このようにゼロデイ攻撃は、根本的な対策を講じることが難しく、非常に厄介なサイバー攻撃の一つといえます。

ゼロデイ脆弱性とは

そもそも脆弱性とは、プログラムの不具合や設計上のミスが原因で発生する、セキュリティ上の欠陥や弱点を指します。

脆弱性が発見されると、ソフトウェアやアプリケーションの提供者・開発者側が修正プログラム(セキュリティパッチ)をリリースし、それを適用することで該当の脆弱性が解消されます。

この脆弱性のうち、以下の特性を持つものが「ゼロデイ脆弱性」と呼ばれます。

- 存在が公表されていないもの

- 修正プログラムがリリースされていないもの

- 開発者側がまだ認識できていないもの

修正プログラムの配布日を「1日目」とした場合、修正プログラムの配布前は「0日目(=0day)」に該当することから、通常の脆弱性と区別し「ゼロデイ脆弱性」と呼ばれています。

ゼロデイ攻撃とNデイ攻撃の違い

ゼロデイ攻撃と似た攻撃手法として「Nデイ攻撃」があります。

Nデイ攻撃とは、脆弱性の存在がすでに公表されており、セキュリティパッチもリリースされているにも関わらず、それがまだ適用されていないシステムを狙って行われるサイバー攻撃です。

ゼロデイ攻撃とNデイ攻撃の違いは、脆弱性やセキュリティパッチが、「公表・リリースされているかどうか」にあります。

前述の通りゼロデイ攻撃は、開発者やベンダーにも認識されていない未知の脆弱性が悪用されるため、修正プログラムが存在せず、事前の対策が困難です。

一方でNデイ攻撃は、すでにセキュリティパッチがリリースされているにも関わらず、適用されていないシステムを狙って行われます。

そのため、Nデイ攻撃の被害を防ぐには、セキュリティパッチがリリースされたら、速やかに適用することが重要です。

ゼロデイ攻撃が多発している理由

ゼロデイ攻撃は、その特性から事前に防御することが難しく、依然として被害の深刻さが指摘されているサイバー攻撃の一つです。

情報処理推進機構(IPA)が毎年発表している「情報セキュリティ10大脅威」では「システムの脆弱性を悪用した攻撃」が6年連続でランクインしており、2026年には4位となっています。

これは、「情報セキュリティ10大脅威2024」における「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」と「脆弱性対策情報の公開に伴う悪用増加」が統合されたものです。

▼情報セキュリティ10大脅威 2026(組織編)

| 順位 | 脅威の内容 |

|---|---|

| 1位 | ランサム攻撃による被害 |

| 2位 | サプライチェーンや委託先を狙った攻撃 |

| 3位 | AIの利用をめぐるサイバーリスク |

| 4位 | システムの脆弱性を悪用した攻撃 |

| 5位 | 機密情報を狙った標的型攻撃 |

| 6位 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) |

| 7位 | 内部不正による情報漏えい等 |

| 8位 | リモートワーク等の環境や仕組みを狙った攻撃 |

| 9位 | DDoS攻撃(分散型サービス妨害攻撃) |

| 10位 | ビジネスメール詐欺 |

出典:IPA│情報セキュリティ10大脅威 2026(2026年1月29日)

ゼロデイ攻撃が注目を集めている背景としては、「攻撃対象の増加」や「脆弱性情報の入手のしやすさ・流通の拡大」などが挙げられます。

テレワークの拡大やIoT機器の普及により、攻撃の対象となるデバイスやシステムは増加しています。

さらに、ダークウェブなどでは脆弱性情報やエクスプロイトコードが違法に取引されており、攻撃者は手間をかけずに簡単にこれらを手に入れられるようになっています。

こうした状況が、ゼロデイ攻撃を含む脆弱性を悪用した攻撃の増加につながっています。

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

ゼロデイ攻撃の仕組み

ゼロデイ攻撃は、主に以下の流れで行われます。

- 手順(1):攻撃者が脆弱性を発見する

- 手順(2):攻撃を仕掛ける

- 手順(3):マルウェア感染などで情報を窃取する

- 手順(4):バックドアを設置する

攻撃の仕組みについて、詳しく確認していきましょう。

手順(1):攻撃者が脆弱性を発見する

攻撃者は、OSやソフトウェアの提供元であるメーカーや開発者も認識していない脆弱性を探索します。

脆弱性は、攻撃者自身が発見する場合もあれば、ダークウェブなどを通じて入手されることもあります。

実際に、2025年4月には、Fortinet社のファイアウォール製品「FortiGate」に関するゼロデイ脆弱性がダークウェブ上で売買されていることが報告され、注目を集めました。

手順(2):攻撃を仕掛ける

攻撃者は、ソフトウェアやOSの脆弱性を悪用するためのプログラムやコードである「エクスプロイト」を、自ら開発するか、ダークウェブなどを通じて入手します。

その後、メールやWebサイト、USBメモリなどを介してエクスプロイトを送り込み、脆弱性を悪用して不正な操作を実行させます。

手順(3):マルウェア感染などで情報を窃取する

攻撃者は、エクスプロイトを利用して脆弱性を悪用し、ターゲットのシステム内に侵入します。

システム内部に侵入した後は、マルウェアに実行させるなどして、機密情報の窃取や他のデバイスへの感染拡大など、不正な活動を行います。

手順(4):バックドアを設置する

攻撃者は、システムへの再侵入を可能にするため、「バックドア」を攻撃対象のシステム内に設置します。

バックドアとは、攻撃者がシステム侵入後も継続的にアクセスできるようにする仕組みであり、外部のサーバーと通信を行うプログラムなどが該当します。

バックドアが設置されると、攻撃者は自由かつ継続的にシステムへアクセスできるようになり、被害の長期化や拡大につながる恐れがあります。

ゼロデイ攻撃の代表的な手口・侵入経路

ゼロデイ攻撃は、未知の脆弱性を悪用するために、主に以下のような手口や侵入経路が用いられます。

- メールを悪用した攻撃

- 改ざんされたWebサイトを経由した攻撃

- VPN機器の脆弱性を悪用した攻撃

- サプライチェーンを狙った攻撃

詳しく確認していきましょう。

メールを悪用した攻撃

ゼロデイ攻撃における代表的な侵入経路ともいえるのが、メールに添付したファイルやリンクを通じて不正なプログラムを実行させる方法です。

攻撃メールには、特定の組織や企業を狙う「標的型攻撃」と、不特定多数の企業・組織にメールを送る「ばらまき型」の2パターンがあります。

このうち標的型攻撃は、攻撃の成功率を高めるために、ターゲットに関する情報を事前に収集し、実在の取引先や関係者を装ってメールを送信します。

そのため、一見すると正規のメールに見え、不信感を抱かずに開封してしまうケースが少なくありません。

改ざんされたWebサイトを経由した攻撃

Webサイトの脆弱性を悪用して改ざんを行い、そこに悪意のあるコードを埋め込むことで、サイト運用者の意図しないスクリプトを実行させる手口もあります。

改ざんされていることに気づかずにユーザーがアクセスすると、マルウェアが自動的にダウンロードされたり、個人情報が窃取されたりする恐れがあります。

VPN機器の脆弱性を悪用した攻撃

テレワークの普及に伴い、VPN機器を導入する企業が増えました。

一方で、VPN機器の脆弱性を悪用した攻撃も増加傾向にあります。

攻撃者はVPN機器の脆弱性を悪用してネットワークやシステムへ不正に侵入し、認証情報の窃取や管理者権限の奪取を試みます。

さらに、侵入後にランサムウェアなどのマルウェアが展開されるケースもあります。

実際に、警察庁の発表によると、ランサムウェア攻撃の感染経路としてVPN機器の脆弱性を悪用したものが有効回答100件中55件と最多で、全体の5割以上を占めています。

VPNのセキュリティリスクについてより詳しく知りたい方は、下記の記事も合わせてご確認ください。

出典:警察庁|令和6年におけるサイバー空間をめぐる脅威の情勢等について(令和7年3月13日)

サプライチェーンを狙った攻撃

サプライチェーン攻撃とは、標的である企業・組織に直接攻撃を仕掛けるのではなく、関連する取引先や委託先などのサプライチェーンを経由して、最終的に標的のシステムへ侵入する手法です。

攻撃者は、サプライチェーンの中でもセキュリティが不十分な企業や組織を狙って侵入し、ソフトウェアの更新プログラムなどを通じてマルウェアを拡散するケースがあります。

この攻撃の過程で、ゼロデイ脆弱性が悪用される場合があります。

ゼロデイ攻撃による被害

ゼロデイ攻撃を受けた場合、マルウェア感染や不正アクセスなどの被害が発生する可能性があります。

まず、脆弱性を悪用されることで、マルウェアに感染させられる恐れがあります。

マルウェアに感染すると、情報漏洩や金銭的損失、システムやサービスの停止など、さまざまな被害が想定されます。

中でもランサムウェアに感染した場合、デバイスやシステムがロックされ、その解除と引き換えに多額の身代金が要求されるケースがあります。

また、ボット型のマルウェアに感染すると、デバイスが攻撃者によって遠隔操作可能な状態になり、攻撃の踏み台として悪用される恐れもあります。

さらに、ゼロデイ脆弱性の悪用で不正アクセスが発生すると、機密情報の漏洩やシステムの乗っ取り、データの改ざんや破壊といった重大な被害につながる可能性があります。

顧客情報や取引先情報が漏洩した場合には、企業の社会的信用の低下を招く恐れがあります。

ゼロデイ攻撃の被害事例

ここでは実際に日本国内で発生した「ゼロデイ攻撃」の被害事例をご紹介します。

メールサービスへの不正アクセスをきっかけに発覚した事例

2025年4月、メールサービスを提供する大手企業において不正アクセスが発生し、586契約、約31万アカウント分の情報が漏洩した可能性があることが公表されました。

不正アクセスの原因は、同社が過去にメールサービスのオプション機能として利用していたソフトウェアに存在した脆弱性であることがわかっています。

問題となった脆弱性は、不正アクセス発生時点ではソフトウェアの開発元でも把握されていない未知の脆弱性でした。

そのため、攻撃者がこの未公開の脆弱性を突いた「ゼロデイ攻撃」であったと判断されています。

現在は、当該ソフトウェアを利用したオプション機能の提供は終了しており、同様の経路による攻撃リスクは解消されています。

リモートアクセス機器への不正アクセスをきっかけに発覚した事例

2025年3月、量子科学技術研究開発機構(QST)において、ゼロデイ攻撃による不正アクセスが発生していたことが公表されました。

2025年1月9日、外部のセキュリティ機関からネットワーク関連機器に関する脆弱性情報が提供されました。

これを受け、組織内の環境を確認したところ、リモートアクセス機器に提供された脆弱性が存在することが発覚しました。

同機構では、安全確保のため、脆弱性の発覚当日に当該システムを緊急停止しています。

その後の調査により、2024年12月にゼロデイ攻撃による不正アクセスが発生していた痕跡が確認されました。

この脆弱性は事前に把握されていなかったことから、未知の脆弱性を突いたゼロデイ攻撃と判断されています。

対象となったリモートアクセス機器は、テレワークなどに利用されており、個人情報が登録されている環境でした。

現時点で情報漏洩は確認されていないものの、漏洩の可能性は否定できないとされています。

VPN機器の脆弱性を悪用した不正アクセスをきっかけに発覚した事例

2024年7月、宇宙航空研究開発機構(JAXA)がサイバー攻撃を受け、内部情報が漏洩した可能性があることを公表しました。

攻撃者はVPN機器の脆弱性を悪用して侵入し、職員や取引先企業に関する約5,000人分の個人情報を窃取しました。

さらに窃取した情報に含まれていた認証情報を悪用し、クラウドサービスへの不正アクセスも行われました。

この結果、クラウド環境に保管されていた1万件以上の文書ファイルが不正に閲覧・持ち出された可能性があるとされています。

本事案に関連するサイバー攻撃は、2023年6月から2024年5月にかけて計4回確認されており、そのうち2回はゼロデイ攻撃であったことが明らかになっています。

このように、本来強固なセキュリティ対策が講じられている公的機関や大手企業においても、ゼロデイ攻撃による被害が発生しています。

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

ゼロデイ攻撃への対策方法

ゼロデイ脆弱性を悪用した攻撃を防ぐための対策として、以下が挙げられます。

- OS・ソフトウェアの最新化

- AIアンチウイルスソフトの導入

- ネットワークセキュリティ製品の導入

- 定期的な脆弱性診断の実施

これらはゼロデイ攻撃に限らず、さまざまなサイバー攻撃への対策となる基本的かつ重要なセキュリティ対策です。

詳しく確認していきましょう。

OS・ソフトウェアの最新化

ゼロデイ攻撃に対する最も基本的な対策として、使用しているOSやソフトウェアの最新化が挙げられます。

あらゆるプログラムには、開発段階で見落とされた不具合やセキュリティ上の脆弱性が潜んでいる可能性があります。また、運用を続ける中で、新たな脆弱性が発見されることも珍しくありません。

そのため、PCやサーバーなどで利用しているOS・ソフトウェアは、定期的にアップデートを行い、可能な限り最新の状態を維持することが推奨されます。

アップデートを適用せずに放置してしまうと、発見された脆弱性が解消されないままになってしまい、Nデイ攻撃などを仕掛けられる可能性が高まります。

ただし、サービスごとのアップデート状況を人の目で抜け漏れなく把握し、適用することは容易ではありません。

資産管理ツールやパッチ適用ツールなどを活用し、更新の自動化や、適用状況の可視化、運用の効率化を図ることが推奨されます。

AIアンチウイルスソフトの導入

ゼロデイ攻撃への対策として、未知のマルウェアにも対応可能な高精度のアンチウイルスソフトの導入も有効です。

前述の通り、ゼロデイ攻撃ではまだ検出されていない未知のマルウェアが用いられるケースも多いため、従来のパターンマッチング方式のアンチウイルスでは、十分に対策することができません。

一方で、AIや振る舞い検知などの技術を活用したアンチウイルスであれば、未知のマルウェアであっても検知できる可能性が高まります。

万が一、マルウェアを含むファイルを開封してしまったり、不正なWebサイトにアクセスしてしまったりした場合でも、デバイスやシステムへのマルウェア感染・侵入の抑止につながります。

ネットワークセキュリティ製品の導入

ファイアウォールやIDS/IPS、NDRといったネットワークセキュリティ製品を導入することで、ゼロデイ脆弱性を突いた不正アクセスの兆候を早期に検知し、侵入や被害の拡大を抑止することができます。

| ファイアウォール | ・ネットワークの境界に配置され、通信を監視・制御するセキュリティシステム ・外部からのアクセスを自動的に監視し、不正なアクセスがあれば検知・遮断する |

|---|---|

| IDS(不正侵入検知システム) | ・ネットワーク上の不正アクセスを検知・防御するツール ・外部からの不正侵入を検知し、通知する |

| IPS(不正侵入防止システム) | ・ネットワーク上の不正アクセスを検知・防御するツール ・不正侵入の検知、防御までを行う |

| NDR | ・ネットワーク機器に流れるトラフィックを分析し、脅威を可視化・検知するセキュリティソリューション ・社内外を問わずネットワーク内の不審な挙動や異常な通信を検知し、管理者に不正アクセスやマルウェアの侵入を通知する |

近年では、ネットワーク内部の挙動を含めて、可視化・検知できる仕組みとして、NDRが注目を集めています。

これらの製品を組み合わせて活用することで、VPN機器を狙った攻撃などの不審な通信も検知しやすくなります。

定期的な脆弱性診断の実施

定期的な脆弱性診断の実施は、自社のセキュリティ対策状況を把握し、脆弱性を悪用したサイバー攻撃のリスクを低減する上で欠かせない取り組みです。

脆弱性診断とは、システムやネットワーク・アプリケーションに存在するセキュリティ上の欠陥(脆弱性)の有無を特定し、影響度や優先度を評価するプロセスです。

定期的に実施することで、攻撃者に悪用され得る脆弱性を早期に発見し、修正や対策を先んじて講じることが可能になります。

ゼロデイ攻撃の被害を最小化するための対策

ゼロデイ攻撃は、その特性上、強固なセキュリティ対策を講じていても完全に防ぐことはできません。

そのため、攻撃を受けることを前提に、被害を最小限に抑えるための対策をあわせて検討しておくことが欠かせません。

被害を最小化するための対策について、確認していきましょう。

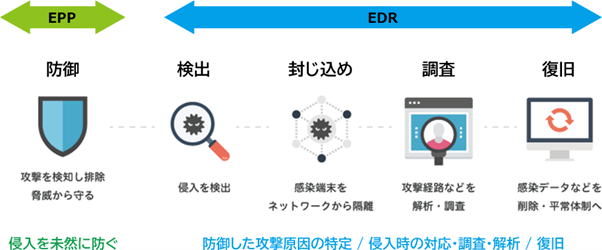

EDRの導入

EDR(Endpoint Detection and Response)を導入することで、万が一マルウェアがPCやサーバーに侵入した場合でも、侵入後の挙動を検知し、隔離や駆除などの対応を行うことが可能になります。

前述した「アンチウイルス(EPP)」が、PCやスマートフォンへのマルウェアの侵入を防ぐことを主な目的とするのに対し、「EDR」は侵入後の不審な挙動を検知して、調査・封じ込め・復旧対応を行うことを目的とします。

そのため、アンチウイルスとEDRを組み合わせて運用することは、未知のマルウェアを含む脅威への非常に有効な対策となります。

重要な情報の暗号化または隔離

被害事例からも分かるように、ゼロデイ攻撃によって情報漏洩が発生するリスクもあります。

そのため、漏洩時の影響が大きい情報については、暗号化や隔離された領域(アクセス制御を強化した領域)への保存が推奨されます。

また、バックアップを隔離された環境(オフライン環境など)に保管しておくことで、万が一ランサムウェアによりデータが暗号化された場合でも、復旧できる可能性が高まります。

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

ゼロデイ攻撃を受けた場合の対処法

ゼロデイ攻撃を受けてしまった場合は、被害の拡大を防ぐためにも、速やかに以下の対応を実施することが重要です。

| ネットワークからの隔離 | ・攻撃が疑われる場合は、速やかに該当デバイスをネットワークから切り離す ・ネットワークから隔離することで、ほかのデバイスへの感染拡大を防ぐことができる |

|---|---|

| セキュリティ担当者への報告 | ・少しでも異常な挙動が見られたら、セキュリティ担当者や上長に速やかに報告する ・発生時の状況や直前の操作内容などをできる限り詳細に共有することで、影響範囲の特定や迅速な対応につながる |

| ウイルススキャンの実施 | ・ウイルススキャンを実施することで、マルウェアの有無を確認する ・マルウェアが検知された場合は駆除を行い、再接続時の感染拡大を防ぐ |

少しでも不審な挙動が確認された場合は、自己判断で放置せず、速やかに担当者へ報告し、適切な対処を仰ぐことが重要です。

初動対応の遅れは被害の拡大につながるため、迅速かつ適切な対応が求められます。

ゼロデイ脆弱性を悪用した攻撃への対策に「LANSCOPE サイバープロテクション」

本記事でも何度か触れたように、ゼロデイ攻撃には、まだ検出されていない未知や亜種のマルウェアが使われるケースが少なくありません。

未知のマルウェアへの対策として、AIや振る舞い検知を活用した次世代のアンチウイルスの活用が挙げられます。

AIを活用したアンチウイルスでは、機械学習により、既知のマルウェアに一致しなくても、高い検知率で判定することが可能です。

本記事では、「LANSCOPE サイバープロテクション」の2種類のAIアンチウイルスを紹介します。

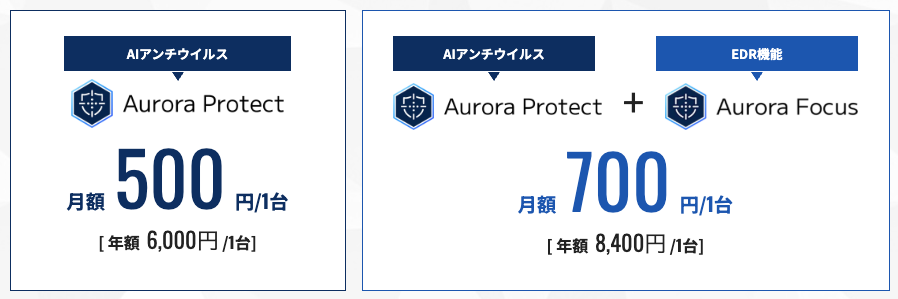

- EDRとの掛け合わせが可能な「Aurora Protect」

- 各種ファイル・デバイスに対策できるNGAV「Deep Instinct」

それぞれの特長と導入メリットについて、簡単にご紹介します。

EDRとの掛け合わせが可能な「Aurora Protect」

先述の通り、マルウェア対策は「アンチウイルス」と「EDR」を掛け合わせることで、より強固なセキュリティ体制を確立できます。

- アンチウイルスとEDRを併用したい

- なるべく安価に両機能を導入したい

そういった方におすすめしたいのが、アンチウイルス「Aurora Protect」です。オプションとして手ごろな価格でEDR製品「Aurora Focus」を付属し、エンドポイントをより確実に保護することが期待できます。

AI機械学習により、99%の検知率で未知のマルウェアを検知するため、最新のサイバー攻撃にも安心して対策することができます。

各種ファイル・デバイスに対策できるNGAV「Deep Instinct」

以下のニーズをお持ちの企業・組織の方は、AIのディープラーニング技術を活用し、未知のマルウェアを高い精度でブロックする、次世代型アンチウイルス「Deep Instinct」がおすすめです。

- 未知のマルウェアも検知したい

- 実行ファイル以外のファイル形式(Excel、PDF、zipなど)にも対応できる製品が必要

- 手頃な価格で高性能なアンチウイルスを導入したい

近年の攻撃者は、セキュリティ製品から検知を逃れるため、実行ファイルだけでなくExcelやPDF・zipなど、多様な形式のマルウェアを仕掛けてきます。

ファイル形式を問わず対処できる「Deep Instinct」であれば、多様な形式のマルウェアを形式に関係なく検知可能です。

また、手ごろな価格設定も魅力です。詳細は以下よりご覧ください。

3分で分かる!

LANSCOPE サイバープロテクション

2種類の次世代AIアンチウイルスを提供する「LANSCOPE サイバープロテクション」について、ラインナップと特長を紹介します。

まとめ

本記事では「ゼロデイ攻撃」をテーマに、その概要や手口、具体的な対策などについて解説しました。

本記事のまとめ

- ゼロデイ攻撃とは、ソフトウェアやアプリケーションに存在する、まだ公表されていない・修正プログラムがリリースされていない未知の脆弱性(ゼロデイ脆弱性)を悪用して行われるサイバー攻撃

- ゼロデイ攻撃とは、まだ世間に公開されていない・あるいは開発者やベンダー側も認識できていない脆弱性(ゼロデイ脆弱性)を悪用し、修正・解消される前のタイミングを狙って、不正アクセスやマルウェア感染などを引き起こすサイバー攻撃

- ゼロデイ攻撃が増加している背景としては「攻撃対象の増加」や「脆弱性情報の入手のしやすさ」などが挙げられる

- ゼロデイ攻撃への対策としては、「OS・ソフトウェアの最新化」「アンチウイルスソフトの導入」「ネットワークセキュリティ製品の導入」「定期的な脆弱性診断の実施」といった基本的なセキュリティ対策の徹底が欠かせない

セキュリティパッチがリリースされるまでの期間を狙う「ゼロデイ攻撃」は、継続的に重要な脅威として取り上げられており、いまや無視することができない脅威となっています。

本記事で解説した通り、ゼロデイ脆弱性を悪用した攻撃は、完全に防ぐことが難しいため、侵入を前提として、被害の拡大を防ぐための対策を講じることも重要です。

アンチウイルスとEDRを組み合わせて運用したいという企業・組織の方は、ぜひ「Aurora Protect」の活用をご検討ください。

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

おすすめ記事