Written by WizLANSCOPE編集部

目 次

アクセス管理とは、情報資産に対して、「誰が」「いつ」「どの情報に」「どの範囲まで」アクセスできるかを定義し、適切に制御・監視する一連の仕組みや活動のことです。

近年、企業のデジタルトランスフォーメーション化(DX化)が進み、クラウドサービスやリモートワークの活用が拡大する中で、管理すべき情報資産の種類や量は急増しています。

その結果、情報資産の価値は高まり、不正アクセスや内部不正、情報漏洩といったセキュリティリスクも増大しています。

こうした背景から、情報資産を適切に守るためのアクセス管理の重要性が、これまで以上に高まっています。

本記事では、アクセス管理の基本からその重要性、導入のメリット、そして自社に合ったシステムの選び方まで、分かりやすく解説します。

▼本記事でわかること

- アクセス管理の概要

- アクセス管理のメリット

- アクセス管理を実現するための方法

- アクセス管理システムの選び方

アクセス管理の概要やアクセス管理システムの選定ポイントなどを知りたい方はぜひご一読ください。

アクセス管理とは

アクセス管理とは、企業の情報資産に対して、「誰が」「いつ」「どの情報に」「どの範囲まで」アクセスできるかを定義し、適切に制御・監視する一連の仕組みや活動のことです。

具体的には、従業員一人ひとりにIDを発行し、役職や業務内容に応じて、必要な情報にのみアクセスできる権限を付与します。この考え方は、「最小限の原則」とも呼ばれ、情報セキュリティの基本原則の一つです。

これにより、権限を持たないユーザーからの不正なアクセスや、内部不正による情報漏洩のリスクを低減し、情報資産を適切に保護することが可能になります。

アクセス制御との違い

アクセス管理と混同しやすい考え方に「アクセス制御」があります。

アクセス管理は、前述の通り、誰にどのような権限を与えるかを定義し、その権限の付与・変更・削除といったライフサイクル(入社から退職まで)を管理する広範な枠組みや方針を指します。

一方でアクセス制御は、そのアクセス管理の方針に基づいて、実際のアクセス要求があった際に「許可するか」「拒否するか」を、技術的に判断・実行する仕組みを指します。

アクセス管理の重要性

現代のビジネス環境において、アクセス管理の重要性は飛躍的に高まっています。

その理由として、クラウドサービスの普及やテレワークの一般化が挙げられます。

テレワークやリモートワークなどの働き方が増えたことや、業務システムのクラウド移行が進み、従業員がオフィス以外の場所で業務を行う機会が増えたことで、従来のように社内ネットワーク内だけで業務が完結するケースは減少しました。

その結果、企業の重要情報へ社内外のさまざまな場所・デバイス・ネットワークからアクセスされる機会が増加しています。

このような環境の変化は、利便性を高める一方で、不正アクセスや情報漏洩のリスクを増大させています。

万が一、第三者による不正アクセスが発生し、機密情報が漏洩すれば、企業の社会的信用や事業継続に深刻な影響を及ぼす可能性があります。

そのため、アクセス元の場所や利用デバイス、ネットワーク環境に関わらず、すべてのアクセスを適切に制御・管理する「アクセス管理」が、企業が安全に事業を継続するための基盤として、欠かせない取り組みとなっています。

アクセス管理を構成する3つの主要機能

アクセス管理は、主に以下の3つの機能によって構成されています。

- 認証

- 認可

- 監査

これら3つの機能が連携して動作することで、強固なセキュリティ体制を構築できます。

それぞれどのような機能なのかを確認していきましょう。

利用者が本人であることを確認する「認証」

「認証」とは、システムや情報にアクセスしようとしている利用者が、「正当な本人であるか」を確認するプロセスです。

最も一般的な認証方法は、IDとパスワードの組み合わせですが、近年ではセキュリティ強化のため、ワンタイムパスワードや生体情報などを組み合わせた多要素認証(MFA)の導入が進んでいます。

認証は、不正ななりすましを防ぐための最初の関門として、アクセス管理の基盤となる非常に重要な役割を担います。

利用者に応じた権限を与える「認可」

「認可」とは、認証によって本人確認が完了した利用者に対して、どの情報へのアクセスを許可するか、どのような操作(閲覧、編集、削除など)を実行できるかを判断するプロセスです。

利用者の業務遂行に必要最小限の権限のみを付与することで、権限の濫用や誤操作による情報漏洩リスクを低減させます。

アクセスの記録を監視し追跡する「監査」

「監査」とは、利用者によるアクセスや操作の履歴(ログ)を記録し、それを監視・追跡するプロセスです。

誰が、いつ、どの情報にアクセスしたかを記録することで、不正アクセスの兆候や不審な操作を早期に検知できるようになります。

また、万が一セキュリティインシデントが発生した際には、取得したログが原因究明や影響範囲の特定において重要な証拠となります。

| 認証 | ・利用者が正当な本人であるかを確認するプロセス |

|---|---|

| 認可 | ・利用者に許可するアクセス範囲や操作内容を決定するプロセス |

| 監査 | ・利用者によるアクセスや操作を記録・追跡するプロセス |

アクセス管理のプロセス

アクセス管理は、一般的に以下の5つのプロセスで実施されます。

| 1.アクセス要求・受付 | ・利用者が、業務に必要なシステムやサービスへのアクセス権限を申請する |

|---|---|

| 2.検証 | ・申請内容が業務上妥当か、なりすましや不正な要求ではないかを確認する ・上長や管理者による承認プロセスが含まれる場合もある |

| 3.アクセス権限の付与 | ・問題がなければ、適切な権限をシステム上で設定・付与する |

| 4.監視 | ・付与したアクセス権限が適切に利用されているかを継続的に監視する |

| 5.ログの記録と追跡 | ・アクセス操作や履歴を記録し、定期的にレビューする ・インシデント発生時には、原因究明や影響範囲の特定に活用する |

アクセス管理は、権限を付与して終わるものではありません。

情報漏洩や内部不正を防ぐためには、「権限設定や変更が正しく実行されているか」「不要な権限が残っていないか」「不適切な利用が行われていないか」などを継続的に確認することが重要です。

アクセス管理のメリット

適切なアクセス管理を実行することは、セキュリティ強化に有効なだけでなく、企業経営全体にも多くのメリットをもたらします。

ここでは、アクセス管理の代表的なメリットについて解説します。

- 情報漏洩リスクの低減

- 内部不正の防止

- 生産性の向上

- コンプライアンスの強化

企業経営に欠かせない「アクセス管理」のメリットについて確認していきましょう。

情報漏洩リスクの低減

アクセス管理を徹底することで、従業員が必要な範囲を超えて情報にアクセスすることが防げるため、内部不正や不注意による情報漏洩のリスクの低減につながります。

特に、顧客情報や技術情報といった機密性の高いデータを扱う企業にとって、アクセス管理の徹底は事業継続や信頼性維持の観点から、極めて重要な取り組みです。

また、入社・異動・退職といったイベントに応じてアカウントや権限を適切に変更・削除するアカウントのライフサイクル管理も欠かせない対応です。

退職者のアカウントを速やかに無効化・削除することは、不正利用や情報漏洩の防止において、重要な対策となります。

内部不正の防止

アクセス管理を徹底することは、悪意を持った内部関係者による不正行為の抑止にもつながります。

「誰が」「いつ」「どの情報にアクセスし」「どのような操作を行なったのか」がログとして記録されることで、通常とは異なる不審なアクセスや、業務上不要と思われる挙動を早期に検知できるようになります。

さらに、監視体制を整備していることを従業員に周知することで、透明性のある統制環境が構築され、従業員の心理的な抑止効果も期待できます。

その結果、不正行為の未然防止につながります。

生産性の向上

アクセス管理は、一見制限を増やすだけで業務の妨げになると考えられがちですが、適切に設計・運用することで、生産性向上にも大きく寄与します。

例えば、アクセス管理の仕組みとしてシングルサインオン(SSO)を導入すれば、一度の認証で複数のシステムへアクセスできるようになり、ログインの手間を軽減できます。

これにより、パスワード管理の負担が軽減されるだけでなく、パスワードの使い回し防止にもつながり、結果としてセキュリティ強化も期待できます。

また、入社や異動に伴うアカウント発行や権限設定を自動化することで、情報システム部門の運用負荷を軽減できるほか、従業員もスムーズに業務を開始できるようになります。

このように、アクセス管理は単なる制限ではなく、利便性と安全性を両立する仕組みとしても機能します。

コンプライアンスの強化

アクセス管理は、コンプライアンスの強化にも寄与する取り組みです。

多くの業界で、個人情報保護法をはじめとする法令や、業界固有のセキュリティ基準・ガイドラインの遵守が求められています。

これらの多くは、「適切なアクセス制御」や「ログの取得・保管」を義務または推奨事項として定めています。

アクセス管理を適切に実施することは、こうした要求事項を満たすための基盤となります。

特に、誰が・いつ・どの情報にアクセスしたかを記録・管理する仕組みは、内部統制の強化につながります。

さらに、アクセスログを適切に保管・レビューする仕組みを整備しておくことで、監査対応やインシデント発生時の調査を円滑に進めることが可能になります。

この結果、企業の社会的信頼性の維持・向上にも貢献します。

アクセス管理導入時の課題・注意点

アクセス管理を導入・運用する際は、あらかじめ想定される課題や注意点を整理し、検討することが重要です。

- 導入・運用にかかるコストを見据える

- 業務の実態にあわせて権限を定義する

こうした課題を事前に理解し、対策を講じることが、アクセス管理を成功させる鍵となるでしょう。

導入・運用にかかるコストを見据える

アクセス管理をシステムで実施する場合、初期費用としてソフトウェアライセンス費用やサーバー構築費用などが発生します。

さらに、導入後もシステムの保守やアップデート、管理担当者の人件費など、継続的な運用コストが必要となります。

そのため、導入前に総コストを見積もり、期待される効果とのバランスを検討することが重要です。

業務の実態にあわせて権限を定義する

適切なアクセス権限の設計は、時間と労力を要する工程です。

各部署の業務内容を正確に把握し、「誰に」「どの情報へ」「どの範囲まで」アクセスを許可するのかを慎重に定義する必要があります。

権限が厳しすぎると業務に支障が出る可能性があり、逆に緩すぎる場合はセキュリティリスクが高まる可能性があります。

このような事態を防ぐためには、現場の従業員と密にコミュニケーションを取りながら、定期的に権限の見直しをおこなうなど、柔軟かつ継続的な運用体制を構築することが重要です。

アクセス管理の実施方法

アクセス管理の実施方法には、大きく分けて手動での管理とシステムを利用した管理の2つの方法があります。

それぞれの手法のメリット・デメリットを紹介するので、ぜひ自社に最適な方法を検討する際の参考としてください。

台帳での手動管理

Excelなどの表計算ソフトを用いて、従業員ごとのIDやパスワード、アクセス権限を一覧化した台帳を作成し、手動で管理する方法があります。

この方法では、特別なツールを導入する必要がなく、初期コストを抑えて始められる点がメリットです。

小規模な組織や利用システムが限定的な場合は、管理しやすい手法といえるでしょう。

しかし、従業員数や利用システムが増えるにつれて、権限の追加・変更・削除の管理が煩雑になり、更新漏れや記載漏れといったヒューマンエラーが生じやすくなります。

特に、移動や退職に伴う権限変更が反映されないと、不要な権限が残存し、内部不正や不正アクセスのリスクと高める要因となります。

そのため、組織規模の拡大やシステムの増加に応じて、より効率的かつ統制の取れたアクセス管理手法への移行を検討することが重要です。

アクセス管理システムの活用

アクセス管理システムは、IDやパスワード、アクセス権限などを一元的に管理し、アカウントの作成や削除、権限変更などを自動化するための専用ツールです。

アクセス管理のプロセスをシステム化・自動化することで、手動管理と比べてヒューマンエラーを大幅に削減でき、効率的かつ正確なアクセス管理を実現できるメリットがあります。

さらに、アクセスログの自動取得やレポート作成機能が搭載されたツールであれば、内部統制やセキュリティ監査への対応も容易になります。

導入コストには一定のコストがかかりますが、長期的にはセキュリティリスクの低減や管理工数の削減につながり、組織全体の統制強化に大きく貢献します。

アクセス管理システムの選び方

アクセス管理システムの導入を成功させるためには、自社のニーズや運用体制に適した製品を選定することが重要です。

ここでは、システム選定時に確認すべき3つの重要なポイントを解説します。

- 提供形態

- 機能

- サポート体制

システムを比較検討する際の参考としてみてください。

提供形態

アクセス管理システムには、大きく分けて、「オンプレミス型」と「クラウド型(SaaS)」の2種類があります。

オンプレミス型は、自社内にサーバーを設置して運用する方式です。カスタマイズの自由度が高く、既存システムとの連携がしやすい一方で、初期投資や保守・運用の負担が大きくなりやすい傾向があります。

一方クラウド型(SaaS)は、インターネット経由でサービスを利用する方式です。初期費用を抑えやすく、保守運用の負担が軽減されるメリットがありますが、サービス提供者の仕様に依存する点には注意が必要です。

自社のITリソースやセキュリティポリシー、予算などを考慮し、最適な提供形態を選ぶようにしましょう。

| 提供形態 | メリット | デメリット |

|---|---|---|

| オンプレミス型 | ・カスタマイズ性が高い ・既存システムとの連携がしやすい |

・初期費用が高額になりやすい ・自社での保守・運用が必要 |

| クラウド型(SaaS) | ・初期費用を抑えやすい ・保守・運用が不要 場所を問わずに利用できる |

・カスタマイズ性が低い ・外部ネットワークへの接続が前提 |

機能

アクセス管理システムを選ぶ際は、自社が管理対象とするシステムやサービスに対応しているか、また必要な機能が搭載されているかを事前に確認することが重要です。

| 管理対象の例 | ・ファイルサーバー ・業務アプリケーション ・クラウドサービス |

|---|---|

| 機能の例 | ・ID管理 ・シングルサインオン(SSO) ・多要素認証(MFA) ・ログ管理 |

管理対象が限定されている製品を選んでしまうと、一部のシステムが管理対象外となり、統制に抜け漏れが生じる可能性があるため、注意が必要です。

また、将来的な事業拡大やシステム変更も見据えて、拡張性や外部システムとの連携性に優れた製品を選ぶことも重要です。

サポート体制

システム導入後に、設定のトラブルが生じたり、想定外の挙動が生じたり、また操作方法に疑問が発生したりするケースは少なくありません。

そのため、迅速かつ的確なサポートを受けられる体制が整っているかどうかは、非常に重要な選定ポイントとなります。

具体的には、以下の点を事前に確認しておきましょう。

- 日本語でのサポート窓口があるか

- 対応時間は自社の業務時間に合っているか

- 電話・メール・チャットなど、問い合わせ手段が複数用意されているか

- サービスレベル(SLA)が明確に定められているか

さらに、導入支援や運用コンサルティングなどのサービスを提供しているベンダーであれば、初期構築から運用定着までをスムーズに進められます。

アクセス管理は、継続的な運用が前提となるため、単なる製品機能だけでなく、サポート体制の充実度も含めて総合的に判断することが重要です。

アクセス管理に役立つ「LANSCOPE エンドポイントマネージャークラウド版」

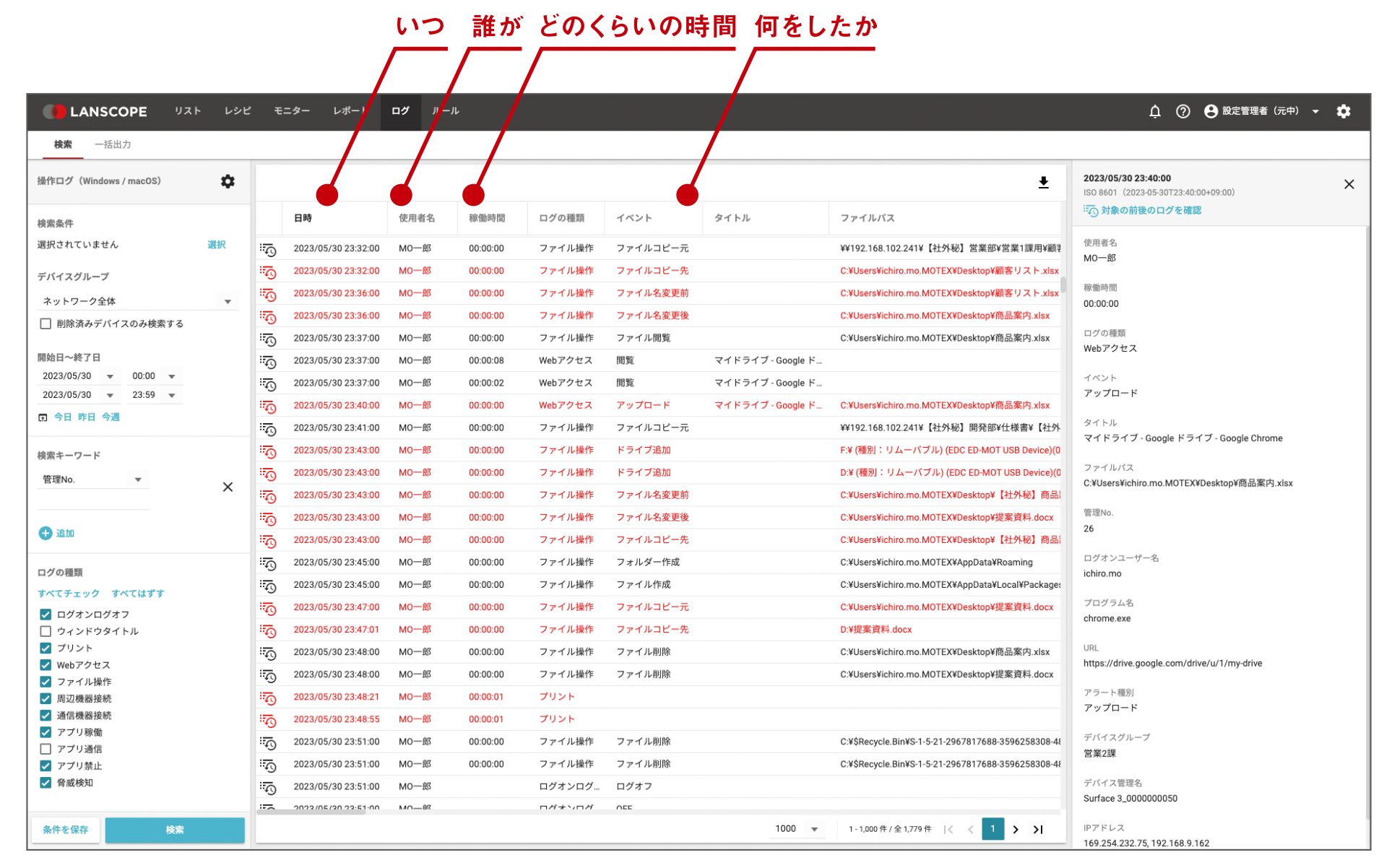

「LANSCOPE エンドポイントマネージャー クラウド版」は、PC・スマホを一元管理できるIT資産管理・MDMツールです。

ここでは、アクセス管理に役立つ本製品の「操作ログ管理機能」について紹介します。

本機能では、管理画面上で、アプリの利用、Webサイトの閲覧、ファイル操作、Wi-Fi接続などを可視化できます。

「どのデバイスで」「誰が」「いつ」「どんな操作を行ったか」といった情報を一元的に把握できるため、従業員のデバイス利用状況を簡単に把握することが可能です。

これにより、情報漏洩につながる可能性のある不適切な操作や、不正な挙動を早期に把握し、インシデントの発生を防止することができます。

また、近年業務利用する機会が増えている「ChatGPT」への書き込みログも取得することが可能です。

ログを取得することで、万が一ガイドラインに違反した使い方がされている場合は、改めてルール遵守を呼びかけるなど、アクションを起こすきっかけとすることができます。

このように、「LANSCOPE エンドポイントマネージャー クラウド版」では、内部不正や人的ミスによる情報漏洩事故の対策に有効に活用できるIT資産管理・MDMツールです。

本記事で紹介した機能以外にも、PC・スマホ管理に役立つさまざまな機能が搭載されています。

より詳しく知りたい方は、下記のページまたは資料をご確認ください。

3分で分かる!

LANSCOPE エンドポイントマネージャー クラウド版

PC・スマホをクラウドで一元管理できる「LANSCOPEエンドポイントマネージャー クラウド版」とは?についてわかりやすく解説します。機能や特長、価格について知りたい方はぜひご活用ください。

まとめ

本記事では「アクセス管理」をテーマに、基本概念から、メリット、システムの選び方まで解説しました。

本記事のまとめ/p>

- アクセス管理とは、企業の情報資産に対して、「誰が」「いつ」「どの情報に」「どの範囲まで」アクセスできるかを定義し、適切に制御・監視する一連の仕組みや活動のこと

- 適切なアクセス管理を実施することで、「情報漏洩リスクの低減」「内部不正の防止」「生産性の向上」「コンプライアンスの強化」といったメリットが期待できる

- アクセス管理を実現する方法としては、「台帳での手動管理」と「アクセス管理システムの活用」の2種類がある

- アクセス管理システムを選ぶ際は、「提供形態」「機能」「サポート体制」の3点を比較検討し、自社の要件にあったものを選ぶことが重要

適切なアクセス管理を実践することで、セキュリティの強化と業務効率の向上を両立させ、企業の持続的な成長を支える基盤を構築できます。

ぜひ本記事で紹介した3つの選定ポイントを参考に、自社の要件にあうアクセス管理システムの導入を目指してください。

なお、本記事で紹介した「LANSCOPEエンドポイントマネージャー クラウド版」は、PC・スマホの一元管理が可能なIT資産管理・MDMツールです。

本記事で紹介した「操作ログ管理機能」をはじめ、ハードウェア・ソフトウェア情報を自動で取得する機能や、OSアップデート管理を支援するセキュリティ機能など、企業の情報資産保護に役立つ多様な機能が搭載されています。

「アクセス管理を効率的かつ徹底的に行いたい」「複雑化している情報資産の管理を効率化したい」という企業・組織の方は、ぜひ「LANSCOPEエンドポイントマネージャー クラウド版」の導入をご検討ください。

本製品は、60日間の無料体験版もご利用いただけます。

詳細については、下記のページまたは資料をご参照ください。

3分で分かる!

LANSCOPE エンドポイントマネージャー クラウド版

PC・スマホをクラウドで一元管理できる「LANSCOPEエンドポイントマネージャー クラウド版」とは?についてわかりやすく解説します。機能や特長、価格について知りたい方はぜひご活用ください。

おすすめ記事