Written by ねこずきのねこ。

広報・販売企画・販売パートナー様支援を経て、現在プロダクトPRに携わる。

“ChatGPT”の社内利用ルール、どう決める?

【AIサービス利用ガイドライン】を公開!

MOTEXが社内向けに作成したAIサービス利用ガイドラインをダウンロードできます。利用方針の決め方、作成ポイントの解説付き!

テレワークは今や多くの企業が認知し、採用する企業が増えています。今回は、テレワーク環境で業務を安心・安全に行うために役に立つ総務省の「テレワークセキュリティガイドライン(第5版)」についてご紹介したいと思います。最新の第5版では、昨今のテレワーク情勢やセキュリティに関わる環境変化を踏まえ、追記・改版が行われており、内容が再整理されています。

また、ガイドライン長すぎて今は読む時間ないよ!という方に、概要をカンタンにご紹介すると共に、テレワークセキュリティガイドラインで求められている対策をどのように行えばよいのか、LANSCOPEでできる対応策をホワイトペーパーにてご紹介させていただきますので、そちらも是非ご参照ください。

テレワークとは

テレワークとは、ICT(情報通信技術)を活用し、場所や時間にとらわれない柔軟な働き方のことを指します。Tel(離れて)とWork(仕事)を組み合わせた造語です。テレワークの働き方として、自宅で働く「在宅勤務」、外出先で働く「モバイルワーク」、コワーキングスペースなどの施設で働く「サテライトオフィス勤務」の3つが挙げられます。

新型コロナウイルスの影響で急速に広がったテレワークですが、感染状況に応じてその形も変化しています。多くの企業が採用しているのが「ハイブリッドワーク」です。自宅で働く在宅勤務とオフィスワークの両方を採用し、在宅勤務は週1~2日という企業が増えています。

なぜテレワークでセキュリティ対策が必要なのか

テレワークは、働き方の多様性と働きやすさが魅力ですが、同時に気を付けるべきなのがセキュリティ対策です。従来のオフィスワークでは、次世代ファイアウォールなどネットワーク環境に強固なセキュリティ対策が施されていました。しかしテレワークの場合、こういった従来の対策されたネットワークを介さず、直接インターネットへ接続し、業務を行うことになるため、どうしてもセキュリティ対策レベルが下がってしまいます。

実際、テレワークでは新たなインシデントが発生しています。

2020年8月にVPN機器のIDやパスワードが世界中から流出する事件が発生。既知の脆弱性を放置したまま運用を続けていたVPN機器が攻撃を受け、日本でも不正アクセスが発生。2019年にはファームウェアの修正が行われたものの、以後もアップデートしていない企業で攻撃が続きました。

公衆無線LANを利用した攻撃には、ホテルの無線LANを乗っ取り、無線LANを利用した宿泊者から情報を窃取するという攻撃や、「偽アクセスポイント」や「APフィッシング」と呼ばれる正規の無線LANのアクセスポイントを装ったアクセスポイントを設置し、誤って接続した端末からネットワークへの不正アクセスを試みる攻撃が増えています。

安心して働ける環境を用意するためにも、テレワーク・ハイブリッドワークにおけるセキュリティ対策は必須です。

テレワークセキュリティガイドラインとは

テレワークセキュリティガイドラインとは、総務省が策定するテレワークにおけるセキュリティ対策の考え方・実施ポイント・対策項目・事例などを提示したガイドラインです。その目的は、企業等がテレワークを実施する際に抱えるであろう、セキュリティ上の不安を払拭し、安心・安全なテレワーク環境を整えるためとされています。

現在、様々な省庁・団体・組織が業界向けにテレワークに関連したガイドラインを発行していますが、この総務省のテレワークセキュリティガイドラインは、テレワークにおける「セキュリティ対策」にフォーカスしたガイドラインで、業界・規模・導入環境を問わず様々な企業に参考にしていただけるガイドラインとなっています。

また、このテレワークセキュリティガイドラインに関連して、「中小企業向等担当者向けテレワークセキュリティの手引き(チェックリスト)」も提示されています。テレワークセキュリティガイドライン(5版)の内容を、より分かりやすくチェックリストにしたものとなっています。というのも、テレワークセキュリティガイドラインの想定読者像は下記と示されています。

この「中小企業向等担当者向けテレワークセキュリティの手引き(チェックリスト)」は、上記に当てはまらないような、例えば兼業担当でシステムに関してあまり得意ではないような担当者に対しても、安心・安全なテレワーク環境を整えていただけるようチェックリスト化したものです。テレワークセキュリティの疑問に対する対応や、テレワークでよく使われる様々なツールに対して、実施すべき設定を示した「設定解説資料」などが用意されているなど、複雑な事は分からない!という方は、まずこちらを参照いただくことをおススメします。

テレワークセキュリティガイドライン 4つのポイント

それでは、いよいよ本題に入ります。このテレワークセキュリティガイドライン(第5版)は、全6章109ページに渡っています。それを大きくまとめると、下記4つのコンテンツに分かれています。ここからはこの4つの流れを元にそれぞれカンタンに解説していきたいと思います。

1.テレワークにおいて検討すべき4つの役割・対策

2.自社に合ったテレワーク方式を策定せよ!

3.チェックしよう!テレワークセキュリティ対策

4.テレワークにおけるトラブル事例と対策

1. テレワークにおいて検討すべき4つの役割・対策

第5版で新たに登場した内容です。テレワークにおけるセキュリティ対策を進めるにあたって重要となる4つの「役割」「対策」について説明しています。事前に対策しておくことで、テレワーク実施後に起こるトラブルを減らし、強固なテレワーク体制を構築する事ができます。さらに、昨今のセキュリティ動向を踏まえ「クラウドサービス」「ゼロトラストセキュリティ」の考え方についても示されています。

(1)「ルール」「人」「技術」のバランスがとれた対策

テレワーク環境では、働く場所がオフィスの外でバラバラであるため、情報のやりとりにはインターネットが欠かせなくなり、第三者が立ち入る環境下での業務が想定されるため注意が必要です。情報資産を守るためには、「ルール」「人」「技術」のバランスが取れた対策を実施し、全体のレベルを落とさないようにすることが重要です。

(2)経営者・情シス・勤務者の立場に応じた役割分担

テレワークの実施に当たっては、それぞれの立場からセキュリティの確保に関して必要な役割を認識し、適切に担っていくことが重要です。

経営者の基本的な役割は、事業の効率的かつ健全な発展とセキュリティリスクへの対応という両側面から情シスに作業を指示することです。情シスの基本的な役割は、経営者が示した方針や指示を具体化しルール化、従業員に遵守させるとともに、実施も役割として担います。最後にテレワーク勤務者の基本的な役割は、システム・セキュリティ管理者が作成した「ルール」を認識・理解し、これを遵守することです。テレワーク勤務者がルールの重要性を理解し、遵守することがセキュリティの確保につながります。

(3)クラウドサービスの活用

クラウドサービスには、クラウドサービス事業者が利用者に提供する資源によって、SaaS・PaaS・IaaSという分類に分かれています。自組織でサーバ等を自ら保有する必要がありませんが、分類によってはクラウドサービス事業者の提供する資源が変わるため注意が必要です。

テレワークではSaaSを活用する場合が増えています。SaaSで提供されるサービスを利用することで、大規模な改修をしなくても環境が構築できるためと想定されます。

(4)ゼロトラストセキュリティの観点

昨今のサイバー攻撃の高度化等に伴い「ゼロトラストセキュリティ」が注目されています。インターネットと、LANとの境界による防御には限界があり、ネットワークの内側にも脅威が存在しうるという考えのもと、セキュリティ強化を行う必要があるという考え方です。

具体的には「ネットワークの内部と外部を区別せず、データや機器等の最小単位でセキュリティを考える」「強固な利用者認証と厳密なアクセス管理を施す」「セキュリティ対策に関して環境(場所・端末等)の制約を設けない」といった考え方のもと、対策を施す必要があります。

2.自社に合ったテレワーク方式を策定せよ!

テレワークセキュリティガイドライン(第5版)では、テレワークを行う際に選択する代表的な7つのテレワーク方式(システム構成方式)が示されています。各接続方式のメリットデメリットは、ホワイトペーパーにてまとめておりますので、ご参照ください

| 方式 | 概要 |

|---|---|

| ①VPN方式 | テレワーク端末からオフィスネットワークに対してVPN接続を行い、そのVPNを介してオフィスのサーバ等に接続し業務を行う方法 |

| ②リモートデスクトップ方式 | テレワーク端末からオフィスに設置された端末(PC等)のデスクトップ環境に接続を行い、そのデスクトップ環境を遠隔操作し業務を行う方法 |

| ③仮想デスクトップ(VDI)方式 | テレワーク端末から仮想デスクトップ基盤上のデスクトップ環境に接続を行い、そのデスクトップ環境を遠隔操作し業務を行う方法 |

| ④セキュアコンテナ方式 | テレワーク端末にローカル環境とは独立したセキュアコンテナという仮想的な環境を設け、その環境内でアプリケーションを動かし業務を行う方法 |

| ⑤セキュアブラウザ方式 | テレワーク端末からセキュアブラウザと呼ばれる特殊なインターネットブラウザを利用し、オフィスのシステム等にアクセスし業務を行う方法 |

| ⑥クラウドサービス方式 | オフィスネットワークに接続せず、テレワーク端末からインターネット上のクラウドサービスに直接接続し業務を行う方法 |

| ⑦スタンドアロン方式 | オフィスネットワークには接続せず、あらかじめテレワーク端末や外部記録媒体に必要なデータを保存しておき、その保存データを使い業務を行う方法 |

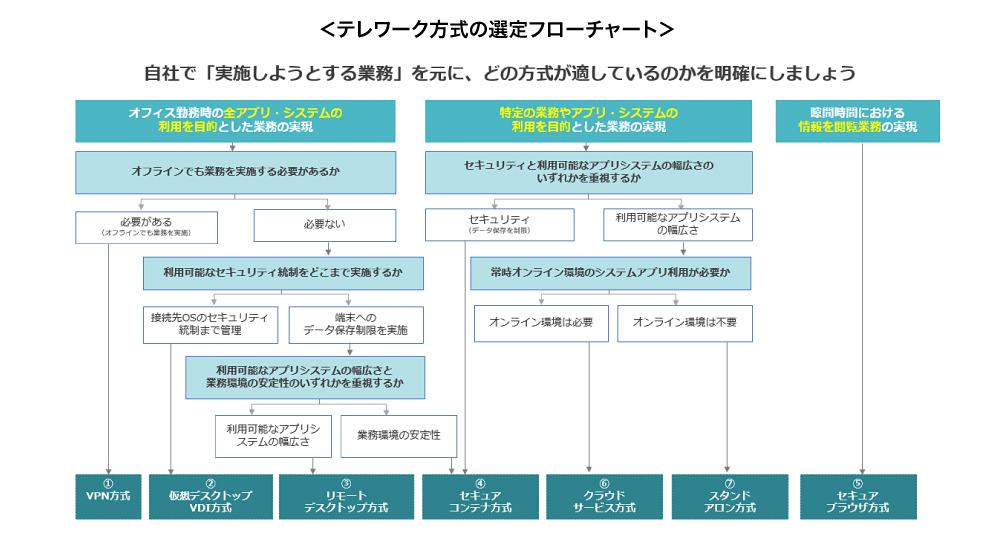

この7つのうち、自社に合ったものを検討・選出するためにテレワークセキュリティガイドラインでは、フローチャートやマトリックス比較表にてガイドしてあります。

まずは自社に合ったテレワーク方式を見つけます。「オフィス勤務時の全アプリ・システムの利用を目的とした業務の実現」 「特定の業務やアプリ・システムの利用を目的とした業務の実現」 「隙間時間における情報を閲覧業務の実現」の3つ中から自社で想定しているテレワーク環境に近いものからスタートし、選択していくと最適な環境が見つかるといったもので、とても分かりやすいフローチャートとなっています。

その上で、選択するために参考となる各方式の特性比較表が用意されています。この比較表では、7つのテレワーク方式を「オフィス業務の再現性」「通信集中時の影響度」「システム導入コスト」「システム導入作業負荷」「セキュリティ統制の容易性」の5軸が、S・A・B・C・Dの5段階で評価さてれており、複数のテレワーク方式で迷った際に役に立つ比較表となっています。

これら7つのテレワーク方式に対し、基本構成や派生構成の解説なども示してあります。例えばテレワーク端末としてPCとスマートフォン等の併用したい場合」等といった応用の構成も紹介してありますので、きっと行いたい運用を実現するために必要なテレワーク方式が見つかります。

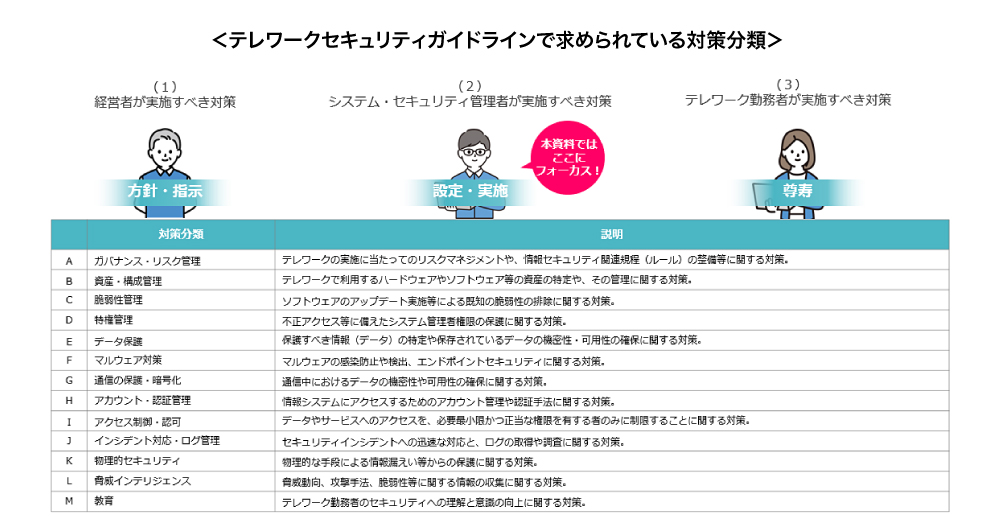

3.チェックしよう!テレワークセキュリティ対策

テレワークセキュリティガイドライン(第5版)では、テレワーク方式にかかわらず共通的に実施すべきセキュリティ対策について、「経営者」・「システム・セキュリティ管理者」・「テレワーク勤務者」の立場ごとに整理されています。13個の対策分類に分けられており、それぞれ立場別に行うべき対策が示されています。

ここでは、システム・セキュリティ管理者が実施すべき対策の一部をご紹介します。ガイドラインには下記のような対策一覧が分類・立場別に掲載されており、さらに具体的に解説されています。エムオーテックスでは、これらの対策に対して、MOTEX製品でどこまで対応ができるかをカンタンにホワイトペーパーにまとめています。是非ご参照ください。

| データ保護 | |

|---|---|

| 管理者E-4 基本対策 |

テレワーク勤務者によるリムーバブルメディア(USBメモリ、CD、DVD等)の使用は、業務上の必要性が認められたものに限定し、ルールで規定する。 |

| マルウェア対策 | |

| 管理者F-1 基本対策 |

テレワーク端末にセキュリティ対策ソフト(ウイルス対策ソフト)をインストールし、定義ファイルの自動更新やリアルタイムスキャンが行われるようにする。 |

| インシデント対応・ログ管理 | |

| 管理者J-5 基本対策 |

不正アクセス等のセキュリティインシデントが発生した際に原因調査が可能となるよう、オフィスネットワーク内に設置されたテレワーク関連機器(VPN装置やVDI機器等)へのアクセスログ、テレワーク関連機器やクラウドサービスにログインした後の認証ログや操作ログ、テレワーク端末の操作ログやイベントログ等)について、ログを取得する。 |

※ホワイトペーパーでは、上記対策に対しMOTEX製品における対応表をご用意しています

以上がテレワークセキュリティガイドラインの概要となります。本ガイドラインは、テレワーク対象者はもちろんのこと、業務環境をクラウド化したいという方にも活用いただけるガイドラインとなっています。

今回ご紹介したテレワークセキュリティガイドラインにそってクラウド化やセキュリティ環境を構築いただく際には、20,000社以上の導入実績を持つ、IT 資産管理・情報漏洩対策を支援するエンドポイント管理ツールLANSCOPを是非お試しください。

“ChatGPT”の社内利用ルール、どう決める?

【AIサービス利用ガイドライン】を公開!

MOTEXが社内向けに作成したAIサービス利用ガイドラインをダウンロードできます。利用方針の決め方、作成ポイントの解説付き!

おすすめ記事