Written by 夏野ゆきか

目 次

サンドボックスとは、マルウェアなどの外部脅威や不審なプログラムを、隔離された環境で自由に実行・検証できる仮想環境のことです。

サンドボックスでは、通常の環境とは隔離してプログラムの検証をおこなえるため、万が一不審なプログラムが動作してしまったとしても、PCやシステムに影響を与えることなく、安全に脅威をチェックすることができます。

本記事では、サンドボックスの仕組みや導入するメリットなどを解説します。

▼本記事でわかること

- サンドボックスの仕組み

- サンドボックスが注目されている背景

- サンドボックスを導入するメリット

- サンドボックスと併用すべきセキュリティ対策

サンドボックスの導入を検討している企業の方、サンドボックスの効果について知りたい担当者の方は、ぜひ最後までご確認ください。

サンドボックスとは?

「サンドボックス」とは、コンピューターの中に隔離して設けられた仮想環境のことです。

サンドボックスを活用すると、通常の環境から隔離してプログラムの検証をおこなえるため、万が一悪意のあるプログラムであっても、ほかのシステムに悪影響を及ぼすことなく、安全に脅威を実行・検証することができます。

「サンドボックス」は、直訳すると「砂場」のことで、子どもが安全に遊べる砂場のように、コンピューター上に安全な環境を設けることから名付けられています。

サンドボックスの身近な例として、 Windows 10 Pro/Enterprise が提供する「Windowsサンドボックス」が挙げられます。

PCにアプリケーションをダウンロードする際に「Windowsサンドボックス」を使うと、個人でも仮想環境を構築し、アプリの安全性を検証することができます。

サンドボックスの仕組み

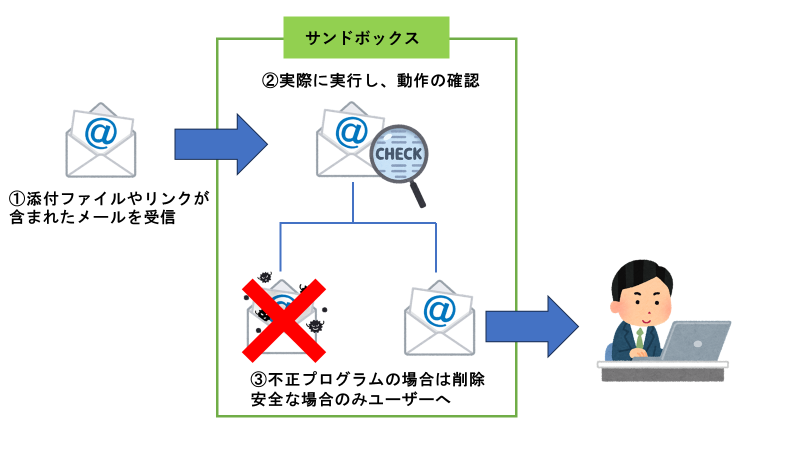

不審なメールを検証するシーンを例にとって、サンドボックスの仕組みを解説します。

標的型攻撃メールのような「添付ファイルやURLが含まれたメール」を検証する際の仕組み・流れは以下の通りです。

- ユーザーが添付ファイルやリンクが含まれているメールを受信する

- 安全なサンドボックス領域で実行・展開し、動作を確認する

- 不正プログラムの場合はファイルを削除する(安全性が認められたものはユーザーのコンピューターに転送)

サンドボックスでは、上記で説明したような「メール」の検証だけでなく、JavaScriptに組み込まれた不正なプログラムより、アプリケーションの安全性なども検証可能です。

実際、スマートフォンでもiOSやAndroidといったOSでは、アプリケーション経由でのマルウェア感染を防ぐため、アプリのダウンロード時にサンドボックス内で実行する設計をとっています。

サンドボックスがセキュリティ対策で重要視される理由

サンドボックスが重要視される背景として、「標的型攻撃」のような、高度かつ複雑なサイバー攻撃が増加していることが挙げられます。

以前のサイバー攻撃は、不特定多数をターゲットにした無差別型の攻撃が主流でしたが、昨今は標的型攻撃のような、特定の組織・個人をターゲットにした攻撃が増えています。

標的型攻撃は、ターゲットに関する情報収集をおこない、精密な計画に基づいて実施されるため、攻撃精度が非常に高いという特徴があります。

IPAが毎年発表している「情報セキュリティ10大脅威(組織編)」においても、2025年度は、「機密情報等を狙った標的型攻撃」が5位にランクインしており、昨今注目を集めているサイバー攻撃であることがわかります。

▼情報セキュリティ10大脅威 2025

| 順位 | 脅威の内容 | 前年順位 |

|---|---|---|

| 1位 | ランサム攻撃による被害 | 1位 |

| 2位 | サプライチェーンや委託先を狙った攻撃 | 2位 |

| 3位 | システムの脆弱性を突いた攻撃 | 5、7位 |

| 4位 | 内部不正による情報漏えい等 | 3位 |

| 5位 | 機密情報等を狙った標的型攻撃 | 4位 |

| 6位 | リモートワーク等の環境や仕組みを狙った攻撃 | 9位 |

| 7位 | 地政学的リスクに起因するサイバー攻撃 | NEW |

| 8位 | 分散型サービス妨害攻撃(DDoS攻撃) | 圏外 |

| 9位 | ビジネスメール詐欺 | 8位 |

| 10位 | 不注意による情報漏えい等 | 6位 |

標的型攻撃では、取引先や政府機関を装って、マルウェアを添付したメールを送信し、ターゲットをだまして感染させる「標的型攻撃メール」という手口がよく使われます。

標的型攻撃メールで使用されるマルウェアは日々進化しており、過去のマルウェアと照らし合わせて検出する「パターンマッチング方式」では対応できなくなっています。

そこで、実際に不審なプログラムを動作させてマルウェアであるかを確認できるサンドボックスの仕組みが求められるようになりました。

標的型攻撃メールについてより詳しく知りたい方は、下記の記事をあわせてご確認ください。

サンドボックスのメリット

サンドボックスのメリットとしては、以下が挙げられます。

サンドボックスの導入を検討している企業の方は、ぜひご確認ください。

未知のマルウェアを検知できる

サイバー攻撃の攻撃者は、攻撃のたびに新種のマルウェアを使用するケースも多く、従来のパターンマッチング方式では検知しきれないという課題があります。

しかしサンドボックスを活用すれば、隔離された環境を活用できるため、パターンファイルを用いることなく、実際に動作させ、不正なプログラムかを判断することができます。

そのため、過去発見されていない未知のマルウェアであっても検知することが可能です。

安全なリスク分析が実施できる

サンドボックスの強みは、通常の業務環境や本番システムに影響を及ぼすことなく、安全に脅威の検証をおこなえることです。

サンドボックスでの脅威検証の具体例として、以下のようなものがあります。

- メールの添付ファイルを開く

- 怪しいURLを確認する

- サンドボックス上で脅威シナリオ(実際の攻撃手法)を再現し、効果検証する

標的型攻撃の対策に役立つ

サンドボックスは、標的型攻撃と相性の良いセキュリティソリューションです。

前述した通りサンドボックスは、通常の環境から隔離した環境でプログラムを検証できるため、標的型メールのような怪しいメールの添付ファイルを安全に開封して、マルウェアかどうかを検証できます。

また、サンドボックスは隔離された環境のため、仮にマルウェアだったとしても、外部に影響を与えることがありません。

システム導入のハードルが比較的低い

サンドボックスの提供形態には、オンプレミス型とクラウド型がありますが、近年はクラウド型が主流になっています。

クラウド型は既存のシステムを刷新する必要がないことから、導入のハードルが低く、管理・運用もしやすいというメリットがあります。

サンドボックスの弱点・デメリット

サンドボックスは、ここまで確認してきた通り、未知のマルウェアを含む攻撃を対応できる、優秀なセキュリティソリューションである一方、注意すべき弱点・デメリットも存在します。

- 検知できないマルウェアも存在する

- リアルタイムの検知が難しい

万全のセキュリティ体制を整備するためにも、サンドボックスの弱点・デメリットを確認していきましょう。

検知できないマルウェアも存在する

近年、「サンドボックスの対策をしたマルウェア」が出現しています。

たとえば、マルウェアがサンドボックスを検出し、サンドボックス内では動作しないよう作られているケースが挙げられます。

攻撃者が、「仮想環境で動作の確認をおこなう」というサンドボックスの特性を逆手に、仮想環境内でプログラムが実行された場合のみ、マルウェアを動作させない仕組みを施しているのです。

また、マルウェアの中には決められた時間でしか動作しないものも存在するため、不正な動作が確認できずブロックの対象とはならないケースも存在します。

サンドボックスを使用しているからといって、すべてのマルウェアを防げていると過信しないようにしましょう。

リアルタイムの検知が難しい

サンドボックスは仮想環境内でプログラムを実行することから「検証にタイムラグが発生」し、リアルタイムでマルウェアを検知することが難しいという課題があります。

検証に時間を要せば、その最中にマルウェアが動作し、PCやモバイルデバイスへ感染してしまう恐れもあるでしょう。

このようなサンドボックスの課題を改善するためには、サンドボックスと併用でき、なおかつサンドボックスの弱点を補填できる、高精度なセキュリティツールの導入が必要となります。

サンドボックスと並行して実施したいセキュリティ対策

前述した通り、サンドボックスだけではすべてのサイバー攻撃を防ぐことはできません。

強固なセキュリティ対策を実施するためには、ほかのセキュリティ対策を並行して実施する必要があります。

本記事では、サンドボックスと併用すべきセキュリティ対策を4つ紹介します。

- OSアップデートとセキュリティパッチ適用

- 情報セキュリティ教育の実施

- ファオアウォールやIDS/IPSの導入

- エンドポイントセキュリティの導入

4つのセキュリティ対策について、詳しく見ていきましょう。

1.OSアップデートとセキュリティパッチ適用

セキュリティを強化するために欠かせないのが、OSの定期的なアップデートとセキュリティパッチの適用です。

OSのバージョンを古いままにしておくと、セキュリティプログラムの更新がおこなわれず、新たな脆弱性(システム上の弱点)への対応ができません。

放置された脆弱性は攻撃者の恰好の的となってしまうため、こまめにOSの更新プログラムを確認して、定期的にアップデートしましょう。

またセキュリティパッチは、OSやソフトウェアの脆弱性や問題を改善するための修正プログラムです。

適用すると、既知の脆弱性に対処し、悪意ある攻撃からシステムを保護できます。

2.情報セキュリティ教育

企業・組織における「情報セキュリティ教育」は、サイバー攻撃を防ぐうえで欠かせない項目です。

従業員が正しいセキュリティへの知識を習得することで、「不審な添付ファイルを開封する」「怪しいソフトウェアをダウンロードする」といった、インシデントに繋がる行動を防ぐことができるようになります。

また、「怪しいメールの取り扱い」や「社内システムのログイン方法」など、明確な社内ルールを策定し、周知を図ることで、セキュリティ意識を向上させることもできます。

社内でセキュリティに関する研修を実施する際は、過去にあった実際のセキュリティ事故を紹介すると、より危険性をイメージしやすいでしょう。

3.ファイアウォールやIDS/IPSの導入

ネットワーク上で不正なプログラムを検知する、ファイアウォールやIDSおよびIPSといった製品の導入も有効です。

3つの製品の目的・役割は以下の通りです。

| ファイアウォール | 通信の制御 |

|---|---|

| IDS (不正侵入検知システム) | 攻撃や不正アクセスの検知 |

| IPS (不正侵入防御システム) | 攻撃や不正アクセスの防止 |

ファイアウォールは、許可された通信のみを通過させ、不正なアクセスをブロックする「防御壁」の役割を果たします。

IDSは、不正侵入検知システムのことで、不正なアクセスを検知し、管理者へアラートで通知します。

IPSは、通知機能に加え、不正アクセスの通信を遮断する侵入防止システムの役割も担います。

また昨今は、ネットワーク全体を広く監視し、AI機能により不正アクセスを効率的に検知できる「NDR」というネットワークソリューションもあります。

自社のセキュリティ環境に最適な製品の導入を検討しましょう。

4.エンドポイントセキュリティの導入

前述した通り、近年の高度化・巧妙化するサイバー攻撃をサンドボックスのみで防ぐことは難しく、アンチウイルスやEDRを併用する「多層防御」が望ましいとされています。

併用が推奨されるエンドポイントセキュリティの例として「パターンマッチング方式に頼らないアンチウイルス製品」が挙げられます。

近年では、人工知能による機械学習や振る舞い検知を用いたものなど、高精度かつリアルタイム検知が可能なアンチウイルス製品が登場しています。

「次世代型アンチウイルス(NGAV)」と称される製品は、未知のマルウェアにも有効とされています。

また、エンドポイント内を常時監視し、怪しいプログラムの侵入・動作を検知して、管理者にアラートで通知をおこなうEDRの導入も効果的です。

未知のマルウェアに対処できる「アンチウイルス」や「EDR」を、サンドボックスと併用することで、弱点をカバーしながら、より強固なセキュリティ体制を構築できます。

サンドボックスの使い方

「Windows サンドボックス」を例にとって、サンドボックスの使い方を簡単に解説します。

Windows サンドボックス は、Windows 10 Pro および Enterprise に搭載されるアプリケーションを安全に実行することを目的とした機能です。

アプリケーション内にマルウェアなどの脅威が含まれていないかを、無料で検証することができます。

Windows サンドボックスを使用するためには、まずWindows サンドボックスを有効化する必要があります。

有効化は以下の手順で進めましょう。

- コントロールパネルを開いて「プログラム」を選択

- 「プログラムと機能」内の「Windows の機能の有効化または無効化」を選択

- 「Windows サンドボックス」にチェックを入れてOKを押下

「OK」を押すとコンピューターを再起動するよう求められるので、指示に従って再起動します。

再起動後、スタートメニューから「Windows サンドボックス」を見つけて選択し、実行します。

「Windows サンドボックス」の使い方は以下の通りです。

- 実行可能なファイルをコピーし、Windows サンドボックスに貼り付ける

- サンドボックス内で実行可能ファイルまたはインストーラーを実行する

- 検証が完了したら、サンドボックスを閉じる

- コンピューターに、Windows サンドボックスで実施した変更が含まれていないことを確認する

3の手順の際に、ダイアログボックスに、すべてのサンドボックスコンテンツが破棄され、完全に削除される旨のメッセージが表示されるので「OK」を選択しましょう。

この4つの手順で、ソフトウェアや添付ファイルを安全に開くことができます。

より詳しくWindowsサンドボックスについて知りたい方は、公式サイトをご確認ください。

出典: Microsoft Learn│Windows サンドボックス

未知のマルウェア対策なら「LANSCOPE サイバープロテクション」

「LANSCOPE サイバープロテクション」 では、AIによる自動学習で未知のマルウェアを検知する、業界最高峰のアンチウイルスを提供しています。

本記事では、強みの異なる2種類のアンチウイルスソリューションを紹介します。

- アンチウイルス・EDR・MDRをセットで利用可能な「Aurora Managed Endpoint Defense」

- 次世代型アンチウイルス「Deep Instinct」

2種類のソリューションの特徴を解説します。

アンチウイルス・EDR・MDRをセットで利用可能な「Aurora Managed Endpoint Defense」

アンチウイルスは、EDRと掛け合わせることで、より強固なエンドポイントセキュリティ体制を確立できます。

しかし実際は、「EDRによるセキュリティ監視に手が回らない」という声も多く、アンチウイルスとEDRの併用が出来ていないケースも少なくありません。

このような課題をお持ちの企業の方におすすめなのが、「Aurora Managed Endpoint Defense」です。

「Aurora Managed Endpoint Defense」は、未知のマルウェアも検知する最新のアンチウイルス「Aurora Protect」 と、EDR「Aurora Focus」を併用でき、かつ運用監視をセキュリティのプロに任せることができるサービスです。

高精度なアンチウイルス・EDRを併用できることに加え、セキュリティのプロが24時間365日監視をおこなうため、より確実にマルウェアの侵入からお客様のエンドポイントを保護することが可能です。

また、お客様のニーズに応じて、アンチウイルスのみ、アンチウイルスとEDRのみ導入するなど、柔軟に導入することができます。

侵入前・侵入後のマルウェア対策を両立することで、バックドアの設置リスクを大幅に軽減し、企業の大切な情報資産を守ります。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記の記事をご確認ください。

2.次世代アンチウイルス「Deep Instinct(ディープインスティンクト)」

「Deep Instinct(ディープインスティンクト)」は、AIによるディープラーニング機能で、未知の脅威を高精度にブロックする、次世代アンチウイルス(NGAV)製品です。

PC・スマートフォンなどのOSを問わないことに加えて、実行ファイル以外のさまざまなファイルにも対処することが可能です。

攻撃者は、サンドボックスなどでの検知を逃れるため、実行ファイルだけでなくExcelやPDF・zipなど、多様な形式のマルウェアを生み出します。

このような場合に、ファイル形式を問わず対処する「Deep Instinct」を活用すれば、未知のマルウェアを高い精度で検知・防御することが可能です。

また「Deep Instinct」は、幅広いデバイスでの利用が可能で、Windows、macOS、AndroidなどのOSに対応しています。

サンドボックスの弱点でもある「リアルタイム検知」にも対応しているため、不正なプログラムを見逃すことなく、侵入前で着実に検知・ブロックをおこなうことができます。

「Deep Instinct」について、より詳しく知りたい方は、下記の記事をご確認ください。

まとめ

本記事では「サンドボックス」の仕組みやメリットなどについて紹介しました。

本記事のまとめ

- 新種のマルウェアが次々に登場する現在、未知のウイルスにも対応可能なサンドボックスの必要性はますます拡大することが予想される

- サンドボックスを利用する際は、「検知できないマルウェアも存在する」「リアルタイム検知が難しい」という弱点を認識する必要がある

- サンドボックス導入時は、デメリットを補填する「エンドポイントセキュリティ」との併用が好ましい

サンドボックスは、未知のマルウェア対策を安全におこなうのに有効な手段です。ただし、サンドボックスだけではカバーできない脅威もあるため、弱点を補填できるセキュリティツールとの併用を検討する必要があります。

「LANSCOPE サイバープロテクション」では、マルウェア対策に有効なセキュリティソリューションを提供しています。

サンドボックスの活用に加えて、「Aurora Managed Endpoint Defense」「Deep Instinct」などを併用して、強固なセキュリティ環境を目指してみてください。

また、「マルウェアに感染した際にやってはいけないNG行為」をまとめた、お役立ち資料もご用意しました。ぜひご活用ください。

おすすめ記事