Written by WizLANSCOPE編集部

目 次

ネットワークセキュリティとは、企業・組織のネットワークをサイバー攻撃などの脅威から保護するための対策の総称です。

近年は、クラウドサービスの利用拡大やリモートワークの普及により、社内外を問わずネットワーク接続が欠かせなくなっています。

そのため、従来のように「社内ネットワークは安全」といった境界に依存した対策だけでは、十分な防御が難しくなっています。

安全なネットワーク運用を実現するためには、多層的で強固なネットワークセキュリティを構築することが重要です。

本記事では、ネットワークセキュリティの概要や被害事例、具体的な対策などを解説します。

▼本記事でわかること

- ネットワークセキュリティの概要

- ネットワークセキュリティにおける代表的な脅威

- ネットワークに不正アクセスされた事例

- 具体的なネットワークセキュリティ対策

ネットワークセキュリティを脅かすリスクやネットワークセキュリティを強化するための具体的な対策を知りたい方はぜひご一読ください。

ネットワークセキュリティとは?

ネットワークセキュリティとは、企業・組織のネットワークをサイバー攻撃などの脅威から保護するための対策の総称です。

近年は、テレワークの普及やクラウドサービスの利用拡大に伴い、社内外を問わずにネットワークに接続する機会が増えています。

その結果、従来のように「社内ネットワーク」と「社外ネットワーク」の境界を前提とした防御だけでは、十分なセキュリティを維持することが難しくなっています。

仮に社内ネットワークに侵入された場合、個人情報や機密情報の窃取、マルウェア感染によるシステム停止など、重大な被害につながる恐れがあります。

こうしたリスクを低減し、安全なネットワーク運用を維持するためには、多層的かつ強固なネットワークセキュリティを構築することが重要です。

ネットワークセキュリティの種類

セキュリティの対象となるネットワークは、大きく以下の2種類に分類できます。

- オープンネットワーク:インターネットを介して、社外とも接続されるネットワーク

- クローズドネットワーク:組織内部のみで接続されるネットワーク

ここでは、それぞれのネットワークの概要と、それに応じた最適なセキュリティ対策について解説します。

| 対策項目例 | 概要 |

|---|---|

| ファイアウォールの導入 | ・外部からの不正な通信を遮断し、ネットワークへの侵入を防ぐ |

| Webフィルタリングの導入 | ・危険なWebサイトへのアクセスを制限し、マルウェア感染などを防ぐ |

| クラウドサービスの設定見直し | ・アクセス権限や公開範囲を適切に設定することで、不正利用などを防ぐ |

| アクセス制御 | ・ユーザーごとに適切な権限を設定することで、内部不正などのリスクを低減する |

クローズドネットワーク

クローズドネットワークとは、限定されたユーザー・デバイスのみがアクセスできる、組織内部のネットワーク環境を指し、イントラネットとも呼ばれます。

機密情報や人事情報、社内ポリシーなど、外部に公開しない情報の共有・保管に適した環境です。

オープンネットワークと比較すると外部との接点が少ないため、安全性が高いと考えられがちですが、外部からの攻撃リスクがなくなるわけではありません。

例えば、OSやソフトウェアの脆弱性を放置していると、それを悪用されて内部ネットワークへ侵入される可能性があります。

そのため、外部からの脅威に備えて、以下のような対策を講じることが重要です。

| 対策項目例 | 概要 |

|---|---|

| ファイアウォールやIDS/IPSの導入 | ・不正な通信や侵入の兆候を検知し、遮断する |

| OS・ソフトウェアの最新化 | ・脆弱性を解消し、不正アクセスのリスクを低減する |

また、クローズドネットワークでは、内部脅威にも注意が必要です。

社内関係者による情報の不正持ち出しや、許可されていない私物デバイス・USBを介したマルウェア感染などのリスクが考えられます。

内部脅威に対しては、以下のような対策が有効です。

| 対策項目例 | 概要 |

|---|---|

| アクセス権限の見直し | ・業務に応じた最小限の権限を付与し、不正利用を防ぐ |

| 私物デバイスやUSB持ち込みの制限 | ・未許可のデバイスからのマルウェア感染や情報漏洩を防ぐ |

| 従業員の操作ログの取得 | ・不正行為の抑止や早期発見につなげる |

ネットワークセキュリティにおける主な脅威

ネットワークセキュリティにおける脅威の代表例として、以下が挙げられます。

- マルウェア・ランサムウェア

- フィッシング詐欺

- DDoS攻撃

- 脆弱性を悪用した攻撃

- 内部不正

詳しく確認していきましょう。

マルウェア・ランサムウェア

マルウェアとは、コンピュータやネットワークに対して不正な動作を行う、悪意あるソフトウェアの総称です。

近年、ニュースなどで取り上げられる機会が増えている「ランサムウェア」も、このマルウェアの一種です。

ランサムウェアに感染すると、重要なデータが暗号化されたり、デバイスがロックされたりして利用できなくなり、復旧の条件として身代金を要求されたりします。

ランサムウェアによる被害は企業活動に大きな影響を及ぼすことから、情報処理推進機構(IPA)が毎年公表している「情報セキュリティ10大脅威(組織編)」では、2021年から2026年まで、6年連続で1位に挙げられています。

出典:IPA|情報セキュリティ10大脅威 2026(2026年1月29日)

さらに近年では、単にデータを暗号化するだけでなく、「身代金の支払いに応じなければ、盗んだデータを公開する」といった形で二重に脅す「二重恐喝(ダブルエクストーション)」という手法も報告されており、被害がより深刻化しやすい傾向があります。

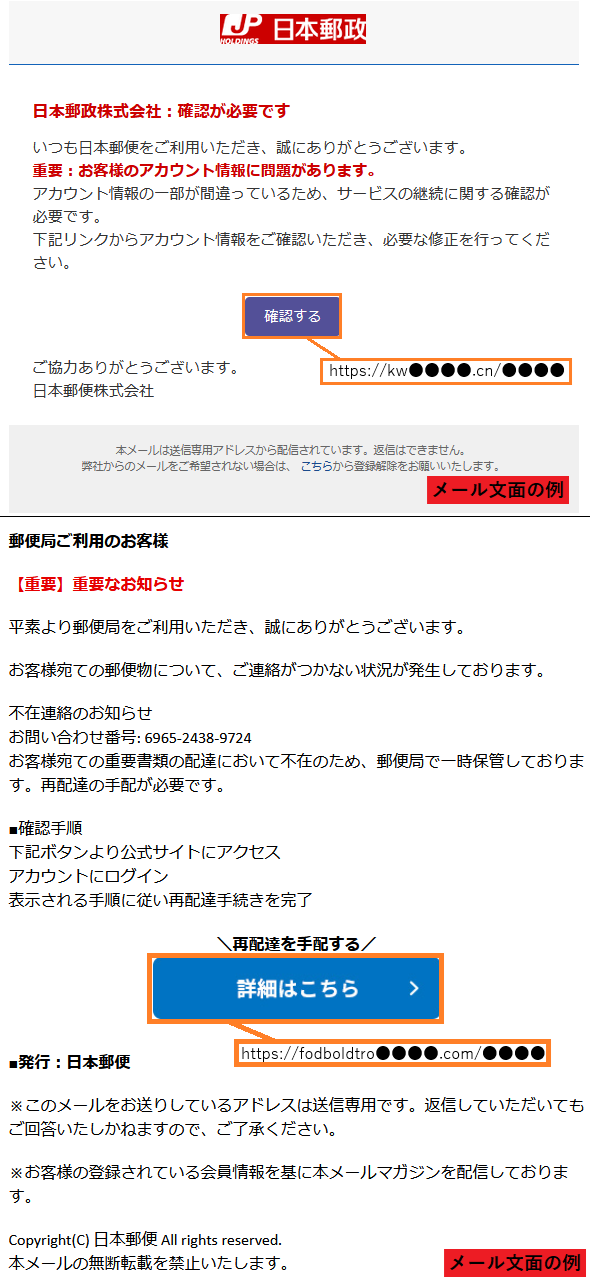

フィッシング詐欺

フィッシング詐欺とは、送信元を偽装したメールやSMS、正規サイトを装った偽のWebサイト(フィッシングサイト)などを用いて、利用者の個人情報や認証情報を不正に取得する手口です。

フィッシング詐欺に遭うと、以下のような被害が発生する恐れがあります。

- 銀行口座やクレジットカード情報が窃取され、不正送金・不正利用される

- ECサイトや各種サービスのアカウントが乗っ取られ、不正購入や不正操作が行われる

- 不正リンクや添付ファイルを通じてマルウェアに感染する

近年では、生成AIの発展により、文面に不自然さのないフィッシングメールが作成されたり、本物と見分けがつかないほど精巧な偽サイトが作成されたりなど、攻撃手法の高度化が進んでいます。

そのため、従来以上に送信元やURLの確認、安易にファイルやリンクを開かないといった基本的な対策の徹底が求められます。

▼フィッシングメールの例

出典:フィッシング対策協議会|日本郵便をかたるフィッシング (2025/10/09)

DDoS攻撃

DDoS攻撃とは、複数の端末から攻撃対象となるサーバーやネットワークに対して、意図的に大量の通信を送りつけ、過剰な負荷をかけることで、サービスを利用不能な状態に陥らせるサイバー攻撃の一種です。

DDoS攻撃によってサーバーダウンやシステムの停止が発生すると、サービスの提供が中断されるだけでなく、売上の機会損失や顧客からの信頼低下など、企業活動に大きな影響が及ぶリスクがあります。

脆弱性を悪用した攻撃

脆弱性とは、設計上の不備やプログラムの記述ミスなどによって生じる、セキュリティ上の欠陥を指します。

ソフトウェアやシステムには、開発段階で見落とされた不具合や脆弱性が含まれている可能性があり、運用中に新たな脆弱性が発見されることも少なくありません。

攻撃者はこの脆弱性を悪用して、ネットワークやシステムに侵入することがあります。

ひとたび社内ネットワークへ侵入を許すと、システムの乗っ取りやデータの窃取・改ざん、マルウェア感染の拡大など、深刻な被害につながる恐れがあります。

内部不正

内部不正とは、従業員や委託先など、組織内部の関係者によって行われる情報漏洩やデータの削除・改ざんといった不正行為を指します。

内部不正により情報漏洩が発生した場合、企業の信用やブランド価値が大きく損なわれるだけでなく、顧客や取引先から損害賠償請求や、業務停止命令などの行政処分につながる恐れがあります。

そのため、アクセス権限の適切な設定やログの管理といった技術的対策に加え、従業員のセキュリティ教育といった組織的な対策も同時に講じ、社内の情報セキュリティ意識を高めることが重要です。

ネットワークセキュリティにおける被害事例

ここでは、ネットワークへの不正アクセスによって個人情報が漏洩した事例を3つ紹介します。

看護協会のWebサーバーが不正にアクセスされた事例

2025年4月、ある看護協会が、自社のWebサーバーが不正アクセスを受け、一部の個人情報が流出した恐れがあると発表しました。

流出した可能性がある情報は、2011年4月1日から2024年12月4日までの間に、協会のWebサイト上のフォームから研修を申し込んだ利用者の氏名・住所・電話番号・メールアドレスなど、約10万件にのぼるとされています。

原因として、当該Webサーバーの運用を外部に委託していた中で、推測されやすいパスワードの使用やソフトウェアの更新漏れといったセキュリティ上の不備があったことが明らかになっています。

同協会は、委託事業者と協議してセキュリティ対策の強化を進めるとともに、再発防止に取り組む方針を示しています。

大手衣料品店を展開する企業が不正にアクセスされた事例

2025年3月、大手衣料品店を複数展開する企業は、不正アクセスを受け、同社および取引先の従業員に関する個人情報の一部が漏洩した可能性があると発表しました。

同社は、2024年9月に自社が管理する情報システムへの不正アクセスを検知し、その後、第三者機関による調査を実施しています。

調査の結果、不正アクセスの原因は、当該システムにかかわる委託先事業者によるネットワーク設定の不備であったことが判明しました。

同社は、セキュリティ体制の見直しや情報システムの監視強化などの対策を進め、再発防止に取り組む方針を示しています。

IT専門商社のグループ会社が不正にアクセスされた事例

2025年2月、あるIT専門商社のグループ会社が不正アクセスを受け、保有する情報の一部が漏洩した可能性があると発表しました。

調査の結果、攻撃者は同社のネットワーク機器に対して不正にVPN接続を行い、内部ネットワークに侵入していたことが判明しています。

さらに、サーバーから一部の情報が外部に持ち出された痕跡も確認されました。

同社は今後、外部へ持ち出された可能性のある情報の特定を進めるとともに、セキュリティ対策企業などの専門家と連携し、詳細な調査を進めるとしています。

具体的なネットワークセキュリティ対策

ここでは、企業・組織のネットワークをサイバー攻撃などの脅威から保護するための代表的な対策を5つ紹介します。

- セキュリティツールの導入

- フィルタリングサービスの導入

- 私物デバイスの持ち込み制限

- 定期的な脆弱性診断の実施

- SSIDやセキュリティキーの変更

詳しく確認していきましょう。

セキュリティツールの導入

ネットワークの安全性を確保するためには、セキュリティツールを活用した技術的対策が欠かせません。

サイバー攻撃に対抗するには、ネットワークを「入口」「内部」「出口」といった複数の領域にわけ、それぞれに適切な対策を講じることが重要です。

| 領域 | ツール名 | 目的 |

|---|---|---|

| 入口対策 | ファイアウォール | ・内部ネットワークと外部ネットワーク間の通信を監視し、未許可の通信を遮断する |

| 内部対策 | IDS(不正侵入検知システム) | ・ネットワーク上の通信を監視・分析し、不正アクセスや攻撃の兆候を検知する |

| IPS(不正侵入防止システム) | ・ネットワークを継続的に監視し、不正アクセスや異常なパターンを検知すると同時に、自動的に通信を遮断・防御する | |

| NDR(Network Detection and Response) | ・ネットワーク全体の通信を監視し、AIや機械学習などを活用して、高度な脅威を検知・分析・対応する | |

| 出口対策 | DLP | ・機密情報の外部送信を検知・ブロックし、情報漏洩を防ぐ |

近年のサイバー攻撃は高度化しており、「すべての脅威の侵入を完全に防ぐことは困難である」という前提に基づいた対策が重要視されています。

そのため、侵入後の挙動を検知・対応する内部対策の重要性が高まっています。

中でも「NDR」は、ネットワーク内の不審な挙動や異常な通信を検知し、不正アクセスやマルウェア感染の兆候を早期に把握できるソリューションです。

NDRを活用することで、従来の入口・出口対策だけでは把握が難しかったリスクを可視化し、侵入後の脅威にも迅速に対応できるようになります。

このように、入口・内部・出口というそれぞれの領域に対して適切なセキュリティ対策を組み合わせることで、不正アクセスやマルウェア感染などのリスクを効果的に低減することが可能です。

フィルタリングサービスの導入

ネットワークセキュリティ対策の一つとして、Webサイトやメールに対する適切なフィルタリングの導入が有効です。

フィルタリングサービスを導入することで、フィッシングサイトや改ざんされたサイトなど、危険性の高いサイトへのアクセスを自動的にブロックできます。

これにより、Webサイトにアクセスしただけでマルウェアに感染する「ドライブ・バイ・ダウンロード攻撃」といった攻撃のリスクを低減することが可能です。

また、メールフィルタリングでは、メール本文に含まれるURLの安全性や、添付ファイルにマルウェアが含まれていないかを検査することができ、フィッシング詐欺やマルウェア感染の防止が期待できます。

私物デバイスの持ち込み制限

従業員個人がプライベートで利用しているPCやスマートフォン、タブレットなどを企業の許可なく利用することを「シャドーIT」と呼びます。

私用デバイスは、セキュリティ対策が十分に行われていないケースも多く、社内ネットワークへ無断で接続することで、マルウェア感染や不正アクセスのリスクを高める要因となります。

こうしたリスクを低減するためには、私物デバイスの持ち込みや業務利用に関するルールを明確に定め、適切に管理することが重要です。

あわせて、社内ネットワークへの不正な接続を検知・制御する仕組みを整備することも有効です。

定期的な脆弱性診断の実施

ネットワークセキュリティを維持するためには、脆弱性診断やセキュリティ監査を定期的に実施し、環境の状態を継続的に評価することが重要です。

これにより、潜在的な脆弱性や不正アクセスの兆候を早期に把握し、リスクの顕在化を未然に防ぐことができます。

さらに、外部の専門家によるペネトレーションテストを実施することで、実際の攻撃を想定した形でセキュリティ対策の有効性を確認し、具体的な改善点を明確にすることも可能です。

3分で分かる!

脆弱性診断のご案内

LANSCOPE プロフェッショナルサービスの脆弱性診断でできることをわかりやすく解説!ぴったりの診断を選べるフローチャートもご用意しています。

SSIDやセキュリティキーの変更

SSIDとは、無線LAN(Wi-Fi)ネットワークに付与された識別子であり、セキュリティキー(パスワード)とは、そのネットワークに接続するために必要な認証情報を指します。

SSIDによって周囲のネットワークを識別でき、正しいセキュリティキーを入力することで、安全にネットワークへ接続することが可能になります。

このSSIDとセキュリティキーは任意で変更することができ、適切に設定することで不正接続のリスクを低減できます。

特にセキュリティキーについては、第三者に推測されにくい複雑な文字列を設定することが重要です。また、SSIDについても初期設定のまま使用せず、利用環境や機器情報が推測されにくい名称に変更することが推奨されます。

AIがネットワーク上の異常な挙動を常時・検知するNDR「Darktrace」

本記事でも触れた通り、近年のサイバー攻撃は高度化しており、「すべての脅威の侵入を完全に防ぐことは困難である」という前提に立った対策の重要性が高まっています。

こうした背景から、侵入後の挙動を検知・対応する「NDR」へ注目が集まっています。

NDRは、ネットワーク内の不審な挙動や異常な通信を検知し、不正アクセスやマルウェア感染の兆候を早期に把握できるソリューションです。

これにより、従来の入口・出口対策だけでは把握が難しかったリスクを可視化し、侵入後の脅威にも迅速に対応することが可能になります。

LANSCOPEプロフェッショナルサービス では、10,000社以上の導入実績をもつ、AI型ネットワーク監視「Darktrace(ダークトレース)」を提供しています。

Darktraceは、各企業個別のネットワーク環境やシステム利用状況に応じて、AIが機械学習を行い、未知の脅威を含めた異常を自動的に検知します。

そのため、未知のマルウェアが侵入した場合でも早期に発見し、被害の最小化に繋げることができます。

また、ネットワーク全体を俯瞰的に可視化できるため、従来のウイルス対策ソフトやエンドポイント型のソリューションでは把握しづらい広範囲のインシデントにも対応可能です。

さらに、AIによる自動学習により運用負荷を抑えられるため、セキュリティ管理の工数削減にも寄与します。

脆弱性診断・セキュリティ診断には「LANSCOPEプロフェッショナルサービス」

「LANSCOPE プロフェッショナルサービス」では、プロフェッショナルの知見で最新のセキュリティ脅威に対抗する脆弱性診断・セキュリティ診断を提供しています。

インシデント情報や脆弱性情報などを定期的に収集・解析し、適宜診断ルールに反映しているため、常に最新のセキュリティ基準をもとにした診断の提供が可能です。

「LANSCOPE プロフェッショナルサービス」の脆弱性診断・セキュリティ診断は、国家資格をもつ経験豊富なスペシャリストが、お客様の利用環境に潜む脆弱性・セキュリティリスクを網羅的に洗い出し、効率的な脆弱性対策をサポートします。

診断後のレポートでは、各脅威の種類やリスクレベルだけでなく、「適切な対策内容」もあわせてお伝えするため、着実な脆弱性の修正とセキュリティレベル向上を目指していただけます。

「自社環境やサービスの脆弱性に懸念がある」「診断ツールではなく、プロの目による診断を受けたい」という企業・組織の方は、ぜひ「LANSCOPE プロフェッショナルサービス」の活用をご検討ください。

お客様のご都合・予算などに応じて、最適なプランをご紹介させていただきます。

また、「何からはじめて良いかわからない」「まずは簡易的に脆弱性診断をおこないたい」という方に向けて、低コスト・短期で診断が実施できる「セキュリティ健康診断パッケージ」もご用意しています。

企業・組織のセキュリティ強化を目指す担当者の方は、ぜひご確認ください。

3分で分かる!

脆弱性診断のご案内

LANSCOPE プロフェッショナルサービスの脆弱性診断でできることをわかりやすく解説!ぴったりの診断を選べるフローチャートもご用意しています。

まとめ

本記事では「ネットワークセキュリティ」をテーマに、その概要や被害事例、具体的な対策などを解説しました。

本記事のまとめ

- ネットワークセキュリティとは、企業・組織のネットワークをサイバー攻撃などの脅威から保護するための対策

- セキュリティの対象となるネットワークには、「オープンネットワーク」と「クローズドネットワーク」の2種類がある

- ネットワークセキュリティを維持するためには、「入口」「内部」「出口」といった複数の領域ごとに適切な対策を講じることが重要である

- 定期的に脆弱性診断を実施することで、潜在的なリスクや不正アクセスの兆候を早期に把握し、リスクの顕在化を未然に防ぐことができる

近年は、クラウドサービスの利用拡大やリモートワークの普及により、社内外を問わずネットワーク接続が欠かせなくなっています。

こうした環境下で高度化するサイバー脅威に対抗し、安全なネットワーク運用を実現するためには、多層的かつ強固なセキュリティ対策の構築が求められます。

また、セキュリティツールは、それぞれ対応範囲や機能、目的が異なるため、自社の環境に適した製品を選定し、複数の製品を組み合わせて運用することが重要です。

本記事で紹介したNDR「Darktrace(ダークトレース)」は、ネットワーク内の不審な挙動や異常な通信を検知し、不正アクセスやマルウェア感染の兆候を早期に把握できるソリューションです。

ネットワークセキュリティをより強化したいという企業・組織の方は、ぜひ導入をご検討ください。

おすすめ記事