Written by Aimee

経産省が注目するサプライチェーン攻撃対策

アタックサーフェスマネジメント(ASM)とは?

経済産業省の「ASMツール導入ガイダンス」の内容や

サプライチェーンリスク対策が理解できます。

目 次

アタックサーフェスマネジメント(ASM|Attack Surface Management)とは、アタックサーフェス(サイバー攻撃の対象となりうるIT資産や攻撃経路)を把握・管理することで、企業・組織のセキュリティを強化する仕組みです。

アタックサーフェスマネジメント(ASM)は

- リモートワークの普及やクラウドサービス導入の加速によるアタックサーフェスの拡大

- 企業・組織の「外部公開資産」を経由して社内ネットワークに侵入するといったサイバー攻撃の高度化

などの背景から、近年、そのニーズが高まっています。

アタックサーフェスマネジメント(ASM)と同じく、IT資産に存在する潜在的な脆弱性を特定し、評価するものに「脆弱性診断」があります。

▼ASMと脆弱性診断の違い

| 脆弱性診断 | ASM | |

|---|---|---|

| 対象 | 企業・組織が把握しているIT資産が対象。 | インターネットからアクセスできるすべてのIT資産が対象。 |

| メリット | ・ 脆弱性情報の確度が高い。 ・ インターネットからアクセスできないIT資産も診断可能。 |

・ 企業・組織が把握していないIT資産の脆弱性も特定できる。 ・ システムに負荷がかからない。 |

| デメリット | ・ システムダウンすることがある。 ・ 企業・組織が把握していないIT資産は診断できない。 |

・ 脆弱性情報の確度が低い。 ・ インターネットからアクセスできないIT資産は診断できない。 |

脆弱性診断とASMは互いに補完しあう関係にあり、両方の手法を組み合わせて実施することが最適です。

この記事では、アタックサーフェスマネジメントの概要やプロセス、脆弱性診断との違いについて解説いたします。

▼この記事でわかること

- アタックサーフェスマネジメント(ASM)とは、インターネットからアクセス可能なすべてのIT資産を把握・管理することで、企業・組織のセキュリティを強化する仕組み

- 企業・組織からアタックサーフェスマネジメント(ASM)が必要とされている理由としては、「アタックサーフェスの拡大」「サイバー攻撃の高度化」などがある

- アタックサーフェスマネジメント(ASM)は、「1.攻撃者が悪用できそうなIT資産を特定」「2.特定したIT資産に関する情報収集」「3.収集した情報をもとにリスク評価」「4.リスクへの対応」という4つのプロセスで構成されている

- アタックサーフェスの把握・管理においては、「外部公開されているIT資産の正確な把握が困難」「継続的に管理するための人材・コストが足りない」などの課題があるが、ASMツールを使用することで解決できる

- アタックサーフェスマネジメント(ASM)はインターネットからアクセスできるすべてのIT資産の脆弱性を特定できるが、脆弱性診断は企業・組織が把握しているIT資産およびインターネットからアクセスできないIT資産の脆弱性を特定するという点で違いがある

アタックサーフェスマネジメント(ASM)とは

アタックサーフェスマネジメント(Attack Surface Management、攻撃対象領域管理)とは、インターネットからアクセス可能なすべてのIT資産を把握・管理することで、企業・組織のセキュリティを強化する仕組みです。

そもそも「アタックサーフェス」とは、攻撃対象領域とも呼ばれ、サイバー攻撃の対象となりうるIT資産や攻撃経路を指します。

▼アタックサーフェスに該当するものの例

- Webサーバー

- PC

- VPN機器

- クラウドサービス

- アプリケーション

- IPアドレス

- ドメイン

アタックサーフェスマネジメント(ASM)によってIT管理者が把握していないIT資産や、設定ミスによって意図せず公開状態となっているIT資産を発見することが可能です。

アタックサーフェスマネジメント(ASM)はなぜ必要なのか

企業・組織からアタックサーフェスマネジメント(ASM)が必要とされている理由としては、以下が考えられます。

- アタックサーフェスの拡大

- サイバー攻撃の高度化・多様化

ASMが必要な理由①:アタックサーフェスの拡大

リモートワークの普及に伴い、ノートPCやモバイル端末の利用に加え、クラウドサービスの導入が各企業で加速したことで、IT管理者が把握すべきIT資産(アタックサーフェス)が近年拡大しています。

従業員の「シャドーIT」利用による情報漏洩などのインシデントを防ぐためにも、アタックサーフェスの適切な管理が不可欠であることから、アタックサーフェスマネジメントの導入が注目されています。

※シャドーIT…組織の経営層やシステム管理部門の許可を得ず、従業員が自己判断で業務に導入したデバイス・アプリケーション・クラウドサービスなどを指す

ASMが必要な理由②:サイバー攻撃の高度化・多様化

働き方の急速な変化とともに、サイバー攻撃手法も年々進化を遂げています。

特に近年、VPN機器のような「外部公開資産」を経由し、社内ネットワークに不正侵入するサイバー攻撃の事例が非常に多く報告されています。

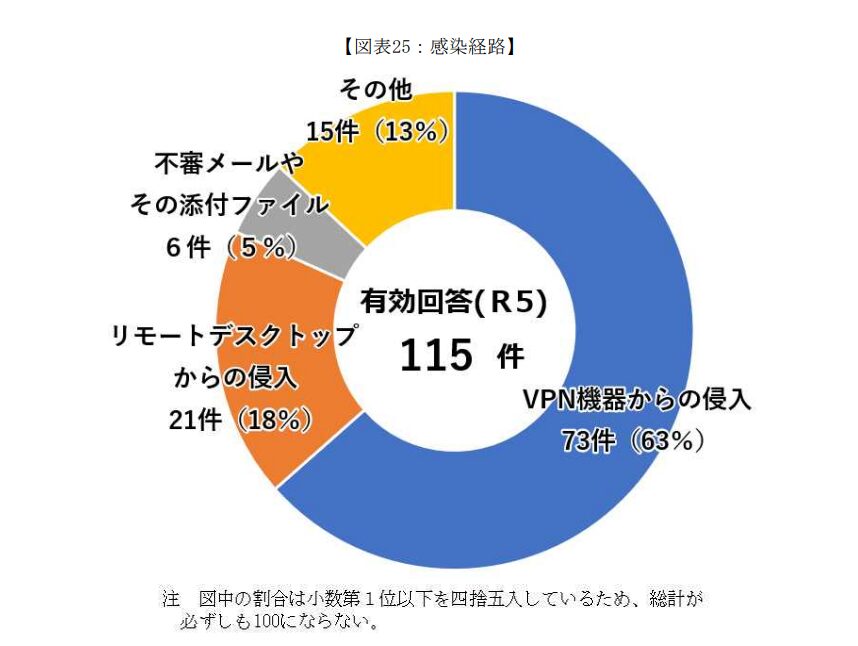

例えば、警察庁が令和6年3月に公表した「令和5年におけるサイバー空間をめぐる脅威の情勢等について」によると、ランサムウェアの侵入経路はVPN経由が63%、リモートデスクトップ経由が18%を占めており、外部公開資産を介したものが8割以上を占めていることがわかります。

▼ランサムウェアの感染経路

出典:警察庁|令和5年におけるサイバー空間をめぐる脅威の情勢等について(令和6年3月14日)

また、標的型攻撃のような入念な計画に基づいて行われる攻撃や、サプライチェーン攻撃などターゲットを直接狙わず、セキュリティの脆弱な組織を踏み台に利用する攻撃など、対策の難しい高度な脅威が増えています。

企業・組織はいかなる攻撃手法、侵入経路であっても適切に攻撃を防げるような、アタックサーフェスマネジメントを活かした対策が求められています。

アタックサーフェスマネジメント(ASM)のプロセス

アタックサーフェスマネジメント(ASM)は、以下4つのプロセスで構成されています。

- 攻撃者に悪用される可能性のある、IT資産を特定

- 特定したIT資産に関する情報収集

- 収集した情報を基にした、リスク評価

- リスクへの対応

ここでは、それぞれのプロセスについて解説します。

1. 攻撃者が悪用できそうなIT資産を特定

まず、サイバー攻撃の対象となりえるIT資産を特定します。これには、ハードウェア、ソフトウェア、クラウドサービスなどが含まれます。

以下の表は、特定されるIT資産の種類をまとめたものです。

| 種類 | 説明 |

|---|---|

| 既知の資産 |

企業・組織が認識し、正式に管理しているIT資産。 例:オンプレミスのサーバーやネットワークデバイス、ライセンスされたソフトウェアなど。 |

| 不明な資産 |

企業・組織が把握していないIT資産。 例:シャドーIT(部門や個人が勝手に業務に導入したデバイスやアプリケーションなど)。 |

| サードパーティーの資産・ベンダーの資産 |

外部ベンダーから提供されるIT資産。 例:SaaS、APIなど。 |

| 子会社の資産 | 企業・組織の子会社が保有する既知のIT資産、不明なIT資産、サードパーティーもしくはベンダーのIT資産。 |

| 悪意のある資産・不良資産 |

攻撃者によって作成または盗まれたIT資産。 例:フィッシングサイト、ダークウェブ上で共有・取引されている機密情報など。 |

これらのIT資産を特定することで、企業・組織はアタックサーフェスを正確に把握し、適切なセキュリティ対策を実施できます。

2.特定したIT資産に関する情報収集

次に、特定されたIT資産に関する情報を収集し、IT資産の現在の状態やセキュリティリスクをより詳細に把握します。

収集する情報としては、OS、ソフトウェア、ソフトウェアのバージョン、ポート番号などがあります。

3.収集した情報を基にリスク評価

収集した情報を分析し、特定されたIT資産が潜在的な攻撃リスクを、どの程度抱えているか評価します。加えて攻撃の可能性や影響の程度を考慮し、リスクの重要度を決定します。

リスク評価の結果に基づいて、リスク管理の方針や戦略を確立し、適切な対策を講じるための基盤を整えることができます。

4.リスクへの対応

最後に、特定されたリスクに対処するための対応策を実施します。

これには、セキュリティポリシーの改善、セキュリティツールの導入、セキュリティ意識向上のトレーニング、システムのパッチ適用などが含まれます。

適切に対応策へ取り組むことで、セキュリティリスクを最小限に抑え、組織のセキュリティ体制を強化することができます。

アタックサーフェスの把握・管理における課題と、ASMによる解決策

デジタル環境の複雑化とサイバー攻撃の巧妙化に伴い、組織が抱えるセキュリティ課題はますます深刻になっています。特に、アタックサーフェスの把握・管理は、組織にとって重要な課題です。

以下では、アタックサーフェスの把握・管理における課題と、アタックサーフェスマネジメント(ASM)による解決策について詳しく解説していきます。

課題①:外部公開されているIT資産の正確な把握が困難

リモートワークを実現するために、企業・組織ではクラウドサービスやVPN機器など外部ネットワークに接続されるIT資産を利用します。

しかし、これらすべての資産を人の手で正確に把握することは容易ではありません。

そこで、IT資産を統合的に管理できるアタックサーフェスマネジメント(ASM)ツールが役に立ちます。ツールを活用することで、自社や関連企業のアタックサーフェスを自動かつ継続的に特定することが可能です。

課題②:継続的に管理するための人材・コストが足りない

アタックサーフェスの把握・管理には、継続的な監視と管理が必要不可欠です。しかし、多くの企業は、これらの作業を行うための人材やコストが足りないという課題があります。

アタックサーフェスマネジメント(ASM)ツールを活用すれば、アタックサーフェスの監視と管理を自動化・効率化することができます。

これにより、コストや人材を増やさずに、設定ミスのチェックやアップデート管理などを実施することが可能です。

アタックサーフェスマネジメント(ASM)と脆弱性診断の違い

アタックサーフェスマネジメント(ASM)と脆弱性診断は、IT資産に存在する潜在的な脆弱性を特定し、評価するという点では共通していますが、対象となるIT資産が異なるだけでなく、それぞれにメリット・デメリットがあります。

アタックサーフェスマネジメント(ASM)と脆弱性診断の違いは、以下の通りです。

| 脆弱性診断 | ASM | |

|---|---|---|

| 対象 | 企業・組織が把握しているIT資産およびインターネットからアクセスできないIT資産が対象。 | インターネットからアクセスできるすべてのIT資産が対象。 |

| メリット | ・対象となるIT資産に疑似的な攻撃を仕掛け、その応答を評価するので、高い精度で脆弱性を特定することが可能。 | ・シャドーITのような企業・組織が把握していないIT資産の脆弱性も特定できる。 システムに負荷を与えない範囲で診断するので、業務に支障がない。 |

| デメリット |

・ ・セキュリティ監視装置が攻撃を検知した場合、システムの安全性を確保するためにシステムダウンする可能性がある。 ・ ・企業・組織が把握していないIT資産は診断できない。 |

・ ・通常アクセスの範囲内で情報収集を行うため、脆弱性情報の確度が低い。 ・ ・インターネットからアクセスできないIT資産は診断できない。 |

アタックサーフェスマネジメント(ASM)は組織の潜在的なリスクを特定することで、脆弱性診断は具体的な脆弱性を特定し、迅速な修正を促進することでセキュリティの向上を図ります。

アタックサーフェスマネジメント(ASM)と脆弱性診断は互いに補完しあう関係にあり、組織のセキュリティ体制を総合的に強化するには、両方の手法を組み合わせて実施することが最適です。

参考:経済産業省 商務情報政策局 サイバーセキュリティ課│ASM (Attack Surface Management)導⼊ガイダンス 外部から把握出来る情報を⽤いて⾃組織の IT 資産を発⾒し管理する

経産省が注目するサプライチェーン攻撃対策

アタックサーフェスマネジメント(ASM)とは?

経済産業省の「ASMツール導入ガイダンス」の内容や

サプライチェーンリスク対策が理解できます。

ASMと併用したい、LANSCOPEプロフェッショナルサービス

ASM(アタックサーフェスマネジメント)への注目が高まる中、外部公開情報から見た自社のセキュリティリスクを可視化したいという企業のニーズが増えています。

そうした課題に対応できるのが、攻撃者視点での調査を通じて外部公開資産や脆弱性の有無を把握できる『サイバーリスク健康診断』です。

ASMに本格的に取り組む前の“はじめの一歩”として、自社が攻撃者からどう見えているかを把握し、リスクの棚卸しと優先順位付けを行いたい企業様に最適なサービスです。

サイバーリスク健康診断

攻撃者視点で外部公開資産のリスクを可視化

サイバーリスク健康診断は、外部から見える自社のセキュリティリスクを可視化し、対策の優先順位付けを支援するサービスです。ASMの第一歩として、自社が攻撃者にどう見られているかを把握したい企業様におすすめです。

外部公開資産には、Webアプリケーションやネットワーク機器も含まれており、これらに対するセキュリティ評価も重要です。

外部公開資産へ脆弱性診断・セキュリティ診断サービスを実施することで、可視化されたリスク全般に対する詳細な技術的評価を行うことができます。

エムオーテックスでは、専用ツールと手動調査を組み合わせた実践的な診断により、攻撃手法に即した現実的なリスクの深掘りと、具体的な対策を提案します。

また、より手頃な価格で診断を受けたい場合には、Webアプリケーションやネットワークに特化した診断を短期間・低コストで実施できる『セキュリティ健康診断パッケージ』もご用意しています。

初めて診断を受ける企業様にもおすすめのサービスです。

まとめ

本記事では「アタックサーフェスマネジメント(ASM)」をテーマに、その概要や対策について解説しました。

▼本記事のまとめ

- アタックサーフェスマネジメント(ASM)とは、インターネットからアクセス可能なすべてのIT資産を把握・管理することで、企業・組織のセキュリティを強化する仕組み

- 企業・組織からアタックサーフェスマネジメント(ASM)が必要とされている理由としては、「アタックサーフェスの拡大」「サイバー攻撃の高度化」などがある

- アタックサーフェスマネジメント(ASM)は、「1.攻撃者が悪用できそうなIT資産を特定」「2.特定したIT資産に関する情報収集」「3.収集した情報をもとにリスク評価」「4.リスクへの対応」という4つのプロセスで構成されている

- アタックサーフェスの把握・管理においては、「外部公開されているIT資産の正確な把握が困難」「継続的に管理するための人材・コストが足りない」などの課題があるが、ASMツールを使用することで解決できる

- ASMではインターネットからアクセスできるすべてのIT資産の脆弱性を特定でき、脆弱性診断は企業・組織が把握しているIT資産およびインターネットからアクセスできないIT資産の脆弱性を特定するという点で違いがある

アタックサーフェスマネジメント(ASM)は、脆弱性診断などと組み合わせながら適切に活用することで、企業全体の継続的なセキュリティ改善が可能です。サイバー攻撃からの保護を強化するために、ASMを活用しながら、企業全体のセキュリティレベルを向上させましょう。

経産省が注目するサプライチェーン攻撃対策

アタックサーフェスマネジメント(ASM)とは?

経済産業省の「ASMツール導入ガイダンス」の内容や

サプライチェーンリスク対策が理解できます。

おすすめ記事