Written by WizLANSCOPE編集部

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

目 次

マルウェアとは、 悪意のあるソフトウェアやコードの総称です。

有害な動作を行う意図で作成され、感染すると情報の窃取やデータ改ざんといった、さまざまな被害にあう危険性があります。

マルウェアへの感染経路は多岐にわたり、PCやスマートフォンが気がつかないうちにマルウェアに感染しているケースも多いです。

そのため、企業・組織には日頃から定期的に検出や対処を行うことが求められます。

本記事は、マルウェアの検出方法や必要なツール、検出された場合の対処方法を紹介します。

▼本記事でわかること

- マルウェア感染時の兆候

- マルウェアの主な感染経路

- マルウェアに感染した際の対処法

- マルウェア感染を防ぐための対策

マルウェア検出の方法やマルウェア感染を防ぐための対策について知りたい方は、ぜひご一読ください。

マルウェアを検出・駆除するには「セキュリティツール」が必要

PCへのマルウェア感染が疑われる場合に必要となるのが、マルウェアを検出可能なセキュリティソフトです。

「アンチウイルス」や「ウイルス対策ソフト」とも呼ばれます。

近年ではPCに侵入した後のマルウェア検知・駆除に優れた、「EDR」というセキュリティソリューションも注目を集めています。

マルウェア駆除の一般的な流れとしては、まず、アンチウイルスを利用して、マルウェアに感染したPCのフルスキャンを実施します。

そうすることで「マルウェアへの感染有無」に加え、マルウェアの位置・感染状況などを特定することができます。

マルウェアの感染が確認されたら、次はアンチウイルスのもつ駆除機能を活用し、マルウェアの検出・削除を行います。

ただしマルウェアの種類によっては自動駆除が困難なケース、手動による隔離などが必要となるケースなど、経験のあるベンダーに依頼すべき場合もあります。

上記が一般的な、セキュリティツールを用いたマルウェア検出・駆除の流れです。基本的にはデバイスを安全に保つため、定期スキャン機能をONにしておくことをおすすめします。

「有償」「無償」のマルウェア検出ツール

マルウェアを検出するセキュリティツールには「有償」と「無償」のものがあり、有償製品は各社ベンダーがさまざまな製品を提供しています。

例えば、Windowsに標準搭載されている「Microsoft Defender」は、無償ながらも高いマルウェアの検出精度を誇ります。

ただし一般的には、操作性やサポート面では有償版が勝っていることが多く、また無償のセキュリティツールでは、利用できるライセンス数や使用できる機能に、制限のある場合も見られます。

個人利用の場合は、無償版も検討要素の一つですが、法人で利用する場合は、基本的にはサポートや機能の充実した有償の製品を利用することが推奨されます。

導入支援に加え、万一のインシデント発生時にフォローを受けられるサービスもあります。

マルウェア検出は「Microsoft Defender」だけで問題ないか

必要最低限の脅威検出・スキャンを求めている場合であれば、「Microsoft Defender」の利用でも問題ないかもしれません。

実際、2023年11月に発表された AV-Comparatives が主催する保護機能のパフォーマンステストにて、Microsoft Defenderは「ADVANCED+(★2)」を獲得しており、ほかの有料セキュリティと遜色ない精度の高さが証明されています。

出典:AV-Comparatives|Real-World Protection Test July-October 2023

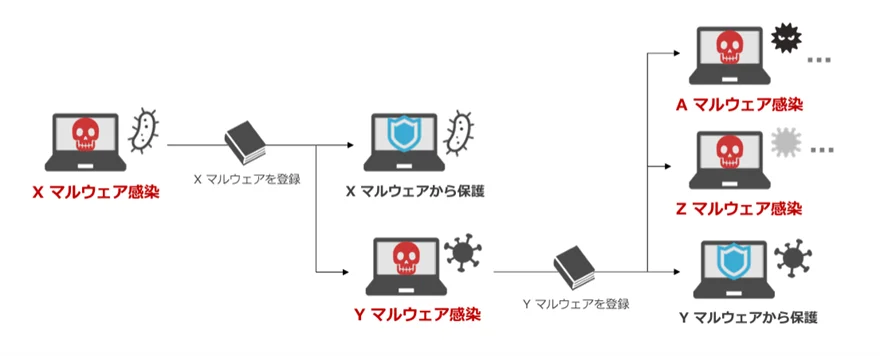

しかし、Microsoft Defenderをはじめ無償版のセキュリティ製品の多くは、マルウェア検出の方法に「パターンマッチング方式」を採用しています。

パターンマッチング方式は古くからアンチウイルスで採用されている検知手法で、過去に検知したマルウェアのデータファイル(指名手配書のようなもの)を元に、性質が類似しているかを比較し、マルウェアや脅威を見分けるといった方法です。

パターンファイルを元にマルウェアを検知するため「誤検知が少ない」というメリットがある一方、過去に検知した経験のあるマルウェアしか防げない点が最大のデメリットです。

近年のサイバー攻撃では「1日に約100万個の新たなマルウェアが作られている」とも言われ、次々と誕生する新種のマルウェアを、全て未然にパターンファイルへ登録することは実質不可能です。

よって、個人に比べより重要な情報資産を保持する企業・組織においては、未知・亜種のマルウェアであっても検知可能な、パターンマッチング方式に頼らない有料のアンチウイルスを導入することが望ましいと言えます。

マルウェア検出の主な仕組み

アンチウイルスにおける、マルウェアの検出の基本的な流れ・仕組みを解説します。

従来のシグネチャベースの製品では、初めて観測されるマルウェアに対抗できないことから、「静的ヒューリスティック」や「動的ヒューリスティック」といった手法が開発されました。

| シグネチャベースの検出 | ・「パターンファイル」を用いた検出方法 ・誤検知は少ないが、過去に検知・分析された「既知のマルウェア」にのみ対応する |

|---|---|

| 静的ヒューリスティック | ・マルウェアの振る舞いやコード構造に基づく予測によって識別する方法で、プログラムを実行させずに分析する ・未知のマルウェアも検出可能だが、誤検知が多い |

| 振る舞い検知(動的ヒューリスティック) | ・ソフトウェアの振る舞いをサンドボックスで実行させ、分析することで、その振る舞いから脅威を識別する ・静的ヒューリスティックと比べて未知のマルウェアを検出する精度は高まるが、その分誤検知も多い |

昨今では、よりマルウェア検出や誤検知防止の精度を高めるため、AI(機械学習)技術を組み合わせたAIアンチウイルスも展開されています。

AIが既存のデータから脅威のパターンを自動学習することで、未知や亜種のマルウェアを検出しながらも、誤検知を最小限に抑えることが期待できます。

マルウェア感染時の兆候

以下のような兆候が見られる場合、あなたのPCはマルウェアに感染している可能性があります。万一のケースに備え、改めて感染の兆候をお伝えします。

▼マルウェア感染の兆候

- PCのパフォーマンスが低下する

- 不審なポップアップや広告が頻繁に表示される

- 勝手に端末の電源が落ちる、もしくは起動しなくなる

- 身に覚えのない不審な操作履歴がある

- インストールした覚えのないアプリケーションがある

例えば、マルウェアの活動によってCPUやメモリが使用されることから、パフォーマンスが著しく低下し、動作が重くなる傾向にあります。

また、マルウェアがシステムの設定を変更する影響で、端末の電源が勝手に落ちたり、起動できなくなったりする現象も見られるようになります。

その他にも、記憶にない送信履歴・アカウントへのログイン履歴などが見られる場合、マルウェアの感染が疑われます。

マルウェアに感染した際の対処法

マルウェアに感染した場合、以下のような手順で対処をするのが一般的です。

- ネットワークから端末を速やかに隔離する

- セキュリティツールで端末スキャン・マルウェアを駆除する

- 他端末のマルウェア感染の有無を調査・駆除する

- フォレンジック調査で感染経路や範囲を特定する

それぞれの手順を詳しく確認していきましょう。

手順(1):ネットワークから端末を速やかに隔離する

マルウェアに感染した場合は、直ちにインターネットから端末を隔離する必要があります。

マルウェアは、ネットワークを経由して他の端末に感染を広げるため、ネットワークから切り離すことで、被害拡大を防ぐことができます。

手順(2):セキュリティツールで端末スキャン・マルウェアを駆除する

次に、セキュリティツールで感染した端末をスキャンして、マルウェアの検出・駆除を実施しましょう。

基本的にはフルスキャンを実施して、すべての脅威を洗い出します。

容量の大きいPCの場合、時間がかかる場合があります。

手順(3):他端末のマルウェア感染の有無を調査・駆除する

前述の通り、マルウェアはネットワークを経由して他の端末に感染を広げます。

そのためマルウェアに感染してしまった場合は、同じネットワーク内にあるすべての端末においてマルウェア感染の有無を調査し、影響範囲の特定と駆除を行いましょう。

手順(4):フォレンジック調査で感染経路や範囲を特定する

被害状況の確認に加え、再発防止策を検討するため、感染経路や原因を明らかにする、フォレンジック調査を実施します。

フォレンジック調査は、自社で行うもしくは専門機関へ依頼する方法があります。

より確実に、かつ速やかに復旧を目指したい場合は、専門機関への依頼がおすすめです。

マルウェアの主な感染経路

マルウェアの主な感染経路として、以下のものが挙げられます。

- メールの添付ファイルに仕込まれたマルウェアを開封する

- SMSに記載された不正サイトへの誘導リンクをクリックする

- 危険なWebサイトを閲覧しただけで感染する(ドライブバイダウンロード)

- マルウェアの仕込まれた無償のソフトウェアをインストールする

- クラウドストレージで共有されたマルウェア付きファイルを開く

- マルウェアが含まれる外部媒体(USBメモリなど)をPCに接続する

- ソフトウェア・OSの脆弱性を悪用され、マルウェアが侵入する

この中でも特に多いのが、メールに添付されたファイルや、記載されたURLを安易に開くことで感染してしまうケースです。

攻撃者は、社内メールや取引先、さらには公的機関を装った信頼性の高いメールを偽装し、受信者を安心させたうえで、マルウェアが含まれる添付ファイルや、悪意のあるWebサイトのURLを開かせようとします。

また、近年ではスマートフォンのSMSを用いてURLをクリックさせる手口(スミッシング)も増加しています。

さらに、ソフトウェアやOSに潜む脆弱性につけこみ、ユーザーの操作なしにマルウェアを侵入させるサイバー攻撃もあります。

企業・組織がこうした攻撃から自社を守るには、ソフトウェア・OSを常に最新の状態に保ち、脆弱性への対策を徹底することが欠かせません。

このように、マルウェアは普段の何気ない操作をきっかけに感染することが多く、特に「トロイの木馬」のような潜伏型のマルウェアの場合、感染していても長期間気がつけないことが少なくありません。

マルウェアの感染を防ぐためには、怪しいメールやWebサイトを閲覧しないといった基本的な対策に加えて、マルウェアを検知・遮断できるような優秀なセキュリティツールの導入が欠かせません。

マルウェア感染を防ぐための対策

マルウェア感染を防ぐために、個人・組織が行うべき基本的な対策を6つ紹介します。

- 定義ファイルに依存しないアンチウイルスソフトを導入する

- OS・ソフトウェアは常に最新の状態に保つ

- ユーザー権限を適切に管理する

- ネットワーク検知・監視を行うセキュリティソリューションを導入する

- 社内教育を徹底する

- エンドポイントセキュリティを強化する

どのような対策が有効なのかを確認していきましょう。

定義ファイルに依存しないアンチウイルスソフトを導入する

PCやスマートフォンなどのエンドポイントをマルウェア感染から守る上で効果的なのが、優れたアンチウイルスソフトの導入です。

アンチウイルスをエンドポイントデバイスに導入しておくことで、マルウェアの侵入を早期に検知し、被害を未然に防ぐことが可能になります。

アンチウイルスを選定する際は、「パターンファイル」に依存しないアンチウイルスを検討することが重要です。

パターンファイルとは、過去に検知されたマルウェアの特徴を基に作成された「既知のマルウェア情報をまとめたファイル」です。

従来のアンチウイルスは、このパターンファイルを参照して脅威を判別する仕組みが一般的でしたが、近年の高度化・巧妙化が見られるマルウェア攻撃には、対応しきれない事例が増えています。

そのため、アンチウイルスを選ぶ際には、検知方法の種類や、対策できるマルウェアの種類といった点に注目し、自社に適した製品を選ぶことが推奨されます。

OS・ソフトウェアは常に最新の状態に保つ

主な感染経路の1つとして挙げたように、OSやソフトウェアに脆弱性(セキュリティ上の欠陥)が存在する場合、攻撃者はその脆弱性を狙い、マルウェア感染を試みます。

マルウェアを侵入させないためには、OSやソフトウェアを常に最新の状態へアップデートし、パッチを適用することで脆弱性を修正する必要があります。

身近な例としては、WindowsOSで定期的におこなわれるWindowsUpdateなどが挙げられます。

ユーザー権限を適切に管理する

マルウェア攻撃の中には、被害者ネットワークを横方向に移動(ラテラルムーブメント)しながら、権限昇格を繰り返し、より重要なデータを窃取する手口も確認されています。

そのため、あらかじめ特権ユーザーを最小限に絞り込み、不要な権限を付与しないことが重要です。

適切な権限管理を行うことで、攻撃者が機密情報に辿り着くまでの難易度を高め、情報漏洩リスクの低減が期待できます。

また、パソコンやサーバー端末、社内システムへのアクセス時には、必ずユーザーIDとログインパスワードを設定し、認証を徹底しましょう。

さらに多要素認証を導入することで、アカウントの安全性をより強化できます。

ネットワーク検知・監視を行うセキュリティソリューションを導入する

マルウェア感染の起点の多くは「エンドポイント」ですが、監視範囲をネットワークまで広げることで、マルウェアを含む脅威をより早期に検出できるようになります。

ネットワークの監視・検知を行うセキュリティソリューションの例としては、以下が挙げられます。

| ファイアウォール | 許可されていない通信をブロックすることで、内部ネットワークへの不正侵入を防ぐ |

|---|---|

| IDS(不正侵入検知システム) | ネットワークを継続的に監視し、異常なパターンや攻撃の兆候を検知し、管理者に通知する |

| IPS(不正侵入防御システム) | ネットワークを継続的に監視し、異常なパターンや攻撃の兆候を検知し、自動で遮断・防御を実施する |

| NDR | ネットワーク内の異常な振る舞いを検知・分析する |

| SIEM | 各種ログを統合管理し、異常検知やインシデント対応を支援する |

これらのセキュリティソリューションは、近年注目される「多層防御」を実現する上で、重要な要素です。

アンチウイルスやEDRなどのエンドポイントセキュリティと組み合わせて導入することで、より強固なセキュリティ対策が実施できます。

社内教育を徹底する

従業員に対する社内教育も、マルウェア感染を防ぐために欠かせません。

基本的なことですが「不審なメールやWebサイト、添付ファイルの閲覧は控える」「感染時は速やかに上司や担当者へ伝達する」「社内で取り決めたセキュリティポリシーを徹底する」などを共有しましょう。

社内でトレーニングや研修を行い、最新のサイバーセキュリティの脅威に対する知識を定期的に更新し、従業員がセキュリティ意識を高められるよう心がけることが必要です。

エンドポイントセキュリティを強化する

前述とおり、アンチウイルスと共にエンドポイントセキュリティで欠かせないのが「EDR(Endpoint Detection and Response)」です。

EDRとは、PCやスマートフォンなどのエンドポイントに対し、侵入前の偵察から侵入後・実行後のマルウェアの動きを検知し、駆除や隔離、復旧などの対応を行うためのセキュリティ製品です。

近年のサイバー攻撃は巧妙化しており、マルウェアの侵入を完全に防ぐことは難しいと言われています。

そこで、アンチウイルスでマルウェアの侵入を未然に防ぎ、万が一侵入を許してしまった場合、EDRでインシデントにいち早く対応する、という両者を組み合わせた対策が非常に効果的です。

未知・亜種のマルウェア検出に「LANSCOPE サイバープロテクション」

最後にマルウェア検知に優れた、弊社のAIアンチウイルスについてご紹介させてください。

「LANSCOPE サイバープロテクション」では、未知のマルウェアも検知・ブロックする、2種類のAIアンチウイルスを提供しています。

「LANSCOPE サイバープロテクション」では、未知のマルウェアを検知・ブロックする、2種類のAIアンチウイルスを提供しています。

▼2種類のアンチウイルスソリューション

- アンチウイルス×EDR×監視サービス(MDR)をセットで利用できる「Aurora Managed Endpoint Defense(旧:CylanceMDR)」

- 各種ファイル・デバイスに対策できる次世代型アンチウイルス「Deep Instinct」

アンチウイルス✕EDR✕監視サービスをセットで利用可能な「Aurora Managed Endpoint Defense」

「LANSCOPE サイバープロテクション」では、EDRのマネージドサービス「Aurora Managed Endpoint Defense」を提供しています。

「Aurora Managed Endpoint Defense 」は、アンチウイルスとEDRを併用し、エンドポイントを内外から保護するセキュリティソリューションです。

高度なエンドポイントセキュリティ製品を導入しても、適切に運用できなければ意味がありません。

「Aurora Managed Endpoint Defense」は、下記の2種類のセキュリティソリューションの運用を、お客様の代わりにセキュリティのスペシャリストが実施するMDRサービスです。

- 脅威の侵入をブロックするAIアンチウイルス「Aurora Protect」

- 侵入後の脅威を検知し対処するEDR「Aurora Focus」

セキュリティのスペシャリストが徹底したアラート管理をおこなうため、お客様にとって本当に必要なアラートのみを厳選して通知することが可能になり、不要なアラートに対応する必要がなくなります。

また、緊急時にはお客様の代わりにサイバー攻撃へ即時で対応するため、業務負荷を減らし、安心して本来の仕事へ集中していただけます。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記のページをご確認ください。

各種ファイル・デバイスに対策できるNGAV「Deep Instinct」

「LANSCOPE サイバープロテクション」では、 AI(ディープラーニング)を活用した次世代ウイルス対策ソフト「Deep Instinct」を提供しています。

下記のようなセキュリティ課題をお持ちの企業・組織の方は、 検知率99%以上のアンチウイルス製品「Deep Instinct」の利用がおすすめです。※

- 未知のマルウェアも検知したい

- 実行ファイル以外のファイル形式(Excel、PDF、zipなど)にも対応できる製品が必要

- 手頃な価格で高性能なアンチウイルスを導入したい

近年の攻撃者は、セキュリティ製品から検知を逃れるため、実行ファイルだけでなくExcelやPDF・zipなど、多様な形式のマルウェアを仕掛けてきます。

「Deep Instinct」は、形式を問わずにさまざまなファイルに対応しているため、多様な形式のマルウェアを検知可能です。

「Deep Instinct」は、手ごろな価格設定も魅力です。詳細は以下よりご覧ください。

※Unit221B社調べ

マルウェア感染や不正アクセスを受けたかも……事後対応なら「インシデント対応パッケージ」にお任せ

「マルウェアに感染したかもしれない」「サイトに不正ログインされた痕跡がある」など、「サイバー攻撃を受けた後」に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

「LANSCOPE サイバープロテクション」のインシデント対応パッケージは、フォレンジック調査の専門家がお客様の環境を調査し、感染状況や影響範囲を特定します。

また、マルウェアや脅威の封じ込めから復旧支援、さらに今後の対策に関するアドバイスまでを提供します。

インシデント対応パッケージについて詳しく知りたい方は、下記のページをご確認ください。

まとめ

今回は、マルウェアの検出方法や必要なツール、検出された場合の対処方法を紹介しました。

▼本記事のまとめ

- マルウェアを検出するセキュリティツールには有償と無償があり、無償の製品でも 「Microsoft Defender」のような高精度なものもある

- マルウェアを検知するには、事前にアンチウイルスを端末へ導入し、フルスキャンを実施。検出されれば指示に従い、駆除・隔離といった対応をおこなう

- マルウェア感染の兆候は、「PCのパフォーマンス低下」「不審なポップアップや広告の表示」「勝手に端末の電源が落ちる」「身に覚えのない操作履歴がある」等が見られる

- マルウェアに感染した場合は速やかにネットワークから端末を隔離し、端末をスキャンしてマルウェアを駆除、その後「影響範囲」「感染の原因・経路」等の特定をおこない、再発防止策をおこなう

- 主な感染経路としては、「メールの添付ファイル」「SMS」「Webサイトの閲覧」「ソフトウェアのインストール」「USBメモリなどの接続」など多岐にわたる

- 感染対策として、「定義ファイルに頼らないアンチウイルスの導入」をはじめ「OSのアップデート」「社内教育の促進」「EDRやネットワークセキュリティの導入」などがある

マルウェアは、普段行っている何気ない動作から、知らず知らずのうちに感染します。

企業・組織はもちろん個人単位であっても、日頃からマルウェア感染に向けたセキュリティ対策に取り組んでおきましょう。

マルウェア感染時のNG行動とは?

「えっ!それやっちゃダメだったの!?」マルウェア感染の被害を拡大しないために知っておきたいNG行動をまとめました。専門家が教える感染時の正しい対処法もお伝えします。

おすすめ記事