Written by WizLANSCOPE編集部

目 次

ダークウェブとは、通常の手段ではアクセスできないWebサイトの総称で、もともとはアメリカ海軍が「秘匿性の高い情報通信」をするために開発したものです。

しかし近年では、その高い匿名性を悪用し、ダークウェブ上で個人情報や脆弱性情報、マルウェアなど、さまざまな違法コンテンツが取引されるケースが増えています。

ダークウェブへのアクセス自体は法律で禁止されていませんが、興味本位でアクセスすると、犯罪に巻き込まれるリスクやマルウェア感染の危険性があります。

本記事では、「ダークウェブ」の概要に加え、適切な向き合い方や被害を受けないための対策についてわかりやすく解説します。

▼本記事でわかること

- ダークウェブの仕組み

- ダークウェブで取引されるもの

- ダークウェブを悪用した被害事例

「ダークウェブとは何か」「ダークウェブに情報漏洩していないか確かめたい」などを知りたい方は、ぜひご一読ください。

ダークウェブとは

ダークウェブとは、GoogleやYahoo!などの検索エンジンで検索しても表示されず、専用のブラウザやツールを使用しなければ閲覧できないWebサイトのことです。

ダークウェブの最大の特徴は、その匿名性の高さにあります。

通常、インターネットに接続する際はIPアドレスが使われ、これを追跡することによってWebサイトにアクセスしたユーザーや端末を特定できます。

しかしダークウェブでは暗号化技術が用いられているため、IPアドレスからアクセス元を追跡することは極めて困難です。

その結果、プライバシーと匿名性が強固に保たれた環境下で、ユーザーは自由に情報交換や商品の売買を行うことが可能となります。

この匿名性を悪用し、ダークウェブでは以下のような違法性の高いデータや製品が活発に取引されています。

- 個人情報や企業の機密情報

- マルウェアを簡単に作成できるツール

- OSやソフトウェアの「脆弱性」に関する情報

- 違法な薬物や武器

ダークウェブは犯罪行為の温床となっており、興味本位でアクセスすると、犯罪に巻き込まれる危険性があります。

実際、昨今のサイバー攻撃で用いられる「ユーザーのアカウント情報」や「クレジットカード情報」の中には、ダークウェブ上で密かに売買されたものも少なくありません。

通常のWebサイトとダークウェブの違い

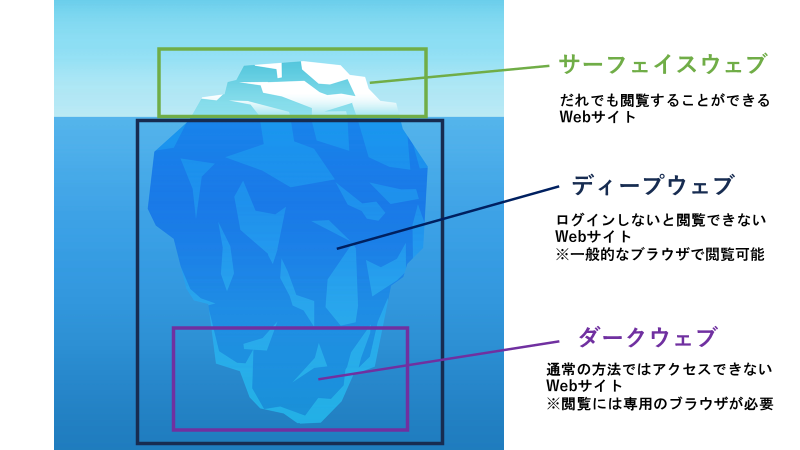

Webサイトには、以下の3種類があります。

- サーフェイスウェブ(表層)

- ディープウェブ(深層)

- ダークウェブ

「サーフェイスウェブ(表層)」は、一般に公開されており、だれでも閲覧することができるWebサイトです。

GoogleやYahoo!で検索した際に検索結果として表示される、一般的なサイトがサーフェイスウェブに該当します。

次に「ディープウェブ(深層)」とは、ログインしないと閲覧できないWebサイトのことです。

企業のクラウドデータや非公開にされているSNSのプロフィール情報など、ログインによって管理されるWebサイトが該当します。

ディープウェブは一般的なブラウザで閲覧することも可能ですが、基本的にはインデックスを回避するように設定されているので、検索結果として表示されることはありません。

「ダークウェブ」は、検索エンジンにヒットせず、閲覧には専用のブラウザが必要なWebサイトです。

前述の通り、匿名性の高さから、違法な取引が横行しているのが実態です。

「氷山の一角」という言葉にある通り、ユーザーに見えている層(サーウェイスウェブ)は全体のごく一部であり、実際は目につかないディープウェブやダークウェブが圧倒数をしめています。

ダークウェブで取引されているもの

ダークウェブでは以下のような情報やツールが取引されています。

- サイトやシステムのログインID・パスワード

- 住所・電話番号などの個人情報

- マルウェアを作成するツール

- WebサイトやOSの「脆弱性」に関する情報

- クレジットカード情報

詳しく解説します。

サイトやシステムのログインID・パスワード

ダークウェブでは、サイトやシステムにログインするためのアカウント情報が不正に取引されています。

盗まれたID・パスワードがダークウェブに流出・販売されると、具体的には以下のような被害が発生します。

- 企業のクラウドやシステムに不正アクセスされ、知財や機密情報が漏洩する

- ECやネットバンキングで不正な購入・送金が行われる

- 運用するSNSやWebサイトで不適切な情報を発信される

個人情報(住所・メールアドレス・電話番号など)

住所やクレジットカード情報、マイナンバーなどの個人情報は、ダークウェブ上で不正に取引されるケースが少なくありません。

こうした個人情報がダークウェブ上で売買されると、以下のような被害につながる恐れがあります。

- フィッシング詐欺や標的型攻撃への悪用

- 架空請求などの不審なDMの送付

- 大規模なサイバー攻撃に悪用されるリスク

マルウェアを作成するツール

ダークウェブ上では、マルウェアの作成ツールも取引されています。

マルウェアとは、コンピュータやネットワークに対して不正な動作をおこなう悪意のあるソフトウェアの総称で、代表例としてウイルスやランサムウェア、トロイの木馬などが挙げられます。

マルウェア作成ツールを活用すれば、プログラミングの知識がない攻撃者でも容易にマルウェアを作成できてしまうため、マルウェア攻撃の拡大が懸念されています。

近年、ランサムウェアによる被害が深刻化していますが、その要因の一つとして、こうしたツールの流通が指摘されています。

WebサイトやOSの「脆弱性」に関する情報

サイバー攻撃の多くは、WebサイトやOSの「脆弱性」を悪用して実行されます。

そのため、まだ世間に知られていない脆弱性の詳細は、攻撃者にとって非常に価値ある情報です。

脆弱性を狙ったサイバー攻撃の一例として、以下のようなものがあげられます。

| SQLインジェクション | SQL(データベースを操作するための言語)を悪用し、不正なSQL文をWebサイトからデータベースへ送ることで、データベースに不正な操作を行う攻撃 |

|---|---|

| OSコマンドインジェクション | Webサイトの入力フォームなどに不正な値を入力し、Webサーバーを不正操作する攻撃 |

| クロスサイトスクリプティング(XSS) | Webサイトの脆弱性を狙って悪質なコードを仕掛け、訪問者にそのコードを実行させる攻撃 |

| クロスサイトリクエストフォージェリ(CSRF) | ユーザーのリクエストを偽装して、あたかも本人がログインしているかのような操作を不正に行う攻撃 |

| ゼロデイ攻撃 | アプリやソフトウェアの「脆弱性」をメーカーが発見し、対策を打つ前にその弱点に付け込んで、不正アクセスなどのサイバー攻撃を仕掛ける手口 |

過去には国内の大手企業や内閣府が「ゼロデイ攻撃」の被害にあい、数千件の個人情報を漏洩する被害へと発展した事例もありました。

クレジットカード情報や偽造したカード

スキミングやハッキングで入手した「クレジットカード情報」も、ダークウェブ上で取引されているものの一つです。

クレジットカード情報が悪意ある第三者の手に渡れば、オンラインショッピングでの不正利用や、身に覚えのない不正送金が行われるリスクがあります。

また盗んだクレジットカード情報をもとに、偽造したカードの取引も行われています。

このようにダークウェブでは、サイバー攻撃に繋がる様々な因子が、当たり前のように取引されています。組織はサイバーセキュリティへの当事者意識をもち、「いつ被害に遭ってもおかしくない」という自覚をもって、対策に臨む必要があると言えます。

ダークウェブはなぜ誕生したのか

ダークウェブは、もともとアメリカ海軍が匿名性を確保し、「秘匿性の高い情報通信」を行うために開発された技術です。

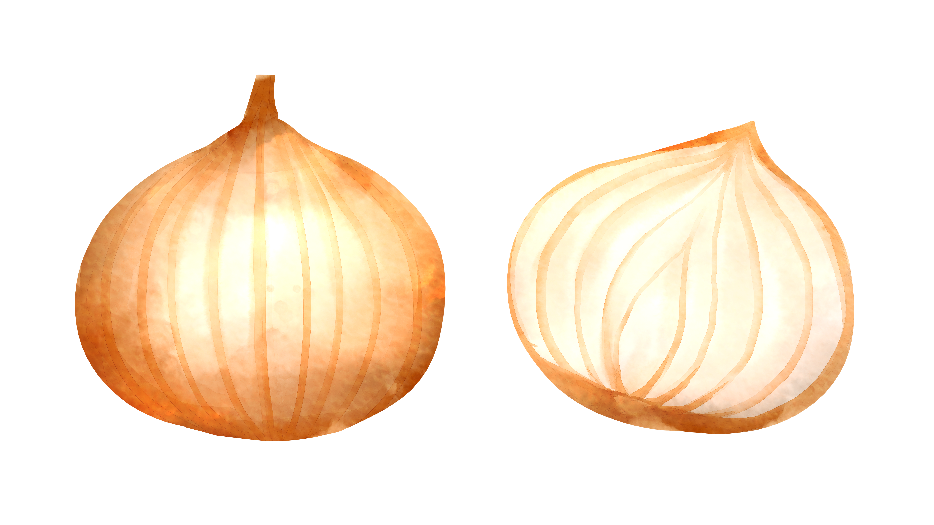

この技術は、複数の層で通信情報を突く隠す仕組みが、「オニオン(玉ねぎ)」と構造が似ていることから「オニオン・ルーティング」と名付けられました。

オニオン・ルーティングは、通信データを何層にも暗号化して受け渡すことで、利用者の身元やアクセス経路を特定されにくくする技術です。

このオニオン・ルーティングの技術は後に「Tor(The Onion Router)」と呼ばれるようになり、別の非営利団体へと引き継がれました。

Torは、その高い秘匿性から、閲覧規制のある国で活用されていましたが、次第に「犯罪者が秘密裏に活動する目的」として悪用されるようになり、その結果ダークウェブが形成されました。

日本では2012年、犯罪者が第三者のPCを匿名で遠隔操作して犯行声明を送信する事件が発生し、その多くに「Tor」が用いられていたことから、ダークウェブの存在が広く知られるようになりました。

ダークウェブに個人情報が流出していないかチェックする方法

自分自身や従業員の個人情報がダークウェブに流出していないか確認する方法として、Googleの「ダークウェブレポート」が挙げられます。

ダークウェブレポートは、Googleアカウントを所持している人であれば、だれでも無料で利用することが可能です。

ダークウェブレポートの利用手順は以下の通りです。

▼PCの場合

- 1.パソコンでダークウェブ レポートにアクセスする

- 2.[ダークウェブ レポート] で [モニタリングを開始] をクリックする

- 3.モニタリング中のプロフィールに Google アカウントのその他の個人情報を含める場合は、追加する項目のチェックボックスを選択し、[許可] をクリックする

- 選択内容を確認し、モニタリングするデータを追加して、[完了] をクリックする

▼iPhone・iPad・Androidの場合

- Googleアプリを開く

- 右上のプロフィールから [Google アカウントを管理]→[セキュリティ] タブをクリックする

- [ダークウェブ レポート] をクリックする

- [ダークウェブ レポート] で [モニタリングを開始] をクリックする

- モニタリング中のプロフィールに Google アカウントのその他の個人情報を含める場合は、追加する項目のチェックボックスを選択し、[許可] をクリックする

- 選択内容を確認し、モニタリングするデータを追加して、[完了] をクリックする

ダークウェブに個人情報が流出していなければ、下記の画像のように「モニタリング中のプロフィールの項目のうち、ダークウェブ上で検出されたものはありません。」と表示されます。

もしもダークウェブに情報が流出していた場合は、流出元のWebサイトとどの情報が流出したのかといった詳細が表示されます。

流出が確認できた場合は、速やかに流出元のWebサイトで使っていたパスワードを変更しましょう。

また、同じパスワードを別のWebサイトでも使いまわしている場合は、そのWebサイトのパスワードも変更するようにしてください。

参考:Google検索ヘルプ|モニタリング中のプロフィールを作成してダークウェブ レポートの結果を確認する

ダークウェブにアクセスするのは違法なのか

結論から言うと、ダークウェブにアクセスすること自体は違法ではありません。

しかしながら、違法性が高いものが取引されているため、興味本位でアクセスすると犯罪に巻き込まれる恐れがあります。

▼ダークウェブにアクセスすることで生じる被害例

- 違法な商品を「違法」と認識せず購入する

- マルウェアに感染する

- 詐欺に巻き込まれる(金銭が正当に振り込まれない)

- 犯罪に巻き込まれる

また、アクセス自体は罪ではないものの、犯罪目的でダークウェブを使用することはもちろん違法です。

各国の政府・検閲機関はダークウェブを監視することができ、過去にはダークウェブで犯罪を依頼した人物を追跡・特定し、逮捕に至っている事例もあります。

ダークウェブと暗号資産の関係

ダークウェブで商品を売買する際、一般的な決済方法(クレジットカード決済や銀行振り込みなど)で取引すると、身元が特定されてしまう危険性があります。

そこで一般的に利用されるのが「暗号資産(仮想通貨)」です。

暗号資産は、利用者の特定につながる情報が秘匿されるという性質を持っているためです。

暗号資産が広く普及したことは、経済の活性化にポジティブな影響を与えた一方で、ダークウェブ上の金銭の授受を容易にする結果ももたらしました。

こういった背景より、ダークウェブと暗号資産の関連性は非常に深いと言えます。

ダークウェブを悪用した被害事例

ここでは日本国内で発生した、ダークウェブを悪用した事例を3つ紹介します。

(1)公的機関の職員端末より個人情報125万件が流出した事例

日本の公的機関の職員端末がサイバー攻撃を受け、約125万件の個人情報が外部に流出した事件が発生しました。

攻撃者は学術機関の職員を装った電子メールに、ウイルス付きの文書ファイルを添付して送信。これを開封した職員の端末が感染し、ファイル共有サーバーに保管されていた個人情報が抜き取られる事態となりました。

この事件では通信手段として「ダークウェブ」が悪用されました。最終的にはダークウェブの匿名性の高さから、攻撃者の特定には至っていません。

(2)約580億円の仮想通貨が流出した事例

大手の仮想通貨取引所で、顧客から預けられた約580億円の仮想通貨が、不正アクセスによって流出した事件です。

攻撃者は仮想通貨取引所の社員あてに、不正なリンクを記載したメールを送信。リンクを開いた社員の端末はマルウェアに感染し、遠隔操作によって仮想通貨の秘密鍵を盗まれたとのことです。

マルウェア攻撃を仕掛けた犯人は、未だ特定されていません。

その後、別の第三者が流出した仮想通貨の一部を、ダークウェブにて別の仮想通貨に交換したところ「盗難されたものと認識しながら利益を得た」ことを理由に、逮捕される事態に発展しました。

(3)607社の国内企業・行政機関がサイバー攻撃を受けた事例

アメリカ企業が開発したVPN機器を使用する607社の国内企業・行政機関が、サイバー攻撃を受ける事件が発生しました。攻撃者は「VPN機器の脆弱性」を悪用し、攻撃を仕掛けたとのことです。

脆弱性が放置されていた当該VPN機器は世界で5万台以上にのぼり、その導入リストがダークウェブで公開されていたことが事件の要因でした。公開情報には、ユーザー名、パスワード、IPアドレス、アクセス権などが含まれていたそうです。

ダークウェブの被害に遭わないための関わり方と対策

ダークウェブの被害に遭わないための関わり方やセキュリティ対策を4つ紹介します。

- 興味本位でアクセスしない

- 適切なログイン管理を実施する

- OSやソフトウェアを常に最新の状態に保つ

- 強力なアンチウイルスソフトを導入する

ダークウェブの被害を防ぐためには、高性能なツールの導入や強固な仕組み構築だけでなく、従業員一人ひとりのセキュリティ意識の向上が欠かせません。

具体的にどのような対策が効果的なのかを確認していきましょう。

興味本位でダークウェブにアクセスしない

興味本位でダークウェブにアクセスすると、マルウェア感染や情報漏洩など、思わぬ形で犯罪に巻き込まれる危険性があります。

企業・組織は、従業員が安易にダークウェブにアクセスすることがないように、定期的な情報セキュリティ教育を実施し、サイバー攻撃の脅威や、攻撃を受けた場合に想定される被害について周知を徹底することが求められます。

適切なログイン管理を実施する

利用中のサービスやツールのログイン情報がダークウェブで取引されてしまうと、不正アクセスに悪用される恐れがあります。

そのため、認証情報の管理においては、ID・パスワードだけに頼らず、以下のような仕組みを活用して、セキュリティを強化することが推奨されます。

| 多要素認証(MFA) | ユーザーの身元を確認するために、「知識情報」「所持情報」「生体情報」のうち、2つ以上の要素を組み合わせて認証を行うセキュリティ手法 |

|---|---|

| シングルサインオン(SSO) | 複数のアプリケーションやクラウドサービスに対して、共通のID・パスワードを用いて、一度の認証でログインできる仕組み |

アカウント情報流出のリスクを軽減するためには、使っていないアカウントをこまめに削除することも重要です。

多要素認証とSSO(シングルサインオン)については、以下の記事で詳しく解説していますのでぜひあわせてご覧ください。

3OSやソフトウェアを常に最新の状態に保つ

ダークウェブでは「OSやソフトウェアの脆弱性」に関する情報が頻繁に取引されており、攻撃者がこれらの情報を悪用することで、不正アクセスや乗っ取りといった犯罪が発生しています。

こうした脆弱性を悪用されないためには、OSやソフトウェアを定期的にアップデートし、常に最新の状態を保つことが重要です。

強力なアンチウイルスソフトを導入する

ダークウェブへアクセスする際には、マルウェア感染のリスクに備え、あらかじめ強力なアンチウイルスソフトを導入しておくことが欠かせません。

強力なアンチウイルスソフトを利用することで、マルウェアによる個人情報やアカウント情報の流出を未然に防ぐことができます。

ダークウェブ対策には「LANSCOPE」のセキュリティソリューション

サイバーセキュリティを扱うLANSCOPEでは、ダークウェブに有効な各種サービスを提供しています。

本記事では、ダークウェブによる被害を防ぐために役立つ3つのセキュリティソリューションを紹介します。

- マルウェア対策に有効な「エンドポイントセキュリティ製品」

- クラウドの不正アクセス対策に有効な「クラウドセキュリティ診断」

- 攻撃を受けた事後対応に有効な「インシデント対応パッケージ」

エンドポイントにおけるマルウェア対策に「LANSCOPE サイバープロテクション」

ダークウェブでは「マルウェアを作成するツール」の横行に加え、訪問そのものによってマルウェアに感染するリスクもあります。

ダークウェブはもちろん、ランサムウェア攻撃や標的型攻撃といった様々なサイバー攻撃の要因となる「マルウェア感染」に対策するなら、AI技術を駆使した高精度なアンチウイルス「LANSCOPE サイバープロテクション」がおすすめです。

従来の「パターンマッチング方式」では検知できなかった「未知」や「亜種」のマルウェアも、人工知能の機械学習により、見逃さず検知やブロックを行うことが可能です。また 「Auroraシリーズ」ではアンチウイルスに加え、端末侵入後のマルウェア監視も行えるEDR「Aurora Focus」も提供しています。

「精度の高い、信頼できるアンチウイルスやエンドポイントセキュリティを導入したい」という方は、ぜひ資料で詳細をご確認ください。

3分で分かる!

LANSCOPE サイバープロテクション

2種類の次世代AIアンチウイルスを提供する「LANSCOPE サイバープロテクション」について、ラインナップと特長を紹介します。

各種クラウドへの不正アクセス対策なら「クラウドセキュリティ診断」

ダークウェブで流出したアカウント情報をもとに、各種サービスへの不正アクセスが蔓延しているのは前述の通りです。

特に昨今は、リモートワークの促進に伴い、企業・組織の「クラウドサービス利用」が増加しているため、このクラウドを狙った不正アクセス・情報漏洩事件の発生が後を絶ちません。

そんなクラウドに起因した不正アクセスの解決におすすめなのが、Microsoft 365 やAWS、Azure といった各種クラウドサービスの設定をプロが見直す「クラウドセキュリティ診断」です。

ID・パスワードによる不正アクセスを招かないよう、多要素認証やパスワードレス認証・SSOの導入を促進し、攻撃者が侵入するリスクを根本的に無くします。

「クラウドサービスのセキュリティに不安がある」「導入時から設定を変えていない」という方は、ぜひお気軽にご相談ください。

特にニーズの高い「 Microsoft 365 」では、重要な診断項目に絞って低価格でサービスを利用できる「健康診断パッケージ」も提供しています。

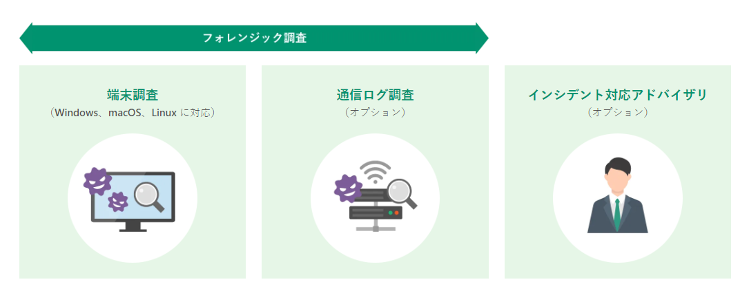

マルウェア感染や不正アクセスを受けたかも……事後対応なら「インシデント対応パッケージ」

「マルウェアに感染したかもしれない」「サイトに不正ログインされた痕跡がある」など、「サイバー攻撃を受けた後」に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

「LANSCOPE サイバープロテクション」のインシデント対応パッケージは、フォレンジック調査の専門家がお客様の環境を調査し、感染状況や影響範囲を特定します。

また、マルウェアや脅威の封じ込めから復旧支援、さらに今後の対策に関するアドバイスまでを提供します。

インシデント対応パッケージについて詳しく知りたい方は、下記のページをご確認ください。

まとめ

本記事ではダークウェブの特徴や歴史、取引されている商品や被害リスク、およびダークウェブによる犯罪に巻き込まれないための対策について解説しました。

▼本記事のまとめ

- ダークウェブは 通常の検索やブラウザではアクセスできない匿名性の高いWEBサイトであり、しばしば違法な取引の温床になっている

- Webにはサーフェイスウェブ(表層Web)、ディープウェブ(深層Web)そしてダークウェブの3種類がある

- ダークウェブを悪用した暗号化資産の取引や金銭の授受、サイバー攻撃の被害が報告されており、その脅威は計り知れない

- 対策として「アンチウイルスの導入」「多要素認証やパスワードレス認証の利用」「OS・ソフトウェアの脆弱性対策」などがある

ダークウェブの利用は犯罪への加担、犯罪被害にあうリスクが懸念されるため、基本的には控えるのが得策です。ただしダークウェブという存在について理解し、常日頃から「個人情報の悪用」や「マルウェア感染」といったリスクにさらされている自覚をもって対策に臨むべきでしょう。

ぜひ自社の現状におけるセキュリティ課題を洗い出し、対策を検討してみてください。

おすすめ記事