Written by 伏見みう

目 次

IoTセキュリティとは、IoT製品やサービスにおいて、情報漏洩や乗っ取りといったサイバー攻撃を防ぐために、企業・個人がおこなうべきセキュリティ対策のことです。

IoT機器の普及は世界中で急速に進んでいますが、適切なセキュリティ対策が施されていないことから、サイバー攻撃者に狙われやすい傾向にあります。

本記事ではIoTセキュリティの概要や重要性、必要なセキュリティ対策などについて解説いたします。

▼本記事でわかること

- IoTセキュリティの概要

- IoT機器が抱えるセキュリティリスク

- IoTのセキュリティ対策

業務にIoT機器を活用している、もしくは活用を検討している企業・組織の方はぜひご一読ください。

また LANSCOPE プロフェッショナルサービスでは、IoTの提供事業者様向けに、サービスのセキュリティリスクを可視化する「IoT脆弱性診断」を提供しています。

「IoT脆弱性診断」の詳しいサービス紹介と「診断報告書のサンプル」が同時に確認できる資料もご用意しています。

ぜひ本記事とあわせてご活用ください。

IoTセキュリティとは

「IoTセキュリティ」とは、IoT機器の普及に伴い増加している「IoT機器の脆弱性に付け込んだサイバー攻撃」を防ぎ、個人や組織の大切な情報資産を守るための活動です。

そもそも「IoT(アイオーティー)」とは、Internet of Thingsの略で、家電製品や自動車・医療機器など、従来インターネットに接続されていなかった「モノ (Things)」をネットワークで繋げることで、相互に情報通信をおこなうサービスを指します。

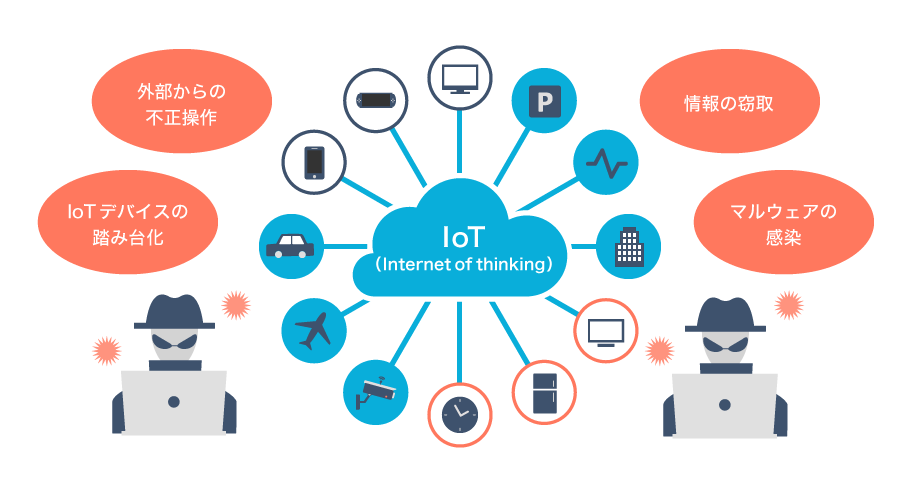

IoT機器が攻撃を受けると、以下のような被害が発生する恐れがあります。

- 接続されるIoT機器を攻撃者に不正操作される

- 機器を経由してシステムへ忍び込まれ情報を窃取される

過去には、病院の医療機器が不正に操作され、治療に影響が出たり、著名なサービスが世界中で一斉に利用停止に追い込まれたりする事件も報告されています。

こういった背景を受け、2016年7月には「総務省」より『IoTセキュリティガイドライン ver 1.0』が公開されるなど、IoTシステムへのセキュリティ対策は国家的にも「急務の課題」とされています。

IoTのセキュリティリスク

IoT機器は常にインターネットに接続されているにもかかわらず、設置後の管理が行き届いていないケースも多く、以下のようなセキュリティリスクが生じる可能性が高いとされています。

- マルウェア感染

- 不正アクセス

- 乗っ取り

- サイバー攻撃への加担

たとえば、すでにメーカーのサポートが終了しているのに、買い替えずに古いIoT機器を使用し続けてしまうと、修正されずに放置された脆弱性からマルウェアに感染したり、不正アクセスの被害が発生したりします。

とくにボットウイルスというマルウェアに感染してしまうと攻撃者から不正に遠隔操作され、情報の窃取、さらにはDDoS攻撃といったサイバー攻撃に加担させられることもリスクも発生します。

IoTのセキュリティ対策

IoTセキュリティとして、以下の3つのアプローチが挙げられます。

- デバイスセキュリティ

- ネットワークセキュリティ

- クラウドセキュリティ

詳しく確認していきましょう。

デバイスセキュリティ

デバイスセキュリティはIoT機器自体のセキュリティを強化します。

具体的な対策は以下の通りです。

前述した通り、IoT機器は管理が行き届かずに、脆弱性が放置され、そこを狙われるケースが多いです。

そのため、ファームウェアのアップデートは放置せずに実施し、脆弱性の改善をおこないましょう。

| ファームウェアのアップデート | 迅速なアップデートによって脆弱性を解消し、攻撃のスキを与えないようにする |

|---|---|

| 長く複雑なパスワードの設定 | 容易に推測できるようなパスワードの使用を避けることで、ブルートフォース攻撃などによる不正アクセスを防止する |

| 不要なポートの閉鎖 | 攻撃者によっておこなわれる「不正なポートスキャン」を防止する |

| 多要素認証の導入 | パスワードが漏洩したり推測されたりしても不正に認証を突破されることを防ぐ |

ネットワークセキュリティ

IoT機器は常にインターネットに接続されているため、ネットワークのセキュリティ強化も重要です。

具体的な対策としては、ファイアウォールやIDS/IPSの導入が挙げられます。

| セキュリティソリューション | 対応範囲 | 機能と強み |

|---|---|---|

| ファイアウォール | ネットワークに侵入する前の出入口(オープンネットワークとクローズドネットワークの境界) | ネットワークへの不正アクセスを防ぐ |

| IDS/IPS | ネットワークに侵入されたことを検知した時点(クローズドネットワークの入口となる「点」の部分) | 不正なトラフィックを検出する(IPSでは侵入のブロックも可能) |

また、通信データを暗号化し、外部からの盗聴やデータ改ざんから保護できるVPNの使用もネットワークセキュリティ対策として有効です。

クラウドセキュリティ

多くのIoT機器は、収集したデータをクラウドに上に保存するため、クラウドセキュリティも必須です。

具体的な対策は以下の通りです。

| アクセス制御 | 重要な情報にアクセスできる範囲を制御することで、権限のない外部の攻撃者からの閲覧・改ざんを防ぐ |

|---|---|

| データの暗号化 | クラウド上に保存しているデータを暗号化し、外部からの不正アクセスによる閲覧を防ぐ |

| 監査ログの取得・確認 | クラウドサービス内の監査ログを取得・確認することで、不正アクセスを検知した際の原因特定迅速化をはかる |

業界別のIoTセキュリティ対策

IoT機器は現在さまざまな業界・分野・職種で利用されています。

本記事では、IoT機器を利用する業界のなかでも、サイバー攻撃を受けた場合のセキュリティリスクが高いとされる「製造業」と「医療」におけるIoTセキュリティ対策を解説します。

製造業

製造業の場合、生産管理や品質管理だけでなく、製造機器のトラブル検知などさまざまな場面でIoT機器が導入されていることが多いです。

管理しなければならない機器の種類や数が膨大になる傾向にあるため、どこか一箇所が攻撃を受けると、業務が停止してしまったり、品質が低下してしまったりなど、さまざまな被害が想定されます。

さらに、管理する機器の数が多いと、原因の特定にも時間を要します。

攻撃の穴を作らないためにも、IoT機器の脆弱性管理を徹底するほか、従業員へのセキュリティ教育を徹底し、脆弱なパスワード設定を避けるなどの対策が必要です。

また、社内ネットワーク外の取引先や顧客とやりとりをする機会が多い場合は、サプライチェーン全体のセキュリティ体制を見直す必要もあります。

医療

医療現場では、医療データの収集・解析の質向上や、人員不足の解消にIoT機器が積極的に活用されており、IoMT(Internet of Medical Things)と呼ばれています。

たとえば、MRIやCTなど、医療の現場で使用されるIoT機器は製品寿命が長いことから、組み込まれているソフトウェアの適切なアップデートが欠かせません。

適切な管理が実施されていないと、個人情報が流出してしまったり、医療事故につながる情報漏洩が発生したりなど、重大な事態に発展しかねません。

医療現場におけるIoT機器の利用については、専用のガイドラインも運用されており、対策の重要性がうかがえます。

IoT機器が悪用された事例

2016年、IoT機器を主なターゲットとして攻撃する「Mirai」というマルウェアによる大規模なDDoS攻撃が発生しました。

この事件では、100Gps越えのDDoS攻撃が複数回仕掛けられ、世界的に十万台規模のIoT機器やサービスが停止する事態に見舞われました。

米国では、セキュリティ情報サイトやDNSを提供する多くの企業でサービスが止まり、連鎖的にTwitterやSpotifyといった有名サイトも利用不可となりました。

この事件の要因として、IoT機器の管理体制が甘く、安易に推測可能なIDとパスワードが設定されていたことがあげられます。

攻撃者は、侵入が容易そうな家庭用ルーターやネットワークカメラなどのIoT機器にマルウェア「Mirai」を感染させ、機器を乗っ取り遠隔操作することで、大量のパケットを不正送信し、DDoS攻撃を仕掛けました。

また被害がこれほど大規模化した背景としては、インターネットを介してMiraiが感染を広げ、セキュリティの脆弱性なIoT機器が次々に感染被害にあったことがあげられます。

この事件からもわかる通り、IoT機器の脆弱性を放置することは危険であり、悪質な犯罪行為の踏み台に利用されるリスクがあります。

IoTセキュリティガイドラインについて

総務省は、IoT機器・システムに関するセキュリティ対策の指針を示した「IoTセキュリティガイドライン」を公開しています。

このガイドラインでは、IoT機器の開発からサービス提供までの流れを5つの段階に分け、それぞれの段階におけるセキュリティ対策の指針が提案されています。

IoT機器を活用している企業・組織は、ガイドラインの内容を確認するようにしましょう。

▼IoTセキュリティ対策の5つの指針

| 指針 | 要点 | |

|---|---|---|

| 方針 | ・IoTの性質を考慮した基本方針を定める | ・経営者がIoTセキュリティをコミットする 内部不正やミスに備える |

| 分析 | IoTのリスクを認識する | ・守るべきものを特定する ・つながることによるリスクを想定する ・つながりで波及するリスクを想定する ・物理的なリスクを認識する ・過去の事例に学ぶ |

| 設計 | 守るべきものを守る設計を考える | ・個々でも全体でも守れる設計をする ・つながる相手に迷惑をかけない設計をする ・不特定の相手と繋げられても安全安心を確保できる設計をする ・安全安心を実現する設計の整合性をとる ・不特定の相手とつなげられても安全安心を確保できる設計をする ・安全安心を実現する設計の検証・評価を行う |

| 構築・接続 | ネットワーク上での対策を考える | ・機器等がどのような状態かを把握し、記録する機能を設ける ・機能及び用途に応じて適切にネットワーク接続する ・初期設定に留意する ・認証機能を導入する |

| 運用・保守 | 安全安心な状態を維持し、情報発信・共有をする | ・出荷・リリース後も安全安心な状態を維持する ・出荷・リリース後も IoT リスクを把握し、関係者に守ってもらいたいことを伝える ・つながることによるリスクを一般利用者に知ってもらう ・IoT システム・サービスにおける関係者の役割を認識する |

出典:IoTセキュリティガイドラインver1.0 – 総務省

IoT機器のセキュリティ対策にLANSCOPEプロフェッショナルサービスの「IoT脆弱性診断」

IoT機器・サービスを提供する企業・組織は、自社製品・サービスの脆弱性やリスクを明らかにし、安全な状態で提供する責任があります。

LANSCOPEプロフェッショナルサービスでは、IoTシステムにおける様々なセキュリティリスクを見える化し、適切な対策を提案する「IoT脆弱性診断」を提供しています。

お客様のIoTシステムを構成する各レイヤ(IoTデバイス、スマートフォンアプリ、Webアプリケーション、ネットワーク)に対し、攻撃者の視点からあらゆるセキュリティリスクを洗い出し、必要な対策をご提案します。

8,800サイト以上の診断実績で培った独自のノウハウをもとに、豊富な経験をもつセキュリティ・スペシャリストが調査をおこなうため、あらゆるセキュリティリスクから、IoT機器・システムを守ることが可能です。

LANSCOPEプロフェッショナルサービスの「IoT脆弱性診断」について詳しく知りたい方は、下記のページをご確認ください。

まとめ

本記事では「IoTセキュリティ」をテーマに、抱えるセキュリティリスクやおこなうべき対策などを解説しました。

▼本記事のまとめ

- IoTの利用の増加に伴い、IoTシステムを狙ったサイバー犯罪が増加している

- IoT機器・サービスで効率化が図れることが増える一方で、セキュリティ対策が大きな課題となっている

- IoT機器に適切な対策を実施していない場合、「マルウェア感染」「不正アクセス」「乗っ取り」「サイバー攻撃への加担」といった被害にあう危険性がある

- IoTを安全に活用するためには、「デバイスセキュリティ」「ネットワークセキュリティ」「クラウドセキュリティ」の3つの観点から対策をおこなうことが重要

IoT機器の普及で利便性が向上する一方、IoTの脆弱性から深刻なセキュリティ被害が発生する恐れもあります。

業務にIoT機器を導入している企業・組織の方は、本記事を参考に対策の見直しをおこなってみてください。

また LANSCOPEプロフェッショナルサービスでは、IoTの提供事業者様向けに、サービスのセキュリティリスクを可視化する「IoT脆弱性診断」を提供しています。

「IoT脆弱性診断」の詳しいサービス紹介と、実際の診断でお客様へお渡しする「診断報告書のサンプル」をわかりやすくまとめた資料をご用意しています。

本記事とあわせてぜひご活用ください。

おすすめ記事