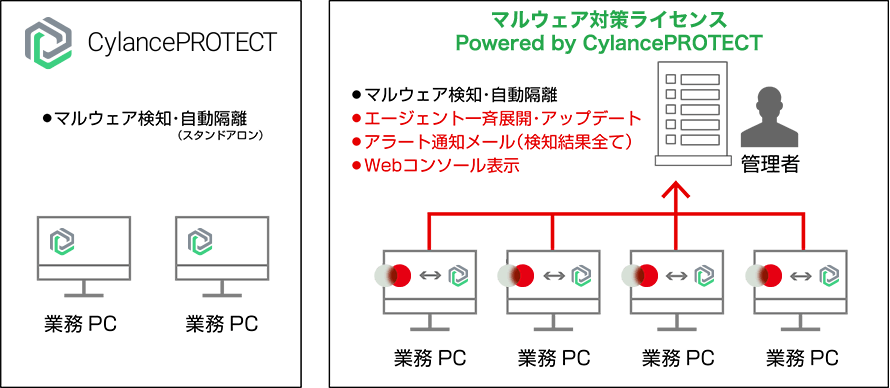

マルウェア対策ライセンス

Powered by Aurora Protect

- 外部脅威対策機能紹介

Aurora Protectを搭載した

マルウェア対策ライセンス

Powered by Aurora Protectの特長

特長01

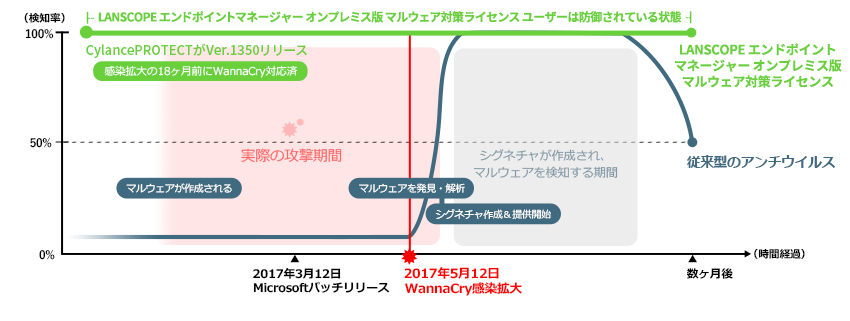

AIによる予測防御でWannaCryもブロック

Aurora Protectを搭載したマルウェア対策ライセンスPowered by Aurora Protectは

従来のアンチウイルス製品のようにパターンファイルを利用しません。

AIに10億のファイルを学習させ各ファイルから最大700万の特長を抽出し、

数理モデルを作成。エンドポイントに導入することで未知のマルウェアを事前防御します。

Aurora ProtectでWannaCryを検知できる数理モデルは2015年11月にリリースされており、

2017年5月にWannaCryの攻撃が報告される1年半以上前から防御が可能でした。

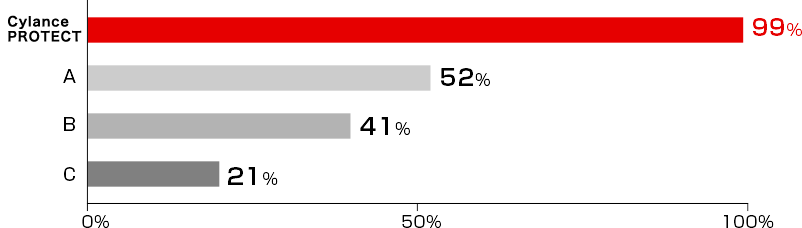

マルウェア検知率の推移

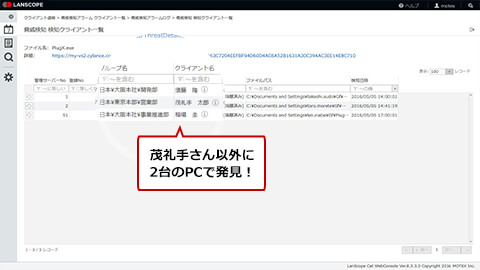

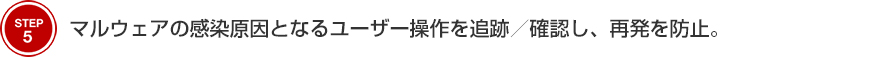

既知/未知のマルウェアを検知/隔離し流入経路を追跡

原因となるユーザー操作に対策して再発防止

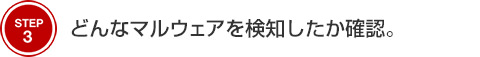

マルウェアを検知し、トロイの木馬/ランサムウェアなどの種別やリスクの高さを判断します。

検知前後の操作ログから特定のWebサイト閲覧/標的型メールの開封など、流入原因を確認し、

Webサイトのフィルタ強化や社員教育により再発を防止できます。

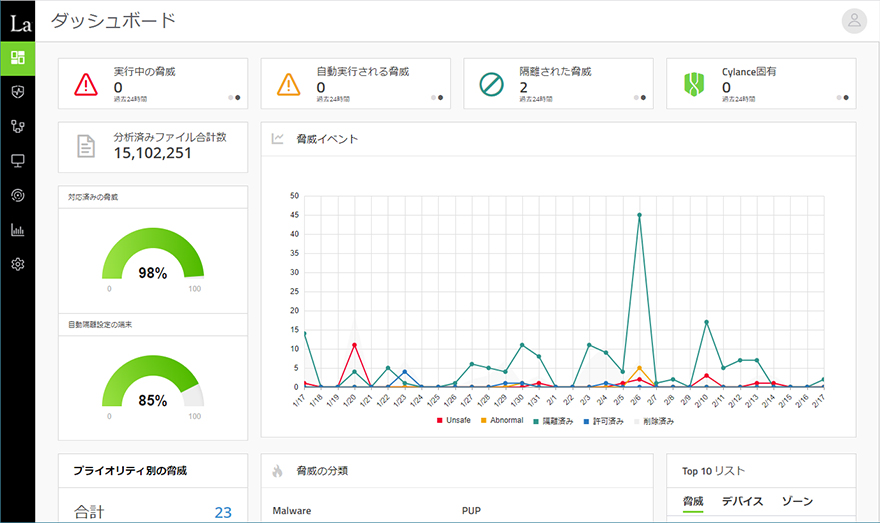

ダッシュボード

実行/自動実行されている脅威の数、隔離した脅威の数、Arctic Wolf社のみが発見した脅威数の合計値と24時間以内の件数が確認できます。検知したマルウェアを、危険/異常/隔離済みに分類しレポートします。管理者はマルウェアの詳細内容を確認した上で、許可するか、隔離するかを選択できます。また、マルウェア検知状況を脅威/ゾーン(任意で設定した端末のグループ)/端末の切り口で確認し、どこにセキュリティリスクがあるかを把握できます。

マルウェア/エクスプロイト対策機能

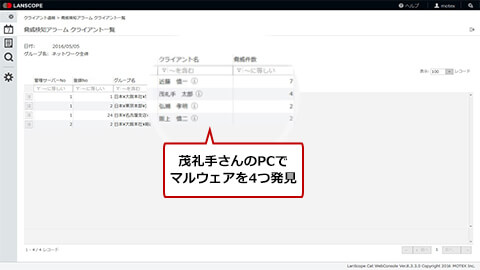

5つのSTEPで原因となる「人の操作」を特定!

再発を防止します

- 外部脅威対策機能紹介