Written by 夏野ゆきか

目 次

クレデンシャルスタッフィングとは、クレデンシャル(IDやパスワードといったユーザー認証に用いられる識別情報)を不正に入手し、複数のサイトやアプリケーションに対してログインを試みる攻撃手法です。

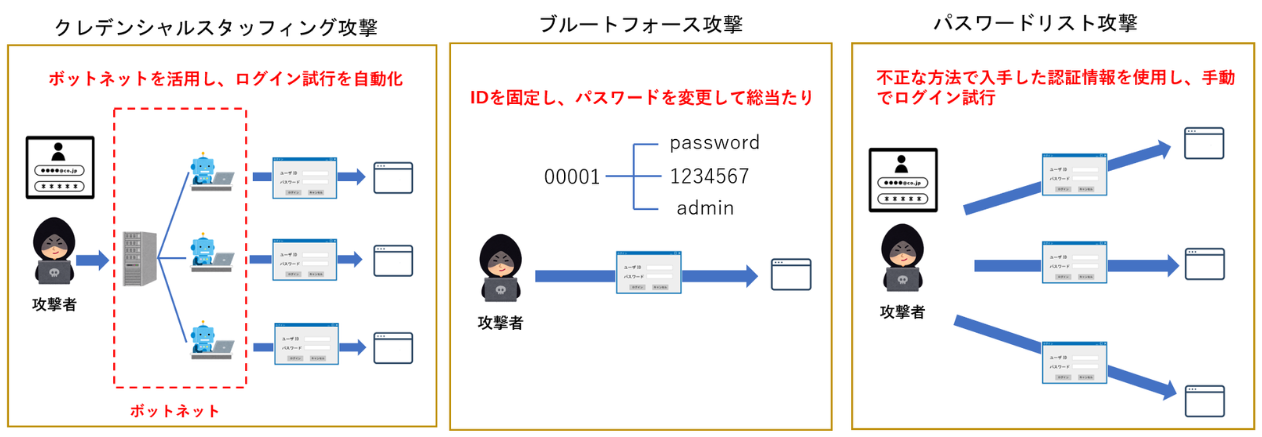

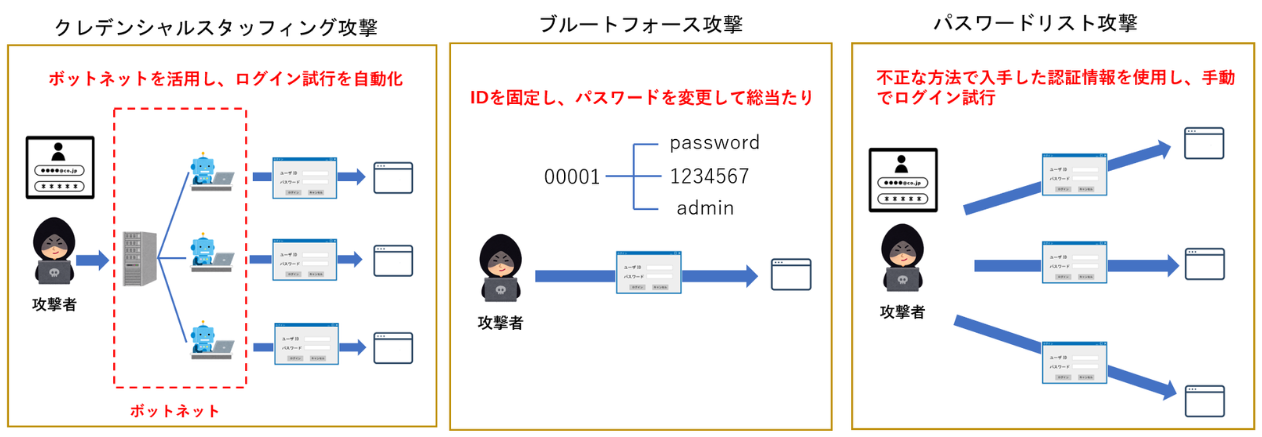

不正な方法で認証突破し、アカウントへのログインを試みるサイバー攻撃には他にも、ブルートフォース攻撃やパスワードリスト攻撃などがありますが、それぞれ以下のような違いがあります。

▼3つの攻撃の違い

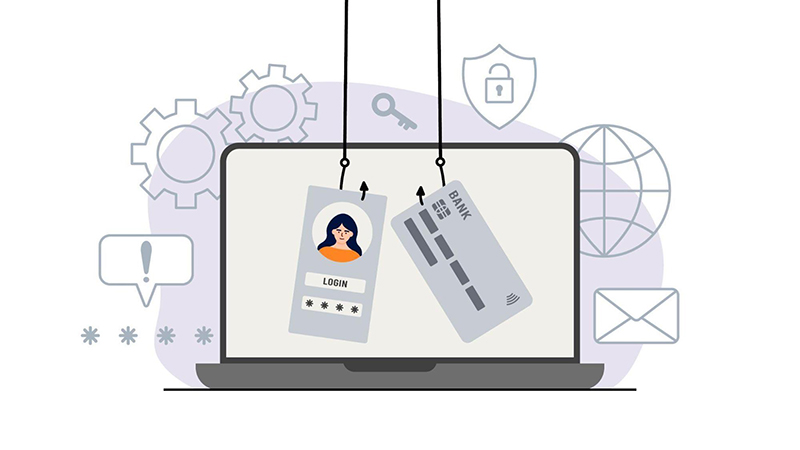

クレデンシャルスタッフィングにより不正ログインされることで、情報漏洩やクレジットカードの不正利用といった深刻な被害に巻き込まれることが懸念されます。

企業・組織は以下のような対策を徹底するようにしましょう。

- ・ 従業員へのセキュリティ教育の実施

- ・ 不正アクセスを検知できるシステムの導入

- ・ ログイン試行回数の制限

本記事では、クレデンシャルスタッフィングの仕組みを詳しく解説し、効果的な対策方法についてご紹介します。

▼この記事を要約すると

- クレデンシャルスタッフィングとは、クレデンシャル(IDやパスワードといったユーザー認証に用いられる識別情報)を不正に入手し、複数のサイトやアプリケーションに不正ログインを試みる攻撃手法

- ユーザーの多くが複数サービスで同じIDやパスワードを使いまわしていることを利用した攻撃

- クレデンシャルスタッフィングによる被害は、「情報漏洩」「アカウントの乗っ取り」「クレジットカードや口座の不正利用」「新たな犯罪への悪用」などが考えられる

- 個人の対策としては、「パスワードを使いまわさない」「第三者から推測されにくいパスワードを設定する」などがある

- 企業・組織としては「多要素認証の導入」「従業員へのセキュリティ教育の実施」「不正アクセスを検知できるシステムの導入」「ログイン試行回数の制限」などの対策を行うことが求められる

情報システム担当者 1,000人に聞いた!

“IT資産管理ツールのクラウド移行”実態調査

8割以上のユーザーが「クラウドIT資産管理ツール」の導入を検討していると回答しています。

クレデンシャルスタッフィングとは

クレデンシャルスタッフィングの「クレデンシャル」とは、ユーザーの認証に用いられる識別情報の総称です。

具体的には、以下のようなものがクレデンシャルに該当します。

- ・ ID

- ・ パスワード

- ・ 暗証番号

- ・ 生体認証など

このクレデンシャルを不正に入手し、複数のサイトやアプリケーションに対してログインを試みる手法を「クレデンシャルスタッフィング」と呼びます。

攻撃者は、ユーザーが複数のサービスで同じIDやパスワードを使用している習慣を悪用し、不正アクセスを狙います。

クレデンシャルスタッフィングの仕組み

クレデンシャルスタッフィングは、通常以下のような流れで実行されます。

- 1. 認証情報の入手

- 2. ボットネットや自動化ツールを使用し、不正ログイン試行

- 3. 情報収集と悪用

攻撃者は、フィッシング詐欺やソーシャルエンジニアリングといった手法や、ダークウェブで流出した認証情報のリストを購入することで、ユーザーの認証情報を入手します。

※ソーシャルエンジニアリング…PC画面を覗き見するなど、アナログな手法で認証情報を盗む手法

※ダークウェブ…通常の方法ではアクセスできないWebサイトの総称。匿名性が高く、違法なものが多く取引されている

次に入手した認証情報を使い、ボットネットや自動化ツールを駆使して、大規模かつ高速に様々なサービスへの不正ログインを試みるのです。

ログインに成功した場合、攻撃者はそのアカウント内の個人情報や機密データを収集します。

攻撃者はなぜクレデンシャルスタッフィングを行うのか

攻撃者がクレデンシャルスタッフィングを行う理由は、多くのユーザーが複数のオンラインサービスで同じIDやパスワードを使いまわしているからです。

情報処理推進機構(IPA)が実施した2022年度の「情報セキュリティの脅威に対する意識調査」によると、複数のアカウントでパスワードの使いまわしをしている割合は、パソコン利用者で41.9%、スマートフォンでは53.4%。

実に4~5割のユーザーが、複数のWebサービスでパスワードを使いまわしていると回答しました。

クレデンシャルスタッフィングでは、不正な方法で入手したID・パスワードを複数のサイトやサービスに対して試行するので、ユーザーがパスワードを常習的に使い回していると、複数のアカウントに不正ログインされるリスクがあります。

上記のデータのように、パスワードを使いまわすユーザーが一定数いる以上、クレデンシャルスタッフィングは有効な攻撃手段となります。

クレデンシャルスタッフィングとブルートフォース攻撃、パスワードリスト攻撃の違い

クレデンシャルスタッフィング、ブルートフォース攻撃、パスワードリスト攻撃は、いずれも不正な方法で認証突破し、アカウントへのログインを試みるサイバー攻撃ですが、そのアプローチ方法が異なります。

▼3つの攻撃の違い

クレデンシャルスタッフィングは、不正な方法で入手したIDやパスワードを利用し、ボットネットによって複数のサービスに不正ログインを試みます。

対してブルートフォース攻撃は、無数に存在するパスワードの組み合わせを総当たりで試し、正しいパスワードを見つけ出す方法です。

またパスワードリスト攻撃は、クレデンシャルスタッフィングと同様に、不正な方法で入手した認証情報を使用しますが、ボットネットではなく手動でログインを試みる点が異なります。

クレデンシャルスタッフィングによる被害

クレデンシャルスタッフィングは、個人や組織に深刻な被害をもたらす可能性のある危険な攻撃手法です。

影響は広範囲に及び、様々な形で被害が発生する可能性があります。

ここでは、主な被害リスクについて説明します。

情報漏洩

クレデンシャルスタッフィングによってアカウントに不正アクセスされた場合、アカウントに登録された個人情報(住所、氏名、電話番号、メールアドレス、クレジットカード情報など)が閲覧され、外部に流出することが考えられます。

また、企業・組織が利用するクラウドサービスのアカウントに不正アクセスされた場合、従業員の個人情報や顧客データなどにアクセスされる危険性もあるでしょう。

情報漏洩は個人のプライバシー侵害だけでなく、企業の評判や信頼性に深刻なダメージを与える可能性があります。

アカウントの乗っ取り

次に考えられる被害は、サービスやアカウントの乗っ取りです。

攻撃者にアカウントを乗っ取られてしまうと

- ・ Webサイトの改ざん

- ・ なりすましによる不適切な情報発信

- ・ オンラインサービスでの不正な取引や購入

などが行われる可能性があります。

例えばSNSアカウントが攻撃者に乗っ取られると、本人になりすまして不正な投稿を行ったり、他のユーザーを詐欺に巻き込んだりする場合もあるでしょう。

企業アカウントが乗っ取られた場合、偽の情報発信によるブランドイメージの低下や顧客との信頼関係の毀損など、深刻な影響が懸念されます。

クレジットカードや口座の不正利用

ECサイトなどクレジットカード情報が登録されるアカウントに不正アクセスされると、高額な商品が勝手に購入されるといった被害が発生する可能性があります。

ネットバンキングのアカウントに不正アクセスされれば、不正送金や金銭の引出しが懸念されます。

このような被害に遭った場合、速やかにカード会社や銀行に連絡し、アカウントの凍結や不正利用分の取り消し手続きを行うことが重要です。

新たな犯罪への悪用

新たな犯罪への悪用のリスクもあります。例えばクレデンシャルスタッフィング攻撃によってメールアカウントが乗っ取られれば、不特定多数へのスパムメール送信にて、踏み台にされる危険性があります。

その他、第三者のアカウントに不正アクセスし、特定の個人になりすますことで、関係性のある取引先や知人にフィッシング詐欺を仕掛けたり、金銭の請求などを行ったりする場合もあります。

個人でできるクレデンシャルスタッフィングへの対策

個人でできるクレデンシャルスタッフィングへの対策としては、以下が挙げられます。

- ・ パスワードを使いまわさない

- ・ 第三者から推測されにくいパスワードを設定する

- ・ 多要素認証を導入する

パスワードを使いまわさない

すでに説明したように、クレデンシャルスタッフィングでは、不正な方法で入手したID・パスワードを複数のサイトやサービスに対して試行するので、パスワードの使い回しは不正ログイン被害を助長させます。

パスワード管理ツールなどを活用し、アカウントごとに異なるパスワードを設定するようにしましょう。

第三者から推測されにくいパスワードを設定する

強力なパスワードを設定することで、パスワード漏洩や推測されるリスクを低減できる一方、長く複雑なパスワードは記憶しにくいというデメリットもあります。

そこでおすすめなのが「パスフレーズ」です。

パスフレーズとは「Makkana Ring0 ha_Oisii!」のように「フレーズ」や「文章」で構成されたセキュリティのための文字列のことです。パスワードより文字数が長く複雑な構造ですが、日常的に使用する単語やフレーズを組み合わせて作成するため、記憶しやすいというメリットがあります。

パスフレーズについては、以下の記事で詳しく解説していますので、ぜひあわせてご覧ください。

企業が行うべきクレデンシャルスタッフィングへの対策

クレデンシャルスタッフィングは、企業にとって重大なセキュリティリスクです。企業が自社のシステムと顧客データを守るためには、包括的なセキュリティ対策が不可欠です。

企業が実践すべき具体的な対策について解説します。

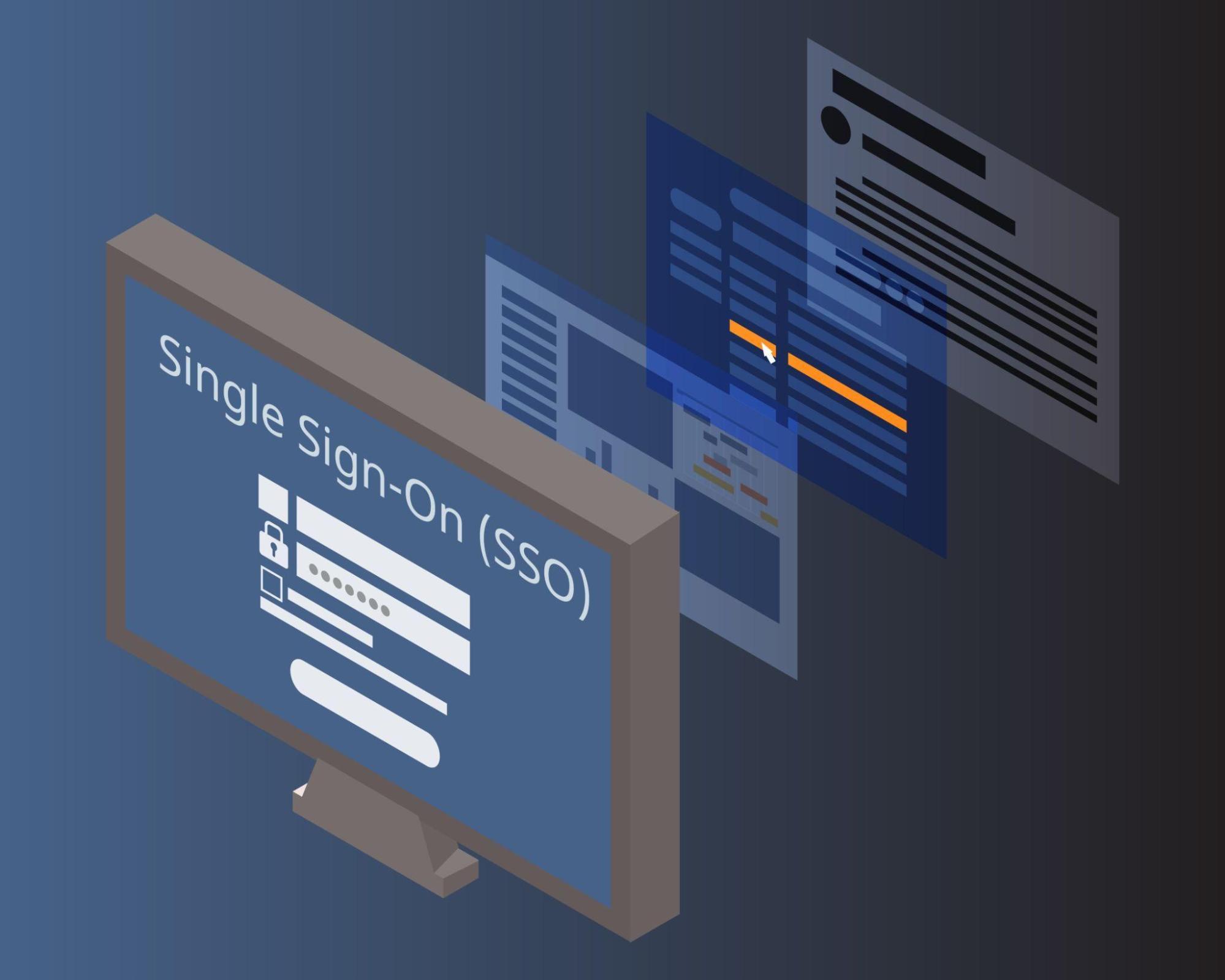

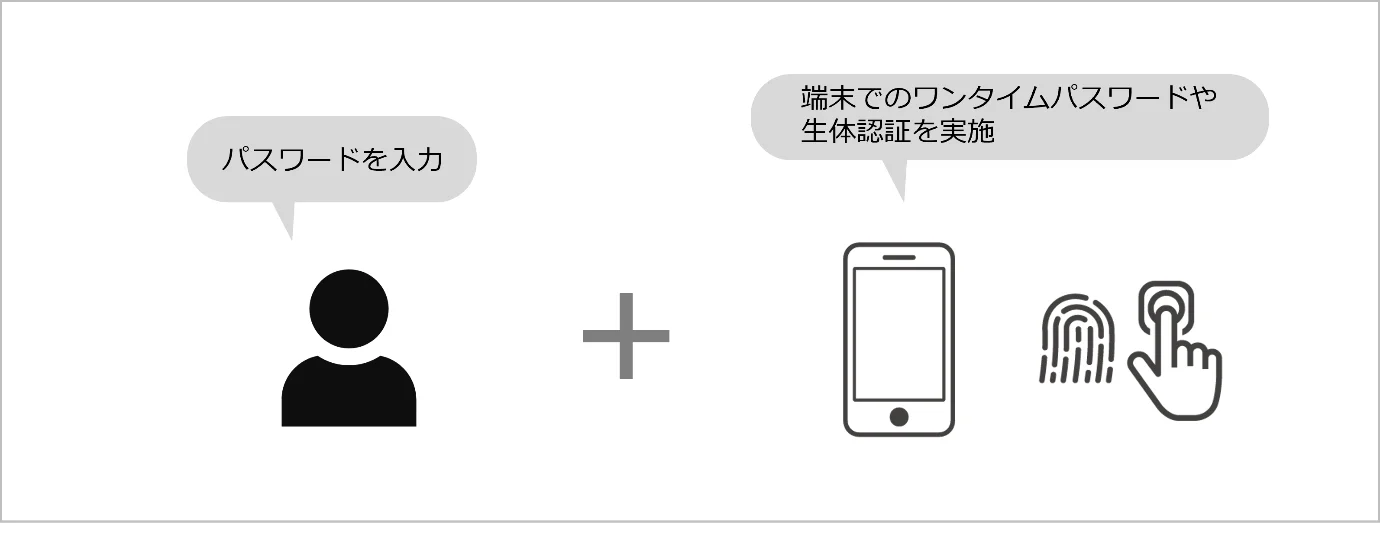

多要素認証を導入する

多要素認証(MFA)の導入は、クレデンシャルスタッフィングへの対策として非常に有効です。

多要素認証とは、認証方法として通常のパスワードを用いる方法以外に追加の手段を設定することで、アカウントのセキュリティを強化する方法です。

例えば、ログイン時にパスワード入力に加え、「スマートフォンに送信されたコードを入力する」「指紋認証を行う」といった手順を追加します。

▼多要素認証のイメージ

多要素認証が設定されている限り、仮にパスワードが攻撃者に漏洩したとしても、認証を突破する行為は非常に困難になります。

従業員へのセキュリティ教育を実施する

従業員のセキュリティ意識が低ければ、脆弱なパスワードを設定する、多要素認証の導入を怠るといったリスクが懸念されます。企業は従業員に対する情報セキュリティ教育を実施し、

- ・ クレデンシャルスタッフィングの危険性

- ・ パスワードの管理の仕方

- ・ ID・パスワードの漏洩につながるフィッシングメールの見分け方

などを共有することで、リテラシーの底上げを図ることが重要です。

また、万が一アカウントが乗っ取られてた場合、どういった手順でエスカレーションや対応を行うべきかの認識も、日頃からすり合わせておくと良いでしょう。

「アカウントが乗っ取られた場合の対処法」については、以下の記事でも詳しく解説しています。

不正アクセスを検知できるシステムを導入する

不正アクセスを検知するシステムを導入すれば、外部からの不正アクセスを素早く検知・アラート通知されるため、脅威に早期で対処することが可能です。

不正アクセス検知のシステムとして、以下のような例が挙げられます。

IDS(侵入検知システム): ネットワークやシステム上の異常な活動や不正なアクセスを検出するためのシステム。検出のみを行い、攻撃をブロックする機能はない。不審なトラフィックや活動を監視・分析し、攻撃の可能性を警告する。

IPS(侵入防止システム): IDSの機能に加えて、不正なアクセスや攻撃を検出した際に自動的にブロックする機能を持つシステム。

NDR:ネットワークトラフィックを監視し、異常な活動や脅威を検出してリアルタイムで対応するセキュリティシステム。ネットワーク全体の挙動を可視化し、サイバー攻撃を早期に発見・対応するのに有効。

ログイン試行回数を制限する

攻撃者は入手したID・パスワードの組み合わせを試行し、不正ログインを試みます。

そのため「5回連続で間違えたらアカウントにロックがかかる」など、ログイン試行回数を制限する設定が有効です。ログイン失敗時はユーザーにその旨を通知することで、本人確認の強化などセキュリティをさらに高められるでしょう。

不正なログイン試行が続いた場合、セキュリティチームへ通知が行くシステムなどを設定すれば、不正アクセスに対しより迅速な対応も可能となります。

情報システム担当者 1,000人に聞いた!

“IT資産管理ツールのクラウド移行”実態調査

8割以上のユーザーが「クラウドIT資産管理ツール」の導入を検討していると回答しています。

クレデンシャルスタッフィング対策なら「LANSCOPE プロフェッショナルサービス」にお任せ

クレデンシャルスタッフィングをはじめとする「認証関係の不正アクセス」被害を防止するなら、サイバーセキュリティ分野のスペシャリストに依頼するのも有効です。

セキュリティの専門家が手厚い診断を行う「LANSCOPE プロフェッショナルサービス」について、有効な診断メニューをご紹介します。

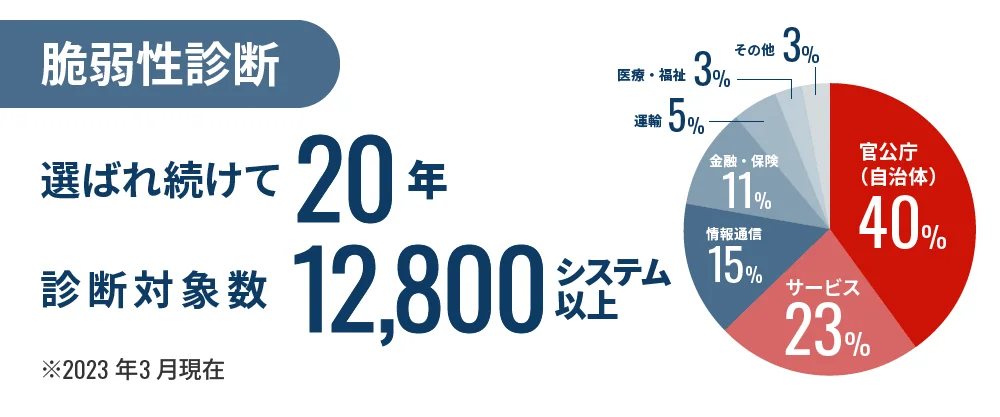

1.クレデンシャルスタッフィングに関わる「認証周り」の課題に対策「セキュリティ診断(脆弱性診断)サービス」

お客様のサーバやネットワーク・アプリケーションに、セキュリティ面の欠陥(脆弱性)がないかをテストする「セキュリティ診断(脆弱性診断)サービス」が有効です。

クレデンシャルスタッフィングに関わる「認証周り」の現状環境を以下の観点から診断します。

▼脆弱性診断:「認証周り」の主な確認観点

- ・ アカウントロックがあるか(適切か)

- ・ 多要素認証があるか

- ・ エラーメッセージから認証情報が推測できないか

- ・ パスワードの強度は十分か

脆弱性診断サービスを受けることにより、組織の現状が「クレデンシャルスタッフィングへの耐性があるか」「課題点は何か」を明らかにし、脆弱性へ効率的に対策を打つことが可能です。

2.クラウドサービスへの不正アクセスを防止「クラウドセキュリティ診断サービス」

Microsoft 365 やAWSといったクラウドサービスの設定不備を見直し、不正アクセス被害を無くす「クラウドセキュリティ診断サービス」もおすすめです。

例えば、各種クラウドサービスに「多要素認証」を適用する・セッションタイムアウト時に「強制的にログアウトする」など、不正アクセスの原因を根本から改善することで、クレデンシャルスタッフィングやブルートフォース攻撃を防止します。

知識豊富なベンダーが、クラウドサービスにおける管理設定上の不備を洗い出し、攻撃者の侵入リスクを確実に低減させることができます。

まとめ

本記事では、クレデンシャルスタッフィングとはなにか、攻撃の仕組みや被害例、個人や企業でできる対策を紹介しました。

本記事のまとめ

- クレデンシャルスタッフィングとは、クレデンシャル(IDやパスワードといったユーザー認証に用いられる識別情報)を不正に入手し、複数のサイトやアプリケーションに不正ログインを試みる攻撃手法

- ユーザーの多くが複数サービスで同じIDやパスワードを使いまわしていることを利用した攻撃

- クレデンシャルスタッフィングによる被害は、「情報漏洩」「アカウントの乗っ取り」「クレジットカードや口座の不正利用」「新たな犯罪への悪用」などが考えられる

- 個人の対策としては、「パスワードを使いまわさない」「第三者から推測されにくいパスワードを設定する」などがある

- 企業・組織としては「多要素認証の導入」「従業員へのセキュリティ教育の実施」「不正アクセスを検知できるシステムの導入」「ログイン試行回数の制限」などの対策を行うことが求められる

クレデンシャルスタッフィングでは、複数サービスで同じID・パスワードを使いまわすというユーザーの習慣が悪用されます。

パスワード管理ツールやパスフレーズの利用、多要素認証の導入といった対策に、習慣的に取り組むことが重要です。

おすすめ記事