Written by WizLANSCOPE編集部

目 次

サイバー攻撃とは、 PCやスマートフォン、サーバーといった情報端末に対して、インターネットなどのネットワークを介して、データの窃取や改ざん、破壊などをおこなうことです。

本記事では、近年増加傾向にあるサイバー攻撃について、種類や攻撃の目的、攻撃を防ぐ方法などを、事例を交えてわかりやすく解説します。

▼本記事でわかること

- サイバー攻撃の概要と目的

- 近年のサイバー攻撃の動向

- サイバー攻撃の種類

- サイバー攻撃の事例

- サイバー攻撃を防ぐ方法

また、まずは自社のセキュリティ対策の状況について確認したいという企業・組織に向けて、自社のセキュリティレベルや課題が簡単にチェックできる「サイバー攻撃対策チェックシート」をご用意しています。

必須で確認したい項目を厳選してご用意しているので、ぜひダウンロードして、自社のセキュリティ対策が万全かどうかをチェックしてみてください。

サイバー攻撃とは

サイバー攻撃とは、インターネットなどのネットワークを通じて、攻撃対象のサーバーやPC、スマートフォン、クラウド環境などに、情報漏洩やウイルス感染といった損害を与える悪意ある攻撃を指します。

サイバー攻撃の動向

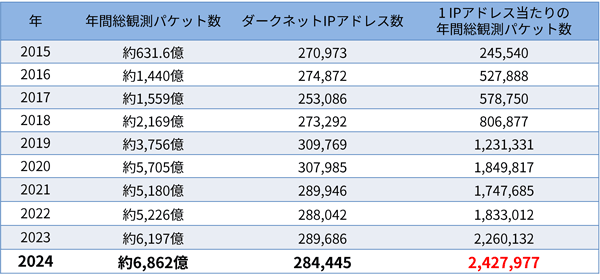

サイバー攻撃自体は1990年代から観測されていたものの、件数や被害が増加したのは2015年以降、とりわけ2019年以降に飛躍的に増加しています。

国立研究開発法人情報通信研究機構(NICT)が2025年に発表した「NICTER観測レポート2024」によると、2024年に観測されたサイバー攻撃関連の通信数は約6,862億パケットで、2015年の631.6億パケットより大幅に増加していることがわかります。

出典: 国立研究開発法人情報通信研究機構(NICT)「NICTER観測レポート2024」

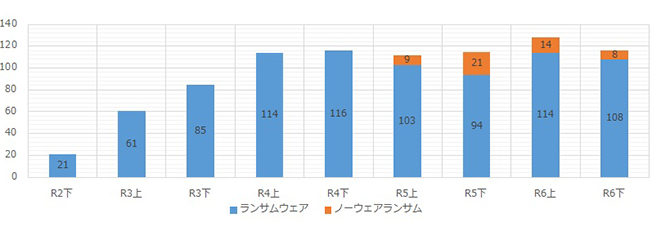

近年は、「個人」よりも「組織」をターゲットとする計画的なサイバー攻撃が増加傾向にあり、なかでも、組織の所有データを暗号化し、解除と引き換えに身代金を要求する「ランサムウェア攻撃」が増加しています。

警察庁が2025年3月に発表した「令和6年におけるサイバー空間をめぐる脅威の情勢等について」によると、国内のランサムウェアの被害報告件数は、2022年(令和4年)の上半期以降、高い水準で推移していることがわかります。

出典:警視庁「マルウェア「ランサムウェア」の脅威と対策(脅威編)」

出典:警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

サイバー攻撃の目的

サイバー攻撃の手段や手口が多様化する昨今、サイバー攻撃の目的にも多様化が見られています。

2000年頃のサイバー攻撃は、「ターゲットへの嫌がらせ」や「攻撃者の自己顕示欲を満たす」という目的の犯行が大半でした。

しかし、2000年以降は、攻撃の目的が悪質化し、近年では金銭の収奪や個人情報の窃取など「資産」目的の犯行が主流となりつつあります。

攻撃目的の変化に伴い、サイバー攻撃の手口や被害規模もより巧妙かつ悪質なものに変化しています。

サイバー攻撃の種類

サイバー攻撃の種類・手口を4つの目的別に紹介します。

サイバー攻撃の種類とそれぞれの目的について確認していきましょう。

特定の企業や個人を狙ったサイバー攻撃

近年増加傾向にある特定の企業や個人を狙ったサイバー攻撃の代表的な例を紹介します。

標的型攻撃

標的型攻撃とは、特定の企業や個人などを狙うサイバー攻撃で、主に情報の窃取やサービスの妨害を目的におこなわれます。

標的型攻撃は、攻撃の対象となる企業や個人を入念に調査したうえで実施される攻撃で、取引先や関係者になりすましてメールや添付ファイルなどを送信し、マルウェアなどのウイルスに感染させます。

ランサムウェア攻撃

ランサムウェア攻撃とは、「ランサムウェア」という不正なプログラムを攻撃の対象者に送り、重要なデータを暗号化したり、PCをロックしたりする攻撃です。

暗号化したデータや使用不能にしたPCなどのロックを解除することを条件として、高額な身代金を要求するのがランサムウェア攻撃の特徴です。

Emotet(エモテット)

Emotet(エモテット)とは、メールを介して感染するマルウェアの一種で、たとえば、悪意のあるマクロを含むWordやExcelなどの添付ファイルを開封することで感染します。

Emotetのメールを開封してしまうと、メールアカウントやパスワード、アドレス帳などの情報が窃取されてしまうだけでなく、その窃取された情報を元に、取引先や関係者などに感染メールが送られてしまうリスクもあります。

クリックジャッキング

クリックジャッキングとは、Webサイト上に設置してあるURLやボタンなどをユーザーから見えない状態にし、不正なリンクやボタンを被せることで、不正なURLへのクリックを誘発するサイバー攻撃です。

たとえば、Webサイトに設置されている「購入決定」や「続きを見る」などのボタンに不正なリンクを被せて設定することで、不正な送金や情報入力を誘発します。

キーロガー

キーロガーとは、キーボードの入力情報を記録し、不正に取得するマルウェアまたはスパイウェアの一種です。

本来キーロガーは、デバッグ作業や通信ログを解析するために利用されるものですが、入力履歴を記録できるという特性から、サイバー攻撃に悪用されるケースが増えています。

キーロガーは、キーボードに入力した情報を窃取するため、たとえば、クレジット情報の漏洩による金銭的損失などの被害が想定されます。

ビジネスメール詐欺

ビジネスメール詐欺(BEC)とは、企業や組織に偽のビジネスメールを送りつけ、金銭を騙し取るサイバー攻撃です。

ビジネスメール詐欺の例として、取引先の担当者になりすまして偽の請求書を送ったり、企業の経営者になりすまして経理部に入金を促したりなどが挙げられます。

ビジネスメール詐欺は、日本国内においても増加傾向にあり、独立行政法人情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2024」では、8位にランクインしています。

サプライチェーン攻撃

サプライチェーン攻撃とは、セキュリティが強固な大企業を標的とするために、その企業と関係がある取引先や関連会社など、セキュリティ対策が脆弱なサプライチェーン上の組織を経由して攻撃を仕掛けるサイバー攻撃です。

サプライチェーン攻撃は、攻撃対象の企業を直接狙うのではなく、関連企業を介するため、侵入に気がつきにくいという特徴があります。

「情報セキュリティ10大脅威 2024」で2位にランクインするなど、近年増加傾向にあるサイバー攻撃です。

不特定多数を狙ったサイバー攻撃

次に、メールやSMSなどを介して不特定多数に攻撃をしかけるサイバー攻撃の例を紹介します。

フィッシング詐欺

フィッシング詐欺とは、メールやSMSなどを介して、大手企業や公的機関のWebサイトにそっくりな偽サイトへユーザーを誘導し、クレジットカード情報やID、パスワードなどを入力させ、個人情報を盗み取るサイバー攻撃です。

近年、フィッシング詐欺は巧妙化しており、本物のサイトと見分けがつかないケースが増えています。

スミッシング

スミッシングとは、「SMS(ショートメッセージサービス)」を悪用したフィッシング詐欺の一種です。

SMSを活用したスミッシングは、メールを活用したフィッシング詐欺よりも、到達率や開封率が高い傾向があるため、インターネット上で買い物をする人が増えている昨今、増加しているサイバー攻撃です。

Amazonや楽天市場などのEC、佐川急便やヤマト運輸などの宅配業者になりすますスミッシングがよくみられています。

ジュースジャッキング攻撃

ジュースジャッキング攻撃とは、公共の場所に設置されたUSBポートを悪用したサイバー攻撃です。

たとえば、カフェやホテルなどの公共の場に設置されているUSBポートに接続することで、マルウェアに感染し、端末の情報が窃取されてしまうケースが挙げられます。

リモートワークなどの場所を選ばない働き方が拡大しつつある昨今、公共の場にあるUSBポートを活用したジュースジャッキング攻撃は増加しています。

サーバーに負荷をかけるサイバー攻撃

サイバー攻撃は、PCやスマートフォンなどの端末だけでなく、サーバーを対象としたものもあります。

サーバーに負荷をかけることを目的としたサイバー攻撃の代表例を紹介します。

DDoS攻撃/DoS攻撃

DDoS攻撃(ディードス攻撃)とは、複数の端末から、攻撃対象のサーバーやサイトに対して意図的に大量にアクセスしたり、データを送信したりして、サーバーやネットワークへ膨大な負荷をかけるサイバー攻撃のことです。

DDoS攻撃やDoS攻撃を受けると、サイバーダウンやシステム停止に追い込まれてしまい、売り上げの低下や顧客からの信頼を失うなどの被害が想定されます。

F5アタック

F5アタックとは、攻撃対象のWebサイトに対して「F5キー」を連続して押し、大量の再読み込みをすることで、サーバーに負荷をかけるDoS攻撃の一種です。

F5アタックは、手動でおこなわれるケースと専用のツールを使っておこなわれるケースの2種類があります。

OS・Webサイトなどの脆弱性を狙ったサイバー攻撃

OSやWebサイトなどの脆弱性を狙って実施されるサイバー攻撃の代表例を紹介します。

ゼロデイ攻撃

「ゼロデイ攻撃」とは、システムやアプリケーションに脆弱性が発見されたとき、その脆弱性に対応するセキュリティパッチ(対策プログラム)が開発される前に、攻撃を仕掛けるサイバー攻撃です。

脆弱性が見つかってからセキュリティパッチが提供されるまでの間には「空白期間」が発生するため、その期間に攻撃を受けると、発見が遅れ被害が拡大しやすくなります。

フォームジャッキング攻撃

フォームジャッキング攻撃とは、ECなどのWebサイト上の個人情報を入力するフォームに悪意のあるスクリプトを埋め込み、情報を窃取するサイバー攻撃です。

注文は正常に完了してしまうため、盗まれた情報が悪用されるまでは被害に気がつきにくい特徴があります。

OSコマンドインジェクション

OSコマンドインジェクションとは、Webサーバーへのリクエストの中に不正なOSコマンドを注入することで、Webサーバー側に意図しない不正な命令を実行させるサイバー攻撃です。

OSコマンドインジェクションを受けると、サーバーに保管されているファイルが改ざん・削除されてしまったり、Webサーバーが乗っ取られてしまったりなどの被害が想定されます。

SQLインジェクション

SQLインジェクションとは、WebサイトやWebアプリケーションの脆弱性につけこみ、不正なSQL文をデータベースに送ることで、個人情報の窃取やデータ改ざんなどをおこなうサイバー攻撃です。

SQLインジェクションを受けると、情報が窃取されることに加えて、Webサイトが改ざんされたり、削除されたりなどの被害も想定されます。

クロスサイトスクリプティング

クロスサイトスクリプティング(XSS)とは、 Webアプリケーションの脆弱性を悪用し、不正なスクリプトを埋め込むことで、利用者に対するなりすましや不正操作を実行するサイバー攻撃です。

Webサイトにやってきたユーザーを、偽のWebサイトへ誘導して個人情報を窃取するなど、サイトをまたいで(クロスして)攻撃する手口が多いことから「クロスサイトスクリプティング」と呼ばれています。

サイバー攻撃による被害事例

サイバー攻撃による被害事例を3つ紹介します。

サイバー攻撃によって具体的にどのような被害が発生しているのかを確認していきましょう。

1. 国内大手ゲーム会社のランサムウェア被害

2020年11月、国内の大手ゲーム会社が「Ragnar Locker」と呼ばれるランサムウェアに感染しました。

この攻撃によって、35万件以上の個人情報・機密情報が漏洩した可能性が指摘されています。

| 企業 | 国内の大手ゲーム会社 |

|---|---|

| 被害時期 | 2020年11月 |

| 攻撃の手口 | ランサムウェア(Ragnar Locker) |

| 被害内容 | 個人情報・企業機密情報の外部流出 |

感染の原因は、同社の海外法人が所有していた予備の旧型VPNです。

攻撃者は、脆弱性のあるVPN機器にサイバー攻撃を仕掛け、同社のネットワークへ不正アクセスし、ランサムウェア攻撃を仕掛けました。

攻撃者は、ランサムウェア攻撃によって暗号化したデータの解除と引き換えに、約1,100万ドル(11.5億円)の身代金を要求しましたが、同社は支払いを拒否し、警察への通報と外部企業への復旧支援要請によって事態の解決をはかりました。

2. 国内大手通信会社の不正アクセス被害

2020年5月・7月、国内の大手通信会社が、不正アクセスによる情報漏洩被害にあいました。

| 企業 | 国内の大手通信会社 |

|---|---|

| 被害時期 | 2020年5月~7月 |

| 攻撃の手口 | 自社サーバーへの不正アクセス |

| 被害内容 | 個人情報・企業機密情報の外部流出 |

この企業は、2020年の5月・7月にかけて2度のサイバー攻撃を受けています。

5月には海外拠点の運用サーバーなどの自社設備が悪用され、7月には社員になりすました攻撃者によるID・パスワードの不正アクセスに見舞われました。

最終的には、防衛省や海上保安庁、厚生労働省など、国の重要機関を含む 900以上の組織・企業情報が流出する甚大な被害が報告されています。

被害が甚大化した背景として、攻撃者が社員へなりすましていたことで、そもそもの発見が遅れたことが挙げられます。

この企業では、再発防止に向けて、エンドポイントセキュリティを強化する「EDR」の導入や、ゼロトラストを基本とするセキュリティ対策の導入などに取り組んでいます。

3. 米国のITソフトウェア会社のサプライチェーン攻撃被害

海外のサイバー攻撃被害の事例も紹介します。

2020年12月、アメリカのあるITソフトウェア企業が提供する「ネットワーク管理ソフト」の更新プログラムにサプライチェーン攻撃が仕掛けられました。

この攻撃によって、同ソフトウェアの利用者約18,000人が、感染被害にあったとみられています。

| 企業 | 米国のITソフトウェア会社 |

|---|---|

| 被害時期 | 2020年12月 |

| 攻撃の手口 | サプライチェーン攻撃 |

| 被害内容 | 個人情報・企業機密情報の外部流出 |

この攻撃に使用されたソフトウェアサプライチェーン攻撃は、IT機器やソフトウェアの製造・保守の工程でサーバーへ侵入し、マルウェアを仕込むという手口です。

サプライチェーン攻撃は、提供元の更新プログラム自体にマルウェアが仕込まれるため、発見が難しく、利用者側の防御も困難という特徴があります。

この攻撃は米政府機関などの重要機関にも影響を及ぼしており、日本企業も被害に遭っている可能性が指摘されました。

サプライチェーン攻撃を阻止するには、まず開発元のソフトウェアに脆弱性がないかを着実にチェックする必要があります。

また、利用者側ができる対策としては、マルウェアを即時で検知し、駆除や隔離ができる「セキュリティソリューション」の導入が挙げられます。

「サイバー攻撃」の被害事例について、より詳しく知りたい方は、下記のコラムをあわせてご参照ください。

サイバー攻撃への対策

サイバー攻撃の被害を防ぐための対策方法を紹介します。

サイバー攻撃への対策は、個人がすぐはじめられるものから高度なものまで種類はさまざまです。

本記事では、企業・組織が必須で取り組むべき対策方法を5つ紹介します。

- OSやソフトウェアを最新版にアップデートする

- 多要素認証などでパスワード管理を徹底する

- インシデント対応計画を策定する

- 従業員にセキュリティ教育を実施する

- セキュリティソリューションを導入する

5つの対策方法を確認していきましょう。

OSやソフトウェアを最新版へアップデートする

「Windows」などのOSやソフトウェア(アプリケーション)は、常に最新版にアップデートしましょう。

アップデートをおこなわず放置してしまうと、PCやアプリの脆弱性(弱点)が補完されず、サイバー攻撃のターゲットにされやすくなってしまいます。

また、公開済済みのOSやソフトウェアに脆弱性が発見されると、提供者(ベンダー)から問題点を修正するためのプログラム「セキュリティパッチ」が配布されます。

OS・ソフトウェアのこまめなアップデートやセキュリティパッチの適用は、サイバー攻撃における基本的な対策のひとつです。

多要素認証などでパスワード管理を徹底する

攻撃者の不正アクセスを防ぐためには、多要素認証などを導入し、「ログイン」や「認証」周りの管理を徹底する必要があります。

「多要素認証」とは、2種類以上の認証情報を活用してログインをおこなう認証方法です。

たとえば、「IDとパスワードによる認証」に加えて、固有の電話番号を使った「SMS認証」や、個人の身体機能を使う「指紋認証」「顔認証」を取り入れることで、認証の安全性を高めることができます。

また、パスワードは、紙やWeb上のメモなどに書き出して管理するのではなく、専用のツールを活用して管理するようにしましょう。

複雑な文字列をパスワードに設定しても、専用ツールを活用することで、適切に管理することができます。

インシデント対応計画を策定する

サイバー攻撃の被害を最小限に抑える方法として、サイバー攻撃を受けた場合を想定した「インシデント対応計画」を策定することも効果的です。

「インシデントが起こった場合、どのように対応するのか」をあらかじめ取り決めた計画書を用意することで、万が一の事態が起こったときも、冷静に初動対応に移行できます。

効果的なインシデント対応計画を作成するためには、以下の4つのフェーズを設定する必要があります。

インシデント対応計画の策定方法についてより詳しく知りたい方は、下記の記事をあわせてご参照ください。インシデント対応計画の策定メソッドをまとめた資料もご用意しています。

従業員にセキュリティ教育を実施する

サイバー攻撃の被害を防ぐためには、従業員一人ひとりのセキュリティ意識を向上させることも重要です。

従業員のセキュリティ意識が低いと、以下のような被害を招く危険性があります。

企業・組織へのサイバー攻撃による被害を防ぐためには、定期的にサイバー攻撃の危険性や被害事例を発信したり、セキュリティポリシー・ガイドラインを作成して周知したりなど、従業員のセキュリティ意識を高める必要があります。

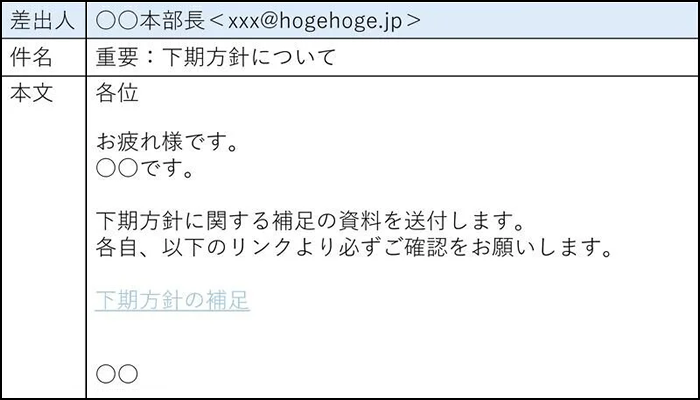

実践的なセキュリティ教育の方法として、たとえば、「攻撃者が社内の事業部長を装い、攻撃メールを仕掛けた」という設定でメールを送る訓練が挙げられます。

実践的な訓練をおこなうことで、具体的にどのように攻撃が仕掛けられるのかを理解しやすく、セキュリティ意識を高めることができるでしょう。

▼「標的型攻撃メール」の具体例

セキュリティ教育を進める際には、総務省やIPAの運営サイトが参考になります。

総務省は「国民のためのサイバーセキュリティサイト」を運営しており、企業や組織のセキュリティ対策についてわかりやすく解説しています。

また、IPAでは「中小企業の情報セキュリティ対策ガイドライン」を公開しています。中小企業がこれからセキュリティ対策を進めるにあたって、指針となる情報が盛り込まれています。

セキュリティソリューションを導入する

優れたセキュリティソリューションを導入することも、サイバー攻撃を防ぐうえで重要です。

昨今、企業をランサムウェアに感染させると報酬が手に入る「RaaS」というビジネスモデルが確立するなど、未知のマルウェアは続々と発生しており、従来のセキュリティソリューションでは検知できない、侵入を防げないという課題があります。

そのため、あらゆる攻撃や新種のマルウェアを漏らさず検知し、対策がおこなえる、最新の高品質なセキュリティソリューションを導入することが、いまのサイバー攻撃対策には欠かせません。

セキュリティソリューションの代表的なものとして、以下のような製品があげられます。

| ソリューション名 | 機能 |

|---|---|

| EPP | エンドポイントへの侵入を防ぐ |

| EDR | エンドポイントに侵入してしまった脅威を検知し、対応する |

| IDS/IPS | ネットワークへの不正アクセスを検知し、防御する |

| NDR | ネットワークに侵入してしまった脅威を検知し、対応する |

社内のセキュリティ対策状況やリソースを確認し、自社にとって最適なセキュリティソリューションを選択するようにしましょう。

最新のサイバー攻撃対策には「LANSCOPE サイバープロテクション」

「LANSCOPE サイバープロテクション」は、お客様のPCやスマートフォン、サーバーなどのエンドポイントを、ランサムウェアなどの最新の攻撃や感染から守るセキュリティ製品です。

本記事では、2種類の製品を紹介します。

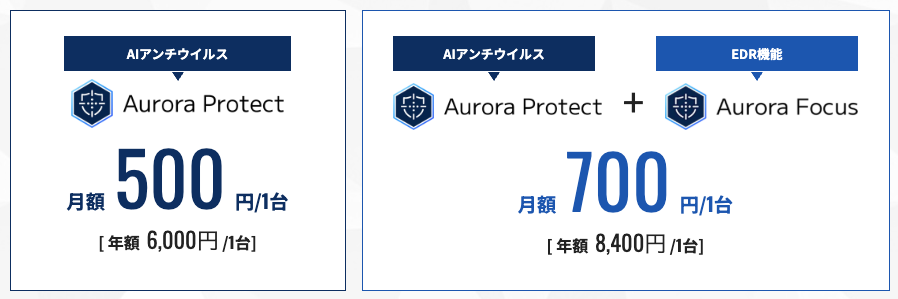

EDRで多層防御を実現する「Aurora Protect×Aurora Focus」

「Aurora Protect」は、PCやサーバーへの攻撃の侵入防御を目的としたサービスで、「Aurora Focus」は万が一脅威が侵入した場合、検知・対処することを目的としたEDRサービスです。

そのため、「Aurora Protect」と「Aurora Focus」を導入すれば、 未知のマルウェアの「侵入防御」から、万が一侵入した後の「検知」「調査・分析」「封じ込め」「復旧対応」までの一連のプロセスを実施することが可能です。

また弊社ではEDRを導入したものの「使いこなせない」「監視工数を削減したい」という担当者様向けに、「Aurora Protect」「Aurora Focus」の運用を代行する、MDRサービス「Aurora Managed Endpoint Defense」も提供しています。

AIを活用した次世代型アンチウイルス「Deep Instinct」

「Deep Instinct」は、次世代型AIを活用して、未知の脅威に対応するAIアンチウイルスです。

AIのディープラーニングを活用し、従来のアンチウイルスソフトでは検知できない「未知のウイルス」も防御をすることが可能で、本記事でも紹介した「ランサムウェア」をはじめ、最新のサイバー攻撃を高い検知率でブロックします。

「Deep Instinct」 は、ExcelやPDF、Word、zipなど、多様な形式のマルウェアに幅広く対応しているため、「これまで使っていたウイルス対策ソフトでは未知の攻撃を防げるか不安」「低価格で高性能なアンチウイルスを導入したい」というお客様におすすめです。

まとめ

本記事では、昨今増加傾向にあるサイバー攻撃の種類や目的、対策方法などについて解説しました。

サイバー攻撃の種類や手口は、IT技術の進化にともない、年々高度しているため、最新の情報を注視し、適切な対処を講じる必要があります。

▼本記事のまとめ

- サイバー攻撃とは、ネットワークを介して、PCやスマートフォン、サーバーなどに損害を与えること

- サイバー攻撃の目的は、愉快犯的なものから、金銭の要求、個人・機密情報の窃取、データ改ざん、政治的なものまでさまざまである

- サイバー攻撃の種類や手口は年々高度化しているため、パスワード管理の徹底やセキュリティ教育の実施だけでなく、最新のセキュリティソリューションを導入するなどで対策する必要がある

サイバー攻撃は、個人・組織を問わず、インターネットを活用するすべての人が自分ごととして捉えるべき問題です。

改めて、自社のセキュリティ対策が十分であるかを確認してみてください。

自社のセキュリティ対策の状況について確認したいという企業・組織向けに、自社のセキュリティレベルや課題が簡単にチェックできる「サイバー攻撃対策チェックシート」をご用意しています。

必須で確認したい項目を厳選してご用意しているので、ぜひダウンロードして、自社のセキュリティ対策が万全かどうかをチェックしてみてください。

おすすめ記事