Written by 夏野ゆきか

情シス1,000人に聞いた!

「クラウドサービスのセキュリティ対策」実態調査

情シス1,000人に「自社のクラウドサービスのセキュリティ対策」

についてお聞きしました。

クラウドを運用中・導入予定の情シス様は、必見のデータです!

目 次

「なりすまし」とは、悪意ある者が別の人物になりすまして不正行為を行うことを指します。

具体的には、以下のような「なりすまし」の被害事例があげられます。

- ・ メールで大手通販サイトを装い、偽サイトへ誘導してIDやパスワード、カード情報を入力させる

- ・ ターゲットの取引先担当者になりすまして偽の請求書を送り、入金を促して金銭をだましとる

- ・ 他人のアカウントを不正利用し、重要な情報にアクセスしたりシステムへ侵入したりする

なりすまし被害にあった場合には金銭的な損失を受けるだけでなく、アカウントを不正利用される、情報漏洩を招くなどのリスクも想定されます。

以下のような対策を講じ、なりすまし被害を未然に防ぐことが重要です。

- ・ 強力なパスワードの設定と管理

- ・ 多要素認証の導入

- ・ 不正検知システムの導入

- ・ アンチウイルスソフトの導入と定期的な更新

- ・ 従業員への情報セキュリティ教育の実施

この記事では、なりすましの手口や被害事例、有効な対策などを解説します。

▼この記事を要約すると

- サイバーセキュリティにおける「なりすまし」は、悪意ある者が別の人物や組織になりすまして不正行為を行うことを指す

- なりすまし対策が重要な理由は、「プライバシーの侵害を防ぐため」「社会的信頼を維持するため」「金銭的被害を回避するため」などが挙げられる

- なりすましの代表的な手口としては、「フィッシング詐欺」「パスワードリスト攻撃」「ブルートフォース攻撃(総当たり攻撃)」「ソーシャルエンジニアリング」「SQLインジェクション」などがある

- なりすましへの有効な対策としては、「強力なパスワードの設定と管理」「多要素認証の導入」「不正検知システムの導入」「アンチウイルスソフトの導入と定期的な更新」「従業員への情報セキュリティ教育の実施」などが挙げられる

なりすましとは

サイバーセキュリティにおける「なりすまし」とは、悪意ある者が別の人物や組織になりすまして不正行為を行うことを指します。

具体的には

- ・ 不正な方法で入手したID・パスワードを使って他人のアカウントにログインする

- ・ 取引先担当者のふりをしてメールを送る

- ・ 大手企業や著名なサービスのふりをしたメールやSMSを送る

などが挙げられます。

不正アクセスの手法には、セキュリティの脆弱性を利用してシステムに侵入する方法と、他人の認証情報を不正に取得してログインする方法があります。

なりすまし被害は、アカウントの不正利用だけでなく、金銭的損失や情報漏洩にもつながります。

また、適切なセキュリティ対策が講じられていなかったことが明らかになれば、企業の社会的信用にも大きな影響を与える可能性があります。

なりすまし対策が重要な理由

なりすまし対策が重要な理由は、以下の通りです。

- ・ プライバシーの侵害を防ぐため

- ・ 社会的信頼を維持するため

- ・ 金銭的被害を回避するため

プライバシーの侵害を防ぐため

なりすましの被害にあった場合、個人情報が不正に収集される危険性があります。

例えば、ネットショッピングアカウントに不正ログインされた場合、名前、住所、クレジットカード情報などが盗み出され、さらに新たななりすまし行為に悪用されることがあります。

なりすましは、個人や組織のプライバシーを脅かす重大なリスクになり兼ねないため、認証強化による対策が必須です。

社会的信頼を維持するため

なりすましにより個人情報や機密情報が漏洩した場合、顧客や取引先からの信頼を失う可能性があります。

顧客離れや外部パートナーからの契約解除などにより、経営に大きなダメージが及ぶことも考えられます。

一度失った信頼を回復することは困難であるため、なりすまし対策を徹底することで企業の信頼性を守り、持続的な成長を目指すことが重要です。

金銭的被害を回避するため

なりすまし被害にあった場合、金銭的な損失が発生する危険性があります。

例えば、攻撃者が取引先の担当者になりすますことで偽の請求書を送付し、入金を促して金銭をだまし取るケースも報告されています。

こうした被害を防ぐためには、取引先に直接電話するなど厳密な本人確認を行い、また「振込先口座の変更」など重要度の高いやり取りの際には、細心の注意を払うなどの対策が必要です。

なりすましの被害事例

なりすましによる被害は、さまざまな形で発生しています。ここでは、ECサイト、SNS、メールにおける具体的な事例をご紹介します。

ECサイトにおけるなりすましの事例

ECサイトでのなりすまし被害の一例として、ある大手家具販売企業の事例が挙げられます。

2020年11月から12月にかけて、この企業の公式通販サイトを模した偽サイトが複数確認されました。

これらの偽サイトは、ロゴやサイトのデザインを巧妙に模倣し、正規のサイトになりすまして、IDやパスワードなどの入力を促していました。

偽サイトには

- ・ 正規サイトと類似したURLを使用している

- ・ 掲載商品が極端に安く売られている

- ・ 連絡先がフリーのメールアドレス

- ・ 不自然な日本語表記がある

などの特徴が見られたことがわかっています。

実際に氏名や電話番号、さらにはクレジットカード情報まで入力してしまった人もおり、地域の警察によると、短期間のうちに20件以上の相談が寄せられたとのことです。

SNSにおけるなりすましの事例

SNSにおけるなりすまし被害の例として、ある有名飲食チェーンの事例があります。

2020年10月、当該企業の公式Instagramアカウントを装う「なりすましアカウント」が確認されました。これらの偽アカウントは本物の公式アカウントを模倣し、ユーザーに対してダイレクトメッセージを送信していました。

ダイレクトメッセージの内容は、「抽選に当選しました。商品を得るためには、下記のURLにアクセスして登録してください」といったものが多く、ユーザーがURLを開くとフィッシングサイトに誘導され、個人情報の入力を促されるといった手口でした。

当該企業は公式サイトで注意喚起を行い、これらのアカウントが同社とは一切関係がないことを明確に述べています。

メールにおけるなりすましの事例

メールによるなりすまし被害の事例として、大手オンラインショッピングサイトを装ったフィッシングメールが報告されています。

2023年1月、この企業の名を騙り、「支払い方法に問題があるため、有効な支払方法を追加してほしい」といった文面とともにQRコードを添付したフィッシングメールが確認されました。

メール内のQRコードを読み取るとフィッシングサイトに誘導され、ログインID、パスワード、個人情報、クレジットカード情報などの入力を求められます。

こうした、QRコードを悪用したフィッシング詐欺は「クイッシング」と呼ばれ、QRコードを読み取った際に誘導される偽サイトのURLを確認できないという厄介な特徴を持っています。

情シス1,000人に聞いた!

「クラウドサービスのセキュリティ対策」実態調査

情シス1,000人に「自社のクラウドサービスのセキュリティ対策」

についてお聞きしました。

クラウドを運用中・導入予定の情シス様は、必見のデータです!

なりすましの手口

なりすましを仕掛けるために、攻撃者がログイン情報を盗む代表的な手口としては、以下のようなものが挙げられます。

- ・ フィッシング詐欺

- ・ パスワードリスト攻撃

- ・ ブルートフォース攻撃(総当たり攻撃)

- ・ ソーシャルエンジニアリング

- ・ SQLインジェクション

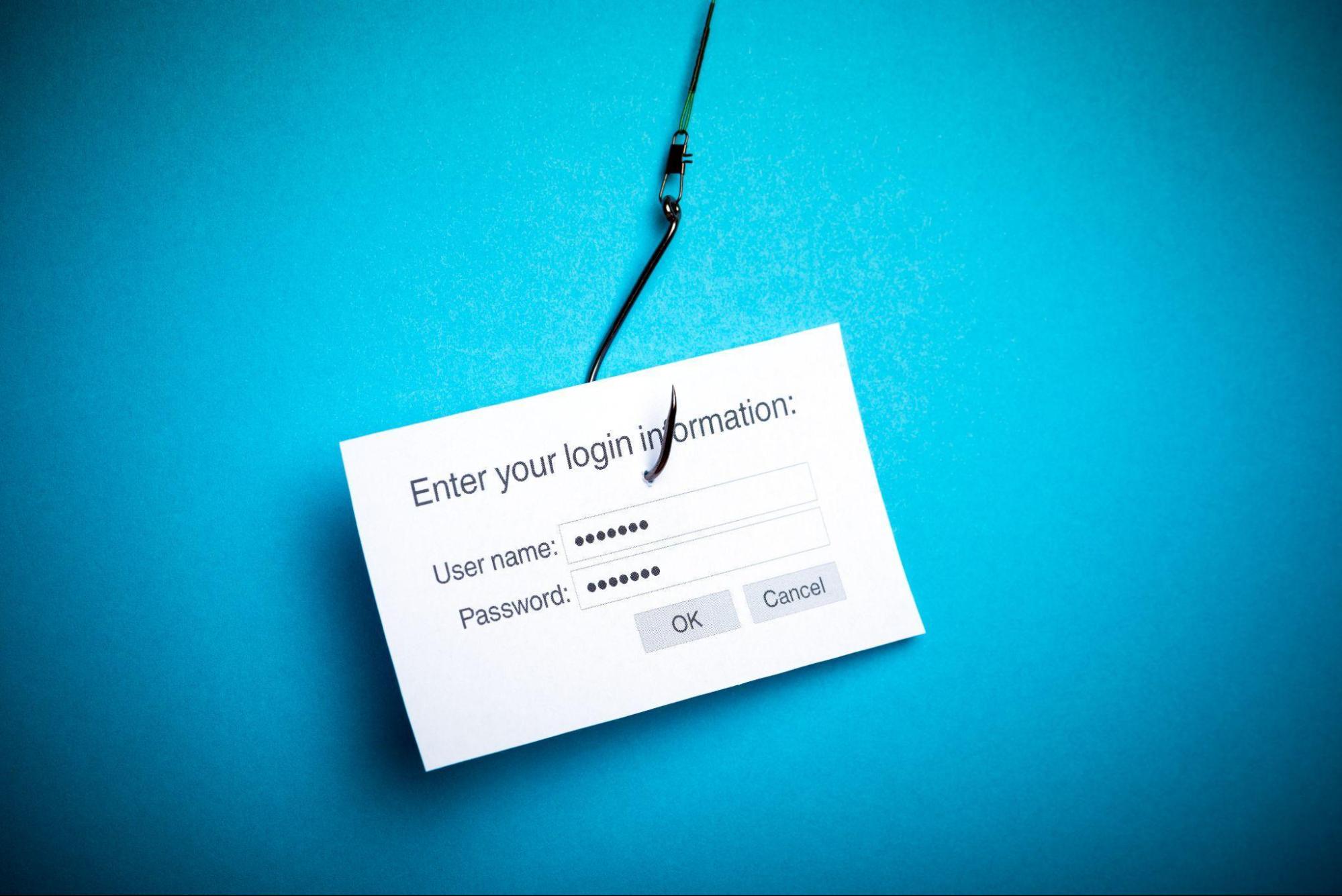

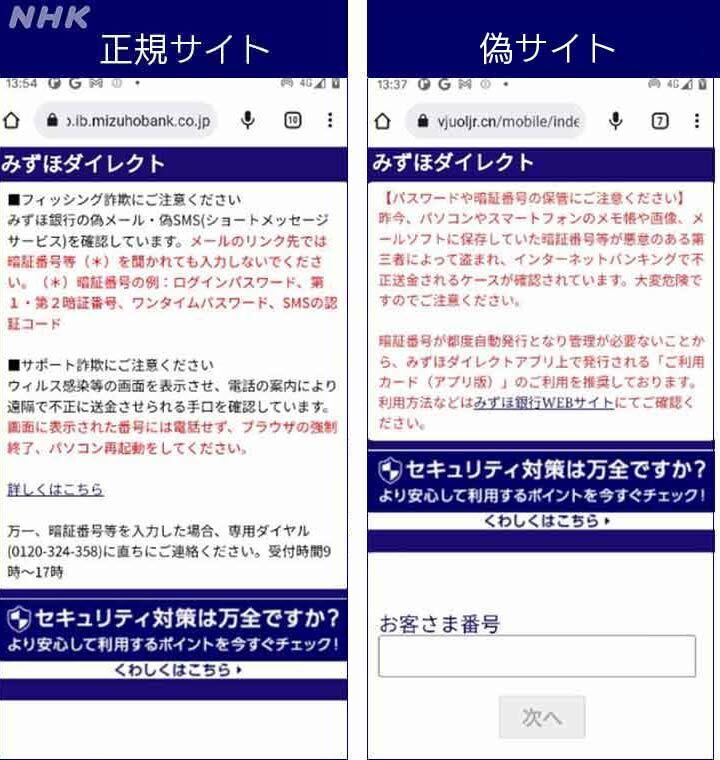

1.フィッシング詐欺

フィッシング詐欺は、送信者を偽ったメールやSMS、偽サイトなどを悪用して、個人情報を盗む手法です。

例えば大手企業を装い、「お客様のアカウントは第三者から不正アクセスされたことが確認されました。下記リンクからログイン情報の更新を行ってください。」といった、もっともらしい内容のメールを送ります。

そして偽サイトのリンクをクリックさせ、誘導先のサイトで認証情報を入力させて盗むのです。

近年のフィッシング詐欺の手口は巧妙で、特に誘導先の偽サイトは正規サイトと酷似しており、一見しただけでは見分けがつかないケースが増えています。

▼みずほダイレクトの正規サイトと偽サイトの比較

出典:NHK|見分けるのは無理” 知ってほしい「フィッシング詐欺」対策は(2023年9月8日)

フィッシング詐欺のより詳しい内容は、以下のサイトもご覧ください。

2.パスワードリスト攻撃

パスワードリスト攻撃は、攻撃者が盗んだIDとパスワードのリストを使い、Webサイトに対して不正ログインを試みる手法です。

ユーザーが複数のサイトで「同じログイン情報を使い回す」という傾向を悪用し、盗んだ認証情報によるログインを複数のサイトで試行します。

これによりSNSやメール、ネットバンキングなどに不正にアクセスされ、個人情報が窃取されるリスクが高まります。また、盗まれた認証情報や個人情報がダークウェブで売買され、犯罪に利用されるケースもあるので注意が必要です。

※ダークウェブ…通常の方法ではアクセスできないWebサイトの総称で、匿名性が非常に高いことから、違法なものが多く取引されている。

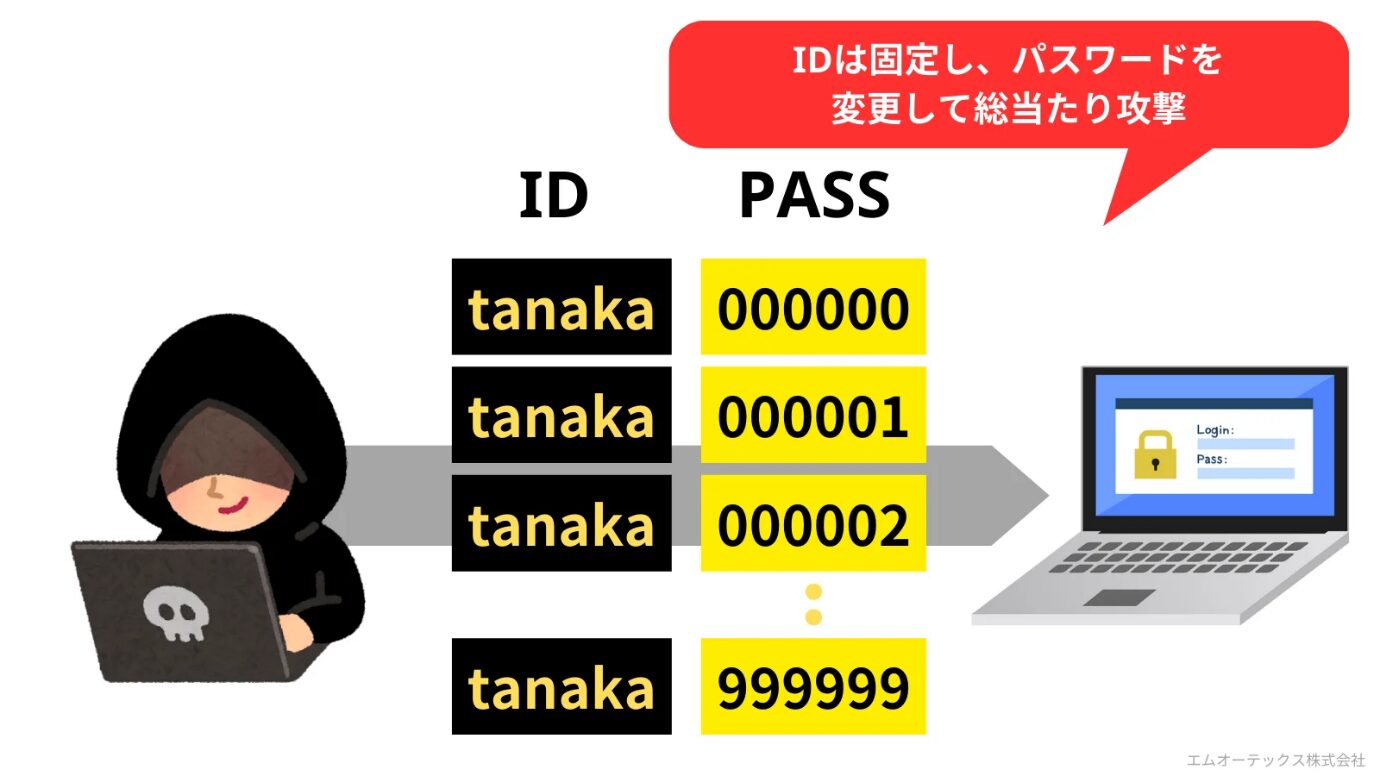

3.ブルートフォース攻撃(総当たり攻撃)

ブルートフォース攻撃は、無数に存在するパスワードのパターンを試し続けることで、認証を突破しようとする攻撃手法です。その特性から「総当たり攻撃」とも言います。

▼ブルートフォース攻撃のイメージ

パスワードの桁数が少なく、使われている文字や数字の種類が単純なほど、突破されてしまう可能性が高くなります。

4.ソーシャルエンジニアリング

ソーシャルエンジニアリングとは、情報通信技術を使わず、基本的にはアナログな手法でパスワードなどの重要情報を盗む手法です。

ソーシャルエンジニアリングの例として、以下のようなものがあります。

- ・ 企業のカスタマーサポートや銀行員になりすまして電話をかけ、ユーザーからIDやパスワードを聞き出す

- ・ ログイン情報など、重要なデータを扱っているPCやモバイル端末の画面を、こっそり盗み見る

ただし近年では、フィッシングメールやWebサイトを使用した手法もソーシャルエンジニアリングに含まれることがあります。

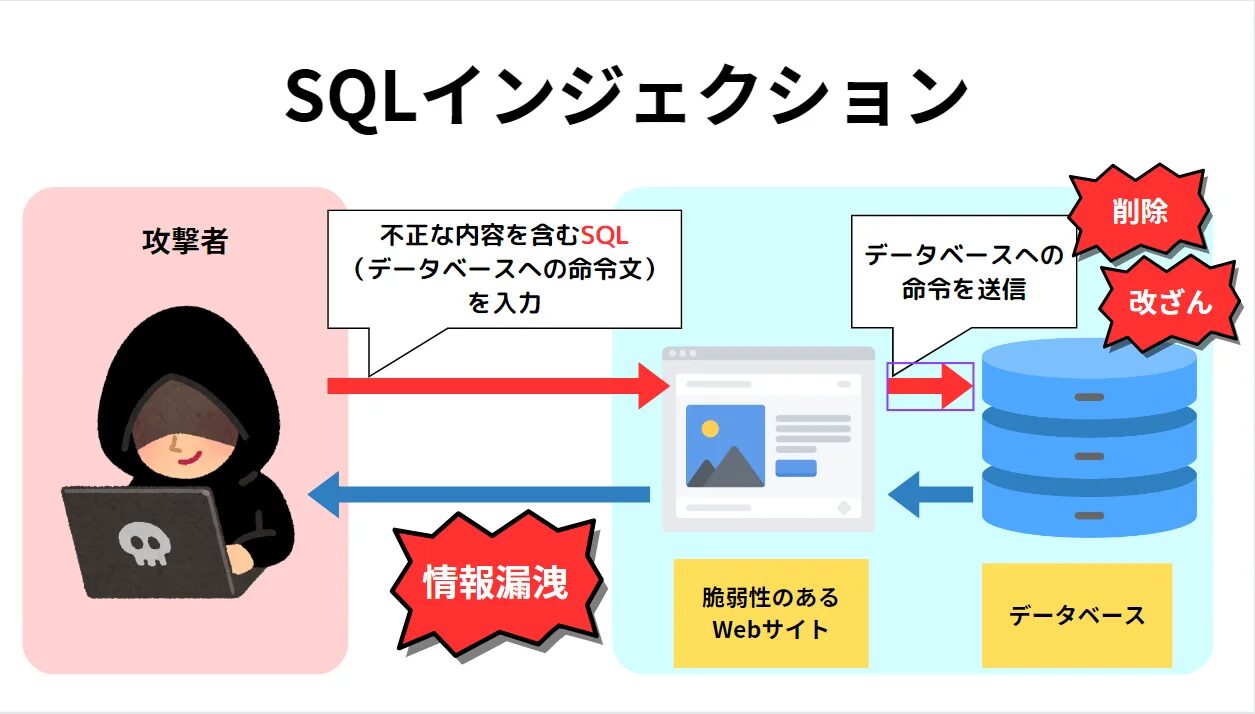

5.SQLインジェクション

SQLインジェクション攻撃は、Webサイトやアプリの脆弱性を利用して、不正なSQLコマンドをデータベースに挿入する手法です。

この攻撃により、攻撃者はデータベース内の情報を不正に取得したり、データを改ざんしたりする操作が可能になります。

▼SQLインジェクション攻撃のイメージ

多くのWebサイトがデータベースを利用して情報を管理しているため、この攻撃は広範囲に影響を及ぼす可能性があります。

SQLインジェクション攻撃は、セキュリティ対策が不十分なWebサイトを標的にすることが多く、企業や組織にとって重大なセキュリティリスクです。

なりすましへの対策

なりすましの被害にあわないため、知っておきたい主要な「なりすまし対策」についてご紹介します。

- ・ 強力なパスワードの設定と管理

- ・ 多要素認証の導入

- ・ 不正検知システムの導入

- ・ アンチウイルスソフトの導入と定期的な更新

- ・ 従業員への情報セキュリティ教育の実施

強力なパスワードの設定と管理

なりすましへの基本的な対策として、第三者から推測されにくい、長く複雑なパスワードを設定しましょう。具体的には、アルファベットの大文字と小文字、数字、特殊記号を組み合わせた、12文字以上の文字列が推奨されます。

しかし複雑すぎるパスワードは覚えにくく、紙や付箋に書き出すリスクもあるため、複数の単語や文字列を組み合わせて作成されたパスフレーズがおすすめです。

パスフレーズは日常的に使用する単語やフレーズを組み合わせて作成されることから、覚えやすく、さらにセキュリティレベルを上げることが可能です。

なお、複雑なパスワードを設定後、複数のサイトで同じパスワードを使い回すことは避けましょう。

万が一、1つのサイトでパスワードが流出した場合、それを利用して他のサイトにも不正アクセスされるリスクが高まります。複数のパスワードを安全に管理するためには「Googleパスワードマネージャー」のような、パスワード管理ツールをうまく取り入れると良いでしょう。

多要素認証の導入

多要素認証とは、システムやサービスのログイン時に、下記の3つの認証要素の中から2つ以上の認証要素を活用して、認証を行うセキュリティ方法を指します。

- 1. 知識情報…パスワードやPIN、秘密の答えなど

- 2. 所持情報…スマートフォンやセキュリティトークンなど

- 3. 生体情報…指紋認証や顔認証・音声認証など

▼多要素認証のイメージ

多要素認証を導入していれば、仮にパスワードを窃取・推測されてしまったとしても、追加の認証要素を手に入れなければ認証を突破できないので、不正ログインのリスクが大幅に低減できます。

不正検知システムの導入

不正検知システムとは、ネットワーク上でマルウェア侵入など不正な動きがあった場合、素早く検知して管理者に通知したり、侵入を防いだりすることを目的としたセキュリティツールです。

導入していれば、外部からの不正アクセスがあった場合も素早く検知・アラートで通知し、早期にインシデントへ対応することが可能です。

不正検知システムの例としては IDSやIPSなどがあげられます。

IDS…ネットワークを監視し、不正アクセスなどの脅威を検知するためのセキュリティ製品

IPS…ネットワークセキュリティの脅威を検知・防御するためのセキュリティ製品

また万が一、不正アクセスによって攻撃者が侵入した場合に備えて、ネットワークやシステム内の不審な挙動を検知する、高性能なセキュリティツール「NDR」の導入もおすすめです。NDRであれば、外部・内部ネットワークを問わず、全体を速やかに検知し、自動で侵入を防ぐことが可能です。

アンチウイルスソフトの導入と定期的な更新

マルウェア(悪意のあるソフトウェアやコードの総称)は、デバイスやシステムに不正侵入する、情報を盗み出すなど、攻撃者が「なりすまし」を働く手段として使用されることがしばしばあります。

特に「情報窃取型マルウェア」によって、なりすましに使用する認証情報や個人情報を盗まれないようにするためにも、対策として日頃からアンチウイルスソフトを導入することが重要です。

アンチウイルスソフトでは常に新しい脅威に対応するために、マルウェアの特徴を記録した「パターンファイル(定義ファイル)」の更新が行われます。定期的に更新し、常に最新の状態を保つことも重要です。

従業員への情報セキュリティ教育の実施

組織全体におけるなりすまし対策を徹底するためには、従業員のセキュリティ意識を向上させる働きがとても重要です。セキュリティ教育を通じて従業員に適切な情報管理の方法を指導し、リスクの認識を深めましょう。

セキュリティ教育プログラムの例として、以下のようなものがあります。

- ・ なりすましの手口

- ・ なりすまし被害にあった場合のリスク

- ・ 実際の被害事例

従業員が日常業務でどのような行動をとるべきかを理解できれば、セキュリティリスクを最小限に抑えられるでしょう。

「なりすまし対策」なら、LANSCOPE プロフェッショナルサービスにお任せ

攻撃者は「なりすまし」を行うため、パスワードリスト攻撃などの攻撃をしかけてアカウントへの不正ログインを試みようとします。

また「SQLインジェクション攻撃」や「クロスサイトスクリプティング」のような、Webサイトやアプリの脆弱性を利用して、攻撃者がユーザーやサイト管理者になりすます手口もあります。

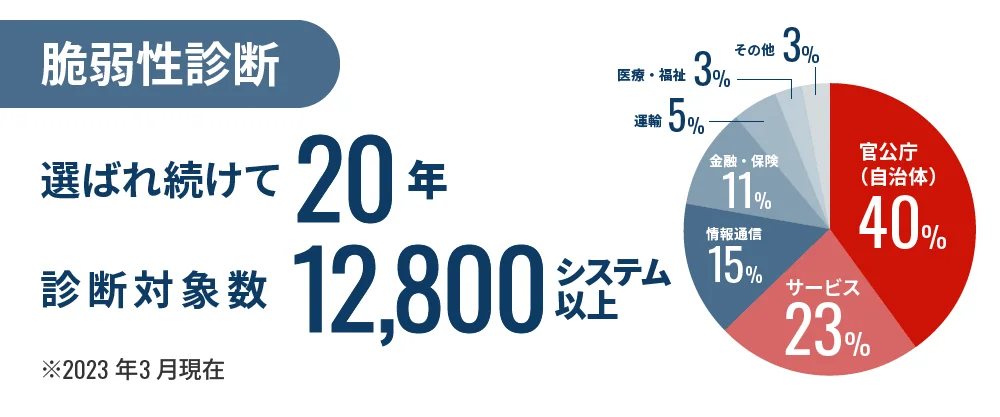

こういった認証周りやウェブサイトの脆弱性を狙った「なりすまし」や「不正アクセス」に対策するため、LANSCOPE プロフェッショナルサービスでは以下のサービスを提供しています。

- 1. 脆弱性診断・セキュリティ診断

- 2. クラウドセキュリティ診断

1.なりすましに関わる「認証周り」の課題に対策する「脆弱性診断・セキュリティ診断サービス」

1つ目に紹介するのは、お客様のサーバやネットワーク・アプリケーションに、セキュリティ面の欠陥(脆弱性)がないかをテストする「脆弱性診断・セキュリティ診断サービス」です。

不正アクセスの原因となり得る脆弱性を、セキュリティの専門家が丁寧に洗い出し、具体的な改善案までをご提案します。また「認証周り」の現状環境を以下の観点から診断。脆弱性を明らかにし、最適な対策案を提示します。

▼「認証周り」の主な確認

- ・ アカウントロックがあるか(適切か)

- ・ 多要素認証があるか

- ・ エラーメッセージから認証情報が推測できないか

- ・ パスワードの強度は十分か

脆弱性診断サービスを受けることにより、組織の現状が「認証関係の不正アクセスへの耐性があるか」を確認し、洗い出された課題へ効率的に対策を打つことが可能です。

2.クラウドサービスへの不正アクセスを防止「クラウドセキュリティ診断」

2つ目に紹介するのが、Microsoft 365 やAWSといったクラウドサービスの設定不備を見直し、不正アクセス被害を無くす「クラウドセキュリティ診断」です。

例えば、各種クラウドサービスに「多要素認証」を適用するなど、不正アクセスの原因を潰すことで、ブルートフォース攻撃やパスワードリスト攻撃を防止します。

クラウドセキュリティ診断では知識豊富なベンダーが、クラウドサービスにおける管理設定上の不備を洗い出し、攻撃者の侵入リスクを確実に低減させることができます。

まとめ

本記事では、「なりすまし」をテーマにその手口や有効な対策などを解説しました。

本記事のまとめ

- サイバーセキュリティにおける「なりすまし」は、悪意ある者が別の人物や組織になりすまして不正行為を行うことを指す

- なりすまし対策が重要な理由は、「プライバシーの侵害を防ぐため」「社会的信頼を維持するため」「金銭的被害を回避するため」などが挙げられる

- なりすましの代表的な手口としては、「フィッシング詐欺」「パスワードリスト攻撃」「ブルートフォース攻撃(総当たり攻撃)」「ソーシャルエンジニアリング」「SQLインジェクション」などがある

- なりすましへの有効な対策としては、「強力なパスワードの設定と管理」「多要素認証の導入」「不正検知システムの導入」「アンチウイルスソフトの導入と定期的な更新」「従業員への情報セキュリティ教育の実施」などが挙げられる

なりすまし対策は、プライバシー保護、社会的信頼の維持、金銭的損失の防止など、多角的な観点から極めて重要だといえます。サイバー攻撃の手法が日々進化する中、組織は常に最新のセキュリティ対策を講じ、なりすましのリスクに備える必要があるでしょう。

情シス1,000人に聞いた!

「クラウドサービスのセキュリティ対策」実態調査

情シス1,000人に「自社のクラウドサービスのセキュリティ対策」

についてお聞きしました。

クラウドを運用中・導入予定の情シス様は、必見のデータです!

おすすめ記事