Written by WizLANSCOPE編集部

【稟議書テンプレート付き】セキュリティツール導入の決裁を勝ち取る3つの極意

セキュリティ製品の導入について、経営層の理解を得るのが難しい…そんなお悩みをお持ちの方へ、稟議書テンプレートをご用意しました。

目 次

サイバーセキュリティとは、コンピューターシステムやネットワーク、データなどの情報資産を、電子的な攻撃や犯罪から保護するための技術・対策のことです。

近年、Webサービスやシステムが積極的に活用される機会が増加し、便利なことも増えた一方で、企業・組織を狙ったサイバー攻撃にも深刻化が見られます。

従業員一人ひとりが組織と自身を守るためには、サイバーセキュリティへの理解を深めることが重要です。

本記事では、サイバーセキュリティの概要や、サイバー攻撃の手口・対策などについて解説します。

▼本記事でわかること

- サイバーセキュリティの概要

- サイバーセキュリティの重要性

- サイバー攻撃の種類・手口

- サイバーセキュリティに有効なソリューション

セキュリティ強化を目指す企業・組織の方で、サイバーセキュリティへの理解を深めたいとお考えの方は、ぜひご一読ください。

サイバーセキュリティとは

サイバーセキュリティとは、ネットワークやコンピューターシステム、モバイルデバイス、クラウドサービスなどの情報技術資産を、サイバー攻撃から、保護するための取り組みです。

企業がサイバー攻撃を受けた場合、以下のような被害が想定されます。

- 顧客情報や社内の機密情報の流出

- サービスや事業の停止

- 顧客や取引先・パートナーからの信頼失墜

- 身代金や損害賠償請求などの金銭被害

このようなリスクを軽減し、従業員と顧客が安心して事業に携わるためにも、サイバー攻撃へのセキュリティ対策(サイバーセキュリティ)は、企業・組織に必須の取り組みといえます。

情報セキュリティとの違い

サイバーセキュリティと情報セキュリティの違いは、保護対象が「情報全体」であるか、「電子化された情報」であるかです。

| 情報セキュリティ | 保護する媒体に関わらず情報を守るセキュリティ |

|---|---|

| サイバーセキュリティ | 電子化された情報を守るセキュリティ |

広義の意味では、サイバーセキュリティは情報セキュリティのなかに含まれており、情報セキュリティの一種であると言えます。

また、企業・組織の「情報セキュリティマネジメントシステムの仕様」を定めた規格「JISQ27002」では、情報管理の三原則 として「機密性」「完全性」「可用性」3要素を提唱しています。

「情報セキュリティ(サイバーセキュリティ)」では、この3要素の維持を目的として、対策や組織システムを検討する必要があります。

サイバーセキュリティの必要性

近年の情報技術の発展に伴い、インターネットやクラウドサービスなどを業務利用する企業・組織は増加傾向になります。

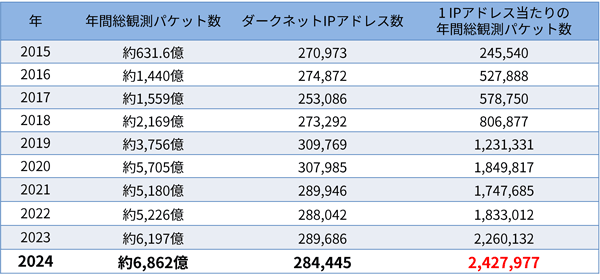

国立研究開発法人情報通信研究機構の「NICTER観測レポート2024」によると、2024年に観測されたサイバー攻撃関連の通信数は6,862億パケットに上っています。

出典:国立研究開発法人情報通信研究機構(NICT)|NICTER観測レポート2024(2025年2月13日)

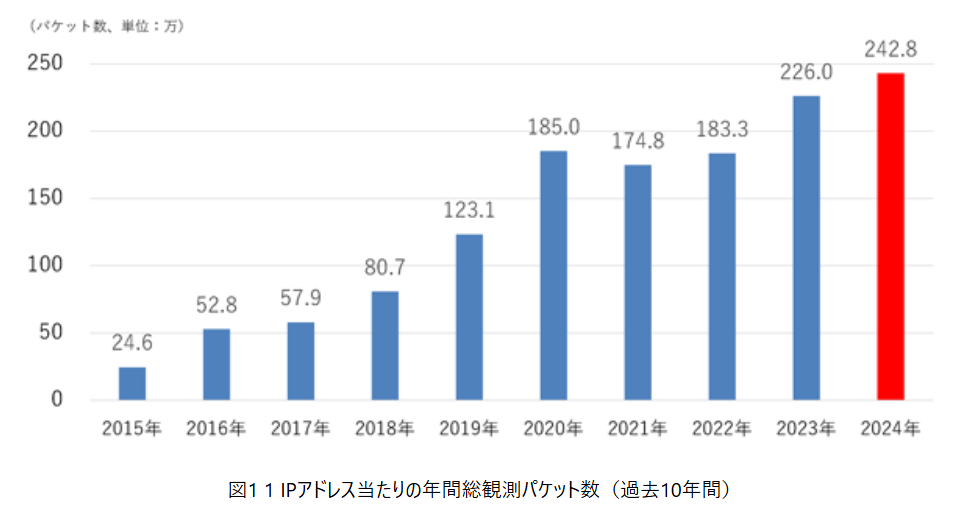

また、1IPアドレス当たりの年間総観測パケット数の過去10年間の推移をみると、2024年は前年の2023年から更に増加していることがわかります。

出典:国立研究開発法人情報通信研究機構(NICT)|NICTER観測レポート2024(2025年2月13日)

自社だけでなく関連する組織や顧客を守るためにも、企業は最新の脅威に対処できる、適切なサイバーセキュリティをおこなう必要があります。

【稟議書テンプレート付き】セキュリティツール導入の決裁を勝ち取る3つの極意

セキュリティ製品の導入について、経営層の理解を得るのが難しい…そんなお悩みをお持ちの方へ、稟議書テンプレートをご用意しました。

代表的なサイバー攻撃の手法

サイバー攻撃には様々な種類があり、各攻撃に応じて適切なセキュリティ対策(サイバーセキュリティ)を講じる必要があります。

ここでは企業・組織が警戒すべき、代表的なサイバー攻撃手法を7つ紹介します。

マルウェア

マルウェアとは、コンピュータやネットワークに対して不正な動作をおこなう悪意あるソフトウェアの総称です。

マルウェアは、情報の窃取・デバイスの遠隔操作・データの改ざんなどを目的に仕掛けられます。

トロイの木馬やコンピューターウイルスなどがマルウェアに該当します。

ランサムウェア

ランサムウェアとは、前述したマルウェアの一種で、感染者のパソコンに不正アクセスし、データを強制的に暗号化する、あるいは操作をロックした後、暗号化や機能制御の解除と引き換えに「身代金」を要求する攻撃です。する手口です

近年、国内や国外の大手企業がランサムウェア被害に遭うケースが多発しており、サイバー攻撃の中でも、話題にあがる機会がとくに多いです。

標的型攻撃

標的型攻撃とは、特定の企業や組織に対し、機密情報の搾取やデータの暗号化などを仕掛けるサイバー攻撃のことです。

代表的な手口として「標的型攻撃メール」が挙げられます。

標的型攻撃メールは、ターゲットの取引先や上司になりすましてメールを送り、不正な添付ファイルやリンクを開かせることで、マルウェアに感染させます。

事前にターゲットの部署や担当者の情報を念入りにリサーチしたうえで攻撃メールを送ってくるため、文面に違和感が少なく、発見や防御が難しいとされています。

フィッシング詐欺

フィッシング詐欺とは、メールやSMS内のURLをクリックさせ、遷移先の偽サイトで個人情報などを入力させて盗み取ろうとする攻撃です。

大手銀行や通販サイト、公的機関などを装ってメールを送ったり、正規のサイトと酷似したフィッシングサイトを使用したりと近年手口が巧妙化しています。

自社の従業員がフィッシング詐欺に引っかかってしまった場合、アカウント情報やカード情報が漏洩してしまうことも考えられるため、注意が必要です。

DoS攻撃/ DDoS攻撃

DoS攻撃・DDoS攻撃とは、攻撃対象のサーバーやサイトに対して、一度に大量のリクエストを送信し、サーバーに負荷をかけることで、システムダウンさせる攻撃です。

短時間で数十万件など、スペック以上の膨大なアクセスを集中させることで、Webサイトを機能停止に追い込もうとします。

DoS攻撃/DDoS攻撃は、情報の奪取ではなく、企業・組織のWebサイトやシステムをダウンさせることを目的としているケースが多いです。

ECサイトなどであれば、商品の販売自体が継続できなくなるなど、深刻な被害に見舞われる可能性があります。

ゼロデイ攻撃

ゼロデイ攻撃とは、修正プログラムがリリースされていない未知の脆弱性(=ゼロデイ脆弱性)を突いて、不正アクセスなどのサイバー攻撃を仕掛ける手口のことです。

修正プログラムの配布日を「1日目」とした場合、修正プログラムの配布前は「0日目(=0day)」に該当することから、ゼロデイ攻撃と呼ばれています。

悪質なマルウェアをメールに添付し、対象のパソコンを感染させようとしたり、他社のWebサイトを改ざんし、悪質なプログラムを勝手に組み込むことで、不特定多数の訪問者に感染させたりなどの手口が報告されています。

SQLインジェクション攻撃

SQLインジェクション攻撃とは、Webサイトやアプリケーションの脆弱性を狙って、不正なSQL文を注入するサイバー攻撃です。

不正なSQL文がデータベースへ送信・実行されると、Webサイトやアプリケーションのデータベースから、個人情報が盗まれたり、改ざん・削除されてしまったりする被害が想定されます。

中間者攻撃

中間者攻撃とは、悪意ある第三者が二者間の通信へ不正に割り込み、通信データの盗聴や改ざんをおこなうサイバー攻撃です。

攻撃者は、セキュリティレベルの低い無線LANや脆弱性が残存するアプリやWebサイトを悪用して情報の窃取をおこないます。

サイバーセキュリティの種類

前述した情報管理の三原則「機密性」「完全性」「可用性」を担保するために、企業・組織が取り組むべきセキュリティ対策を解説します。

- ネットワークセキュリティ

- エンドポイントセキュリティ

- アプリケーションセキュリティ

- クラウドセキュリティ

ひとつずつ解説します。

ネットワークセキュリティ

ネットワークセキュリティとは、コンピュータネットワークを不正アクセスやデータの改ざん、ウイルスやマルウェアなどの攻撃から保護するための、技術や手法のことです。

具体的には、ファイアウォールの導入やアクセス制御、アンチウイルスによる侵入検知などが挙げられます。

エンドポイントセキュリティ

エンドポイントセキュリティとは、ネットワークに接続されたPCやスマートフォンなどのエンドポイントを、悪質なサイバー攻撃から守ることを目的とした、セキュリティ対策やソリューションのことです。

具体的には、アンチウイルスやEDR、DLPなどが挙げられます。

アプリケーションセキュリティ

アプリケーションセキュリティとは、アプリケーションソフトウェアを、悪意のある攻撃から守るための対策を指します。

ソフトウェア開発のライフサイクル全体にわたるプロセスであり、コードの記述やアプリ設計、メンテナンスなどの段階で実施されます。

具体的には、アプリケーションの脆弱性診断やペネトレーションテスト、セキュリティポリシーの策定などがあげられます。

クラウドセキュリティ

クラウドセキュリティとは、クラウド環境に保存されているデータ・アプリケーションをサイバー攻撃から守るための対策です。

具体的には、アクセス権限や共有のセキュリティ設定、多要素認証によるアクセス制御、内部不正を防ぐ監査ログ取得などが挙げられます。

ゼロトラストセキュリティ

サイバーセキュリティを推進する上で、「ゼロトラストセキュリティ」も欠かせない重要な要素です。

ゼロトラストとは、社内外のネットワーク環境において従来の「境界」の概念を捨て、情報資産にアクセス可能な媒体は「すべて信用せず対策する」という概念です。

従来は、ネットワーク内部はセキュリティが信頼でき、外部は信頼できないという概念が一般的でしたが、テレワークの浸透やテクノロジーの進化に伴い、この考えが見直されています。

たとえば、機密データをクラウド(外部)へ保存する機会が増えたり、内部ネットワークでも悪質な脅威が簡単に侵入することできるようになったりなど、変化が見られています。

このような変化を受け、ゼロトラストセキュリティの考え方が重要視されるようになりました。

ゼロトラストセキュリティを意識することで、より高度なセキュリティ対策の実施に近づくことができるでしょう。

【稟議書テンプレート付き】セキュリティツール導入の決裁を勝ち取る3つの極意

セキュリティ製品の導入について、経営層の理解を得るのが難しい…そんなお悩みをお持ちの方へ、稟議書テンプレートをご用意しました。

サイバー攻撃の被害事例

国内で発生した「サイバー攻撃の被害事例」を2件ご紹介します。

法人向けメールセキュリティサービスが不正アクセスを受けた事例

2025年4月、国内の大手通信企業が提供する法人向けメールセキュリティサービスが不正アクセスを受け、大規模な情報漏洩事故が発生しました。

攻撃者は、当該メールセキュリティサービスが使用していた第三者製ソフトウェアの脆弱性を悪用して不正にアクセスを仕掛けました。

その結果、当該サービスで作成された電子メールのアカウント・パスワードや、当該サービスと連携して動作するように設定されていた他社クラウドサービスの認証情報などが漏洩する事態となりました。

なお、攻撃者に悪用された脆弱性は、ソフトウェア製造元によってすでに改修されています。

フードデリバリーサービスを提供する企業がマルウェア感染に感染した事例

2024年10月、フードデリバリーサービスを提供する大手企業が「暗号資産マイニングマルウェア」に感染し、大規模なシステム障害が発生しました。

この企業では、10月25日にサーバーの高負荷を要因にサービスを停止し、当該サーバーを切り離してサービスを再開しましたが、翌日にも別のサーバーで同様の障害が発生し、再びサービスの停止に陥りました。

その後、暗号資産マイニングマルウェア「RedTail」に感染したことが発覚したため、当該マルウェアの削除を実施したことが報告されています。

個人情報の流出はなかったものの、3日以上に渡りサービス停止に追い込まれるなど、営業活動に大きな支障をきたす事態となりました。

サイバー攻撃の事例については以下の記事にまとめていますので、ぜひあわせてご覧ください。

具体的なサイバーセキュリティ対策

具体的なサイバーセキュリティ対策としては、以下が挙げられます。

- OS・ソフトウェアのアップデート

- パスワードの管理と多要素認証の導入

- セキュリティポリシー策定と従業員教育

- アンチウイルスなどの優れたツールの導入

企業・組織が押さえておくべき、基本的な対策についてご紹介します。

OS・ソフトウェアのアップデート

OSやソフトウェアを定期的にアップデートし、最新の状態に保つことも、サイバーセキュリティ対策には重要です。

前述した通り、OSやソフトウェアには定期的にアップデート版が配信されます。

アップデートを適用せずに放置してしまうと、「ゼロデイ攻撃」のように脆弱性を狙われる危険が増大するため、配信されたら適用することが推奨されます。

パスワードの管理と多要素認証の導入

情報流出の要因となりやすい「不正アクセス」を防ぐためには、パスワード管理や多要素認証を導入し、アクセス制御を適切におこなうことが大切です。

たとえば、以下の取り組みを徹底することで、不正アクセスのリスクを大きく軽減することが可能です。

- パスワードを定期的に変更する

- 複数のサービスでパスワードを使い回さない

- 2段階認証や多要素認証を取り入れる

セキュリティポリシー策定と従業員教育

サイバーセキュリティを強化する上で、社内のポリシー策定とセキュリティ教育も欠かせない要素です。

企業や組織のセキュリティ対策・行動指針を明らかにする「セキュリティポリシー」を作ることで、社内のセキュリティルールを確立することが可能になります。

また、従業員それぞれがセキュリティの知識や意識を身に着けることで、リスクある行動の回避や、感染の疑いがある際の早期連絡などを促すことも可能になるでしょう。

アンチウイルス等、優れたツールの導入

セキュリティ対策を専門としたツールやアンチウイルスソフトの導入も、サイバーセキュリティ対策には効果的です。

たとえば、「IT資産管理ツール」を導入することで、社内に存在する「IT資産の一括管理」や、不正行動を見逃さないための「アクセスログの取得」、ソフトウェアアップデートの一元管理などがおこなえます。

また、アンチウイルスソフトであれば、マルウェアやウイルスの攻撃・侵入を速やかに検知し、駆除に向けた対策をおこなうことが可能です。

「LANSCOPE サイバープロテクション」では、エンドポイントを未知のマルウェアやランサムウェア攻撃から守る次世代型アンチウイルスを提供しています。

詳しい特徴については後述します。

サイバーセキュリティに有効な「LANSCOPE サイバープロテクション」

サイバー攻撃で用いられる高度なマルウェアを、高精度で検知・防御する方法として、AIアンチウイルス「LANSCOPE サイバープロテクション」を紹介します。

「LANSCOPE サイバープロテクション」では、未知のマルウェア検知・ブロックに対応する、2種類のAIアンチウイルスを提供しています。

▼2種類のアンチウイルスソリューション

- アンチウイルス×EDR×監視サービス(MDR)をセットで利用できる「Aurora Managed Endpoint Defense(旧:CylanceMDR)」

- 各種ファイル・デバイスに対策できる次世代型アンチウイルス「Deep Instinct」

2種類のアンチウイルスソリューションの特徴を紹介します。

1.MDRサービス「Aurora Managed Endpoint Defense」

「LANSCOPE サイバープロテクション」では、EDRのマネージドサービス「Aurora Managed Endpoint Defense (旧:CylanceMDR)」を提供しています。

高度なエンドポイントセキュリティ製品を導入しても、適切に運用できなければ意味がありません。

「Aurora Managed Endpoint Defense」は、下記の2種類のセキュリティソリューションの運用を、お客様の代わりにセキュリティのスペシャリストが実施するMDRサービスです。

- 脅威の侵入をブロックする「AIアンチウイルス」

- 侵入後の脅威を検知し対処する「EDR」

セキュリティのスペシャリストが徹底したアラート管理をおこなうため、お客様にとって本当に必要なアラートのみを厳選して通知することが可能になり、不要なアラートに対応する必要がなくなります。

また、緊急時にはお客様の代わりにサイバー攻撃へ即時で対応するため、業務負荷を減らし、安心して本来の仕事へ集中していただけます。

対応するスタッフは全員、サイバーセキュリティの修士号を取得したプロフェッショナルなので、安心して運用をお任せいただけます。

「Aurora Managed Endpoint Defense」についてより詳しく知りたい方は、下記のページをご確認ください。

2.各種ファイル・デバイスに対策できるNGAV「Deep Instinct」

「LANSCOPE サイバープロテクション」では、 AI(ディープラーニング)を活用した次世代ウイルス対策ソフト「Deep Instinct」を提供しています。

下記のようなセキュリティ課題をお持ちの企業・組織の方は、 検知率99%以上のアンチウイルス製品「Deep Instinct」の利用がおすすめです。※

- 未知のマルウェアも検知したい

- 実行ファイル以外のファイル形式(Excel、PDF、zipなど)にも対応できる製品が必要

- 手頃な価格で高性能なアンチウイルスを導入したい

近年の攻撃者は、セキュリティ製品から検知を逃れるため、実行ファイルだけでなくExcelやPDF・zipなど、多様な形式のマルウェアを仕掛けてきます。

「Deep Instinct」は、形式を問わずにさまざまなファイルに対応しているため、多様な形式のマルウェアを検知可能です。

また、手ごろな価格設定も魅力です。詳細は以下よりご覧ください。

※Unit221B社調べ

迅速な復旧には「インシデント対応パッケージ」

「マルウェアに感染したかもしれない」「サイトに不正ログインされた痕跡がある」など、サイバー攻撃を受けた後に、いち早く復旧するためのサポートを受けたい場合は、プロがお客様に代わって脅威に対処する「インシデント対応パッケージ」の利用がおすすめです。

「LANSCOPE サイバープロテクション」のインシデント対応パッケージは、フォレンジック調査の専門家がお客様の環境を調査し、感染状況や影響範囲を特定します。

また、マルウェアや脅威の封じ込めから復旧支援、さらに今後の対策に関するアドバイスまでを提供します。

インシデント対応パッケージについて詳しく知りたい方は、下記のページをご確認ください。

まとめ

本記事では、「サイバーセキュリティ」をテーマに、近年の動向や代表的な攻撃、企業が実施すべき対策などを解説しました。

▼この記事のまとめ

- サイバーセキュリティとは、ネットワークやコンピューターシステムなどの情報技術資産を、不正アクセスなどのサイバー攻撃から、保護するための取り組み

- サイバーセキュリティとは、「電子化された情報を守るためのセキュリティ」のことで、情報セキュリティは、媒体を問わず、情報を守るためのセキュリティのことである

- サイバーセキュリティの取り組みとして、多要素認証や最新のパッチ・アップデート適用・社内教育・アンチウイルスなど適切なセキュリティツールの導入があげられる

デジタル技術やAIの発展で、サイバー攻撃の手口は年々巧妙になっています。

企業・組織は、自社の情報資産を守るために適切な対策を講じ、安全に事業を運営できる体制を整えましょう。

本記事で紹介した 「LANSCOPE サイバープロテクション」は、エンドポイントを未知のマルウェアやランサムウェア攻撃から守る次世代型アンチウイルスです。

セキュリティ強化を目指す企業・組織の方は、ぜひ導入をご検討ください。

【稟議書テンプレート付き】セキュリティツール導入の決裁を勝ち取る3つの極意

セキュリティ製品の導入について、経営層の理解を得るのが難しい…そんなお悩みをお持ちの方へ、稟議書テンプレートをご用意しました。

おすすめ記事