Written by WizLANSCOPE編集部

目 次

Advanced Threat Protection(ATP)とは、従来のセキュリティ対策では防御が難しい、高度なサイバー攻撃から企業・組織を保護するためのセキュリティソリューションです。

継続的な監視、高度な検知・対応機能を持つATPを導入することで、包括的なセキュリティ対策が期待できます。

本記事では、ATPの必要性や仕組み、機能などを解説します。

▼本記事でわかること

- ATPの概要

- ATPの必要性

- ATPの機能

「導入を検討したいがATPがどのようなものなのかわからない」という方はぜひご一読ください。

また、エンドポイントセキュリティを強化する方法として、 「LANSCOPE サイバープロテクション」の「Auroraシリーズ」を紹介しています。

セキュリティ強化を目指す企業・組織の方は、ぜひあわせてご確認ください。

Advanced Threat Protection(ATP)とは

「Advanced Threat Protection(ATP)」とは、標的型攻撃やゼロデイ攻撃など、従来のセキュリティ対策だけでは防ぎきれない高度なサイバー攻撃に対応するための包括的なセキュリティソリューションです。

従来のセキュリティ対策では、マルウェアや不正プログラムを検出する際に、「パターンマッチング方式」と呼ばれる手法が採用されていました。

パターンマッチング方式とは、過去に検知したマルウェアのデータファイルを元にして、性質が類似しているかを比較することでマルウェアや脅威を見分ける方法です。

このパターンマッチング方式は、既知の脅威と照らし合わせる方法のため、「既知の脅威にしか対応できない」という大きな弱点があります。

そこで登場したのが、「Advanced Threat Protection(ATP)」です。

ATPは、AIや機械学習を活用した振る舞い検知やサンドボックス分析(仮想環境での動作検証)といった高度な技術を駆使するため、未知の脅威に対しても迅速に検知・対応することが可能です。

また、ATPは単なる「検知ツール」ではなく、攻撃の兆候を事前に察知し、感染拡大を防ぐための分析・対応体制も含めたトータルな防御戦略として設計されています。

サイバー攻撃の脅威がますます高度化・巧妙化する昨今、組織の情報資産を守るためには、ATPのような先進的な防御策の導入が急務といえるでしょう。

Advanced Threat Protection(ATP)の仕組み

ATPが脅威を検知・防御するまでの一般的な流れは、以下の通りです。

- キャッシュ検索

- ウイルススキャン

- 静的分析

- 動的分析

ATPの仕組みを確認していきましょう。

キャッシュ検索

ATPは、受信したファイルなどについて、既知の脅威かどうかを確認するために、キャッシュ(レピュテーション)データベースと照合します。

「過去にこのファイルは悪意があると判定されたことがあるか」を高速で確認する工程であり、既知のマルウェアが検出された場合はこの段階でブロックされます。

ウイルススキャン

次に、ウイルス定義ファイル(シグネチャ)を使って、ファイル内部をスキャンします。

これは従来型のパターンマッチング方式のことで、ウイルスの「指紋」にあたる特徴と照らし合わせることで、同じようなマルウェアが含まれていないかをチェックする工程です。

この工程でも既知のウイルスは高い確率で検知されますが、未知のマルウェアや変異型には対応が難しいため、ATPでは「静的分析」や「動的分析」といった高度な分析が実施されます。

静的分析

静的分析とは、プログラムやファイルを実行せずに、コードや構造を解析し、不審な振る舞いや特徴を調べる方法です。

ファイルを実行せずに解析するため、安全に脆弱性や攻撃の兆候を検出することができます。

動的分析

動的分析とは、仮想環境(サンドボックス)上でプログラムやファイルを実際に動かし、その挙動を観察する方法です。

不正なプログラムや攻撃が実際におこなわれた場合、どのような動きや通信がされるのかを把握できるため、未知の脅威にも対応できるメリットがあります。

Advanced Threat Protection(ATP)の必要性

Advanced Threat Protection(ATP)が求められる理由として、以下が挙げられます。

- 高度化するサイバー攻撃に対抗するため

- エンドポイントを保護するため

詳しく確認していきましょう。

高度化するサイバー攻撃に対抗するため

従来のセキュリティ対策は、既知の脅威をパターン化し、それに一致したファイルをブロックする「パターンマッチング方式」が主流でした。

しかし、「標的型攻撃」や「ゼロデイ攻撃」といった近年のサイバー攻撃では、未知のマルウェアが使用されるようになったため、パターンマッチング方式では検知ができなくなっています。

ATPはこのような高度な脅威に対して、AIや機械学習、動的分析(サンドボックス)などの最新技術を用いて、「未知の攻撃の兆候」を早期に検出し、防御することが可能です。

日々高度化・巧妙化するサイバー攻撃に対抗するために、ATPが求められるようになっています。

エンドポイントを保護するため

リモートワークの普及により、社外で業務用PCやスマートフォンなどのエンドポイントを使用する機会が増えています。

社内ネットワーク外でエンドポイントを利用するようになると、従来の境界型防御だけでは防御が不十分となってしまい、そこを狙って攻撃される可能性が高まります。

また、エンドポイントが攻撃を受けてしまうと、そこから社内ネットワークに侵入され、機密情報や顧客データが漏洩するリスクも発生します。

このような背景から、ATPを活用した高度なエンドポイントセキュリティが必要性を増しています。

ATPは、エンドポイント上での不審なファイルの動作や外部との通信をリアルタイムで監視・分析し、異常を検知した際には即座に隔離・通知する仕組みを備えています。

ATPを導入することで、働き方に柔軟性を持たせながら、セキュリティ強化を図ることも可能になるでしょう。

高度な攻撃手法の例

ATPは、高度なサイバー攻撃に対応するための包括的なセキュリティソリューションと説明しましたが、高度な攻撃とは、実際どのようなものかイメージが湧くでしょうか。

本記事では、昨今みられる高度なサイバー攻撃の代表的例を紹介します。

フィッシング

フィッシングとは、実在する企業やサービスを装って、ユーザーからパスワードやクレジットカード情報などの機密情報をだまし取る攻撃です。

たとえば、「あなたのアカウントに不審なアクセスがありました。いますぐログインしてください」といった内容のメールを送り、リンクをクリックさせる方法が挙げられます。

リンクの遷移先では正規のサイトと酷似した偽のログイン画面表が表示され、誤って情報を入力すると、情報が窃取されてしまいます。

生成AIの進化も影響してフィッシングメールの文面は年々自然に巧妙になっています。

また、偽サイトも、正規のサイトと見分けがつかないほど精巧に作られるようになっているため、被害が後を絶たない状況です。

バックドアの設置

バックドアとは、攻撃者がシステム内部に自由にアクセスできるように意図的に作られる入り口のことです。

攻撃者はまず一度システムに侵入し、ウイルスやツールを使ってバックドアを設置します。

バックドアが設置されると、正規の認証を経ずに、いつでもネットワークやシステムにアクセスできるようになってしまいます。

また、バックドアは一度設置されると発見が難しい傾向があるため、情報窃取のリスクだけでなく、長期間にわたって社内ネットワーク監視されたり、追加の攻撃を受ける危険性があったりなど、企業に多大な脅威をもたらす恐れがあります。

マルウェアのインストール

マルウェアとは、コンピュータやネットワークに対して不正な動作をおこなう悪意のあるソフトウェアの総称です。

マルウェアは、毎日100万個作られているともいわれている通り、ほとんどのマルウェアが未知のため、従来のセキュリティ対策で防ぐことは難しいとされています。

昨今は、複数のマルウェアが連携して攻撃をおこなうケースや、「ファイルレスマルウェア」なども登場しており、検知がより難しくなっています。

また、感染経路も複雑化しており、メールの添付ファイル、Webサイト、IoTデバイス、システムやソフトウェアの脆弱性など種類も多岐にわたります。

パスワードクラック

パスワードクラックとは、データ分析によって不正にパスワードを割り出し、認証を突破する行為です。

パスワードクラックの主な攻撃手口としては以下が挙げられます。

| 攻撃の種類 | 手法 |

|---|---|

| ブルートフォース攻撃 | ・想定されるすべてのパスワードのパターンを総当たりで入力し、不正に認証の突破を試みる手法 |

| リバースブルートフォース攻撃 | ・パスワードを固定しIDを総当たりすることで、不正認証を試みる手法 |

| パスワードリスト攻撃 | ・不正に入手した「ユーザーIDとパスワードの組み合わせ」のリストを使い、ログインを試みる手法 |

| 辞書攻撃 | ・辞書に登録されているような一般的な用語や人名、地名、製品名といった単語を組み合わせて不正ログインを試みる手法 |

Advanced Threat Protection(ATP)の機能

ATP(Advanced Threat Protection)の主な機能は以下の通りです。

| 検知 | AIや機械学習を用いて潜在的な脅威を検知する |

|---|---|

| 防止 | 既知の脅威や不審な挙動をブロックして被害を未然に防ぐ |

| リアルタイム保護 | 検知された脅威の封じ込めおよび修復を自動でおこなう |

| 脅威インテリジェンス | 脅威に関するデータを収集および分析し、検知機能を向上させる |

ATPは、ネットワーク・エンドポイントをリアルタイムで監視し、AIや機械学習によって潜在的な脅威を検知します。

検知後は「ATPの仕組み」の部分でも説明したように、静的分析や動的分析などをおこない、危険と判断されたものは自動で封じ込め、修復まで対応します。

また、ATPには未知の脅威や高度な攻撃を検知できるよう、脅威に関する情報を収集・分析し、その情報を活用する機能(脅威インテリジェンス)も備わっています。

AIアンチウイルスとEDRをセットで提供する「Auroraシリーズ」

ここまで解説した通り、サイバー攻撃は年々高度になっていることに加え、増加の傾向も見られています。

未知のマルウェア・脅威に対抗する方法ためには、 AIや機械学習を活用した次世代のアンチウイルス製品の活用が推奨されます。

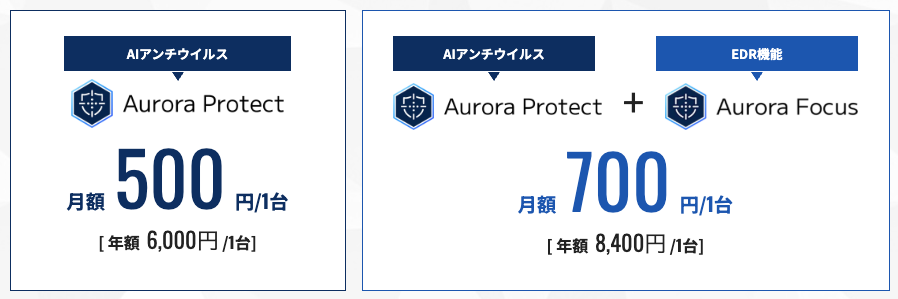

「LANSCOPE サイバープロテクション」では、AI(人工知能)を使って未知のマルウェアも検知する、業界最高峰のAIアンチウイルス「Aurora Protect」を提供しています。

「Aurora Protect」は、EDR「Aurora Focus」やMDRサービス「Aurora Managed Endpoint Defense」とあわせて活用することが可能です。

本記事では、エンドポイントセキュリティの強化に最適な「Auroraシリーズ」について詳しく紹介します。

▼「Auroraシリーズ」の製品・サービス

- アンチウイルス「Aurora Protect」

- EDR「Aurora Focus」

- EDRを用いた運用監視サービス「Aurora Managed Endpoint Defense」

最新のアンチウイルス「Aurora Protect」

「Aurora Protect」は、AI(人工知能)を使った、次世代型アンチウイルス製品(NGAV)です。

AIの機械学習によってマルウェアの特徴を自動で分析し、その結果をもとに、未知・亜種を問わず最新のマルウェアやランサムウェアを、実行前に検知・隔離することが可能です。

シグネチャの更新も不要なため、運用コストが軽減できることに加えて、CPU負荷も平均0.3%と低く、快適なパフォーマンスを維持できます。

AIアンチウイルス統合型EDR「Aurora Focus」

「Aurora Focus」は、「Aurora Protect」とあわせて導入可能な、AIアンチウイルス統合型のEDRサービスです。

EPP「Aurora Protect」とEDR「 Aurora Focus」 を併用することで、エンドポイントの「多層防御」を実現し、より強固なセキュリティ体制を構築できます。

「Aurora Focus」は、「Aurora Protect」のオプション機能として提供するため、リーズナブルで導入しやすい価格帯である点も魅力です。

専門家が24時間365日監視するMDR「Aurora Managed Endpoint Defense」

EDRは堅牢なエンドポイントセキュリティを築く上で欠かせませんが、監視やアラート発生時の対応など、リソース面でも技術面でも「組織内での運用が難しい」という懸念があります。

高度なエンドポイントセキュリティ製品を導入しても、適切に運用できなければ意味がありません。

「LANSCOPE サイバープロテクション」 では、このようなEDR運用に課題をお持ちの企業・組織の方に向けて、EDR製品をセキュリティのプロが代理で運用するMDRサービス「Aurora Managed Endpoint Defense」を提供しています。

専門家が、24時間365日代理監視をおこなうため、担当者のリソースを割くことなく、迅速に侵入したマルウェアを検知し、エンドポイントを保護することが可能です。

「Auroraシリーズ」は、3製品セットでの提供はもちろん、アンチウイルスのみ、アンチウイルス+EDRのみ提供するなど、柔軟な活用が可能です。

エンドポイントセキュリティを強化したい企業・組織の方は、ぜひ「Auroraシリーズ」の導入をご検討ください。

まとめ

本記事では「Advanced Threat Protection(ATP)」をテーマに、必要性や仕組み、機能などを解説しました。

本記事のまとめ

- ATPとは、従来のセキュリティ対策だけでは防ぎきれない高度なサイバー攻撃に対応するための包括的なセキュリティソリューション

- ATPは「キャッシュ検索」「ウイルススキャン」「静的分析」「動的分析」という多層的なステップを組み合わせて、高精度な脅威検出と防御を実現している

- ATPの主要な機能としては、「検知」「防御」「リアルタイム保護」「脅威インテリジェンス」が挙げられる

サイバー攻撃は、年々高度化・巧妙化しており、従来のセキュリティ対策だけでは対抗することが難しくなっています。

未知の脅威の被害を受けない・最小限に抑える方法として、本記事で紹介した「LANSCOPE サイバープロテクション」の「Auroraシリーズ」が有効です。

自社の現状や課題に合わせて適切な導入方法を選択することも可能なので、ぜひ活用し、セキュリティ強化を図ってください。

また、まずは、自社のセキュリティ状況について把握したいという企業・組織の方に向けて、「サイバー攻撃対策チェックシート」もご用意しています。

50項目を厳選して掲載しているので、ぜひ自社の状況把握にお役立てください。

おすすめ記事